- Sigurnosna greška Kerberos pokrenula je hitnu reakciju Microsofta.

- Tvrtka je pokrenula postupnu implementaciju za Server DC Hardening.

- Dobivamo treće sigurnosno ažuriranje Patch utorak, 11. travnja 2022.

Microsoft je danas izdao još jedan podsjetnik u vezi s ojačavanjem kontrolera domene (DC) zbog sigurnosne greške Kerberos.

Sigurni smo da se sjećate, još u studenom, drugog utorka u mjesecu, Microsoft je objavio svoje ažuriranje Patch Tuesday.

Onaj za servere, koji je bio KB5019081, riješio je ranjivost Windows Kerberos povećanja privilegija.

Ovaj propust zapravo je omogućio akterima prijetnji da izmijene potpise certifikata atributa povlastice (PAC), praćene pod ID-om CVE-2022-37967.

Tada je Microsoft preporučio implementaciju ažuriranja na sve Windows uređaje uključujući kontrolere domene.

Kerberos sigurnosni propust pokreće očvršćavanje sustava Windows Server DC

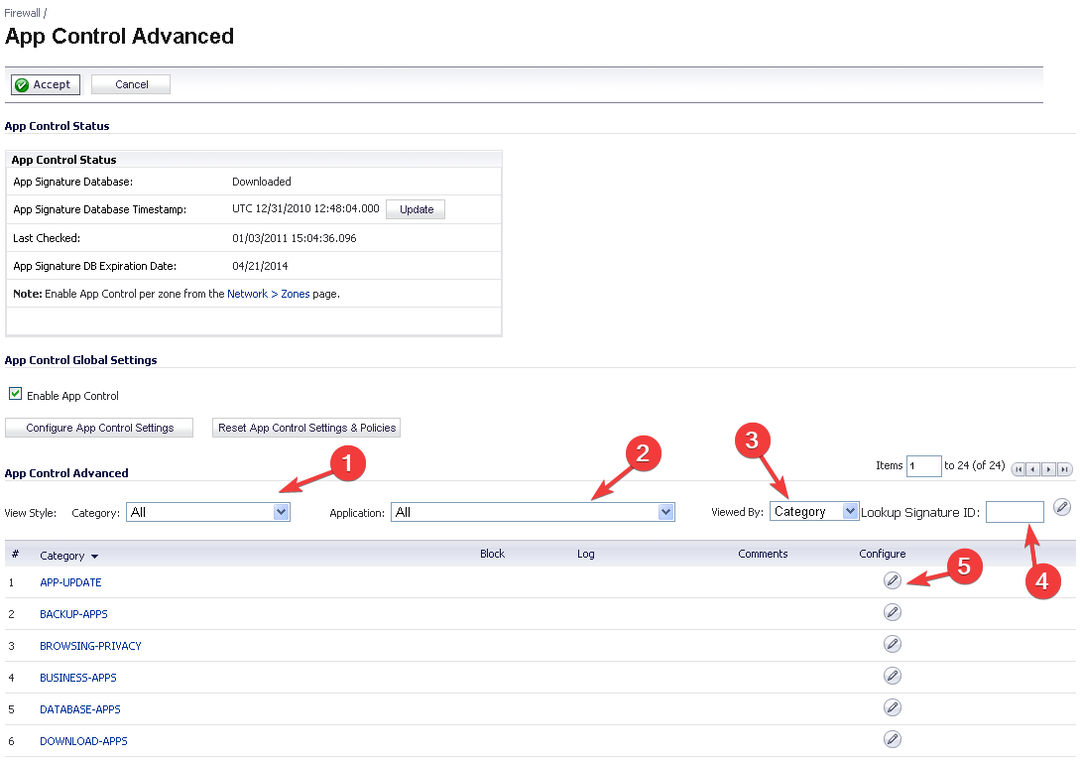

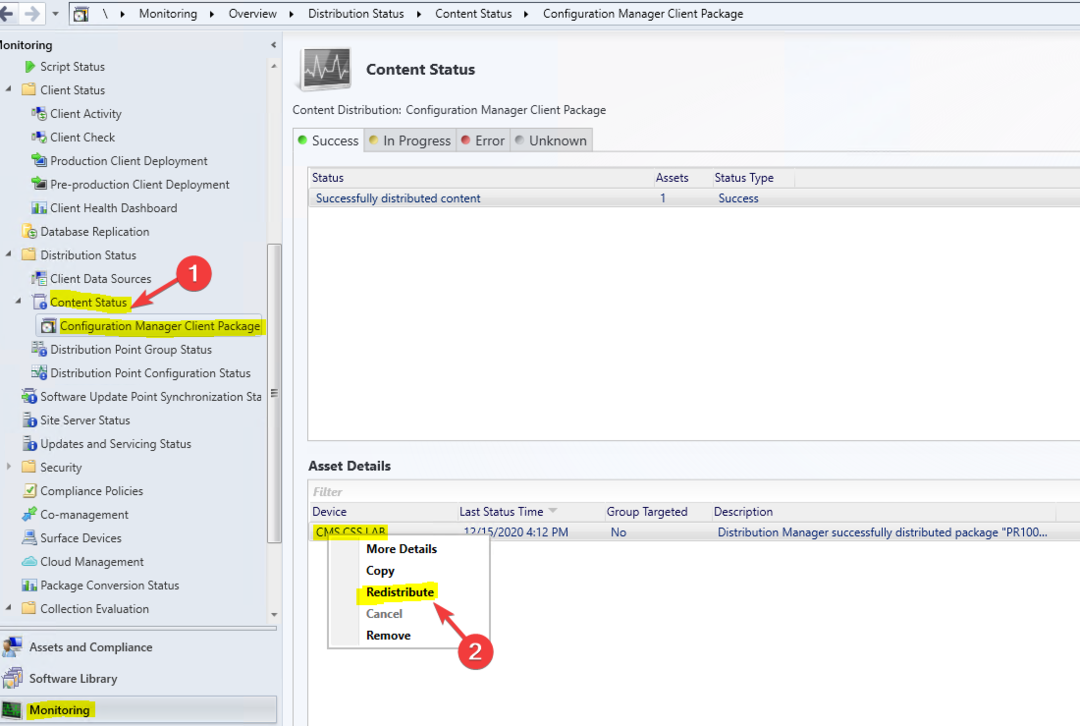

Kako bi pomogao u implementaciji, tehnološki div sa sjedištem u Redmondu objavio je smjernice, dijeleći neke od najvažnijih aspekata.

Ažuriranja sustava Windows od 8. studenog 2022. rješavaju ranjivosti sigurnosnog zaobilaženja i povećanja privilegija s potpisima certifikata atributa privilegija (PAC).

Zapravo, ovo sigurnosno ažuriranje rješava Kerberos ranjivosti gdje bi napadač mogao digitalno promijeniti PAC potpise, podižući svoje privilegije.

Kako biste dodatno zaštitili svoje okruženje, instalirajte ovo ažuriranje sustava Windows na sve uređaje, uključujući kontrolere domene sustava Windows.

Imajte na umu da je Microsoft zapravo izdao ovo ažuriranje u fazama, baš kao što je prvi put spomenuo.

Prvo raspoređivanje bilo je u studenom, drugo nešto više od mjesec dana kasnije. Sada, brzo naprijed do danas, Microsoft je objavio ovaj podsjetnik jer je treća faza implementacije skoro tu jer će biti objavljeni u Patch Tuesday sljedećeg mjeseca, 11. travnja 2022.

Danas, tehnološki div podsjetio da svaka faza podiže zadani minimum za izmjene učvršćivanja sigurnosti CVE-2022-37967 i vaše okruženje mora biti usklađeno prije instaliranja ažuriranja za svaku fazu na vašem kontroleru domene.

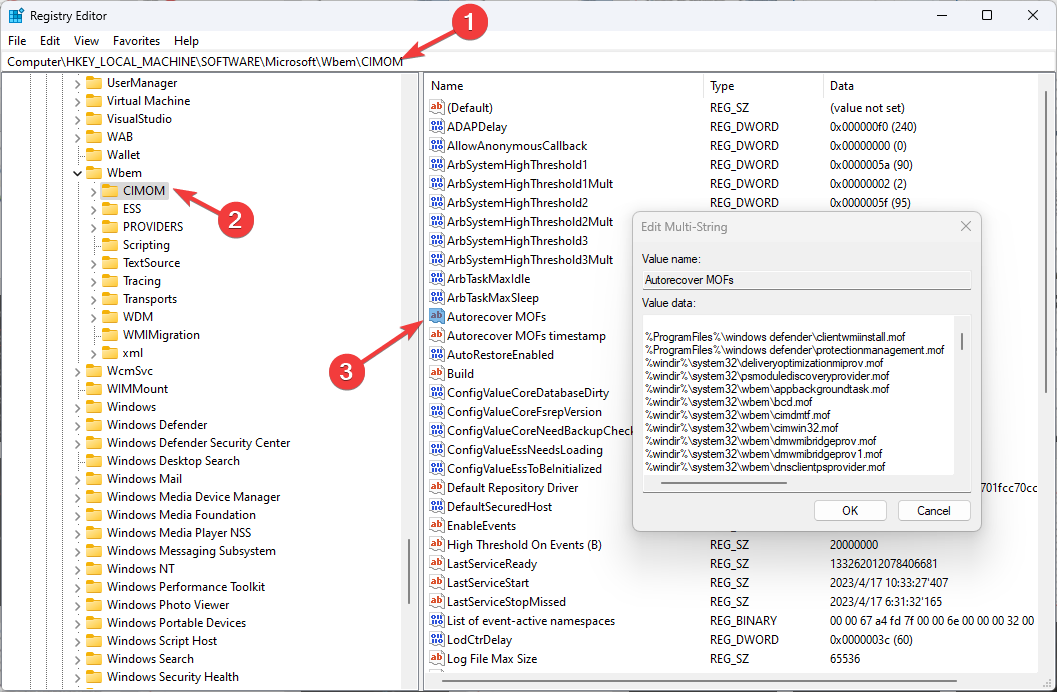

Ako onemogućujete dodavanje PAC potpisa postavljanjem KrbtgtFullPacSignature podključ na vrijednost 0, više nećete moći koristiti ovo zaobilazno rješenje nakon instaliranja ažuriranja objavljenih 11. travnja 2023.

I aplikacije i okruženje morat će biti barem usklađeni s KrbtgtFullPacSignature potključ na vrijednost 1 za instaliranje ovih ažuriranja na kontrolere domene.

Ako ne koristite nikakvo zaobilazno rješenje za probleme povezane s CVE-2022-37967 sigurnosnog pojačanja, možda ćete ipak trebati riješiti probleme u svom okruženju u nadolazećim fazama.

Uz to, imajte na umu da smo također podijelili dostupne informacije o DCOM Stvrdnjavanje za različite verzije Windows OS-a, uključujući poslužitelje.

Slobodno podijelite sve informacije koje imate ili postavite bilo koje pitanje koje nam želite postaviti u namjenskom odjeljku za komentare koji se nalazi u nastavku.