- Kritična ranjivost sustava Windows, otkrivena prije nekoliko dana, natjerala je korisnike da omoguće dodatne sigurnosne mjere.

- Počelo je kada je istraživač primijetio, za što vjeruje, regresiranje kodiranja u beta verziji nadolazećeg Windows 11.

- Očigledno, sadržaj upravitelj sigurnosnih računa (SAM), mogli čitati korisnici s ograničenim privilegijama sustava.

- Ovaj ranjivost također utječe na sve verzije sustava Windows 10 objavljene u posljednje 2,5 godine, tvrde stručnjaci.

Mi ovdje, u sustavu Windows Report, uvijek naglašavamo važnost očuvanja zaštite dok ste povezani s internetom, budući da su cyber prijetnje u današnje vrijeme sve veće i sve prisutnije.

Ako to ne učinite, može doći do curenja povjerljivih i vrijednih podataka koji mogu imati ozbiljne posljedice za pojedince, kao i za poduzeća.

U utorak su svi bili šokirani saznanjem o dvije nove ranjivosti, jednoj u sustavu Windows, a drugoj u sustavu Linux, koja hakerima može omogućiti da zaobiđu sigurnosna ograničenja OS -a i pristupe osjetljivim resursima.

Nova ranjivost sustava Windows 11 mogla bi dovesti do ozbiljnih povreda

Ova kritična Windows ranjivost otkrivena je slučajno prije nekoliko dana kada je istraživač primijetio, za što vjeruje, regresiranje kodiranja u beta verziji nadolazećeg Windows 11.

Također je otkrio da sadržaj upravitelj sigurnosnih računa (SAM), koja je baza podataka koja pohranjuje korisničke račune i sigurnosne deskriptore za korisnike na lokalnom računalu, mogli bi čitati korisnici s ograničenim privilegijama sustava.

yarh- iz nekog razloga na win11 SAM datoteka je sada PROČITANA za korisnike.

Dakle, ako imate omogućene volumene sjena, možete pročitati sam datoteku ovako:Još ne znam u cijelosti problem, ali mislim da je previše da ne bi bio problem. pic.twitter.com/kl8gQ1FjFt

- Jonas L (@jonasLyk) 19. srpnja 2021

Da bismo vam bolje razumjeli, svi znamo da, kako je operativnim sustavima i aplikacijama sve teže prodirati, za uspješne napade potrebne su dvije ili više ranjivosti.

Da budemo malo precizniji, jedna od ranjivosti dopustit će zlonamjernim trećim stranama pristup nisko privilegiranim resursima OS-a, gdje se može izvršiti kôd ili čitati privatni podaci.

Druga ranjivost podiže proces na potpuno novu razinu, dopuštajući pristup resursima sustava rezerviranim za pohranu lozinki ili druge osjetljive operacije.

Ranjivost SeriousSAM -a utječe na sve verzije sustava Windows 10 objavljene u posljednje 2,5 godine

-CVE-2021-36934 može se koristiti za dobivanje administratorskog pristupa za verzije Windows 10 v1809 i novije

-Zakrpe još nisu dostupne

-PoC i neki savjeti za bilježenje dostupnihttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3- Catalin Cimpanu (@campuscodi) 21. srpnja 2021

Kako točno ovo pitanje dopušta napadačima da se infiltriraju u naše sustave?

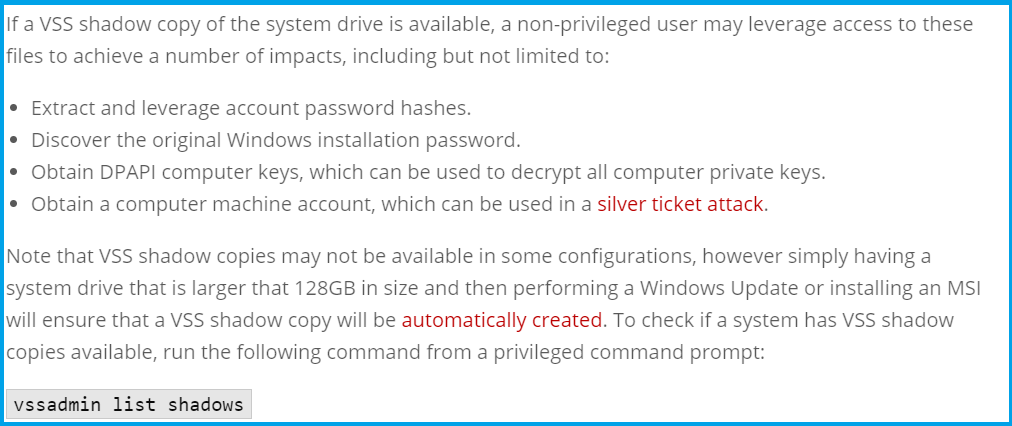

Gore navedeni problem omogućio je trećim stranama da izvuku kriptografski zaštićene podatke o lozinkama.

Također, mogli su otkriti lozinku koju smo koristili za instalaciju sustava Windows, doći u ruke računalnih ključeva za Windows API za zaštitu podataka, koji se može koristiti za dešifriranje privatnih ključeva za šifriranje.

Još jedna radnja koju bi cyber napadači mogli izvršiti istražujući ovu ranjivost je stvaranje računa na ciljanom uređaju.

Kao što možete zamisliti, rezultat je da lokalni korisnik može povisiti privilegije sve do sustava, najviše razine u sustavu Windows.

P: Što možete učiniti kad imate #mimikatz🥝 i neki pristup za čitanje na sistemskim datotekama sustava Windows kao što su SISTEM, SAM i SIGURNOST?

O: Povećanje lokalnih privilegija 🥳

Hvala vam @jonasLyk za ovaj pristup za čitanje na zadanim Windowsima😘 pic.twitter.com/6Y8kGmdCsp

- 🥝 Benjamin Delpy (@gentilkiwi) 20. srpnja 2021

Ovo je sada nova ranjivost koja je bila prisutna čak i u sustavu Windows 10

Korisnici koji su primijetili ove postove i odgovorili, također su istaknuli da ovo ponašanje nije regresija uvedena u sustavu Windows 11, kako se u početku mislilo.

Navodno je ista ranjivost koja ima korisnike Windowsa 11 na rubu mjesta bila prisutna čak i u najnovijoj verziji Windowsa 10.

Tako je američki tim za pripravnost računala u hitnim slučajevima izjavio da se ovaj problem očituje kada usluga Volume Shadow Copy Service, značajka Windows koja dopušta OS ili aplikacije za snimanje cijelog diska bez zaključavanja datotečnog sustava su okrenuti na.

Što je još gore, trenutno nema dostupnih zakrpa pa nema načina reći kada će se ovaj problem zaista riješiti.

Službenici Microsoftove tvrtke istražuju tu ranjivost i po potrebi će poduzeti mjere. Ranjivost se prati kao CVE-2021-36934, kao Microsoft je rekao da su podvizi u divljini vjerojatniji.

Pisao sam o #HiveNightmare zvani #OzbiljanSAM (kriviti @cyb3rops za tu), neispravljenu ranjivost sustava Windows 10 koja omogućuje svakom korisniku koji nije administrator da pristupi cijelom registru sustava, uključujući osjetljiva područja.

Užasno loše kodiran PoC uključen.

https://t.co/PX1fOGpzbf- Kevin Beaumont (@GossiTheDog) 20. srpnja 2021

Poduzimate li dodatne mjere opreza kako ne biste postali žrtva cyber napada? Podijelite svoja razmišljanja s nama u donjem odjeljku komentara.