Datoteke vašeg računala šifrirane su algoritmom AES i za oporavak podataka morate platiti 294 USD. Ako vam ova linija zazvoni, to je zato što ste možda već ranije bili žrtva ransomwarea. Kako se napadi ransomwarea nastavljaju, možete izbjeći plaćanje ključa za dešifriranje pomoću sljedećih alata.

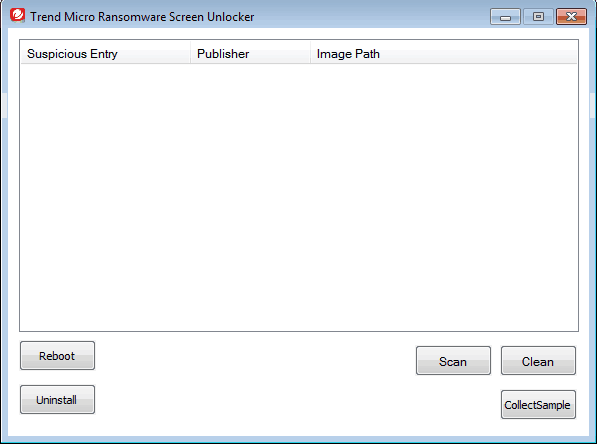

Alat za otključavanje zaslona Trend Micro Ransomware

Ransomware izvodi napad na dvije različite metode: zaključani zaslon i kripto. Zaključavanjem zaslona računala, ransomware ograničava korisniku pristup računalu. Kripto metoda koristi algoritme šifriranja kao što je AES za šifriranje datoteka. Alat za otključavanje zaslona tvrtke Rensomware zaslona tvrtke Trend Micro onemogućava vrste ransomwarea na zaključanom zaslonu.

Alat to izvodi u dva različita scenarija. U prvom scenariju alat bi mogao blokirati normalni mod pri odlasku siguran način s umrežavanjem dostupan. Evo kako izvesti ovu operaciju:

- Otvorite svoje računalo u Siguran način rada s umrežavanjem.

- Preuzmite Alat za otključavanje zaslona Trend Micro Ransomware i pokrenite izvršnu datoteku.

- Izdvojite datoteku za preuzimanje da biste instalirali i ponovno pokrenuli računalo u normalnom načinu rada.

- Pokrenite dešifriranje pritiskom na sljedeće tipke: Lijevo CTRL + ALT + T + Ja. Možda ćete trebati pritisnuti ovu tipku nekoliko puta.

- Ako vidite zaslon alata za otključavanje zaslona Trend Micro Ransomware, kliknite skeniranje da biste uklonili ransomware datoteke s računala.

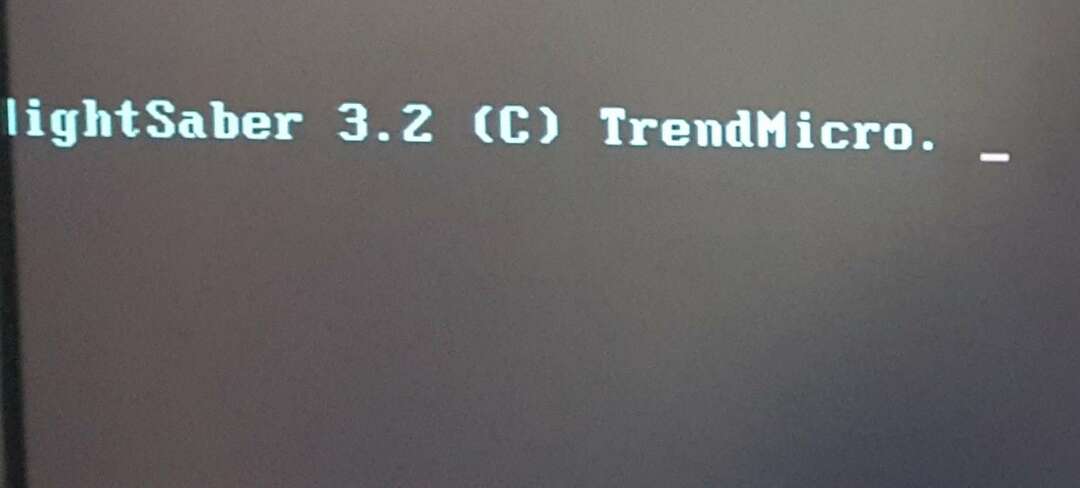

U drugom scenariju, alat može blokirati oba ova načina.

- Preuzmite Trend Micro Ransomware alat za otključavanje zaslona za USB na nezaraženom računalu.

- Umetnite USB pogon i pokrenite izvršnu datoteku.

- Klik Da kad vidite prozor User Account Control i odaberete USB pogon prije klika Stvoriti.

- Umetnite USB pogon u zaraženo računalo i pokrenite to računalo s vanjskog pogona.

- Nakon ponovnog pokretanja, prikazat će se sljedeći zaslon:

- Ako zaraženo računalo ne uspije prepoznati USB pogon, učinite sljedeće:

- Umetnite pogon u drugi USB priključak i ponovno pokrenite računalo.

- Ako gornji korak ne uspije, upotrijebite drugi pogon.

- Otvorite zaraženo računalo i pričekajte da dešifrira ukloni zaključani zaslon.

- Klik Skenirati i onda Popraviti sada.

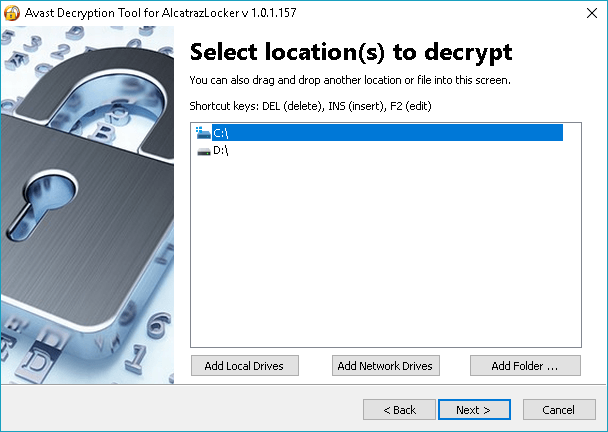

Avast besplatni alati za dešifriranje Ransomware

Avastovi alati za dešifriranje ciljaju mnoge oblike ransomwarea. Ranije ovog mjeseca, prodavač osiguranja proširio je popis s dodatkom dekriptora za Alcatraz Locker, CrySiS, Globe i NoobCrypt. Evo potpunog popisa Avastovih alata za dešifriranje:

Avastovi alati za dešifriranje ciljaju mnoge oblike ransomwarea. Ranije ovog mjeseca, prodavač osiguranja proširio je popis s dodatkom dekriptora za Alcatraz Locker, CrySiS, Globe i NoobCrypt. Evo potpunog popisa Avastovih alata za dešifriranje:

- Ormarić Alcatraz

- Apokalipsa

- BadBlock za 32-bitni Windows

- BadBlock za 64-bitni Windows

- Bart

- Crypt888

- Kriza

- Globus

- Legija

- NoobCrypt

- SZFLocker

- TeslaCrypt

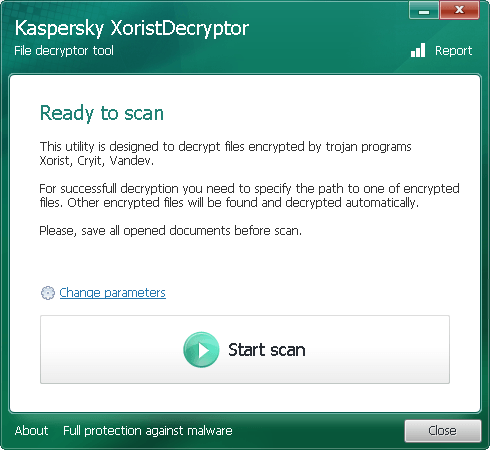

Kaspersky Ransomware Decryptor

Sigurnosna tvrtka Kaspersky dizajnirala je brojne alate za dešifriranje različitih prijetnji ransomware-a, uključujući Wildfire, Rakhni, Rannoh i CoinVault.

Sigurnosna tvrtka Kaspersky dizajnirala je brojne alate za dešifriranje različitih prijetnji ransomware-a, uključujući Wildfire, Rakhni, Rannoh i CoinVault.

- Alat WildfireDecryptor

- ShadeDecryptor

- RakhniDecryptor

- Decryptor za Rannoh i srodni ransomware

- CoinVault i Bitcryptor

- Xorist i Vandev

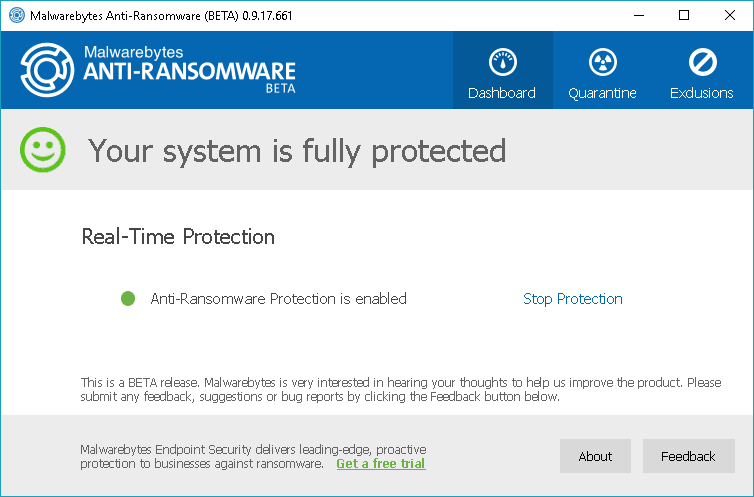

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta radi u pozadini kako bi analizirao ponašanje šifriranje datoteka ransomware programa. Alat završava niti na računalu koje pokušavaju šifrirati datoteke. Program može sadržavati nekoliko grešaka jer je još uvijek u beta fazi.

Malwarebytes Anti-Ransomware Beta radi u pozadini kako bi analizirao ponašanje šifriranje datoteka ransomware programa. Alat završava niti na računalu koje pokušavaju šifrirati datoteke. Program može sadržavati nekoliko grešaka jer je još uvijek u beta fazi.

Dešifrivač radi za neke poznate prijetnje ransomwareom, uključujući Cryptowall, TeslaCrypt i CTB-Locker. Preuzmite Malwarebytes Anti-Ransomware Beta.

Emsisoft dekriptori

Emsisoft, jedan od vodećih dobavljača sigurnosti danas, također nudi razne besplatne alate za dešifriranje za oporavak šifriranih datoteka bez plaćanja otkupnine.

- NMoreira

- OzozaLocker

- Globus2

- Al-Namrood

- FenixLocker

- Fabiansomware

- Philadelphia

- Stampado

- 777

- AutoLocky

- Nemucod

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Gomasom

- LeChiffre

- KeyBTC

- Radamant

- CryptInfinite

- PClock

- CryptoDefense

- Harasom

Leostone alat za dešifriranje za Petya Ransomware

Jedna od najnovijih prijetnji ransomwareom koja je pogodila mnoge žrtve ove godine je Petya. Petya Ransomware šifrira dijelove tvrdog diska kako bi spriječio žrtvu da dobije pristup pogonu i operativnom sustavu.

Srećom, Leostone je stvorio portal za žrtve Petye kako bi generirao ključ za dešifriranje na temelju podataka koje pružaju sa zaraženog diska. Međutim, alat radi samo ako je pogon pogođen Petyom priključen na drugo računalo iz kojeg će se izvući podaci o prijetnji. Čini se da je alat namijenjen samo naprednim korisnicima. Ali možete probati preuzimanje alata s GitHub-a.

Završne riječi

Broj žrtava raste. Izvješće KSN-a Securelist-a ukazuje na to da je ukupan broj žrtava ransomwarea porastao na 2.315.931 u ožujku 2016. s 1.967.784 u travnju 2015. Financijske implikacije ransomware napada također se nisu mogle podcijeniti. Prema Symantecu Ransomware i tvrtke 2016 Prema izvještaju, prosječna potražnja za otkupninom sada je dosegla 679 USD sa 294 USD prošle godine. Zahvaljujući gore spomenutim besplatnim alatima za dešifriranje, preuzimanje datoteka udaljeno je samo nekoliko klikova. Ako smo propustili neki od najboljih alata za dešifriranje ransomwarea, recite nam o njima u komentarima.

Pročitajte također:

- Najbolji ransomware alati za dešifriranje za Windows 10

- Malwarebytes objavio je besplatni dekriptor za Telecrypt ransomware

- Locky ransomware koji se širi na Facebooku ogrnut kao .svg datoteka