ग्लास वॉल सॉल्यूशंस के सुरक्षा शोधकर्ताओं की एक टीम ने हाल ही में एक नया जारी किया है खतरा विश्लेषण रिपोर्ट. रिपोर्ट इस तथ्य पर प्रकाश डालती है कि CVE मैलवेयर का लगभग 85% ज्ञात स्रोतों से आया था Q1 2019.

जहां तक बग्स की बात है तो विंडोज 10 का इतिहास खराब रहा है। कुछ कमजोरियां प्रत्येक नए अपडेट का एक अंतर्निहित हिस्सा होती हैं।

हालांकि, यह जानकर हैरानी होती है कि हैकर्स अब उन कमजोरियों का फायदा उठा रहे हैं जिन्हें माइक्रोसॉफ्ट ने ठीक कर दिया है।

हैकर्स पुराने मालवेयर को नई पैकेजिंग में बांट रहे हैं

यह स्थिति कुछ महत्वपूर्ण सुरक्षा चिंताओं को जन्म देती है। हमलावर अब आपके सिस्टम पर नए हमले शुरू करने के लिए पुराने मैलवेयर का उपयोग कर रहे हैं।

हमलावर इस तथ्य से अच्छी तरह वाकिफ हैं कि कई बड़े उद्यम और संगठन अभी भी पुराने प्लेटफॉर्म जैसे विंडोज 8, 7 और. का उपयोग कर रहे हैं विंडोज एक्स पी.

परिचालन वातावरण में इन विरासत प्रणालियों का उपयोग करने के लिए इन संगठनों के अपने कारण हैं। शोधकर्ताओं ने बताया कि लगभग 37% प्रणालियाँ हैं अभी भी विंडोज 7 ओएस का उपयोग कर रहे हैं.

इसके अलावा, विंडोज 8, 8.1 और विंडोज एक्सपी यूजर्स की संख्या क्रमश: 2.1%, 7% और 2.3% है।

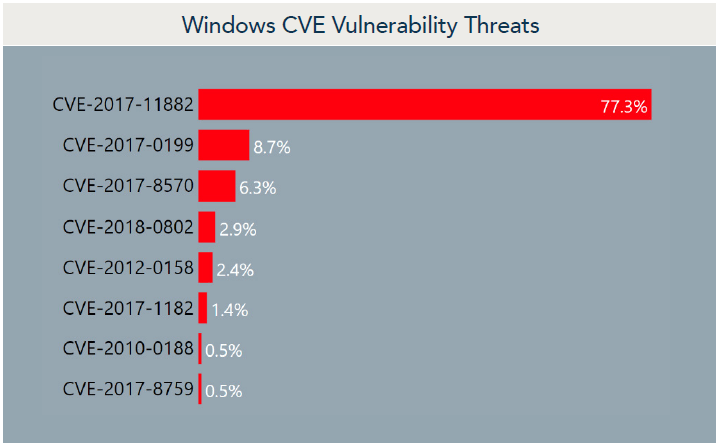

यह स्थिति संबंधित पीसी को एक आसान लक्ष्य बनाती है। विंडोज सीवीई भेद्यता प्रवृत्तियों से पता चलता है कि सीवीई-2017-11882 साइबर अपराधियों के बीच अत्यधिक लोकप्रिय है।

CVE-2017-11882 मूल रूप से Microsoft Office सॉफ़्टवेयर के समीकरण संपादक घटक में एक भेद्यता है।

मैलवेयर प्रोग्राम चलाने के लिए स्थानीय उपयोगकर्ता के विशेषाधिकार प्राप्त करने के लिए कोई भी इस भेद्यता का लाभ उठा सकता है।

इसके अलावा, हमलावरों ने Windows सिस्टम को लक्षित करने के लिए Office दस्तावेज़ों का उपयोग किया। फ़ाइल प्रकार के रुझान दिखाते हैं कि हमलावरों ने मैलवेयर फैलाने के लिए 65% Word फ़ाइलें, 25% एक्सेल फ़ाइलें और 1% PDF फ़ाइलों का उपयोग किया।

इसलिए, ये आंकड़े स्पष्ट रूप से इस तथ्य को इंगित करते हैं कि सुरक्षा विक्रेता उपयोगकर्ता कंप्यूटरों को ज्ञात खतरों से बचाने में विफल रहे।

हम स्पष्ट रूप से देख सकते हैं कि हमलावर अब खेल से एक कदम आगे हैं। वे सिर्फ पुराने मालवेयर को नई पैकेजिंग में बांट रहे हैं।

हमलावर अपनी रणनीति और तकनीकों को बदलने के लिए काफी चतुर हैं।

दुर्भावनापूर्ण अभिनेताओं ने 2017 में Microsoft को निशाना बनाया और इतिहास अब खुद को दोहरा रहा है। वानाक्राई एपिसोड याद है?

Microsoft को वास्तव में बहुत देर होने से पहले स्थिति पर नियंत्रण करने की आवश्यकता है।

संबंधित लेख जिन्हें आपको देखने की आवश्यकता है:

- 1M Windows PC अभी भी BlueKeep मैलवेयर हमलों के लिए असुरक्षित

- Microsoft Azure अनजाने में मैलवेयर साइटों को होस्ट कर रहा है

- वास्तविक समय में सुरक्षा हमलों को देखने के लिए 5 सर्वश्रेष्ठ मैलवेयर ट्रैकर मानचित्र