- सुरक्षा शोधकर्ता Microsoft के लोकप्रिय कॉन्फ्रेंसिंग ऐप के बारे में समाचार साझा करते हैं।

- जाहिर है, टीमें अभी भी चार कमजोरियों से ग्रस्त हैं जो हमलावरों को घुसपैठ करने की अनुमति देती हैं।

- उनमें से दो का उपयोग किया जा सकता है सर्वर-साइड अनुरोध जालसाजी (SSRF) और स्पूफिंग की अनुमति देने के लिए।

- अन्य दो केवल एंड्रॉइड स्मार्टफोन को प्रभावित करते हैं और आईपी पते को लीक करने के लिए इसका फायदा उठाया जा सकता है।

हम दूसरे दिन सिर्फ टीम्स के बारे में बात कर रहे थे, इस पर रिपोर्ट कर रहे थे कि कैसे हो सकता है कि आप नए मुफ़्त संगठन खाते बनाने में सक्षम न हों, और माइक्रोसॉफ्ट का शीर्ष कॉन्फ्रेंसिंग ऐप पहले से ही सुर्खियों में है।

और यद्यपि हम बेहतर महसूस करते हैं जब हमें सुधारों और सुधारों, या टीमों में आने वाली नई सुविधाओं की रिपोर्ट करनी होती है, तो हमें आपको इस सुरक्षा जोखिम के बारे में भी बताना होगा।

जाहिर है, सुरक्षा शोधकर्ताओं ने टीमों के भीतर चार अलग-अलग कमजोरियों की खोज की है, जो हो सकती हैं लिंक पूर्वावलोकन को धोखा देने, आईपी पते लीक करने और यहां तक कि माइक्रोसॉफ्ट के आंतरिक तक पहुंचने के लिए शोषण किया जाता है सेवाएं।

जंगली में अभी भी चार प्रमुख कमजोरियों का शोषण किया जा रहा है

सकारात्मक सुरक्षा के विशेषज्ञों ने टीमों और इलेक्ट्रॉन में समान-मूल नीति (एसओपी) को बायपास करने के तरीके की तलाश करते हुए इन कमजोरियों पर ठोकर खाई, एक के अनुसार ब्लॉग भेजा.

यदि आप इस शब्द से परिचित नहीं हैं, तो SOP ब्राउज़र में पाया जाने वाला एक सुरक्षा तंत्र है जो वेबसाइटों को एक दूसरे पर हमला करने से रोकने में मदद करता है।

इस संवेदनशील मामले की जांच करते हुए, शोधकर्ताओं ने पाया कि वे ऐप के लिंक पूर्वावलोकन सुविधा का दुरुपयोग करके टीमों में एसओपी को बायपास कर सकते हैं।

यह वास्तव में क्लाइंट को लक्ष्य पृष्ठ के लिए एक लिंक पूर्वावलोकन उत्पन्न करने की अनुमति देकर प्राप्त किया गया था और फिर निकालने के लिए पूर्वावलोकन छवि पर सारांश टेक्स्ट या ऑप्टिकल कैरेक्टर रिकग्निशन (OCR) का उपयोग करना जानकारी।

इसके अलावा, ऐसा करते समय, पॉजिटिव सिक्योरिटी के सह-संस्थापक फैबियन ब्रौनलिन ने फीचर के कार्यान्वयन में अन्य असंबंधित कमजोरियों की भी खोज की।

Microsoft Teams में पाए जाने वाले चार खराब बग में से दो का उपयोग किसी भी डिवाइस पर किया जा सकता है और सर्वर-साइड अनुरोध जालसाजी (SSRF) और स्पूफिंग के लिए अनुमति देता है।

अन्य दो केवल एंड्रॉइड स्मार्टफोन को प्रभावित करते हैं और आईपी पते को लीक करने और डेनियल ऑफ सर्विस (डॉस) प्राप्त करने के लिए इसका फायदा उठाया जा सकता है।

यह बिना कहे चला जाता है कि, SSRF भेद्यता का फायदा उठाकर, शोधकर्ता Microsoft के स्थानीय नेटवर्क से जानकारी लीक करने में सक्षम थे।

उसी समय, स्पूफिंग बग का उपयोग फ़िशिंग हमलों की प्रभावशीलता में सुधार करने या दुर्भावनापूर्ण लिंक को छिपाने के लिए किया जा सकता है।

उन सभी में सबसे अधिक चिंता का विषय निश्चित रूप से डॉस बग होना चाहिए, क्योंकि एक हमलावर उपयोगकर्ता को भेज सकता है a संदेश जिसमें अमान्य पूर्वावलोकन लिंक लक्ष्य के साथ एक लिंक पूर्वावलोकन शामिल है, जिसके लिए Teams ऐप को क्रैश करना है एंड्रॉयड।

दुर्भाग्य से, दुर्भावनापूर्ण संदेश वाले चैट या चैनल को खोलने का प्रयास करते समय ऐप क्रैश होता रहेगा।

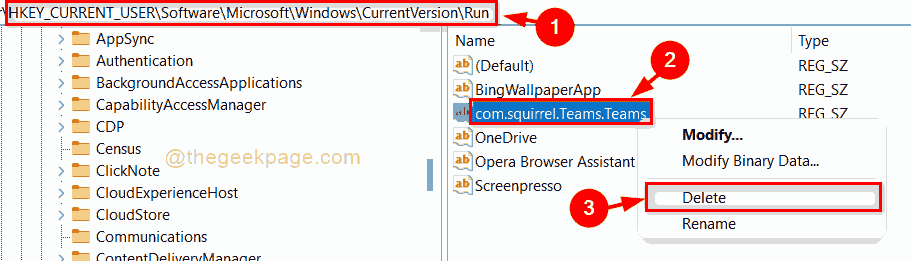

सकारात्मक सुरक्षा ने वास्तव में 10 मार्च को अपने बग बाउंटी कार्यक्रम के माध्यम से माइक्रोसॉफ्ट को अपने निष्कर्षों के बारे में सूचित किया था। तब से, टेक दिग्गज ने केवल एंड्रॉइड के लिए टीमों में आईपी एड्रेस लीक भेद्यता को पैच किया है।

लेकिन अब जब यह विचलित करने वाली जानकारी सार्वजनिक हो गई है और इन कमजोरियों के परिणाम बहुत स्पष्ट हैं, Microsoft को अपने खेल को आगे बढ़ाना होगा और कुछ त्वरित, प्रभावी सुधारों के साथ आना होगा।

क्या आपने Teams का उपयोग करते समय किसी सुरक्षा समस्या का अनुभव किया है? नीचे दिए गए टिप्पणी अनुभाग में अपना अनुभव हमारे साथ साझा करें।