समय बचाने वाला सॉफ्टवेयर और हार्डवेयर विशेषज्ञता जो सालाना 200M उपयोगकर्ताओं की मदद करती है। अपने तकनीकी जीवन को उन्नत करने के लिए सलाह, समाचार और युक्तियों के साथ आपका मार्गदर्शन करना।

औसत व्यापार सुरक्षा

AVG एक टॉप-रेटेड डेटा ब्रीच डिटेक्शन सॉल्यूशन प्रदान करता है जो कि तत्काल ईमेल अलर्ट से लेकर रिमोट एडमिन टूल तक आपकी हर एक सुरक्षा जरूरत को कवर करने वाले व्यवसाय के लिए डिज़ाइन किया गया है।

दूरस्थ प्रशासन के बारे में बोलते हुए, आप कहीं से भी अपने पीसी उपकरणों में AVG को स्थापित, अपडेट और कॉन्फ़िगर कर सकते हैं और वास्तविक समय की निगरानी और खतरों की सूचनाओं से लाभ उठा सकते हैं।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- क्लाउड प्रबंधन कंसोल (कई समापन बिंदुओं पर त्वरित परिनियोजन, नीतियों का प्रबंधन, खतरों की निगरानी, अपडेट शेड्यूल करना और एक ही स्थान से उपकरणों और नेटवर्क की सुरक्षा करना)

- फ़ाइल, ईमेल, व्यवहार और वेब शील्ड (मैलवेयर, वायरस, स्पैम, हानिकारक डाउनलोड और खतरनाक वेबसाइटों से बहु-स्तरीय सुरक्षा)

- लिंक स्कैनर और एकीकृत फ़ायरवॉल (नेटवर्क ट्रैफ़िक को फ़िल्टर करने और संदिग्ध कनेक्शन को रोकने के लिए)

- फ़ाइल श्रेडर (उन फ़ाइलों को स्थायी रूप से हटाएं जिन्हें आप पुनर्प्राप्त नहीं करना चाहते हैं)

- शेयरपॉइंट सुरक्षा

औसत व्यापार सुरक्षा

AVG द्वारा संचालित अंतिम डेटा ब्रीच डिटेक्शन सॉफ़्टवेयर के साथ अपने व्यवसाय को सुरक्षित रखें!

इसे अभी खरीदें

वरोनिस

यह गोपनीयता भंग का पता लगाने वाला सॉफ्टवेयर एक अमेरिकी सॉफ्टवेयर कंपनी, Varonis Systems का नवाचार है, और यह संगठनों को उनके डेटा को ट्रैक, कल्पना, विश्लेषण और सुरक्षा करने देता है।

Varonis उपयोगकर्ता व्यवहार विश्लेषण करता है ताकि आपके आईटी अवसंरचना से मेटाडेटा निकालकर असामान्य व्यवहार का पता लगाया जा सके और उसकी पहचान की जा सके और साइबर हमले से बचाव किया जा सके।

इसके बाद यह इस जानकारी का उपयोग डेटा ऑब्जेक्ट्स, आपके कर्मचारियों, सामग्री और उपयोग के बीच संबंधों को मैप करने के लिए करता है, ताकि आप अपने डेटा में अधिक दृश्यता प्राप्त कर सकें और इसे सुरक्षित रख सकें।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- गैर-घुसपैठ वाले वरोनिस ढांचे का कार्यान्वयन

- डेटा एडवांटेज डेटा गवर्नेंस सॉफ्टवेयर और आईडीयू एनालिटिक्स इंजन-स्तर (सांख्यिकीय विश्लेषण)

- फ़ाइल सर्वर की निगरानी करें, फ़ाइल सिस्टम का विश्लेषण करें और पैटर्न को गहराई से एक्सेस करें (परिवर्तन पर सिफारिशें)

- पता गोपनीयता भंग का पता लगाना (तेज़ और सीधा सेटअप)

- कई चुनौतियों का समाधान करें, और पहुंच आवृत्ति के आधार पर डेटा स्वामित्व निर्धारित करें

- उपयोग ऑडिट करता है

वरोनिस

एक समर्थक की तरह साइबर हमले का पता लगाने और उसका जवाब देने के लिए दृश्यता और संदर्भ को मिलाएं!

अब कोशिश करो

चुपके

यह पहला डेटा एक्सेस गवर्नेंस सॉल्यूशन प्रदाता है जो असंरचित और संरचित डेटा रिपॉजिटरी का समर्थन करता है, जो आपके सबसे कमजोर लक्ष्यों के खिलाफ आपकी साख की रक्षा करता है।

Stealthbits एक साइबर सुरक्षा सॉफ्टवेयर कंपनी है जो संवेदनशील डेटा की सुरक्षा करती है और क्रेडेंशियल हमलावर डेटा को चोरी करने के लिए उपयोग करते हैं।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- स्टेल्थ इंटरसेप्ट (आपका पता लगाता है, रोकता है और आपको वास्तविक समय में अलर्ट करता है जिससे आप खतरों को आपदा में बदलने से पहले ब्लॉक कर सकते हैं)

- मशीन लर्निंग-आधारित स्टील्थ डिफेंड (वास्तविक समय के खतरे का विश्लेषण और आपके संगठन को उन्नत खतरों और आपके डेटा को बाहर निकालने और नष्ट करने के प्रयासों से बचाने के लिए अलर्ट टूल)

- चुपके पुनर्प्राप्त (आपको एक सुरक्षित और अनुकूलित निर्देशिका बनाए रखने और डाउनटाइम के बिना डोमेन को पुनर्स्थापित करने के लिए सक्रिय निर्देशिका परिवर्तनों को वापस रोल करने और पुनर्प्राप्त करने की अनुमति देता है)

- Stealthbits फ़ाइल गतिविधि मॉनिटर (स्थानीय लॉगिंग की आवश्यकता के बिना Windows फ़ाइल सर्वर, और NAS उपकरणों के लिए फ़ाइल एक्सेस और अनुमति परिवर्तन स्टोर करें)

चुपके

केवल अपने डेटा तक पहुंच सीमित न करें। सक्रिय निर्देशिका को सुरक्षित करके इसे अगले स्तर पर ले जाएं।

अब कोशिश करो

सुरीकाटा

यह ओपन इंफॉर्मेशन सिक्योरिटी फाउंडेशन द्वारा विकसित एक तेज, अत्यधिक मजबूत, ओपन-सोर्स प्राइवेसी ब्रीच डिटेक्शन सॉफ्टवेयर है।

सुरिकाटा वास्तविक समय में घुसपैठ का पता लगाने में सक्षम है, साथ ही यह इनलाइन घुसपैठ को रोकता है और आपके नेटवर्क की सुरक्षा की निगरानी करता है।

इसमें उस क्रम में प्रक्रिया का पालन करते हुए कैप्चरिंग, संग्रह, डिकोडिंग, डिटेक्शन और आउटपुट जैसे मॉड्यूल शामिल हैं। यह पहले ट्रैफ़िक को कैप्चर करता है, फिर उसे डीकोड करता है, और निर्दिष्ट करता है कि प्रवाह उसके प्रोसेसर के बीच कैसे अलग होता है।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- बहु-थ्रेडेड समाधान (जटिल खतरों का पता लगाने के लिए नियमों, हस्ताक्षर भाषा, प्लस लुआ स्क्रिप्टिंग का उपयोग करता है)

- विंडोज सहित सभी प्रमुख ऑपरेटिंग सिस्टम के साथ संगत

- सातवें OSI मॉडल लेयर पर नेटवर्क ट्रैफिक प्रोसेसिंग (बढ़ी हुई मैलवेयर डिटेक्शन क्षमताएं)

- प्रोटोकॉल और GPU त्वरण का स्वचालित पता लगाना और पार्स करना

⇒ सुरीकाटा प्राप्त करें

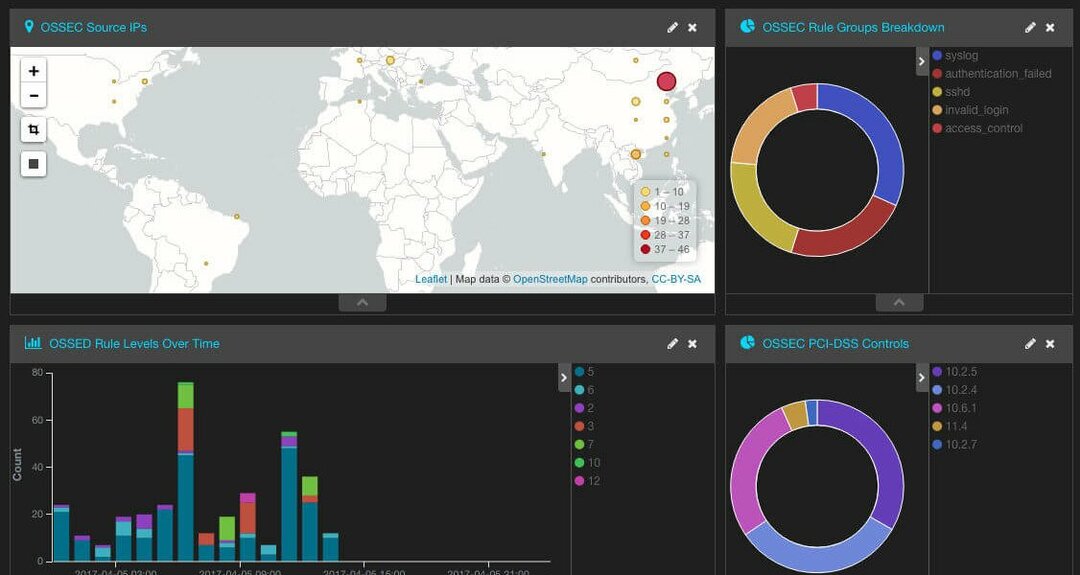

ओएसएसईसी

OSSEC एक मल्टी-प्लेटफॉर्म, ओपन-सोर्स होस्ट-आधारित घुसपैठ का पता लगाने वाला सिस्टम है। टूल में एक शक्तिशाली सहसंबंध और विश्लेषण इंजन है, जो लॉग विश्लेषण को एकीकृत करता है, और फ़ाइल अखंडता जाँच करता है।

इसके अलावा, एक Windows रजिस्ट्री निगरानी सुविधा है, जिससे आप रजिस्ट्री में किसी भी अनधिकृत परिवर्तन को आसानी से देख पाएंगे।

केंद्रीकृत नीति प्रवर्तन, रूटकिट डिटेक्शन, रीयल-टाइम अलर्टिंग और सक्रिय प्रतिक्रिया भी है। उपलब्धता के लिए, आपको पता होना चाहिए कि यह एक बहु-मंच समाधान है, और यह Linux, OpenBSD, FreeBSD, macOS, Solaris और Windows पर काम करता है।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- पूरी तरह से मुक्त

- लगभग सभी डेस्कटॉप प्लेटफॉर्म पर उपलब्ध

- सहसंबंध और विश्लेषण इंजन

- लॉग विश्लेषण, अखंडता जाँच

- रजिस्ट्री निगरानी, फ़ाइल अखंडता जाँच

- रूटकिट डिटेक्शन, रीयल-टाइम अलर्ट

⇒ ओएसएसईसी प्राप्त करें

फक - फक करना

यह 1998 में बनाया गया एक और फ्री और ओपन-सोर्स प्राइवेसी ब्रीच डिटेक्शन सॉफ्टवेयर है, जिसका मुख्य लाभ नेटवर्क पर रीयल-टाइम ट्रैफिक विश्लेषण और पैकेट लॉगिंग करने की क्षमता है।

सुविधाओं में प्रोटोकॉल विश्लेषण, सामग्री खोज और प्री-प्रोसेसर शामिल हैं, जो इस उपकरण को बनाते हैं सभी प्रकार के मैलवेयर, शोषण, स्कैनिंग पोर्ट और कई अन्य सुरक्षा के मैलवेयर का पता लगाने के लिए व्यापक रूप से स्वीकार किया जाता है मुद्दे।

आइए जल्दी से देखें इसके प्रमुख विशेषताऐं:

- स्निफर, पैकेट लॉगर, और नेटवर्क घुसपैठ का पता लगाने मोड (स्निफर मोड पैकेट पढ़ता है और सूचना प्रदर्शित करता है, पैकेट लॉगर डिस्क पर पैकेट लॉग करता है, जबकि नेटवर्क घुसपैठ का पता लगाने वाला मोड वास्तविक समय के ट्रैफ़िक की निगरानी करता है, इसकी तुलना उपयोगकर्ता द्वारा परिभाषित नियम)

- स्टील्थ पोर्ट स्कैन, सीजीआई हमलों, एसएमबी जांच, बफर ओवरफ्लो और ओएस फिंगरप्रिंटिंग प्रयासों का पता लगाएं

- विंडोज सहित विभिन्न हार्डवेयर प्लेटफॉर्म और ऑपरेटिंग सिस्टम के साथ संगत

- तैनाती के लिए लचीला और गतिशील

- घुसपैठ का पता लगाने के नियम लिखना आसान Easy

- समस्या निवारण के लिए अच्छा सामुदायिक समर्थन आधार

⇒ स्नॉर्ट प्राप्त करें

क्या कोई गोपनीयता भंग का पता लगाने वाला सॉफ़्टवेयर है जिसका आप उपयोग करते हैं जिसके बारे में आप सभी को बताना चाहते हैं? नीचे दिए गए अनुभाग में एक टिप्पणी छोड़ कर हमारे साथ साझा करें।

© कॉपीराइट विंडोज रिपोर्ट 2021। माइक्रोसॉफ्ट से संबद्ध नहीं Not