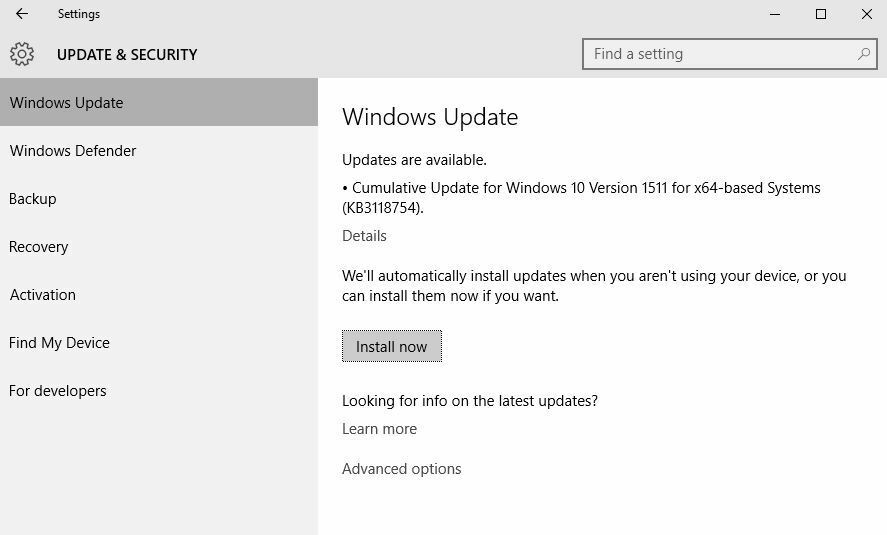

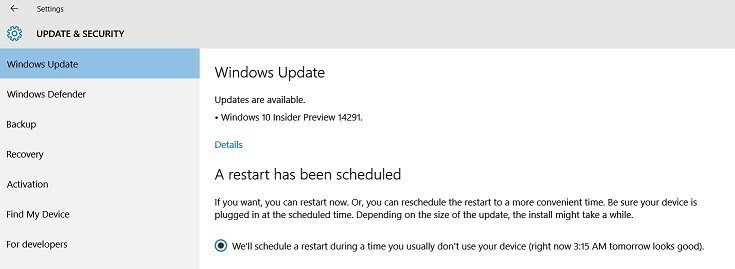

Microsoft a lancé aujourd'hui une nouvelle mise à jour cumulative pour Windows 10, car il a publié les mises à jour pour Patch mardi novembre 2015. Pour cette édition, Microsoft a publié 12 bulletins de sécurité, dont quatre classés comme critiques et les 8 autres sont importants.

Comme toujours, la dernière mise à jour cumulative est livrée avec "améliorations des fonctionnalités et résout les vulnérabilités" dans Windows 10. Voici tous les correctifs qui ont été publiés pour les utilisateurs de Windows 10 dans le cadre du Patch Tuesday de novembre 2015 et leurs explications :

- 3105256 MS15-122: Mise à jour de sécurité pour Kerberos pour résoudre le contournement des fonctionnalités de sécurité

MS15-122 corrige Kerberos pour résoudre un contournement de la fonction de sécurité. Microsoft a noté: « Un attaquant pourrait contourner l'authentification Kerberos sur une machine cible et déchiffrer les lecteurs protégés par BitLocker. Le contournement ne peut être exploité que si BitLocker est activé sur le système cible sans code PIN ou clé USB, si l'ordinateur est joint au domaine et si l'attaquant a un accès physique à l'ordinateur.

- 3104521 MS15-119: Mise à jour de sécurité dans TDX.sys pour traiter l'élévation des privilèges

MS15-119 corrige un trou dans Winsock dans toutes les versions prises en charge de Windows. Microsoft a ajouté: « La vulnérabilité pourrait permettre une élévation de privilèges si un attaquant se connecte à un système cible et exécute un code spécialement conçu pour exploiter la vulnérabilité. »

- 3104507 MS15-118: Mises à jour de sécurité dans le .NET Framework pour remédier à l'élévation de privilèges

MS15-118 résout trois vulnérabilités dans le framework Microsoft .NET. Kandek a noté que l'on permet à un attaquant « d'exécuter du code au fur et à mesure que l'utilisateur navigue sur le site Web (Cross Site Scripting). Ces vulnérabilités peuvent souvent être utilisées pour voler les informations de session de l'utilisateur et usurper l'identité de l'utilisateur; selon l'application, cela peut être assez important.

- 3105864 MS15-115: Mise à jour de sécurité pour Windows pour traiter l'exécution de code à distance

MS15-115 corrige les trous dans Microsoft Windows; dont les pires sont deux dans la mémoire graphique de Windows qu'un attaquant pourrait exploiter pour l'exécution de code à distance. De plus, cela corrige deux bogues de mémoire du noyau Windows qui pourraient conduire à une élévation de privilèges, deux autres des bogues qui pourraient permettre la divulgation d'informations et une autre faille dans le noyau Windows qui pourrait permettre une fonctionnalité de sécurité contourne.

- 3104519 MS15-113: Mise à jour de sécurité cumulative pour Microsoft Edge

MS15-113 est la mise à jour de sécurité cumulative pour le dernier navigateur Edge de Microsoft, corrigeant quatre vulnérabilités différentes, la plus grave pouvant permettre l'exécution de code à distance. Microsoft a noté que ce nouveau correctif pour les systèmes Windows 10 32 bits et 64 bits remplace MS15-107, la mise à jour de sécurité cumulative pour Edge publiée en octobre.

- 3104517 MS15-112: Mise à jour de sécurité cumulative pour Internet Explorer

MS15-112 est le correctif cumulatif pour les failles d'exécution de code à distance dans Internet Explorer. Microsoft répertorie 25 CVE, dont la plupart sont des vulnérabilités de corruption de mémoire IE. 19 sont appelés vulnérabilités de corruption de mémoire d'Internet Explorer, avec trois CVE étiquetés légèrement différemment comme vulnérabilités de corruption de mémoire de navigateur Microsoft. Parmi les CVE restants, l'un concerne le contournement de l'ASLR du navigateur Microsoft, l'autre concerne une faille de divulgation d'informations d'IE et l'autre une vulnérabilité de corruption de mémoire du moteur de script. Vous devriez le déployer dès que possible

Comme nous pouvons le voir, ces mises à jour sont assez sérieuses, car elles concernent certains produits importants, tels que .NET Framework et les navigateurs Microsoft Edge et Internet Explorer. En outre, l'avis de sécurité Microsoft a également publié une mise à jour pour Hyper-V pour remédier à la faiblesse du processeur.

Cette mise à jour cumulative n'est qu'une mise à jour de sécurité et bien qu'elle n'apporte aucune nouvelle fonctionnalité, elle est la plus va probablement corriger quelques bugs et problèmes ennuyeux pour les utilisateurs de Windows 10 qui ont été affectés. Voici quelques autres mises à jour qui ont été publiées lors de ce Patch Tuesday :

- MS15-114 – résout une vulnérabilité dans Windows, en particulier Windows Journal, qui pourrait permettre l'exécution de code à distance. Ce correctif est considéré comme critique pour toutes les éditions prises en charge de Windows Vista et Windows 7, et pour toutes les éditions non Itanium prises en charge de Windows Server 2008 et Windows Server 2008 R2.

- MS15-116 résout les bogues et les problèmes dans Microsoft Office, selon Network World, qui cite le CTO de Qualys Wolfgang Kandek :

Cinq des vulnérabilités peuvent être utilisées pour prendre le contrôle du compte de l'utilisateur qui ouvre le document malveillant, elles fournissent RCE. C'est un contrôle suffisant sur la machine pour un certain nombre d'attaques, comme les Ransomware par exemple. Cependant, l'attaquant peut l'associer à une vulnérabilité locale dans le noyau Windows pour obtenir un compromis complet de la machine, permettant un contrôle complet et l'installation de plusieurs portes dérobées.

- MS15-117 fournit le correctif d'une faille dans Microsoft Windows NDIS pour empêcher un attaquant d'exploiter le bogue et d'obtenir une élévation de privilèges

- MS15-120 résout une vulnérabilité de déni de service dans Windows IPSEC

- MS15-121 corrige une faille dans Windows Schannel qui « pourrait permettre l'usurpation d'identité si un attaquant effectue une attaque de l'homme du milieu (MiTM) entre un client et un serveur légitime. Cette mise à jour de sécurité est considérée comme importante pour toutes les versions prises en charge de Microsoft Windows, à l'exception de Windows 10.

- MS15-123 est pour Skype Entreprise et Microsoft Lync de corriger une vulnérabilité qui « pourrait permettre la divulgation d'informations si un attaquant invite un utilisateur cible à une session de messagerie instantanée, puis envoie à cet utilisateur un message contenant du JavaScript spécialement conçu contenu."

Faites-nous savoir en laissant votre commentaire ci-dessous si ce Patch Tuesday a corrigé des choses pour vous, ou, comme cela arrive parfois, il a en fait apporté des mises à jour bâclées.