- Téléchargez DriverFix maintenant gratuitement (téléchargement sécurisé)

- Lancez le programme et appuyez sur la Analyse icône

- Attendez la fin de l'analyse et commencez à installer les pilotes nécessaires

- DriverFix a été téléchargé avec succès par 0 lecteurs ce mois-ci.

Les chercheurs en sécurité ont découvert de nouvelles vulnérabilités dans plus de 40 pilotes certifiés par Microsoft.

Le problème réside dans le code du pilote qui permet la communication entre le noyau du système d'exploitation et le matériel, offrant un niveau d'autorisation plus élevé qu'un utilisateur normal ou un administrateur.

Les vulnérabilités des pilotes pourraient affecter des millions

La liste des fabricants de matériel concernés comprend de grandes entreprises comme Intel, Nvidia, Huawei, Toshiba et Asus. Voici comment l'équipe de cybersécurité d'Eclypsium, qui a trouvé les vulnérabilités,

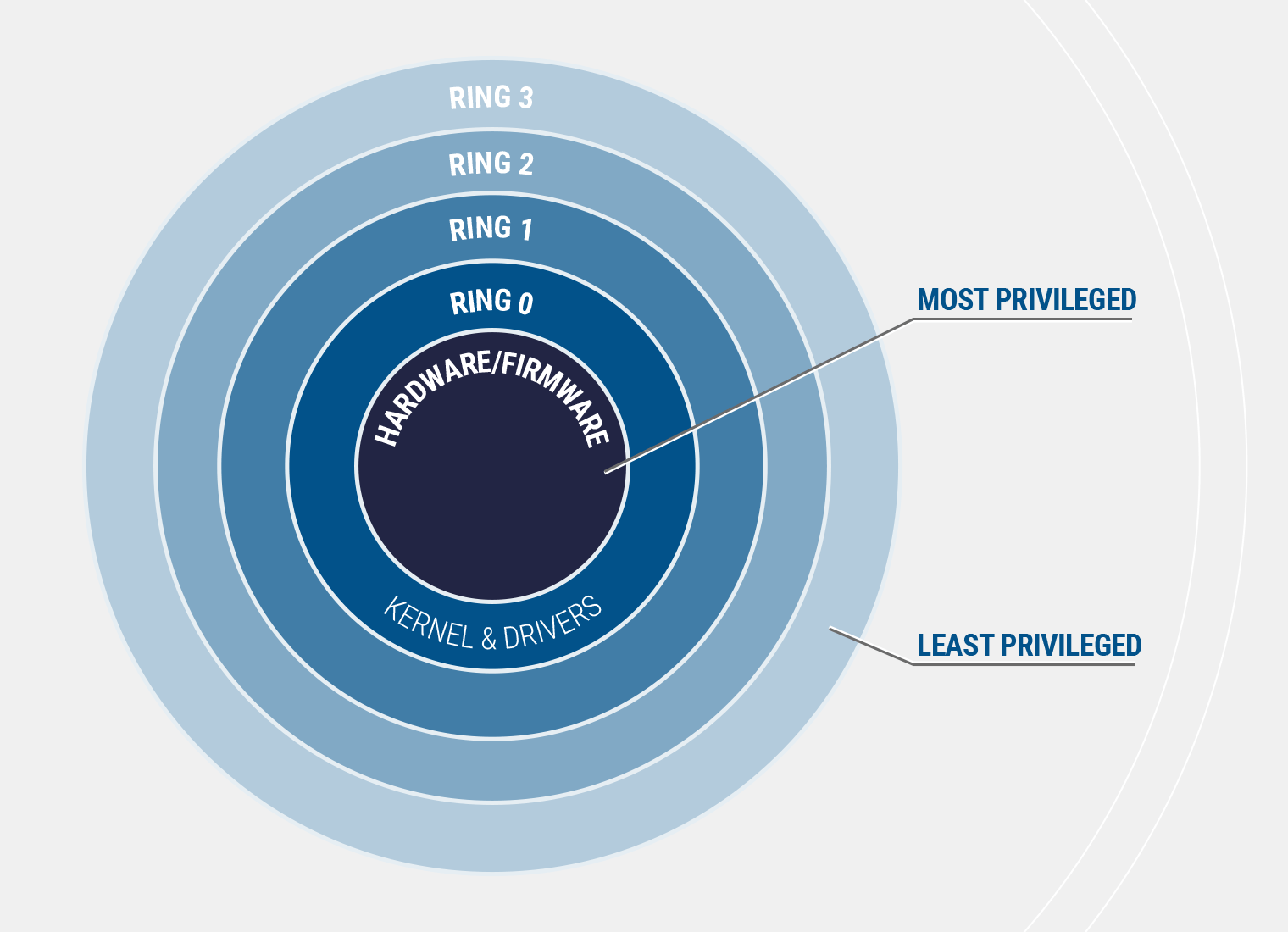

décris-les:Toutes ces vulnérabilités permettent au pilote d'agir comme un proxy pour effectuer un accès hautement privilégié aux ressources matérielles, telles que l'accès en lecture et en écriture vers l'espace d'E/S du processeur et du chipset, les registres spécifiques au modèle (MSR), les registres de contrôle (CR), les registres de débogage (DR), la mémoire physique et le noyau virtuel Mémoire. Il s'agit d'une élévation de privilèges car elle peut déplacer un attaquant du mode utilisateur (Ring 3) vers le mode noyau du système d'exploitation (Ring 0). Le concept d'anneaux de protection est résumé dans l'image ci-dessous, où chaque anneau intérieur se voit accorder progressivement plus de privilèges. Il est important de noter que même les administrateurs opèrent à Ring 3 (et pas plus loin), aux côtés d'autres utilisateurs. L'accès au noyau peut non seulement donner à un attaquant l'accès le plus privilégié disponible au système d'exploitation, il peut également accorder l'accès aux interfaces matérielles et micrologicielles avec des privilèges encore plus élevés tels que le BIOS du système micrologiciel.

Cela signifie que les pilotes défectueux pourraient permettre à des applications malveillantes d'obtenir des privilèges de noyau, affectant directement le micrologiciel et le matériel. De plus, la réinstallation du système d'exploitation ne résoudra pas le problème.

Cela signifie que les pilotes défectueux pourraient permettre à des applications malveillantes d'obtenir des privilèges de noyau, affectant directement le micrologiciel et le matériel. De plus, la réinstallation du système d'exploitation ne résoudra pas le problème.

C'est le cas avec BIOS et le micrologiciel UEFI qui, une fois affecté, ne peut pas être réparé par une réinstallation du système d'exploitation.

Toutes les versions de Windows sont concernées

Il convient de mentionner que plus de 40 pilotes ont été affectés et que le problème s'applique à toutes les versions de Windows, pas seulement à Windows 10.

Microsoft conseille vivement à ses clients d'utiliser Windows Defender Application Control pour bloquer les logiciels inconnus et activer l'intégrité de la mémoire pour les appareils compatibles dans Sécurité Windows.

Ici se trouve le liste complète des fournisseurs concernés :

- ASRock

- Ordinateur ASUSTeK

- ATI Technologies (AMD)

- Biostar

- EVGA

- Getac

- GIGABYTE

- Huawei

- Insyde

- Intelligence

- Micro-Star International (MSI)

- NVIDIA

- Phénix Technologies

- Semi-conducteur Realtek

- SuperMicro

- Toshiba

Certains d'entre eux ont déjà déployé des correctifs, mais d'autres sont toujours sous embargo.

Pour assurer la sécurité de votre système, assurez-vous de rechercher régulièrement les pilotes obsolètes et d'installer les derniers correctifs de pilotes des fabricants susmentionnés.

Pour vous aider, nous avons préparé un guide sur la façon de mettre à jour les pilotes obsolètes, alors assurez-vous de le vérifier.

LIRE AUSSI :

- Comment: mettre à jour le pilote graphique sous Windows 10

- 9 meilleurs logiciels antivirus avec cryptage pour sécuriser vos données

- Microsoft Defender ATP est la nouvelle offre de sécurité multiplateforme de Microsoft

![Avertissement: Le formatage effacera toutes les données de ce disque [Résolu]](/f/b95501e65b8eb0b7a45f0ec8698c98da.jpg?width=300&height=460)