Des chercheurs du Malware Protection Center de Microsoft mettent en garde les utilisateurs contre une nouvelle astuce macro potentiellement à haut risque utilisée par les pirates pour activer programmes de rançongiciels. La macro malveillante cible les applications Office et c'est un fichier Word qui contient sept modules VBA très habilement cachés et un formulaire utilisateur VBA.

Lorsque les chercheurs ont vérifié pour la première fois la macro malveillante, ils n'ont pas pu la détecter, car les modules VBA ressemblaient à des programmes SQL légitimes alimentés par une macro. Après un deuxième regard, ils ont réalisé que la macro était en fait un code malicieux incorporant une chaîne cryptée.

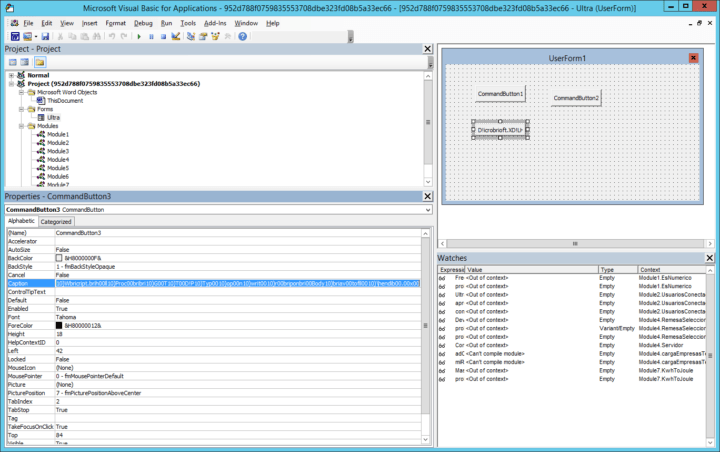

Cependant, il n'y avait pas d'identification immédiate et évidente que ce fichier était réellement malveillant. C'est un fichier Word qui contient sept modules VBA et un formulaire utilisateur VBA avec quelques boutons (en utilisant le Bouton de commande éléments). […] Cependant, après une enquête plus approfondie, nous avons remarqué une étrange chaîne dans le

Légende champ pour Bouton de commande3 dans le formulaire utilisateur. […]Nous sommes revenus et avons examiné les autres modules du fichier, et bien sûr, il se passe quelque chose d'inhabituel dans Module2. Une macro là (UsariosConectados) décrypte la chaîne dans le Légende champ pour Bouton de commande3, qui s'avère être une URL. Il utilise le deaultouverture automatique() macro pour exécuter l'intégralité du projet VBA lorsque le document est ouvert.

La macro se connecte à l'URL (hxxp://clickcomunicacion.es/) pour télécharger une charge utile détectée comme Rançon: Win32/Locky (SHA1: b91daa9b78720acb2f008048f5844d8f1649a5c4). Il s'active lorsque les utilisateurs activent les macros dans les fichiers Office.

Le seul moyen d'éviter que votre ordinateur soit infecté par des virus via le ciblage d'Office basé sur des macros malware est d'activer les macros uniquement si vous les avez écrites vous-même, ou si vous faites entièrement confiance à la personne qui les a écrits. Vous pouvez également installer L'outil AntiRansomware de BitDefender, un outil autonome, qui ne nécessite pas l'installation de la sécurité Bitdefender. Contrairement à d'autres outils de sécurité gratuits, BDAntiRansomware ne vous harcèle pas avec des publicités.

Si jamais vous deveniez la cible d'une attaque de ransomware, vous pouvez utiliser cet outil, Identifiant Ransomware pour identifier le ransomware qui a crypté vos données. Tout ce que vous avez à faire est de télécharger un fichier infesté ou le message que le malware affiche sur votre écran. ID Ransomware peut actuellement détecter 55 types de ransomware mais n'offre aucun service de récupération de fichiers.

HISTOIRES CONNEXES QUE VOUS DEVEZ VÉRIFIER :

- Voici les meilleurs programmes antivirus pour Windows 10 selon les tests

- Les BSOD Norton Antivirus et Norton Internet Security sont corrigés dans Windows 10

- Versions obsolètes de Windows et IE toujours utilisées par de nombreuses entreprises, rendant les attaques de logiciels malveillants imminentes

- Le piratage de Windows God Mode peut attirer les attaquants de logiciels malveillants