- Microsoft Defender Endpoint offre aux administrateurs informatiques une nouvelle façon de lutter contre l'exposition des appareils.

- Lisez les lignes ci-dessous pour tout savoir sur le nouveau rapport conçu pour identifier facilement les appareils vulnérables.

- Pour protéger votre organisation de toute menace, jetez un œil à ce Rubrique Microsoft Defender trop.

- N'hésitez pas à marquer notre Hub de logiciels de sécurité et de confidentialité pour des trucs et astuces supplémentaires sur ce sujet.

Microsoft Defender pour Endpoint fournit aux utilisateurs un nouveau rapport conçu pour les aider à identifier et suivre les vulnérabilités Windows et MacOS dispositifs.

Pour rappel, il s'agit d'une plate-forme de sécurité des terminaux d'entreprise qui aide les réseaux d'entreprise à prévenir et à répondre aux dernières menaces.

Les changements sont censés permettre aux administrateurs informatiques de lutter plus facilement contre les appareils vulnérabilité au sein de l'organisation. C'est ce que Microsoft révèle:

Le rapport affiche des graphiques et des diagrammes à barres avec les tendances des appareils vulnérables et les statistiques actuelles. L'objectif est que vous compreniez le souffle et l'étendue de l'exposition de votre appareil.

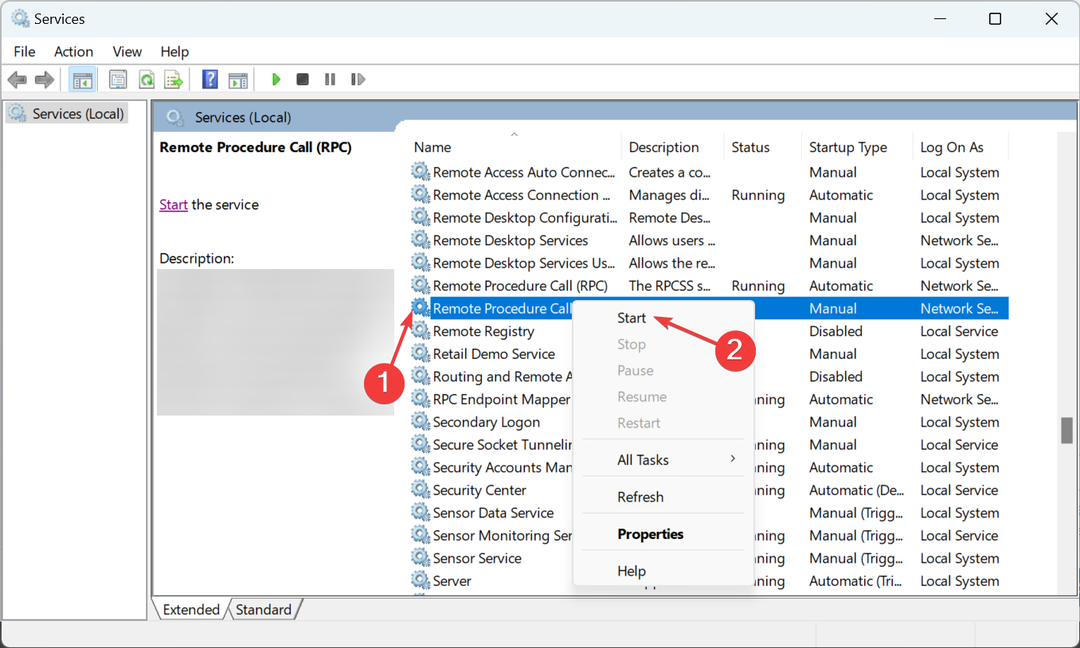

Comment accéder au nouveau rapport sur les appareils vulnérables ?

Pour accéder au rapport dans le centre de sécurité Microsoft Defender, il vous suffit d'entrer dans Rapports > Appareils vulnérables.

Vous trouverez ici deux nouvelles colonnes :

- Les tendances – vous pouvez voir les 30 derniers jours, 3 mois, 6 mois ou une plage de dates personnalisée de votre choix

- Aujourd'hui – cette colonne ne révèle que les informations actuelles

Vous pourrez également filtrer les données en fonction de la disponibilité des exploits, des niveaux de gravité de la vulnérabilité, de l'âge de la vulnérabilité, de la plate-forme du système d'exploitation, Windows 10 version ou groupe d'appareils.

De plus, pour explorer plus avant un aperçu, sélectionnez le graphique à barres pertinent pour afficher une liste filtrée d'appareils dans la page Inventaire des appareils. Vous pouvez maintenant exporter la liste et poursuivre vos recherches.

Trouvez-vous ces graphiques avec des statistiques et des détails sur les tendances des appareils actuellement vulnérables comme étant utiles au sein de votre organisation? Faites-nous part de votre opinion dans la zone de commentaires ci-dessous.

![Désactiver définitivement Windows Defender sur Windows 11 [4 façons]](/f/ad648ec9130ccb6b1094c2b38873ec87.png?width=300&height=460)