- Les contrôleurs de domaine gèrent les demandes de connexion pour les ordinateurs exécutant le système d'exploitation Windows dans une configuration de domaine.

- Le support Microsoft a signalé que ce problème se produit dans toutes les versions de Windows Server prises en charge par la société.

- Microsoft a dû extraire certaines des mises à jour de Windows Server qu'il a publiées le mardi du patch après que les utilisateurs ont signalé qu'ils avaient des bogues.

- À la suite de la mise à jour des mises à jour Windows KB5009543 et KB5008876 récemment publiées, les utilisateurs ont constaté que ces mises à jour rompaient les connexions VPN L2TP sur les nouvelles machines.

Les correctifs publiés le Patch Tuesday ont causé certains problèmes, notamment la création de boucles de démarrage spontanées sur serveurs exécutant des contrôleurs de domaine Windows, brisant le rôle de serveur Hyper-V et créant des volumes à l'aide du stockage ReFS indisponible.

Microsoft a retiré les mises à jour de Windows Server qu'il a publiées le mardi du correctif après que les utilisateurs ont signalé que les correctifs contenaient des bogues qui cassaient trois fonctionnalités:

- Ils peuvent entraîner le blocage et le redémarrage en boucle des serveurs Windows qui agissent en tant que contrôleurs de domaine.

- Rendre Hyper-V inutilisable.

- Empêcher l'utilisation des systèmes de volume ReFS.

Les utilisateurs de Windows ont été touchés par deux mauvaises nouvelles le même jour en janvier 2022, alors que Microsoft a publié 97 mises à jour de sécurité dans son mensuel Mise à jour du Patch Tuesday, ce qui a également entraîné des installations Windows interrompues pour certains utilisateurs.

Mises à jour

Le lot de ce mois-ci comprend la mise à jour Windows Server 2012 R2 KB5009624, la mise à jour Windows Server 2019 KB5009557 et la mise à jour Windows Server 2022 KB5009555. Toutes ces mises à jour ont été identifiées comme défectueuses.

"Les administrateurs de contrôleurs de domaine Windows doivent être prudents lors de l'installation des mises à jour de sécurité de janvier 2022", Ville de naissance déclaré.

"J'ai maintenant reçu de nombreux rapports selon lesquels les serveurs Windows agissant en tant que contrôleurs de domaine ne démarreront pas par la suite", Né a écrit. "Lsass.exe (ou wininit.exe) déclenche un écran bleu avec l'erreur d'arrêt 0xc0000005. Il peut frapper toutes les versions de Windows Server qui agissent en tant que contrôleurs de domaine, selon mon estimation.

Les contrôleurs de domaine agissent en tant que serveurs pour traiter les demandes de connexion de sécurité pour les ordinateurs du domaine Windows. Hyper-V de Microsoft, un hyperviseur intégré aux dernières mises à jour de Windows Server, peut gérer de manière native les machines virtuelles exécutées sur les systèmes d'exploitation Windows x86-64.

La troisième chose qui fait peau neuve en raison des mises à jour, Resilient File System (ReFS), est un système de fichiers qui est conçu de telle manière qu'il protège vos données et les aide à rester en sécurité même face à adversités.

Problèmes de serveur Windows

L'équipe de support de Microsoft a signalé que le le problème se produit dans toutes les versions de Windows Server pris en charge par l'entreprise.

Plusieurs utilisateurs de Reddit ont signalé ce problème. Un commentateur a déclaré: "On dirait que KB5009557 (2019) et KB5009555 (2022) provoquent l'échec de quelque chose sur les contrôleurs de domaine, qui redémarrent ensuite toutes les quelques minutes."

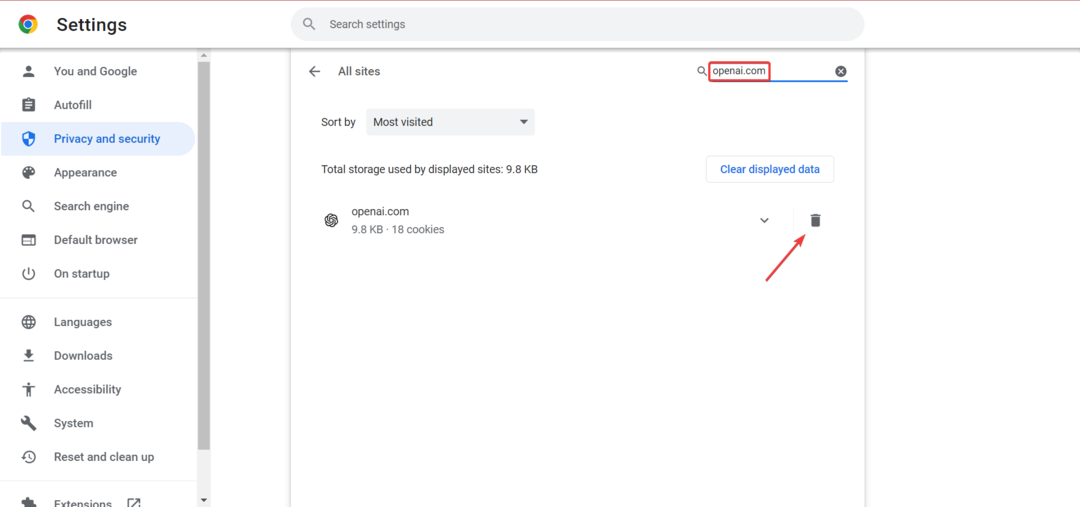

Un autre contributeur de Reddit a déclaré mardi qu'après avoir mis à jour les mises à jour Windows KB5009543 et KB5008876 récemment publiées, il avait constaté qu'elles avaient rompu les connexions VPN L2TP sur les nouvelles machines.

"Maintenant, leurs VPN L2TP vers différents sites (tous les SonicWall) ne fonctionnent pas", a déclaré l'utilisateur, soulignant un message d'erreur qui disait: "Le La tentative de connexion L2TP a échoué car la couche de sécurité a rencontré une erreur de traitement lors des négociations initiales avec la télécommande l'ordinateur."

Jeudi, en réponse aux rapports de problèmes avec les mises à jour cumulatives de Windows Server de janvier, BleepingComputer a signalé que Microsoft avait supprimé ces mises à jour de Windows Update.

Jeudi après-midi, cependant, et malgré les plaintes des utilisateurs qui avaient rencontré des problèmes avec les mises à jour cumulatives de Windows 10 et Windows 11, Microsoft n'aurait apparemment pas supprimé les mises à jour.

Les rapports antérieurs de problèmes avec la dernière version de Windows sont, pour la plupart, exagérés. En fait, les utilisateurs qui n'ont pas de problèmes peuvent probablement ignorer les appels pour être patients pendant que Microsoft travaille sur les choses.

Correctifs défectueux

Comment convaincre les organisations de corriger rapidement les systèmes lorsque certains correctifs peuvent entraîner des temps d'arrêt inattendus sur des composants d'infrastructure critiques tels que les contrôleurs de services d'annuaire ?

Les experts conviennent qu'il présente un risque pour la sécurité. "Le log4j Les difficultés des dernières semaines démontrent que… nous avons besoin que les organisations appliquent les correctifs de sécurité lorsqu'ils sont disponibles », a indiqué John Bambenek, Threat Hunting Principal de NetEnrich.

Chaque fois que les correctifs ne remplissent pas leur fonction prévue, ou lorsqu'ils altèrent le fonctionnement normal des choses, il "fournit la contrer l'incitation à appliquer des correctifs là où les organisations adoptent une approche prudente pour appliquer les mises à jour », a-t-il déclaré à Threatpost sur Jeudi. "Les temps d'arrêt sont facilement mesurables... le risque incrémentiel d'une faille de sécurité ne l'est pas, ce qui signifie que des actions prudentes (au lieu d'être proactives) pour appliquer des correctifs auront tendance à l'emporter."

Bud Broomhead, PDG de Viakoo, a déclaré que les produits de la société permettent aux utilisateurs de choisir entre maintenir leurs opérations commerciales et rendre leurs systèmes plus sûrs en utilisant des produits avec des vulnérabilités.

« Les organisations font ces compromis tous les jours avec des appareils IoT qui ne sont pas corrigés rapidement (ou jamais); cependant, il est rare de voir cela avec Windows Server, car il existe de tels mécanismes efficaces via Windows Update pour fournir et installer rapidement des correctifs.

Exécuter des tests avant la publication

Broomhead a averti que malgré les pratiques de test rigoureuses de Microsoft, l'un des meilleurs moyens de prévenir les problèmes consiste à tester les nouvelles mises à jour sur une seule machine avant de les appliquer à plus grande échelle.

"Cela peut aider les administrateurs de Windows Server à évaluer leurs problèmes spécifiques et leur tolérance à fonctionner dans ces conditions jusqu'à ce qu'un correctif plus stable soit disponible", a-t-il déclaré à Threatpost.

Horev a déclaré que c'était plus proche de la réalité, mais a ajouté que "tous les médias et toutes les plateformes seront touchés par le changement".

"Premièrement, il est très rare que des correctifs soient directement appliqués directement par Microsoft, ou tout autre fournisseur, le mardi, ou tout autre autre jour, sans avoir d'abord passé une série de tests pour s'assurer qu'ils ne cassent rien », a-t-il indiqué.

Compte tenu de la complexité de la prise en charge de Windows, même lorsque les mises à jour de sécurité proviennent directement de Redmond, il n'est pas surprenant que de nombreuses entreprises éprouvent des difficultés.

"Le compromis éternel entre les environnements de production sécurisés et/ou stables ne repose pas uniquement sur le fait que les mises à jour proviennent de Microsoft", a commenté Horev.

Avez-vous rencontré des problèmes avec les mises à jour récemment publiées? Partagez vos pensées avec nous dans la section des commentaires ci-dessous.

![Installer RSAT sur Windows 11 [3 manières différentes]](/f/97c2e5dcd36c5488c7b2f594823fc0d6.png?width=300&height=460)