- Même si Microsoft a prêché la sécurité renforcée que nous allions recevoir via les puces TPM, une attaque n'est même pas impossible à distance.

- Si l'un de nos appareils Windows 11 tombait entre de mauvaises mains, l'appareil lui-même et le réseau auquel il est connecté seraient compromis.

- Les experts ont prouvé qu'avec les bonnes compétences, même les puces de sécurité TPM 2.0 peuvent devenir des proies faciles pour les entités malveillantes cherchant à extraire nos données.

- Microsoft voudra peut-être examiner de plus près ces fonctionnalités de sécurité et peut-être même revoir sa stratégie, pendant qu'il est encore temps de le faire.

Inutile de dire que depuis que la société de technologie de Redmond a annoncé pour la première fois Windows 11 comme futur système d'exploitation, il y a eu des discussions sans fin sur certains des Exigences matérielles que les appareils doivent remplir.

Beaucoup n'étaient pas d'accord avec les restrictions imposées par le TPM 2.0 et ce sujet a suscité des réactions de toutes sortes de la part des utilisateurs de Windows.

Microsoft a tenu bon et a continué à rassurer les gens sur le fait que cette exigence TPM est pour leur propre sécurité, en raison du niveau de protection amélioré qu'elle allait offrir.

Cependant, certains experts ont récemment découvert que même avec ces puces de sécurité en place, nous ne pouvons toujours pas être entièrement à l'abri des entités malveillantes, au cas où quelqu'un mettrait la main sur notre Windows 11 dispositif.

Nous ne sommes pas aussi en sécurité que Microsoft veut que vous le pensiez

Le géant de la technologie a fait preuve d'une volonté de fer lorsqu'il s'agissait de ne pas craquer sous la pression du public, surtout après le contrecoup que le TPM 2.0 exigence apportée avec elle par la communauté.

Ils ont annoncé cette fonctionnalité matérielle comme si c'était la leur et a déclaré que les utilisateurs allaient être protégés à cause de cette minuscule puce.

La technologie Trusted Platform Module (TPM) est conçue pour fournir des fonctions matérielles liées à la sécurité. Une puce TPM est un crypto-processeur sécurisé conçu pour effectuer des opérations cryptographiques. La puce comprend plusieurs mécanismes de sécurité physique pour la rendre inviolable, et les logiciels malveillants ne peuvent pas altérer les fonctions de sécurité du TPM.

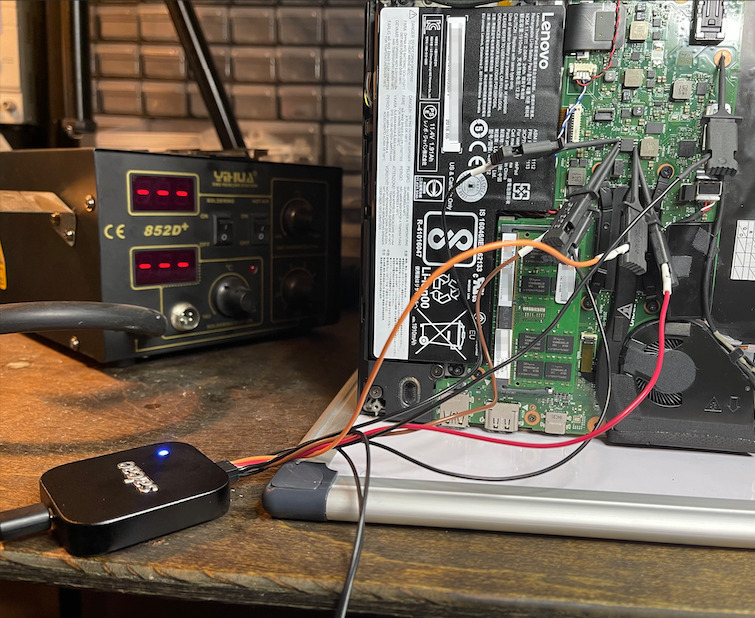

Experts du groupe Dolos découvert qu'en fait, si l'un d'entre nous perdait son ordinateur portable ou se le faisait voler, le TPM ne pouvait pas faire grand-chose pour empêcher les pirates informatiques de faire des ravages.

Au moment d'écrire ces lignes, BitLocker n'utilise aucune fonctionnalité de communication cryptée du TPM 2.0 standard, ce qui signifie que toutes les données sortant du TPM sortent en clair, y compris la clé de déchiffrement pour Les fenêtres. Si nous pouvons récupérer cette clé, nous devrions pouvoir déchiffrer le lecteur, accéder à la configuration du client VPN et peut-être accéder au réseau interne.

En utilisant cet exploit avec d'autres stratagèmes ingénieux, les chercheurs ont pu récupérer un ordinateur portable d'entreprise volé (comme scénario) et accéder efficacement à son réseau d'entreprise associé, laissant les données exposées et vulnérables.

Comme ils l'ont décrit plus en détail, après avoir ouvert ledit ordinateur portable, un attaquant pré-équipé utiliserait un clip SOIC-8 au lieu de sondes individuelles, afin de compromettre la puce de sécurité TPM.

Le clip rendrait extrêmement simple la connexion à la puce et permettrait de réduire de quelques minutes une attaque dans le monde réel.

L'ensemble du processus est expliqué en détail et c'est une lecture intéressante si vous avez une vaste expérience technique et que vous êtes dans ce genre de connaissances.

C'est une nouvelle déconcertante, étant donné que Microsoft a tellement insisté sur notre mise à niveau vers des appareils qui intègrent déjà de telles fonctionnalités de sécurité.

Cela étant dit, la société de technologie basée à Redmond pourrait faire un meilleur travail pour offrir un avenir plus sûr à BitLocker, un avenir où de telles méthodes de piratage ne sont plus possibles.

Vous aimerez peut-être aussi savoir que vous pouvez installer le prochain système d'exploitation de Microsoft même sans l'exigence TPM imposée.

Quelle est votre opinion sur toute cette situation? Partagez votre opinion avec nous dans la section commentaires ci-dessous.

![Comment ajouter une source de navigateur à OBS Studio [étape par étape]](/f/6075776d71b342c4d05cbebfadf45b12.png?width=300&height=460)