- Une vulnérabilité critique de Windows, découverte il y a quelques jours, oblige les utilisateurs à se démener pour activer des mesures de sécurité supplémentaires.

- Tout a commencé lorsqu'un chercheur a remarqué ce qu'il croyait être une régression de codage dans une version bêta du prochain Windows 11.

- Apparemment, le contenu de la gestionnaire de compte sécurité (SAM), peut être lu par les utilisateurs disposant de privilèges système limités.

- Cette La vulnérabilité affecte également toutes les versions de Windows 10 publiées au cours des 2,5 dernières années, selon les experts.

Chez Windows Report, nous soulignons toujours l'importance de rester protégé tout en étant connecté à Internet, car les cybermenaces sont de plus en plus nombreuses et omniprésentes de nos jours.

Ne pas le faire peut entraîner des fuites de données confidentielles et précieuses qui peuvent avoir de graves répercussions pour les particuliers, ainsi que pour les entreprises.

Mardi, tout le monde a été choqué d'apprendre l'existence de deux nouvelles vulnérabilités, l'une sous Windows et l'autre sous Linux, qui peuvent permettre aux pirates de contourner les restrictions de sécurité du système d'exploitation et d'accéder à des ressources sensibles.

La nouvelle vulnérabilité de Windows 11 pourrait entraîner de graves violations

Cette vulnérabilité critique de Windows a été découverte par accident il y a quelques jours lorsqu'un chercheur a remarqué ce qu'il croyait être une régression de codage dans une version bêta du prochain Windows 11.

Il a également constaté que le contenu de la gestionnaire de compte de sécurité (SAM), qui est la base de données qui stocke les comptes d'utilisateurs et les descripteurs de sécurité des utilisateurs sur l'ordinateur local, peut être lu par les utilisateurs disposant de privilèges système limités.

yarh- pour une raison quelconque sur win11, le fichier SAM est maintenant lu pour les utilisateurs.

Donc, si vous avez activé shadowvolumes, vous pouvez lire le fichier sam comme ceci :Je ne connais pas encore toute l'étendue du problème, mais c'est trop pour ne pas être un problème, je pense. pic.twitter.com/kl8gQ1FjFt

– Jonas L (@jonasLyk) 19 juillet 2021

Pour vous donner une meilleure compréhension, nous savons tous que, à mesure que les systèmes d'exploitation et les applications deviennent plus difficiles à percer, les attaques réussies nécessitent l'exploitation de deux vulnérabilités ou plus.

Pour être un peu plus précis, l'une des vulnérabilités permettra à des tiers malveillants d'accéder à des ressources du système d'exploitation peu privilégiées, où le code peut être exécuté ou des données privées peuvent être lues.

La deuxième vulnérabilité porte le processus à un tout autre niveau, en accordant l'accès aux ressources système réservées au stockage des mots de passe ou à d'autres opérations sensibles.

La vulnérabilité SeriousSAM affecte toutes les versions de Windows 10 publiées au cours des 2,5 dernières années

-CVE-2021-36934 peut être utilisé pour obtenir un accès administrateur pour les versions Windows 10 v1809 et ultérieures

-Aucun correctif disponible pour le moment

-PoC et quelques astuces de journalisation disponibleshttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3- Catalin Cimpanu (@campuscodi) 21 juillet 2021

Comment exactement ce problème permet-il aux attaquants d'infiltrer nos systèmes ?

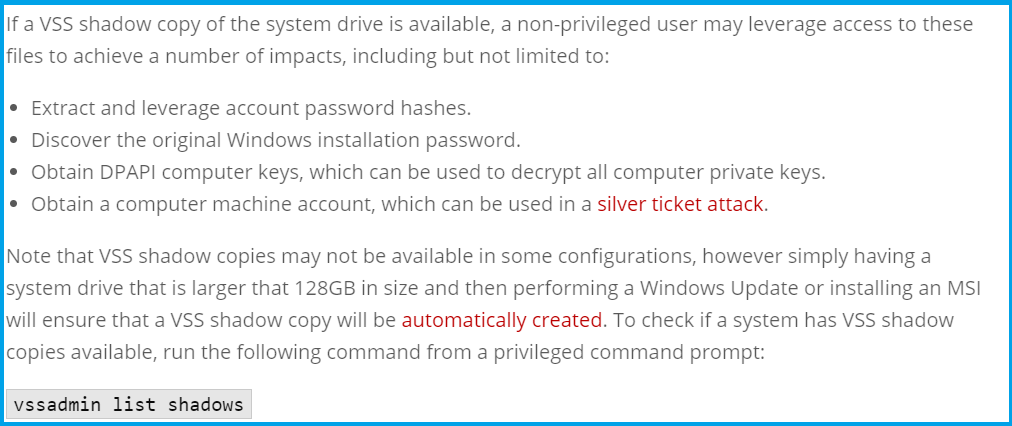

Le problème mentionné ci-dessus a permis à des tiers d'extraire des données de mot de passe protégées par cryptographie.

En outre, ils pourraient découvrir le mot de passe que nous avons utilisé pour installer Windows, mettre la main sur les clés de l'ordinateur pour l'API de protection des données Windows, qui peuvent être utilisées pour déchiffrer les clés de chiffrement privées.

Une autre action que les cyber-attaquants pourraient effectuer tout en explorant cette vulnérabilité est la création de comptes sur l'appareil ciblé.

Comme vous pouvez l'imaginer, le résultat est que l'utilisateur local peut élever ses privilèges jusqu'à System, le niveau le plus élevé de Windows.

Q: que pouvez-vous faire lorsque vous avez #mimikatz🥝 & certains accès en lecture sur les fichiers système Windows tels que SYSTEM, SAM et SECURITY ?

A: escalade des privilèges locaux 🥳

Merci @jonasLyk pour cet accès en lecture sur Windows par défaut😘 pic.twitter.com/6Y8kGmdCsp

— Benjamin Delpy (@gentilkiwi) 20 juillet 2021

Il s'agit désormais d'une nouvelle vulnérabilité et était présente même sur Windows 10

Les utilisateurs qui ont pris connaissance de ces messages et y ont répondu ont également souligné que ce comportement n'était pas une régression introduite dans Windows 11, comme on le pensait initialement.

Apparemment, la même vulnérabilité qui a les utilisateurs de Windows 11 sur le bord de leurs sièges était présente même dans la dernière version de Windows 10.

Ainsi, l'équipe américaine de préparation aux urgences informatiques déclaré que ce problème se manifeste lorsque le Volume Shadow Copy Service, la fonctionnalité Windows qui permet le système d'exploitation ou les applications pour prendre des instantanés d'un disque entier sans verrouiller le système de fichiers, est activé au.

Ce qui est encore pire, c'est qu'actuellement, il n'y a pas de correctif disponible, donc il n'y a aucun moyen de dire quand ce problème sera réellement résolu.

Les responsables de la société Microsoft enquêtent sur la vulnérabilité et prendront les mesures nécessaires. La vulnérabilité est suivie comme CVE-2021-36934, comme Microsoft a déclaré que les exploits dans la nature sont plus probables.

j'ai écrit sur #RucheCauchemar alias #Sam sérieux (faire des reproches @cyb3rops pour celui-là), une vulnérabilité Windows 10 non corrigée qui permet à tout utilisateur non administrateur d'accéder à l'intégralité du registre du système, y compris les zones sensibles.

PoC terriblement mal codé inclus.

https://t.co/PX1fOGpzbf– Kevin Beaumont (@GossiTheDog) 20 juillet 2021

Prenez-vous des précautions supplémentaires afin d'éviter d'être victime de cyberattaques? Partagez vos réflexions avec nous dans la section commentaires ci-dessous.