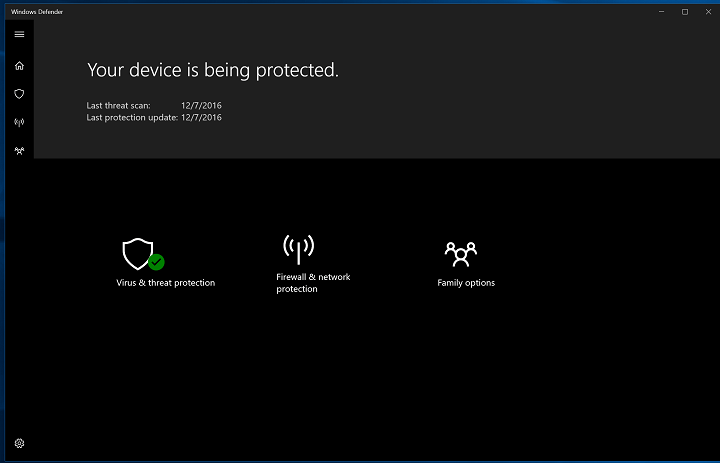

Même si Windows Defender correctifs récemment reçus, l'antivirus reste vulnérable aux attaques via des failles d'exécution à distance.

Windows Defender toujours ouvert à l'exécution de code à distance

Il semble que le moteur MsMpEng de Windows Defender soit toujours exposé au potentiel exécution de code à distance en raison d'un bac à sable insuffisant. Des experts en sécurité ont averti l'entreprise de ce problème il y a quelque temps. Tavis Ormandy de Google est celui qui a découvert les principaux bugs du logiciel Microsoft, et c'est aussi celui qui a trouvé les bugs critiques dans Windows Defender et a demandé à l'entreprise de les corriger. Il a dit que le moteur antivirus a besoin d'un bac à sable.

Encore plus de sandboxing nécessaire

C'est le même problème avec la version actuelle de Windows Defender. Même après la publication de ses derniers correctifs par la société, le logiciel présente toujours deux vulnérabilités qui permettent à un système d'être piraté.

Microsoft n'a publié aucune déclaration officielle et c'est un peu inquiétant car ces rapports sur les dernières vulnérabilités viennent juste après la société a déployé des correctifs pour les anciens dans le Patch Tuesday de ce mois-ci – le jour où Microsoft corrige les failles de sécurité dans son dernier Logiciel.

Plus de détails sur les nouvelles failles ne sont pas disponibles pour le moment. Un rapport complet concernant les dernières failles de Windows Defender est également attendu dès que possible. L'entreprise pourrait avoir encore un peu de travail à faire jusqu'à ce que ce sujet se termine bien.

HISTOIRES CONNEXES À VÉRIFIER :

- Microsoft corrige une vulnérabilité d'exécution de code à distance Windows Defender

- Téléchargez Windows Defender KB4022344 pour arrêter le ransomware WannaCry

- Problèmes avec Windows Defender après l'installation de Windows 10 Creators Update [Réparer]