- Microsoft a introduit des examens automatisés des machines pour détecter la collecte malveillante de données privées.

- Afin de débloquer ou de confirmer le phishing dans Microsoft Forms, consultez les instructions détaillées ci-dessous.

- Pour trouver plus de trucs et astuces utiles, n'hésitez pas à regarder de plus près Rubrique Microsoft 365.

- En outre, il faut une seconde pour mettre en signet notre Centre de logiciels de sécurité et de confidentialité. Vous en aurez besoin plus tard.

Les administrateurs mondiaux et de sécurité peuvent désormais profiter d'une nouvelle fonctionnalité d'examen des tentatives de phishing de Microsoft Forms dans Microsoft 365.

Être plus précis, Microsoft introduit des examens automatisés des machines pour détecter la collecte malveillante de données privées dans les formulaires et les empêcher de collecter des réponses.

Par conséquent, Microsoft Forms est votre chance de collecter facilement des données et de prendre des décisions plus inspirées, sans Hameçonnage menaces dont il faut s'inquiéter. C'est ce que Microsoft révèle:

Si vous êtes un administrateur global et/ou de sécurité, nous vous envoyons des notifications quotidiennes de tout formulaire créé au sein de votre locataire qui a été détecté et bloqué pour un hameçonnage potentiel

Comment puis-je débloquer ou confirmer le phishing dans Microsoft Forms ?

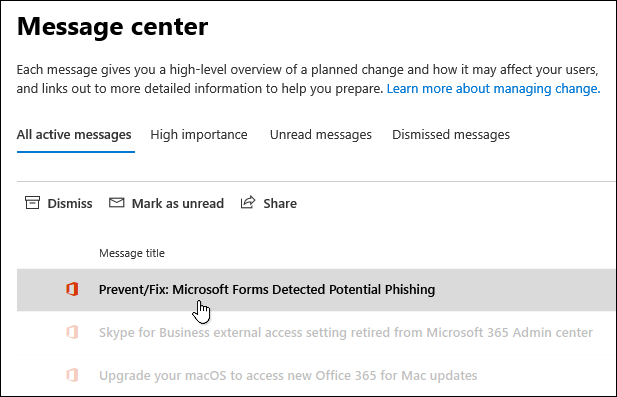

- D'abord, connectez-vous au centre d'administration Microsoft 365.

- Trouvez votre chemin vers le centre de messagerie. Pendant que vous y êtes, recherchez la notification qui dit Prévenir/Réparer: Microsoft Forms a détecté un hameçonnage potentiel.

- Si vous ne trouvez pas cette notification dans le Tous les messages actifs onglet/vue, recherchez-le dans le Messages ignorés tab/view à la place.

- Ensuite, vous pouvez cliquer sur le URL de révision de l'administrateur des formulaires lien dans la notification pour consulter les formulaires bloqués.

- Pour chaque formulaire que vous examinez, n'hésitez pas à sélectionner le Débloquer option si vous ne pensez pas que le formulaire a une intention malveillante ou Confirmer l'hameçonnage si vous soupçonnez le contraire.

Comme vous pouvez le constater, en tant qu'administrateur informatique, vous pouvez facilement examiner tous les formulaires marqués comme tentatives de phishing. De plus, si vous souhaitez modifier ou supprimer le contenu bloqué, vous pouvez générer une page de co-création.

C'est votre chance de gérer le formulaire en tant que co-auteur, alors cliquez simplement sur le Ouvrir une page de co-création lien trouvé dans la messagerie au-dessus du formulaire que vous examinez.

Que pensez-vous de cette nouvelle fonctionnalité qui vous permet de gérer chaque formulaire et de le débloquer si vous pensez qu'il ne sert aucune intention malveillante? Faites-nous savoir votre réponse dans la zone de commentaires ci-dessous.

![Comment faire une liste de contrôle Microsoft Word [Méthode facile]](/f/3973b7ad9dfd5d89fadd0288ca81eb1a.jpg?width=300&height=460)