- Microsoft luo uuden työkalun, joka auttaa käyttäjiä hyödyntämään TPM-suojaussirunsa parhaalla mahdollisella tavalla.

- Windows 11 toimittaa tämän valinnaisen ohjelmiston, joka on räätälöity nimenomaan yhdelle käyttöjärjestelmän kritisoiduista vaatimuksista.

- Järjestelmänvalvojat voivat käyttää TpmDiagnostics.exe tiedostoon kysele perusteellisesti TPM-siruille tallennettuja tietoja.

- Tämä artikkeli sisältää täydellisen luettelon komennoista, joita voit käyttää tämän uuden ohjelmiston kanssa Windows 11: ssä.

Haluat ehkä tietää senWindows 11 mukana tulee uusi valinnainen ominaisuus, jota kutsutaan TPM-diagnostiikaksi, työkalu, jonka avulla järjestelmänvalvojat voivat selata tietyn laitteen TPM-suojausprosessoria.

Ilmeinen siirto, kun otetaan huomioon, että Microsoft pitää kiinni näistä TPM 2.0 -suojausprosessorit vaatimuksena, tarvitaan joidenkin sen turvaominaisuuksien virran saamiseksi.

Uudessa käyttöjärjestelmässä on TPM-diagnostiikkatyökalu

Kuten luultavasti tiedät jo, loputtomista keskusteluista, joita tämä Windows 11 -vaatimus on herättänyt, TPM-siru on itse asiassa laitteiston suojausprosessori.

Sen päätarkoitus on suojata salausavaimet, käyttäjän tunnistetiedot ja muut arkaluontoiset tiedot haittaohjelmien hyökkäyksiltä ja muulta hakkeroinnilta tai tietojen purkamiselta.

Microsoft vaatii jatkuvasti tätä vaatimusta ja painottaa jatkuvasti tämän pienen laitteiston todellista merkitystä, uudessa blogikirjoituksessa.

Tulevaisuuden tietokoneet tarvitsevat tämän nykyaikaisen laitteiston luottamuksellisen juuren suojaamaan sekä yleisiltä että kehittyneiltä hyökkäyksiltä, kuten kiristysohjelmilta, ja kansallisvaltioiden edistyneemmiltä hyökkäyksiltä. TPM 2.0: n vaatimus nostaa laitteistoturvallisuuden standardia vaatimalla sisäänrakennettua luotettavuuden pääkäyttäjää.

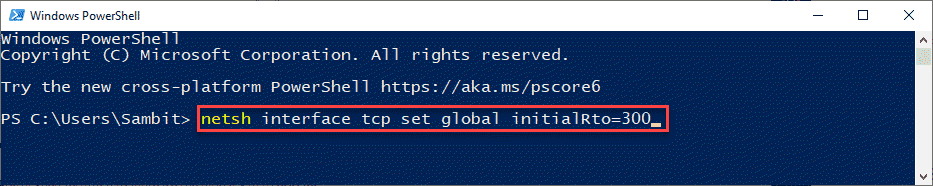

Joten tämä upouusi Windows 11-komentorivityökalu nimeltä TPM Diagnostics antaa nyt kaikille järjestelmänvalvojille mahdollisuuden kysyä TPM-sirulta tallennettuja tietoja.

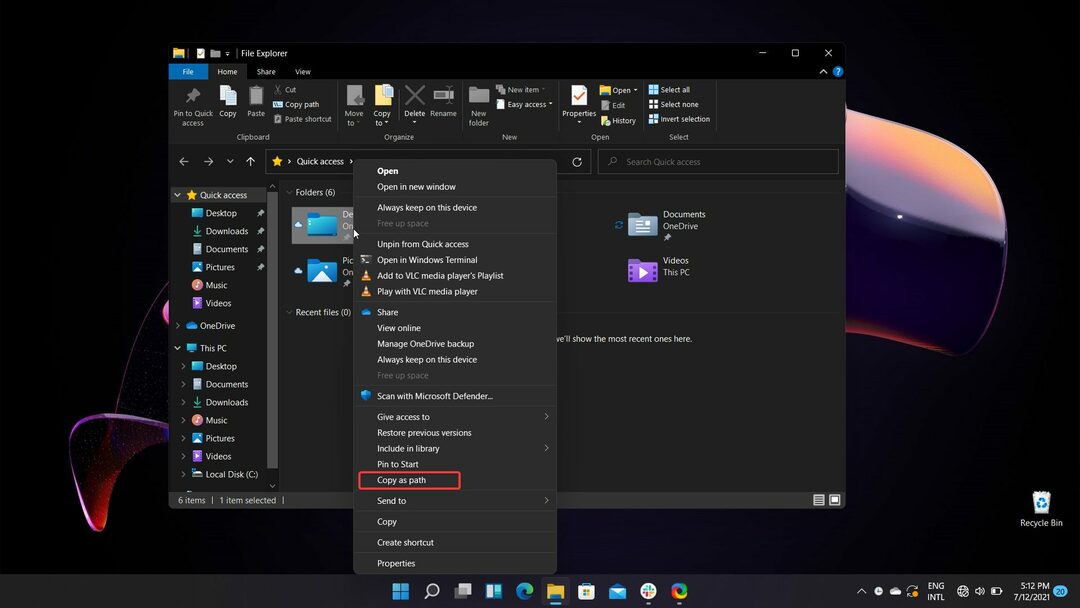

Ohjelmiston asentamisen jälkeen löydät uuden tpmdiagnostics.exe suoritettava tiedosto sijaitsee C: \ Windows \ System32 kansio.

TPM 2.0 on kriittinen rakennuspalikka suojauksen tarjoamisessa Windows Hellon ja BitLockerin avulla, jotta asiakkaita voidaan paremmin suojata henkilöllisyydeltään ja tiedoiltaan. Lisäksi monille yritysasiakkaille TPM: t helpottavat Zero Trust -turvallisuutta tarjoamalla suojatun elementin laitteiden kunnon todistamiseksi.

Mitä komentoja voin käyttää tämän uuden työkalun kanssa?

On tärkeää tietää, että ellet täysin ymmärrä mitä tietoja TPM-siruosi on tallennettu, sitä ei suositella sekoittamiseen liikaa.

Mikä tahansa tekemäsi virhe voi vahingossa poistaa laitteen toiminnan kannalta tarpeelliset avaimet.

Tiedä, että Microsoft Trusted Platform -dokumentaatio, yhdessä uuden TpmDiagnostics.exe työkalu voi tarjota lukuisia tietoja Windows 11: n taustalla olevista suojausmekaniikoista.

Tämä on täydellinen luettelo komennoista, joita voit käyttää uudessa Windows 11 TPM -työkalussa:

tpmdiagnostics: Työkalu Windows 10 build 22000: lle. Tekijänoikeus (c) Microsoft Corporation. Kaikki oikeudet pidätetään. Liput: PrintHelp (/ h -h) PromptOnExit (-x / x) UseECC (-ecc / ecc) UseAes256 (-aes256 / aes256) QuietPrint (-q / q) PrintVerbosely (-v / v) Käytä 'help' -komentoa saadaksesi lisätietoja komento. Komennot: TpmInfo: GetLockoutInfo IsOwned PlatformType CheckFIPS ReadClock GetDeviceInformation IfxRsaKeygenVulnerability GatherLogs [koko hakemistopolku] PssPadding IsReadyInformation TpmTask: MaintenanceTaskStatus ShowTaskStatus IsEULAAccepted ProvisionTpm [pakollinen poisto] [salli PPI-kehote] TpmProvisioning: ValmisteleTPM CanUseLockoutPolicyClear CanClearByPolicy AutoProvisioning: IsAutoProvisioningEnabled EnableAutoProvisioning DisableAutoProvisioning [-o] EK: EkInfo ekchain EkCertStoreRegistry GetEkCertFromWeb [-ecc] [cert tiedosto] GetEkCertFromNVR [-ecc] [varmennetiedosto] GetEkCertFromReg [-ecc] [tulostustiedosto] GetEk [-ecc] [avaintiedosto] CheckEkCertState InstallEkCertFromWeb InstallEkCertFromNVR InstallEkCertThroughCoreProv EKCertificateURL WindowsAIK: InstallWindowsAIK [-skipCert] WinAikPersistedInTpm UninstallWindowsAIKCert GetWindowsAIKCert [sertifikaattitiedosto] IsWindowsAIKInstalledInNCrypt EnrollWindowsAIKCert GetWindowsAIKPlatformClaim ["tuore"] [tulostetiedosto] OtherKeys: PrintPublicInfo [srk / aik / ek / kahva] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc] TestParms [SYMCIPHER | RSA] [algoritmikohtaiset argumentit] EnumerateKeys NVStorage: EnumNVIndexes DefineIndex [hakemisto] [koko] [attribute liput] UndefineIndex [hakemisto] ReadNVIndexPublic [hakemisto] WriteNVIndex [hakemisto] [tiedot heksamuodossa | -tiedoston tiedostonimi] ReadNVIndex [hakemisto] NVSummary NVBootCounter: CheckBootCounter ReadBootCounter [/ f] PCR: t: PrintPcrs PhysicalPresence: GetPPTransition GetPPVersionInfo GetPPResponse GetPPRequest TPMCommandsAndResponses: CommandCode [hex-komento code] ResponseCode [hex hex code] Tracing: EnableDriverTracing DisableDriverTracing FormatTrace [etl file] [output json file] DRTM: DescribeMle [MLE Binary File] Muu: Ohje [komennon nimi] DecodeBase64File [purettava tiedosto tukiasemasta 64] EncodeToBase64File [tiedosto koodattavaksi] ReadFileAsHex [tiedosto luettavaksi] ConvertBinToHex [tiedosto luettavaksi] [tiedosto kirjoitettavaksi] ConvertHexToBin [tiedosto luettavaksi] [tiedosto kirjoitettavaksi] Hash [heksatavua tai raakaa arvoa hashiksi] GetCapability