Täydellinen estoopas salasanahyökkäyksiä vastaan!

- Password Spraying- ja Brute Force -hyökkäykset lisääntyvät, joten on välttämätöntä ymmärtää näiden kahden väliset erot.

- Vaikka Brute Force kohdistuu yksittäiseen tiliin, salasanan levittäminen vaikuttaa moniin.

- Voit pitää tilin turvassa valitsemalla vahvan salasanan, vaihtamalla sen säännöllisesti ja määrittämällä 2-FA: n.

- Jatka lukemista saadaksesi selville nopeimmat tavat suojata salasanasi.

Salasanan varastaminen on yksi helpoimmista tavoista, joilla huono näyttelijä voi päästä käsiksi henkilötietoihisi. Näemme päivittäin raportteja sosiaalisen median tilien (olipa se Instagram, Facebook tai Snapchat) tai muiden verkkosivustojen hakkerointi. Hyökkääjät käyttävät eri menetelmiä päästäkseen salasanaasi, ja tänään tarkastelemme Password Sprayingia ja Brute Forcea.

Vaikka alustat ovat kehittäneet protokollia turvallisuuden parantamiseksi ja riskien vähentämiseksi, hakkerit onnistuvat aina tunnistamaan porsaanreikiä ja haavoittuvuuksia hyödyntääkseen niitä. Mutta on joitain toimenpiteitä, jotka suojaavat sinua salasanaruiskutukselta ja Brute Force -hyökkäyksiltä.

Useimmat niistä ovat helppoja toteuttaa, ja mielestämme ne ovat ehdottoman välttämättömiä hyvän verkkohygienian kannalta.

Niille, jotka ihmettelevät, mitä raa'an voiman hyökkäys on, hakkerit käyttävät tätä tekniikkaa pommittaakseen todennuspalvelinta tietyn tilin salasanoilla. Ne alkavat yksinkertaisemmista, sanotaan 123456 tai salasana 123, ja siirry monimutkaisempiin salasanoihin, kunnes oikea valtuustieto löytyy.

Hakkerit käyttävät periaatteessa kaikkia mahdollisia merkkiyhdistelmiä, ja tämä saavutetaan erikoistyökalujen avulla.

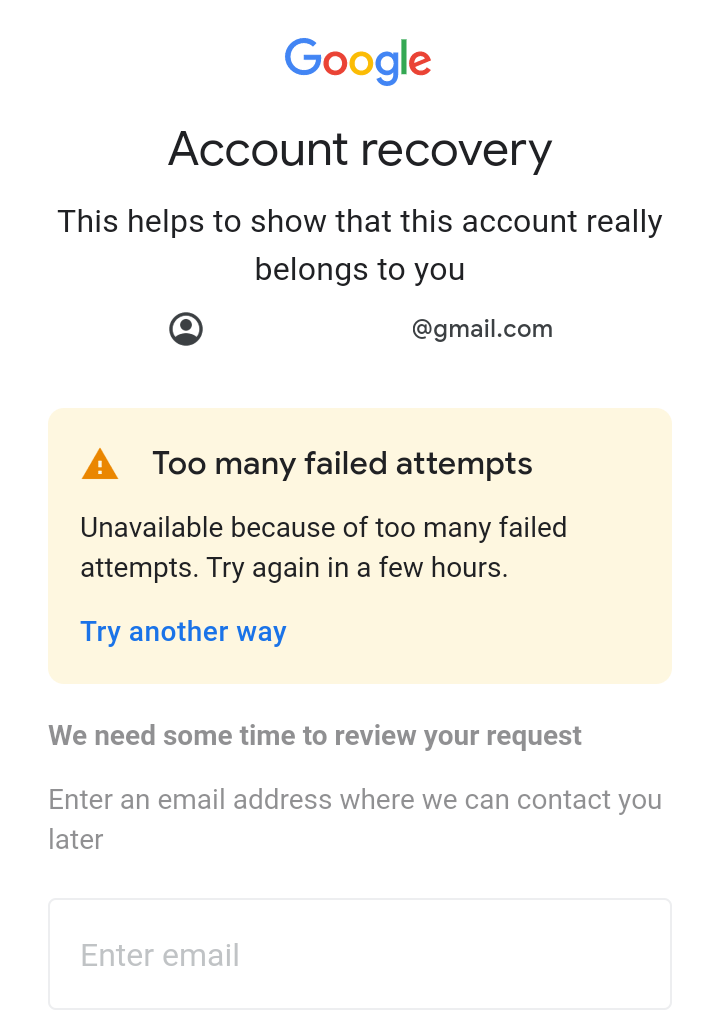

Mutta siinä on huono puoli. Raakavoimahyökkäyksiä käytettäessä oikean salasanan tunnistaminen kestää usein kauan. Lisäksi, jos verkkosivustoilla on lisäturvatoimia, esimerkiksi se, että ne estävät tilit useiden virheellisten salasanojen jälkeen, hakkereiden on vaikea käyttää raakaa voimaa.

Vaikka muutama yritys joka tunti ei laukaise tilin estoa. Muista, että aivan kuten verkkosivustot pakottavat turvatoimiin, myös hakkerit keksivät temppuja ohittaakseen nämä tai löytääkseen haavoittuvuuden.

Salasanojen levittäminen on eräänlainen raa'an voiman hyökkäys, jossa hakkerit käyttävät samaa salasanaa eri tileillä sen sijaan, että kohdistaisivat tiliin laajalla valikoimalla salasanayhdistelmiä.

Tämä auttaa poistamaan yleisen ongelman, joka esiintyy tyypillisen raa'an voiman hyökkäyksen aikana, eli tilien eston. Salasanojen ruiskuttaminen on erittäin epätodennäköistä, että se herättää epäilyksiä, ja sen on usein havaittu olevan tehokkaampaa kuin raaka voima.

Sitä käytetään yleensä, kun järjestelmänvalvojat asettavat oletussalasanan. Joten kun hakkerit hankkivat oletussalasanan, he kokeilevat sitä eri tileillä, ja käyttäjät, jotka eivät ole vaihtaneet omaansa, menettävät ensimmäisenä pääsyn tiliin.

Miten Password Spraying eroaa Brute Forcesta?

| Raaka voima | Salasanan ruiskutus | |

| Määritelmä | Eri salasanayhdistelmien käyttö samalle tilille | Käytä samaa salasanayhdistelmää eri tileille |

| Sovellus | Toimii palvelimilla, joissa on minimaaliset suojausprotokollat | Käytetään, kun useat käyttäjät jakavat saman salasanan |

| Esimerkkejä | Dunkin Donuts (2015), Alibaba (2016) | SolarWinds (2021) |

| Plussat | Helpompi suorittaa | Se välttää tilin sulkemisen eikä herätä epäilyksiä |

| Haittoja | Se vie enemmän aikaa ja voi johtaa tilin tukkoon, mikä tekee tyhjäksi kaikki ponnistelut | Usein nopeampi ja onnistumisprosentti on suurempi |

Kuinka estän salasanan brute force -hyökkäykset?

Raaka voimahyökkäykset toimivat, kun käytössä on minimaaliset turvatoimenpiteet tai tunnistettavissa oleva porsaanreikä. Ilman näitä kahta hakkereiden olisi vaikea käyttää raakaa voimaa oikeiden kirjautumistietojen selvittämiseen.

Tässä on muutamia vinkkejä, jotka auttavat sekä palvelimen ylläpitäjiä että käyttäjiä estämään raakoja hyökkäyksiä:

Vinkkejä ylläpitäjille

- Estä tilit useiden epäonnistuneiden yritysten jälkeen: Tilin sulkeminen on luotettava tapa lieventää raa'an voiman hyökkäystä. Se voi olla väliaikainen tai pysyvä, mutta edellinen on järkevämpi. Tämä estää hakkereita pommittamasta palvelimia, eivätkä käyttäjät menetä tiliä.

- Käytä muita todennusmenetelmiä: Monet järjestelmänvalvojat luottavat mieluummin lisätodennustoimenpiteisiin, esimerkiksi turvakysymyksen esittämiseen, joka määritettiin alun perin epäonnistuneiden kirjautumisyritysten jälkeen. Tämä pysäyttää raa'an voiman hyökkäyksen.

- Tietyistä IP-osoitteista tulevien pyyntöjen estäminen: Kun verkkosivusto kohtaa jatkuvia hyökkäyksiä tietystä IP-osoitteesta tai ryhmästä, niiden estäminen on usein helpoin ratkaisu. Vaikka saatat päätyä estämään muutaman laillisen käyttäjän, se ainakin pitää muut turvassa.

- Käytä eri kirjautumis-URL-osoitteita: Toinen asiantuntijoiden suosittelema vinkki on lajitella käyttäjät erissä ja luoda jokaiselle eri kirjautumis-URL-osoite. Tällä tavalla, vaikka tietty palvelin kohtaa raa'an voiman hyökkäyksen, muut pysyvät suurelta osin turvassa.

- Lisää CAPTCHA: t: CAPTCHA: t ovat tehokas tapa erottaa tavalliset käyttäjät automaattisista kirjautumisista. Kun hakkerointityökalu esitetään CAPTCHA: lla, se ei toimi, mikä pysäyttää raa'an voiman hyökkäyksen.

Vinkkejä käyttäjille

- Luo vahvempia salasanoja: Emme voi korostaa, kuinka tärkeää on luoda vahvempia salasanoja. Älä valitse yksinkertaisempia salasanoja, sano nimesi tai edes yleisesti käytettyjä salasanoja. Vahvempien salasanojen murtaminen voi kestää vuosia. Hyvä vaihtoehto on käyttää a luotettava salasananhallinta.

- Pidemmät salasanat kuin monimutkaiset: Viimeaikaisen tutkimuksen mukaan pidemmän salasanan tunnistaminen raakaa voimaa käyttäen on huomattavasti vaikeampaa kuin lyhyemmän mutta monimutkaisemman salasanan tunnistaminen. Käytä siis pidempiä lauseita. Älä vain lisää siihen numeroa tai merkkiä.

- Aseta 2-FA: Jos mahdollista, on tärkeää määrittää monivaiheinen todennus, koska se eliminoi liiallisen salasanoihin riippuvuuden. Tällä tavalla, vaikka joku onnistuisi hankkimaan salasanan, hän ei voi kirjautua sisään ilman lisätodennusta.

- Vaihda salasana säännöllisesti: Toinen vinkki on vaihtaa tilin salasana säännöllisesti, mieluiten muutaman kuukauden välein. Älä myöskään käytä samaa salasanaa useammalle kuin yhdelle tilille. Lisäksi, jos jokin salasanoistasi vuotaa, vaihda se välittömästi.

- Mikä on salkun kuvake reunaselaimessa?

- Mikä on Razer Synapse ja kuinka sitä käytetään oikein?

- Mikä on PaceKeyChain-tiedosto ja miksi se on käyttäjän kansiossa?

- 10 Windowsin tapahtumalokin parasta käytäntöä, jotka sinun pitäisi tietää

- Salasanasuihku vs. valtuustietojen täyttäminen: erot ja ehkäisy

Miten suojaudun salasanasumutushyökkäyksiltä?

Kun puhutaan Brute Force vs Password Sprayingistä, ennaltaehkäisevät toimenpiteet pysyvät melko samanlaisina. Vaikka jälkimmäinen toimii eri tavalla, muutamat lisävinkit voivat auttaa.

- Pakota käyttäjät vaihtamaan salasana ensimmäisen kirjautumisen jälkeen: Salasanojen leviämisen ongelman lieventämiseksi on välttämätöntä, että järjestelmänvalvojat saavat käyttäjät vaihtamaan alkuperäiset salasanansa. Niin kauan kuin kaikilla käyttäjillä on eri salasanat, hyökkäys ei onnistu.

- Salli käyttäjien liittää salasanoja: Monimutkaisen salasanan syöttäminen manuaalisesti on monille vaivaa. Raporttien mukaan käyttäjillä on taipumus luoda monimutkaisempia salasanoja, kun heidän sallitaan liittää tai syöttää ne automaattisesti. Varmista siis, että salasanakenttä tarjoaa toiminnon.

- Älä pakota käyttäjiä vaihtamaan salasanoja säännöllisesti: Käyttäjät seuraavat kaavaa, kun heitä pyydetään vaihtamaan salasanansa säännöllisesti. Ja hakkerit voivat tunnistaa tämän helposti. Joten on tärkeää päästää irti käytännöstä ja antaa käyttäjien asettaa monimutkainen salasana heti ensimmäisellä kerralla.

- Määritä Näytä salasana ominaisuus: Toinen ominaisuus, joka kehottaa käyttäjiä luomaan monimutkaisia salasanoja ja estää aidot epäonnistuneet kirjautumiset, on se, että he voivat tarkastella salasanaa ennen jatkamista. Joten varmista, että olet määrittänyt sen.

Nyt kun tiedät enemmän Password Sprayingistä ja Brute Force -hyökkäyksistä, muista, että paras käytäntö on luoda vahvempia salasanoja menetelmästä riippumatta.

Pelkästään tämä voi estää ja estää useimmat tiliesi haavoittuvuudet. Yhdistä se kanssa tehokas salasananhallinta, ja se vahvistaa turvallisuuttasi ja pääsyäsi entistä helpommin.

Sinun pitäisi olla tietoinen siitä uskomaton määrä salasanoja hakkeroidaan joka päivä, ja ainoa tapa suojata tietosi on asianmukainen verkkohygienia ja hyvät ennaltaehkäisevät toimenpiteet.

Jos sinulla on muita vinkkejä, jotka haluat jakaa yhteisön kanssa, jätä ne alla olevaan kommenttiosioon.