Microsoft julkaisi äskettäin tietoturvatiedotteen (ADV180028) varoitus käyttäjille, jotka käyttävät itse salattuja SSD-asemia Bitlocker salausjärjestelmät.

Tämä turvallisuusneuvonta tuli sen jälkeen, kun kaksi hollantilaista turvallisuustutkijaa, Carlo Meijer ja Bernard van Gastel, julkaisivat luonnoksen paperiksi, jossa kerrotaan löytämistään haavoittuvuuksista. Tässä on tiivistelmä yhteenveto ongelmasta:

Olemme analysoineet useiden SSD-asemien koko levyn salauksen kääntämällä niiden laiteohjelmiston. Teoriassa laitteistosalauksen tarjoamat turvatakuut ovat samanlaisia tai parempia kuin ohjelmistototeutukset. Todellisuudessa havaitsimme, että monilla laitteistototeutuksilla on kriittisiä tietoturva-aukkoja, monien mallien ansiosta tietojen täydellinen palauttaminen ilman mitään salaisuutta.

Jos olet nähnyt paperin, voit lukea kaikista erilaisista haavoittuvuuksista. Keskityn kahteen pääaiheeseen.

SSD-laitteiston salauksen suojaus

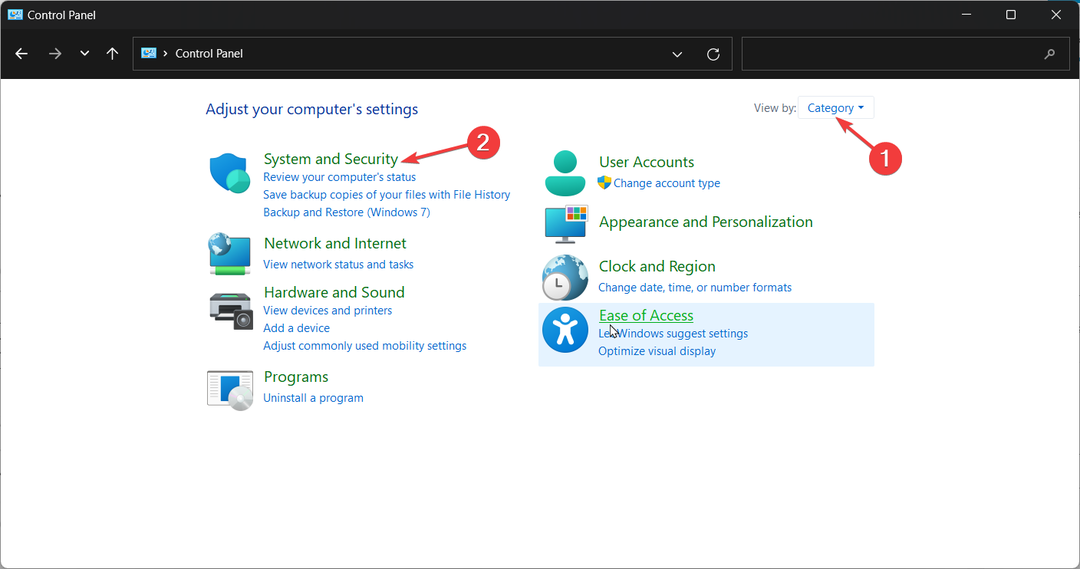

Microsoft tiesi, että SSD-levyissä oli ongelma. Joten itse salattujen SSD-asemien tapauksessa Bitlocker sallisi

salaus joita SSD: t käyttävät haltuunsa. Valitettavasti Microsoft ei ratkaissut ongelmaa. Lisää Meijeriltä ja van Gastelilta:BitLocker, Microsoft Windowsin sisäänrakennettu salausohjelmisto, luottaa yksinomaan laitteiston koko levyn salaukseen, jos SSD mainostaa sen tuettua. Siten näille asemille myös BitLockerin suojaama data vaarantuu.

Haavoittuvuus tarkoittaa, että jokainen hyökkääjä, joka osaa lukea SED-käyttöohjeen, voi käyttää sitä pääsalasana. Saamalla pääsyn pääsalasanaan hyökkääjät voivat ohittaa käyttäjän luoman salasanan ja käyttää tietoja.

- LIITTYVÄT: 4 parasta salattua tiedostojen jakamisohjelmaa Windows 10: lle

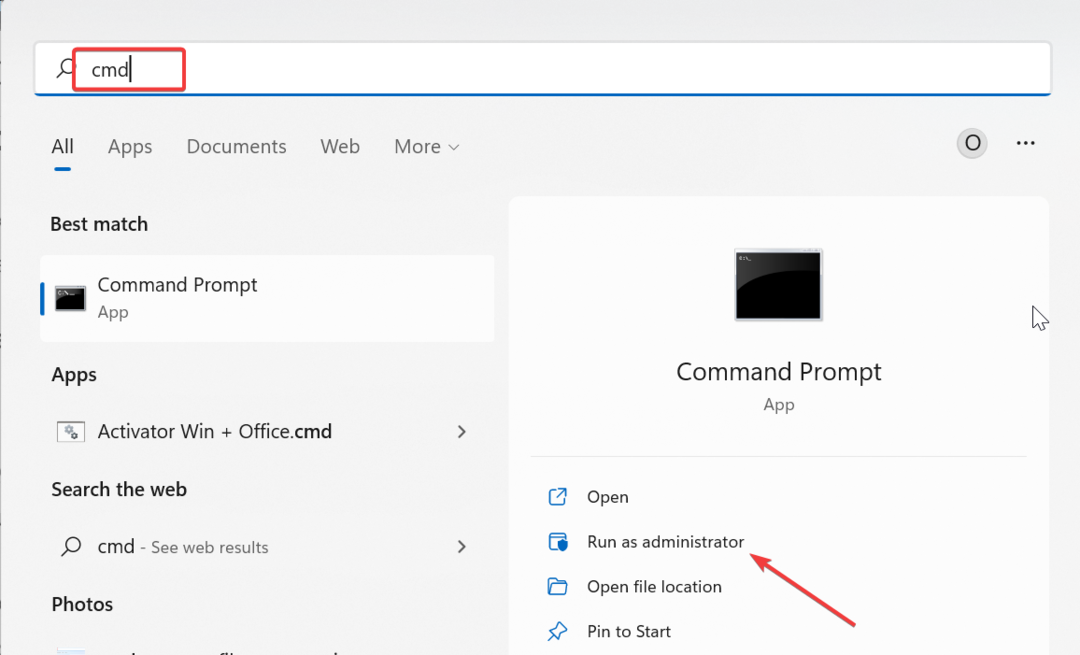

Korjaa pääsalasanan heikkoudet

Todellisuudessa tämä haavoittuvuus näyttää olevan melko helppo korjata. Ensinnäkin käyttäjä voi asettaa oman pääsalasanansa korvaamalla SED-toimittajan luoman salasanan. Hyökkääjä ei tällöin voi käyttää tätä käyttäjän luomaa salasanaa.

Toinen vaihtoehto näyttäisi asettavan pääsalasanan kapasiteetin "maksimiin", jolloin pääsalasana poistetaan kokonaan käytöstä.

Tietoturvaneuvonta tulee tietenkin olettamuksesta, jonka mukaan keskivertokäyttäjä uskoo, että SED olisi turvallinen hyökkääjiltä, joten miksi kukaan näistä asioista tekisi.

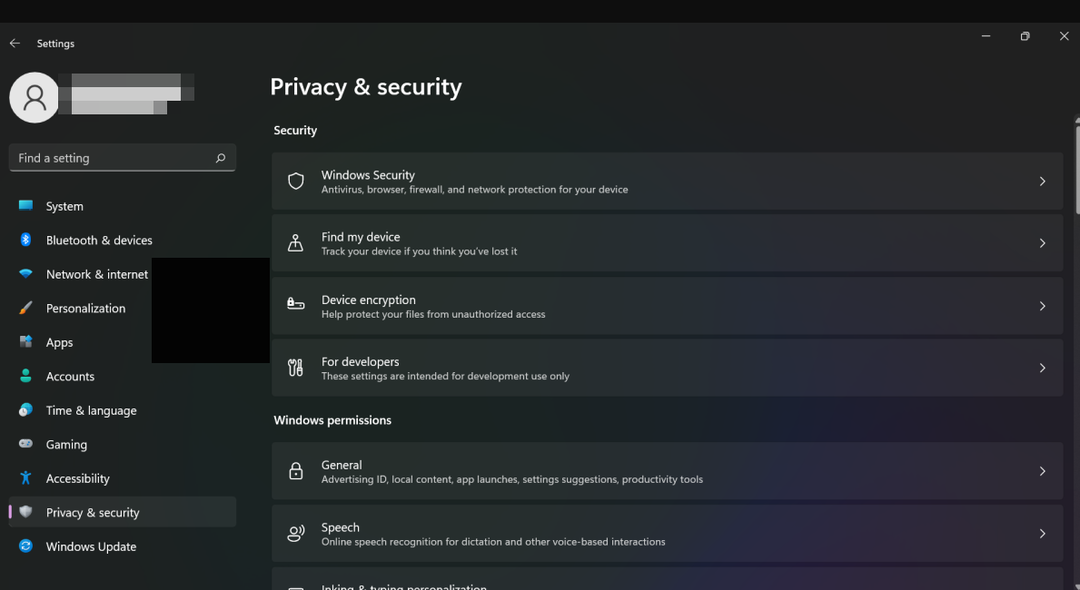

Käyttäjän salasanat ja levyn salausavaimet

Toinen haavoittuvuus on, että käyttäjän salasanan ja salasanan salaamiseen käytetyn levyn salausavaimen (DEK) välillä ei ole salausta.

Toisin sanoen joku voisi katsoa SED-sirun sisään löytääksesi DEK: n arvot ja sitten käyttää näitä arvoja paikallisten tietojen varastamiseen. Tällöin hyökkääjä ei vaadi käyttäjän salasanaa saadakseen pääsyn tietoihin.

On muitakin haavoittuvuuksia, mutta aion antaa melkein kaikkien muiden johdolla vain linkin luonnos paperia, ja voit lukea niistä kaikista siellä.

- LIITTYVÄT: 6 suurinta vuonna 2018 ostettavaa SSD-kiintolevyä

Kaikki SSD-asemat eivät voi vaikuttaa

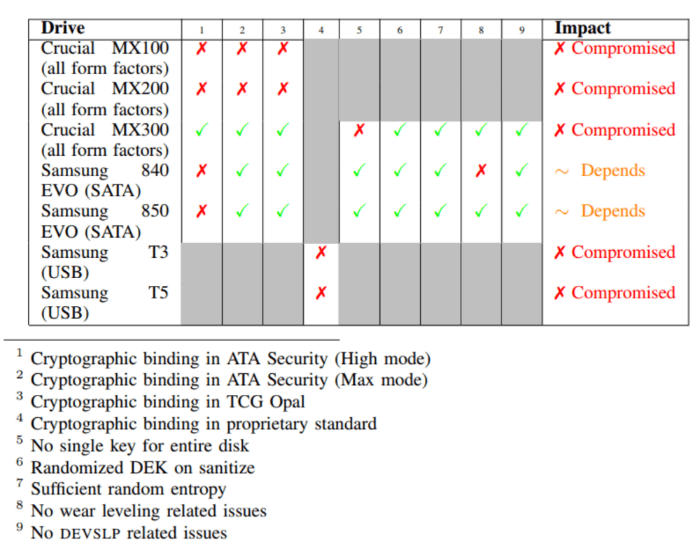

Haluan kuitenkin tuoda esiin kaksi asiaa. Ensinnäkin Meijer ja van Gastel testasivat vain murto-osan kaikista SSD-asemista. Tutki SSD: täsi ja tarkista, onko sillä ongelmia. Tässä ovat SSD: t, joita kaksi tutkijaa testasivat:

Hyökkääjät tarvitsevat paikallisen pääsyn

Huomaa myös, että tämä edellyttää paikallista pääsyä SSD: lle, koska hyökkääjien on käytettävä laiteohjelmaa ja käsiteltävä sitä. Tämä tarkoittaa, että SSD-asema ja sen sisältämät tiedot ovat teoriassa turvallisia.

Tämän sanottuani en tarkoita, että tätä tilannetta tulisi kohdella kevyesti. Jätän viimeisen sanan Meijerille ja van Gastelille,

Tämä [raportti] haastaa näkemyksen, jonka mukaan laitteistosalaaminen on parempi kuin ohjelmistosalaus. Päätelmämme on, että ei pidä luottaa yksinomaan SSD-levyjen tarjoamaan laitteistosalaukseen.

Viisaat sanat.

Oletko löytänyt listaamattoman SSD: n, jolla on sama turvallisuusongelma? Kerro meille alla olevissa kommenteissa.

LIITTYVÄT TARKISTAJAT:

- 5 virustorjunta, jolla on korkein havaitsemisnopeus harhaanjohtaville haittaohjelmille

- End-to-end-salaus on nyt saatavana Outlook.com-käyttäjille

- 5+ paras salauskauppaan tarkoitettu tietoturvaohjelmisto lompakon suojaamiseksi