Kyberturvaohjelmisto voi suojata koko verkkoympäristösi

- Kyberturvaohjelmisto on erittäin tärkeä, jos haluat suojata verkkoympäristöäsi.

- Alla olevat työkalut tarjoavat kaikki päätepisteiden hallintaan ja suojaamiseen tarvittavat ominaisuudet.

- Joissakin niistä on virustorjunta- ja varmuuskopiointiominaisuudet, kun taas toiset tarjoavat täydellisen hallinnan kaikista laitteista.

Mitä tulee verkkoympäristöösi, sen suojaamiseen ei ole säästetty vaivaa. Onneksi on olemassa tehokkaita kyberturvallisuusratkaisuja, jotka voivat auttaa sinua kaikissa siihen tarvitsemissasi työkaluissa.

Tästä artikkelista löydät parhaat ohjelmistot, jotka voidaan räätälöidä minkä tahansa yrityksen kokoon ja verkkoon.

Miten kyberturvallisuusratkaisut voivat suojata verkkoani?

Kun hallitset pientä verkkoa, on suhteellisen helppoa tarkistaa jokainen omaisuus erikseen. Kuitenkin, kun käsittelet yli 10 päätepistettä ja muita palvelimia ja laitteita, asiat voivat muuttua monimutkaisiksi.

Tarvitsetpa paikan päällä tai pilvisuojaus

, korjaa järjestelmäsi tai yksinkertaisesti varmista vain valtuutetut merkinnät, tarvitset verkon kyberturvallisuustyökalun työkuorman hallintaan.Tällaisten hallintatyökalujen avulla voit automatisoida kaikki tietoturvatapahtumat saumattomasti yhdestä konsolista.

Mitkä ovat parhaat verkkokyberturvallisuusratkaisut?

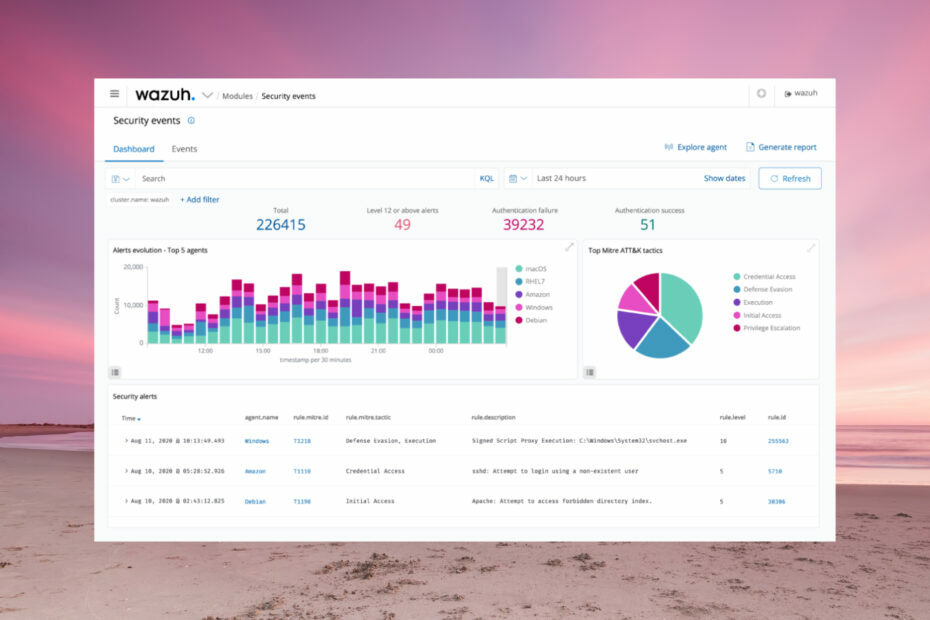

Wazuh – Paras verkon haavoittuvuuden tunnistus

Mitä tulee verkkoturvallisuuteen, Wazuh tarjoaa parhaan lähestymistavan kyberturvallisuuteen. Se suojaa

työtaakkaa paikallisissa, virtualisoiduissa, säiliöissä ja pilvipohjaisissa ympäristöissä yhdestä konsolista.

Wazuhilla on kevyitä agentteja Windows-, Linux-, macOS-, Solaris-, AIX- ja HP-UX-järjestelmille, jotka havaitsevat epätavallisen tai sääntöjä rikkovan toiminnan järjestelmässä.

Se sisältää peitetyt prosessit, piilotetut tiedostot, rekisteröimättömät verkkokuuntelijat ja paljon muita tietoturvaongelmia.

Kerättyään tiedot järjestelmästä ja sovelluslokeista ohjelmisto lähettää tiedot keskushallinnolle analysoitavaksi ja tallennettavaksi.

Sovelluksia ja tiedostoja valvotaan jatkuvasti, jotta voidaan havaita mahdolliset kokoonpano- tai attribuuttimuutokset ja valvoa noudattamiesi suojauskäytäntöjen noudattamista.

Tällaisten ongelmien havaitsemisen jälkeen Wazuh voi estää pääsyn järjestelmään tai suorittaa ennalta määrättyjä komentoja tai tehdä lisäkyselyjä järjestelmissä, joihin ongelma vaikuttaa.

Ohjelmisto on avoimen lähdekoodin, joten voit muokata sitä tarpeidesi mukaan, mutta se tukee myös laajaa valikoimaa integraatioita, kuten AlienVault, Amazon Macie, VirusTotal ja paljon muuta.

Tarkastellaanpa joitain niistä parhaat ominaisuudet alla:

- Valmiit Windows-, Linux-, macOS-, Solaris-, AIX- ja HP-UX-järjestelmäagentit

- Kehittynyt uhkien tiedustelutekniikka

- Verkkokäyttöliittymä tietojen visualisointiin, analysointiin ja alustan hallintaan

- Pilvi- ja konttisuojaus, mukaan lukien Docker-isännät ja Kubernetes-solmut sekä itse säilötasolle asti

- Laajat raportit vaatimustenmukaisuudesta, haavoittuvuudesta ja tiedostojen eheydestä

- Se suojaa julkisia pilviä, yksityisiä pilviä ja paikallisia datakeskuksia

Wazuh

Saat täydellisen suojan päätepisteille ja pilvityökuormille avoimen lähdekoodin työkalulla, jossa on monia integraatioita.

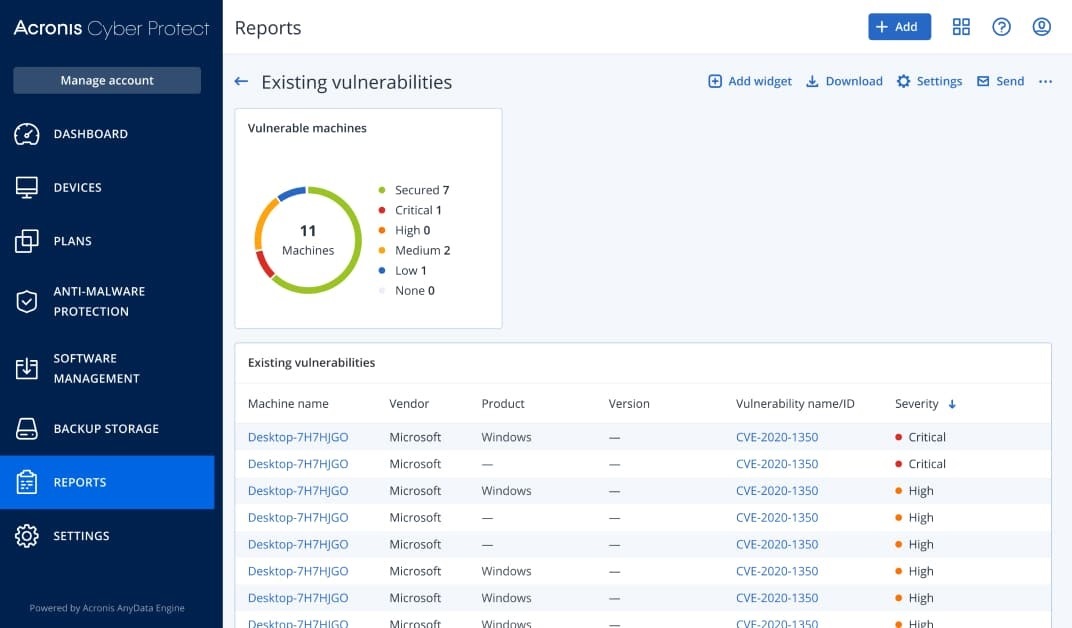

Jos etsit varmuuskopioita ja haittaohjelmien torjuntaa kaikille laitteillesi, Acronis Cyber Protect on enemmän kuin sopiva tähän tarkoitukseen.

Siinä on tekoälypohjainen kiristyssuojaus ja integroidut korjaustiedostojen hallintatyökalut, joten sinun ei tarvitse huolehtia järjestelmien porsaanrei'istä.

Ratkaisu pystyy myös tarjoamaan haavoittuvuuden arvioinnin ja antaa verkkovastaavallesi mahdollisuuden etäohjata päätepisteitä.

Näin ollen voit hallita kaikkea verkkoympäristöäsi ja omaisuuttasi yhdestä konsolista ja torjua kaikki kyberuhat.

Tässä on vain osa niistä parhaat ominaisuudet Acronis Cyber Protectista:

- Täysi virus- ja haittaohjelmien torjunta tekoälypohjaisella lunnasohjelmasuojauksella

- Integroitu korjaustiedostojen hallinta ja varmuuskopiointi

- Intuitiivinen verkkopohjainen käyttöliittymä usean vuokralaisen hallinnolla

- Etätyöpöydän ominaisuudet

- Monitasoinen salaus

Acronis Cyber Protect

Acronis Cyber Protect varmistaa, että kaikki yrityksesi tiedot ovat turvassa sekä sisäisiltä että ulkoisilta uhilta!

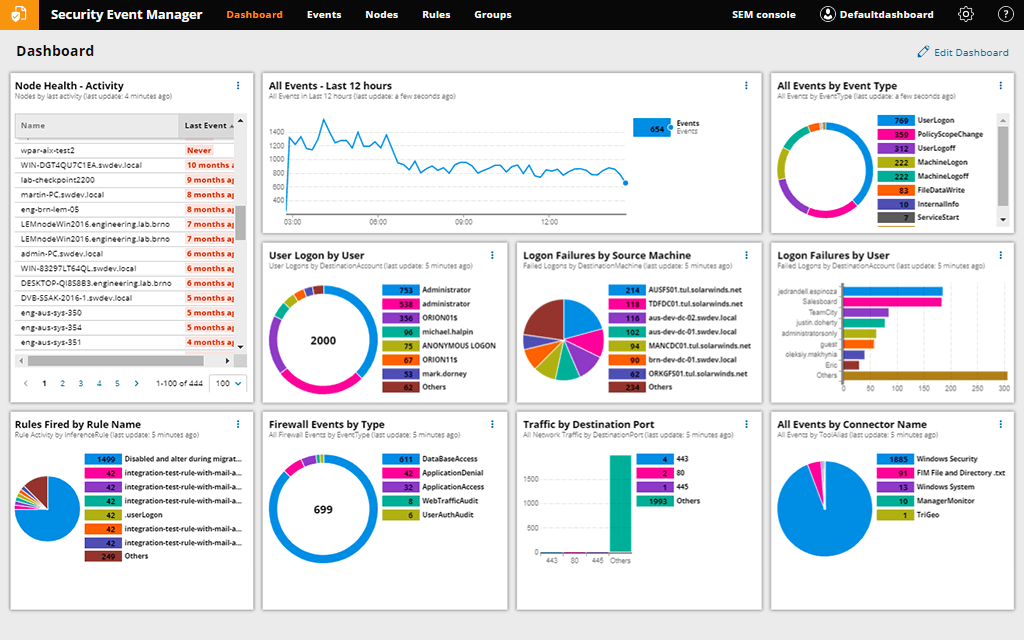

Epäonnistuneiden kirjautumisten ja palomuuritapahtumien havaitseminen on suuri osa verkon turvallisuutta ja Security Event Manager kattaa tämän alueen erittäin hyvin.

Sen mukana tulee satoja valmiita liittimiä, jotka keräävät lokeja eri lähteistä, kokoavat niiden tiedot ja kerää ne keskeiseen paikkaan, jotta voit tutkia mahdollisia uhkia, valmistautua tarkastuksiin ja varastoida lokit.

Periaatteessa voit luoda mitä tahansa verkko- tai käyttäjäpohjaisia sääntöjä ja ohjelmoida myös vastaamaan vastaavasti.

Voit esimerkiksi vastata välittömästi estämällä IP-osoitteita, muuttamalla käyttöoikeuksia, poistamalla tilejä käytöstä, estämällä USB-laitteita, sulkemalla sovelluksia ja paljon muuta.

Tässä on joitain niistä Avainominaisuudet:

- Kehittynyt pfSense-palomuurin loki-analysaattori

- Seuraa sisään- ja uloskirjautumistapahtumia keskitetyn näytön avulla

- Edistynyt vaatimustenmukaisuusraportointi ennalta määritetyillä malleilla PCI DSS: lle, HIPAA: lle, SOX: lle ja muille

- Sivustonvälisten komentosarjojen estotyökalu

- Estää IP-osoitteet, muuttaa käyttöoikeuksia, poistaa tilejä käytöstä, estää USB-laitteita ja paljon muuta

⇒ Hanki Security Event Manager

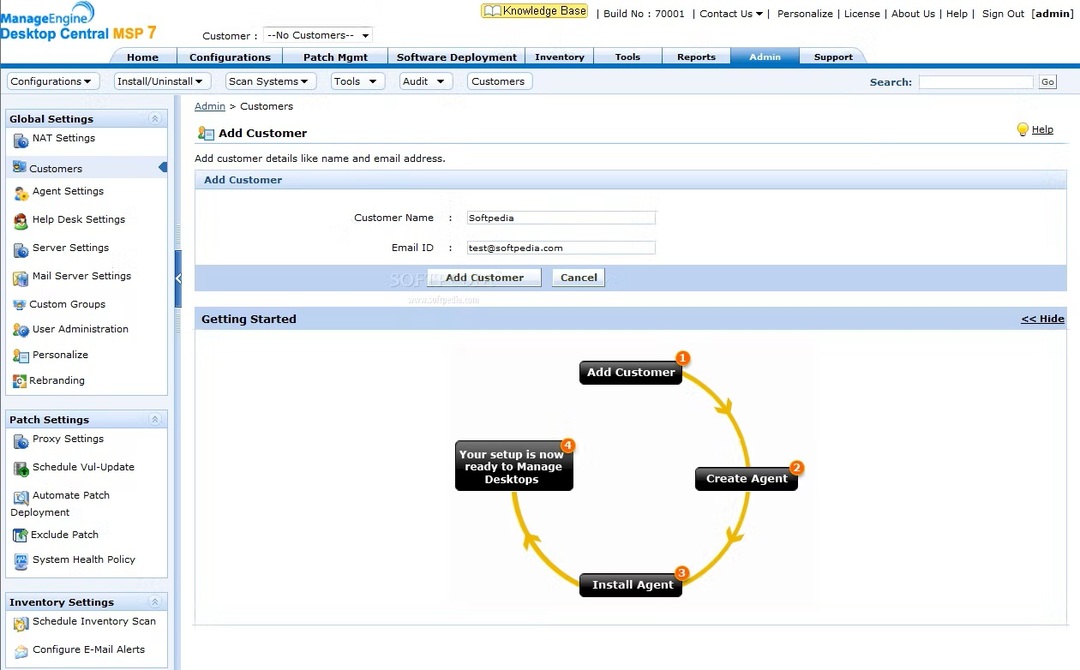

Endpoint Central MSP on kokonaisvaltainen päätepisteiden hallintaohjelmisto MSP: ille, jonka avulla voit hallita pöytätietokoneita, palvelimia, kannettavia tietokoneita ja mobiililaitteita keskitetysti.

Tämä työkalu sisältää 50 ennalta määritettyä kokoonpanoa ja yli 100 komentosarjaa, joiden avulla voit hallita kaikenlaisia asiakasympäristöjä.

Pystyt seuraamaan laitteiston ja ohjelmiston sisältötietoja ja keräämään tärkeitä tietoja, kuten käyttötilastoja, mustalla listalla olevia sovelluksia, takuuta, lisenssejä jne.

Ja jos sinun on palveltava tiettyä päätepistettä, voit tehdä sen etätyöpöytäominaisuuksilla, jotka sisältävät video- ja äänipuhelutuen, tiedostonsiirron, pikakuvakkeet, istunnon tallennuksen ja paljon muuta.

Tässä on joitain niistä Avainominaisuudet:

- Automatisoi korjaustiedoston käyttöönotto yli 850 ensimmäisen ja kolmannen osapuolen sovellukselle

- Etäasenna sovelluksia asiakastietokoneisiin

- Hallitse Windowsia, palvelimia, Android-, iOS- ja Chrome-laitteita

- Hallitse jopa 25 päätepistettä ilmaisella versiolla

- Rajoita ja hallitse USB-laitteiden käyttöä

Päätepisteen keskus-MSP

Hallitse päätepisteitäsi turvallisesti ja tarjoa varmuuskopioita ja korjauksia kaikille verkkolaitteille.

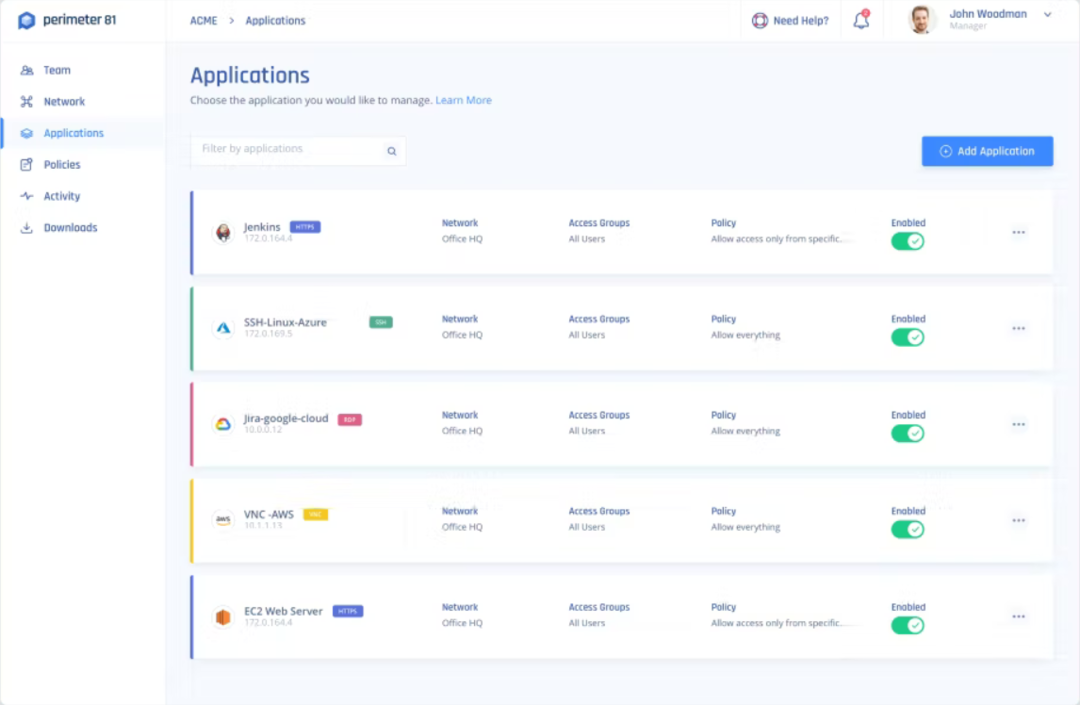

Perimeter 81 on yritystason suojausalusta, jonka avulla voit seurata kaikkea liikennettä ja verkkotoimintaa.

Työkalun mukana tulee Software Defined Perimeter, jonka avulla voit rajoittaa pääsyä verkkoon ja tarjota suojattuja kanavia jaetuille järjestelmille.

Monikerroksisilla suojaustyökaluilla, mukaan lukien aina päällä oleva salaus, kaksivaiheinen todennus ja kertakirjautuminen, Perimeter 81 estää tietojen katoamisen ja luvattoman pääsyn verkkoon.

Laitteet varmistetaan ennen verkkoon ja sen sisältämiin resursseihin pääsyä, mikä lisää turvallisuutta.

Perimeter 81 on myös pilvipohjainen VPN-ratkaisu, joka skaalautuu kasvavaan verkkoosi.

Katso nämä Perimeter 81 pääpiirteet:

- Suojattu etäkäyttö

- OpenVPN-, L2TP-, IKEv2- ja PPTP-suojausprotokollat

- Integrointi kaikkiin tärkeimpiin pilvipalveluihin ja paikallisiin resursseihin

- Yhteensopiva kaikkien tärkeimpien alustojen kanssa, mukaan lukien Windows, Mac OS, iOS ja Android

- 30 päivän rahat takaisin -takuu

⇒ Hanki Perimeter 81

Tämä päättää luettelomme parhaista verkkokyberturvallisuustyökaluista yritysverkkoihin. Jotkut niistä keskittyvät haavoittuvuuden havaitsemiseen, kun taas toisissa on aktiivinen suojaus ja varmuuskopiointi.

Sinun tarvitsee vain arvioida tarvittava suojaustaso ja ominaisuudet oikean päätöksen tekemiseksi.

- 6 parasta USB-estoohjelmistoa porttien turvallisuuteen ja suojaamiseen

- RoboForm vs Bitwarden: Turvallisuus ja kohtuuhintaisuus verrattuna

- NET HELPMSG 2250: Mikä on ja kuinka se korjataan

- LastPass vs RoboForm: Tässä on mitä testimme paljasti

- Windows XP Antivirus: 8 parasta vaihtoehtoa, jotka tukevat edelleen tätä käyttöjärjestelmää

Saatat myös olla kiinnostunut valikoimastamme yrityksen parhaat kyberturvallisuustyökalut mitä tulee virustorjunta- ja varmuuskopiointiominaisuuksiin.

Oletko valinnut ratkaisun luettelostamme? Kerro meille, kuinka teit päätöksesi alla olevassa kommenttiosassa.