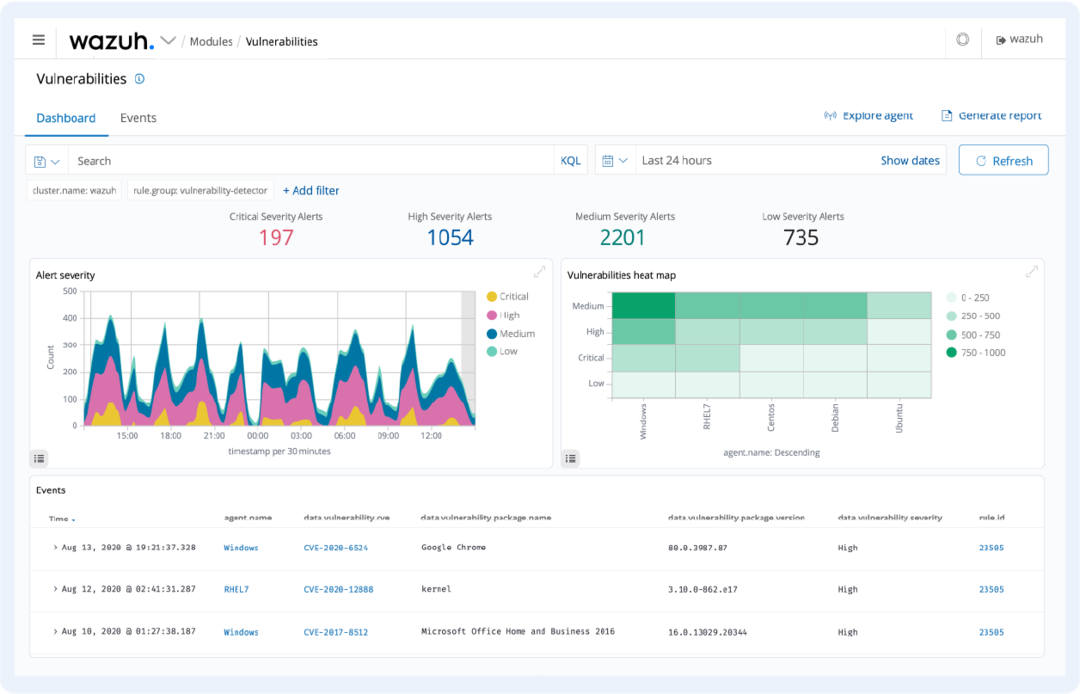

Jos etsit parasta avoimen lähdekoodin verkon suojaustyökalua, vastaus on Wazuh.

Tietenkin se on avoimen lähdekoodin ratkaisu, joka varmistaa työkuormien suojauksen paikallisissa, virtualisoiduissa ja pilvipohjaisissa ympäristöissä.

Toisin sanoen se on yritystason työkalu sekä pilvi- että päätepisteturvallisuuteen. Sen agentit Windows-, Linux-, macOS-, Solaris-, AIX- ja HP-UX-järjestelmille pystyvät havaitsemaan kaikki poikkeamat tai sääntöihin perustuvat rikkomukset.

Ja se tekee sen skannaamalla kaikki verkkokomponentit ja niiden lokit tarjotakseen tietoja keskushallinnolle, joka analysoi ja tallentaa ne.

Koska tiedoston sisällön, määritteiden ja käyttöoikeuksien muutos nähdään tietosuojauhkina, Wazuh tarkkailee jatkuvasti tällaisia muutoksia.

Se ei kuitenkaan vain hälytä sinua, se voi myös estää pääsyn järjestelmään, johon ongelma vaikuttaa, tai suorittaa komentoja tilanteen korjaamiseksi.

Toinen Wazuhin vahva etu on luettelo integraatioista muihin palveluihin ja työkaluihin, kuten YARA, AlienVault, Amazon Macie, VirusTotal ja monet muut.

Ratkaisu on ilmainen, joten voit ottaa sen käyttöön välittömästi, mutta jos tarvitset teknistä apua, joudut maksamaan maksun.

Tarkastellaanpa joitain niistä Avainominaisuudet:

- Analysoi Windows-, Linux-, macOS-, Solaris-, AIX- ja HP-UX-järjestelmäagenteista saadut tiedot ja käsittelee niitä uhkatiedon avulla

- Tarkista säädöstenmukaisuus, haavoittuvuudet, tiedostojen eheys, määritysten arviointi eikä vain pilvi turvallisuus, mutta myös säilöturvallisuus (Docker-isännille ja Kubernetes-muistiinpanoille ja konttitasolle asti itse)

- Verkkokäyttöliittymä tietojen visualisointiin, analysointiin ja hallintaan

- Kehittyneet uhkien tiedusteluominaisuudet

- Haittaohjelmien havaitseminen ja lokitietojen analysointi

Wazuh

Suojaa verkkoympäristöäsi täydellisellä XDR- ja SIEM-verkkokyberturvallisuusratkaisulla.

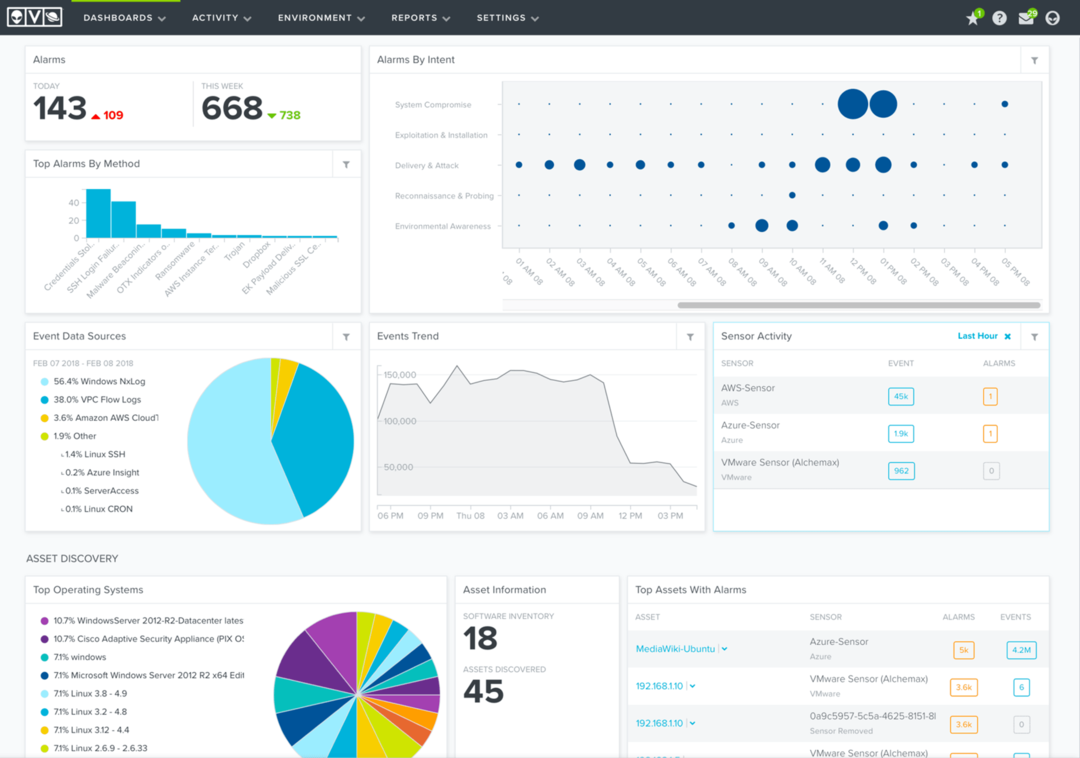

AlienVaultin OSSIM-lyhenne OSSIM on lyhenne sanoista Open Source Security Information and Event Management.

Verrattuna Wazuhiin, jossa on myös XDR-komponentteja hyökkäyksiä vastaan, tässä ratkaisussa on vain SIEM-ominaisuuksia.

Tämä tarkoittaa, että se voi havaita verkkotapahtumat ja varoittaa sinua, jotta voit tehdä tarvittavat muutokset mahdollisen ongelman ratkaisemiseksi.

Lyhyesti sanottuna AlienVault OSSIM tarjoaa omaisuuden havaitsemisen, haavoittuvuuden arvioinnin, tunkeutumisen havaitsemisen, käyttäytymisen valvonnan ja SIEM-tapahtumakorrelaation.

Ohjelmisto perustuu patentoituun Open Threat Exchange (OTX) -järjestelmään, jossa käyttäjät osallistuvat ja vastaanottavat reaaliaikaisia tietoja haitallisista isännistä.

Tässä on joitain niistä tärkeimmät ominaisuudet:

- Valvoo paikan päällä olevia fyysisiä ja virtuaalisia ympäristöjä

- Omaisuuden etsintä ja inventaario

- Laaja haavoittuvuusarviointi

- Powered by Open Threat Exchange (OTX)

- Yhteisön tuki tuotefoorumien kautta

⇒ SaadaAlienVault OSSIM

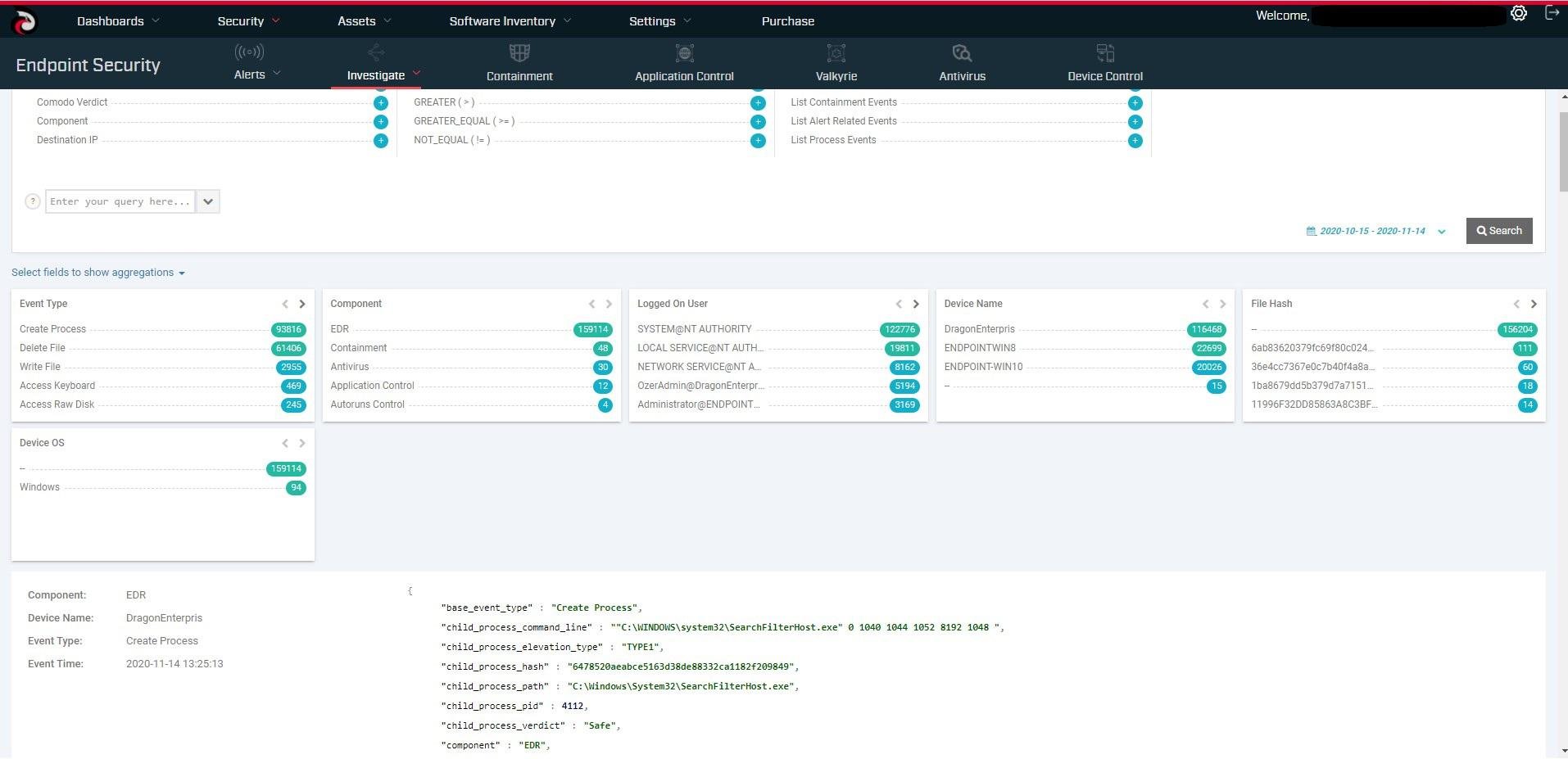

OpenEDR on ilmainen, avoimen lähdekoodin päätepisteiden tunnistus- ja vastausohjelmisto. Se tarjoaa reaaliaikaisen analyyttisen havaitsemisen Mitre ATT&CK -näkyvyyden kanssa.

Se tarjoaa periaatteessa tapahtumakorrelaation ja haitallisen uhkatoiminnan ja -käyttäytymisen perussyyanalyysin, joka auttaa sinua suojaamaan verkkoasi.

Yksi OpenEDR: n parhaista eduista on, että se voidaan ottaa käyttöön missä tahansa päätepisteympäristössä ja siinä on pilvipohjainen hallintakonsoli.

Ja jos haluat rakentaa sille integraatioita, se on yhtä helppoa kuin sen GitHub-lähdekoodin käyttäminen.

Tarkastellaanpa joitain niistä Avainominaisuudet:

- Ota käyttöön jatkuva ja kattava päätepisteiden seuranta

- Korreloi ja visualisoi päätepisteiden suojaustietoja

- Suorita haittaohjelmien analyysi, poikkeavan käyttäytymisen seuranta ja perusteellinen hyökkäystutkimus

- Suorita korjauksia ja tiukenna turva-asentoja päätepisteiden riskin vähentämiseksi

- Lopeta hyökkäysyritykset, sivuttaisliikkeet ja rikkomukset

Jos sinulla on vahva IT-hallintatiimi, Metasploit voi olla erinomainen työkalu verkon haavoittuvuuden testaamiseen.

Ohjelmiston avulla voidaan suorittaa tietoturvaarviointeja, ennakoida hyökkäyksiä ja parantaa yleistä kyberturvallisuustietoisuutta.

Suuri etu on, että se on erittäin joustava. Voit asentaa sen Windows- (64-bittinen), macOS- ja Linux-työasemille.

Lisäksi löydät käyttövalmiita asentajia nopeaa käyttöönottoa varten. Ja sitten Metasploit voi automatisoida lähes kaikki läpäisytestin vaiheet, alkaen hyväksikäyttötaktiikoista ja päättyen todisteiden keräämiseen.

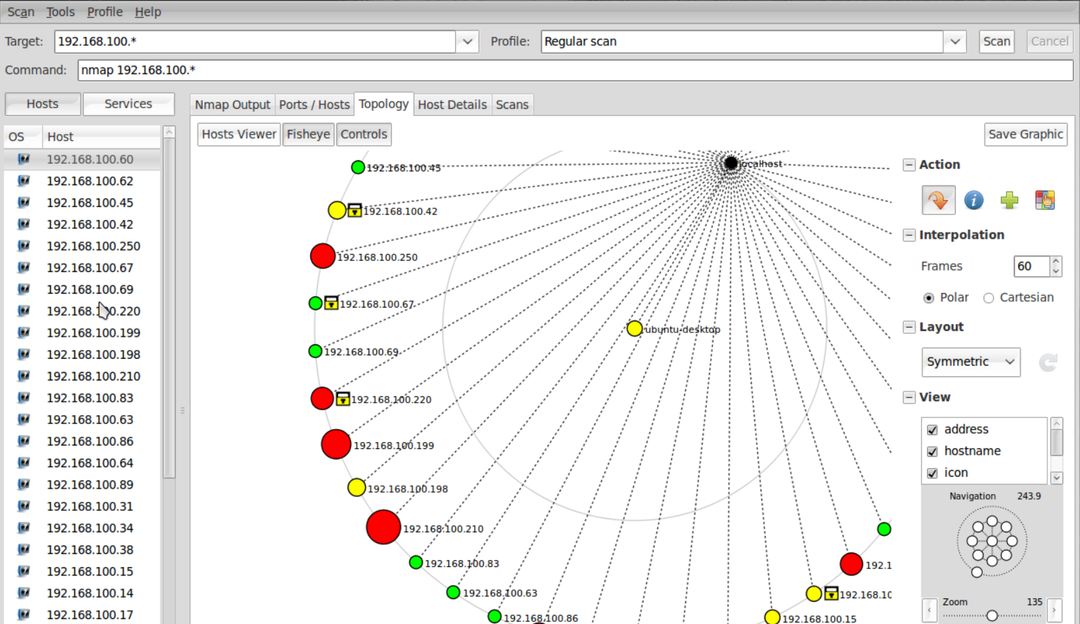

Sen lisäksi, että Nmap esiintyy Matrix Reloadedissa ja Ocean’s 8:ssa hakkerointityökaluna, se on itse asiassa verkon kartoitus- ja visualisointityökalu.

Verkon ylläpitäjät voivat käyttää sitä myös verkon inventointiin, palvelun päivitysaikataulujen hallintaan ja isännän tai palvelun käytettävyyden seurantaan.

Nmap käyttää raaka-IP-paketteja tunnistaakseen, mitkä isännät ovat saatavilla verkossa, mitä palveluita tarjoavat, mitä käyttöjärjestelmiä ne käyttävät ja paljon muuta.

Työkalut voivat skannata suuria verkkoja erittäin nopeasti, ja ne toimivat kaikissa tärkeimmissä tietokoneiden käyttöjärjestelmissä. Löydät viralliset binaaripaketit Linuxille, Windowsille ja Mac OS X: lle.

Se tulee komentorivipäätteenä, mutta voit myös asentaa kehittyneen graafisen käyttöliittymän ja tulosten katseluohjelman nimeltä Zenmap.

Saatavilla on myös muita integraatioita, kuten Ncat (joustava tiedonsiirto, uudelleenohjaus ja virheenkorjaustyökalu), Ndiff (skannaustulosten vertailuun) ja Nping (pakettien luonti- ja vastausanalyysi työkalu.

Tarkista se Avainominaisuudet alla:

- Tukee kymmeniä kehittyneitä tekniikoita IP-suodattimilla, palomuureilla, reitittimillä ja muilla esteillä täytettyjen verkkojen kartoittamiseen

- Skannaa kirjaimellisesti satojen tuhansien koneiden valtavia verkkoja

- Useimmat käyttöjärjestelmät ovat tuettuja, mukaan lukien Linux, Microsoft Windows, FreeBSD, OpenBSD, Solaris, IRIX, Mac OS X, HP-UX, NetBSD, Sun OS, Amiga ja paljon muuta

⇒ Hanki Nmap

Tämä päättää parhaiden avoimen lähdekoodin verkkoturvaohjelmistojen valintamme yrityksellesi.

Toivomme, että artikkelimme auttoi sinua valitsemaan oikean työkalun tarpeisiisi ja että nyt olet laajentanut valintojasi.

Saatat myös olla kiinnostunut tutustumaan luetteloomme parhaat avoimen lähdekoodin virustorjuntaohjelmat järjestelmällesi.

Jos sinulla on muita tähän luokkaan sopivia ohjelmistoehdotuksia, ilmoita niistä meille alla olevassa kommenttiosassa.

![5+ parasta offline-virusta PC: lle [Windows 10, 7]](/f/cc15508656b627cce79065fb80943708.jpg?width=300&height=460)