- Voit kohdata erilaisia selainhyökkäystyyppejä riippuen selaimesi puuttuvista komponenteista.

- Verkkorikollisuuden hälyttävän lisääntyessä verkkosivustojen suojaus on kriittinen tekijä tietojesi vaarantavien haavoittuvuuksien estämiseksi.

- Sovellusten ja ohjelmistojen päivittäminen auttaa korjaamaan sen porsaanreikiä ja estämään kyberhyökkäyksiä.

- Varkaudenesto tuki

- Verkkokameran suojaus

- Intuitiivinen asennus ja käyttöliittymä

- Monen alustan tuki

- Pankkitason salaus

- Matalat järjestelmävaatimukset

- Edistynyt haittaohjelmien torjunta

Virustentorjuntaohjelman on oltava nopea, tehokas ja kustannustehokas, ja tässä on ne kaikki.

Nykyään on olemassa lukemattomia selainhyökkäystyyppejä, ja ei ole harvinaista, että kukaan kohtaa niitä. Näiden hyökkäysten ymmärtäminen saattaa olla hyödyllistä, kun otetaan huomioon tietoverkkorikollisuuden korkeat määrät.

Yleensä useimmat selainhyökkäystyypit on suunnattu selaimen haavoittuvuuksien hyödyntämiseen tiedon hankkimiseksi. Nämä tiedot voidaan sitten ohjata muualle tai saastua haitallisilla haittaohjelmilla, mikä aiheuttaa tietomurtoja tai -kadon.

On kuitenkin olemassa useita tapoja estää nämä selainhyökkäykset. Tänään käymme läpi ennaltaehkäisevät toimenpiteet ja tarkastuskeinot. Ennen kuin sukeltaa tähän, tarkastellaan kuitenkin suosittuja verkkoselaimen hyökkääjiä, jotka ovat yleisiä.

Mikä on selainhyökkäys?

Selainhyökkäyksessä hyökkääjät löytävät selaimen tai ohjelmiston tietoturvaheikkoudet ja hyödyntävät niitä. Se voi johtaa arvokkaan tiedon ja myös rahan menettämiseen.

Nämä hyökkäykset voivat tehdä tietokoneestasi ja tallennetuista tiedoista alttiin kolmansien osapuolten muokkaamiselle, poistamiselle ja jopa kopioimiselle. Tämä puolestaan voi aiheuttaa tuhoa henkilökohtaisessa elämässäsi, koska arkaluontoisia tietoja, kuten luottokorttitietoja, voidaan tallentaa hyökkäyksen kohteena olevaan selaimeen.

Tämän estäminen varmistaa, että voit käyttää laitettasi millä tahansa selaimella ilman, että sinun tarvitsee huolehtia tietojesi varastamisesta tai kopioimisesta.

Nopea vinkki:

ESET Internet Security on tuore ote todella integroituun tietoturvaan. Jotta tietokoneesi pysyy turvassa, ESET LiveGrid -skannausmoottorin uusin versio on yhdistetty mukautettujen palomuuri- ja roskapostimoduulien kanssa.

Tämän seurauksena online-läsnäolosi on suojattu älykkäällä järjestelmällä, joka etsii jatkuvasti hyökkäyksiä ja haittaohjelmia.

⇒Hanki ESET Internet Security

Ennen kuin saavutamme matkamme tämän osan, katsotaanpa ensin, millaisen muodon selainhyökkäykset saavat jokapäiväisessä elämässä.

Millaisia verkkohyökkäystyyppejä on?

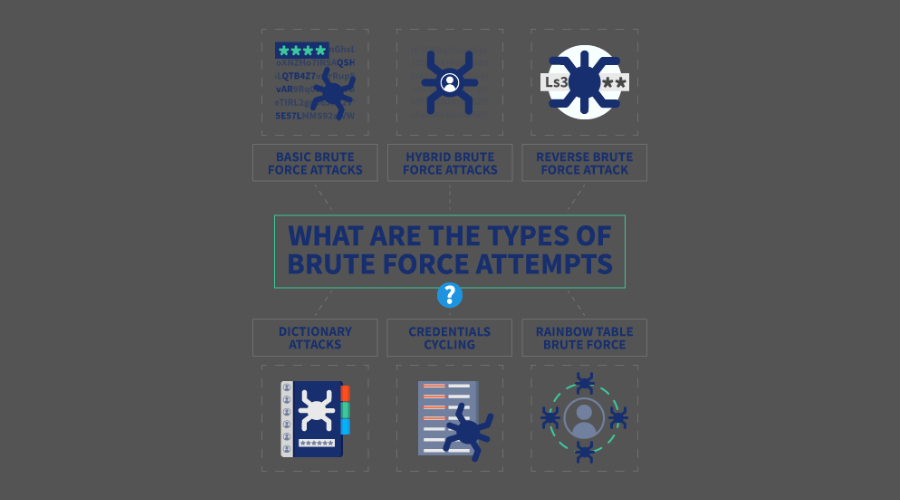

1. Mikä on raa'an voiman hyökkäys?

Se on hakkerointimenetelmä, joka on hyvin yksinkertainen, ja se on yksi yksinkertaisimmista. Koko raa'an voiman hyökkäyksen käsite on yritys ja erehdys.

Hyökkääjä muodostaa salasanat ja kirjautumistiedot arvaamalla. Salasanojen ja salauskoodien murtaminen raa'alla voimalla voi kuitenkin kestää kauan.

Se tapahtuu, koska hyökkääjän on kokeiltava lukemattomia todennäköisyyksiä ennen kuin hän pääsee käsiksi. Joskus voi olla turhaa käyttää raakaa voimaa, riippuen siitä, kuinka looginen salasana on.

2. Mitä ovat aktiiviset hyökkäykset?

Aktiivinen hyökkäys tapahtuu, kun tunkeutuja muuttaa kohteelle lähetettyjä tietoja. Tämä hyökkäys käyttää kompromisseja huijatakseen kohdetta uskomaan, että hänellä on tiedot.

Hyökkääjä kuitenkin häiritsee järjestelmää tai verkkoa lähettämällä uutta tietoa tai muokkaamalla kohdetietoja.

Aktiivinen hyökkäys voi joskus käyttää hyökkäystä, joka tunnetaan nimellä passiivinen hyökkäys. Tämä hyökkäys ohittaa aktiivisen hyökkäyksen. Siihen liittyy tietojen kerääminen hakkeroinnista, joka tunnetaan nimellä vakoilu.

Hakkerit muokkaavat myös pakettien otsikkoosoitteita ohjatakseen viestit haluamalleen linkille. Se antaa heille pääsyn jollekin muulle meneviin tietoihin, kuten tilitietoihin ja valtuustietoihin.

3. Mikä on huijaushyökkäys?

Huijaushyökkäys tapahtuu, kun tunkeutuja teeskentelee olevansa toinen henkilö päästäkseen käsiksi jonkun toisen tietoihin. Tämä hyökkäys varastaa turvaluokiteltuja tietoja, tietoja, tiedostoja, rahaa jne.

Huijaushyökkäyksen uhrien täytyy kuitenkin tyytyä vääriin tietoihin. Lyhyesti sanottuna huijaus on sitä, kun kyberhyökkääjä esiintyy toisena henkilönä lähettämällä simuloituja tietoja laittomaan käyttöön.

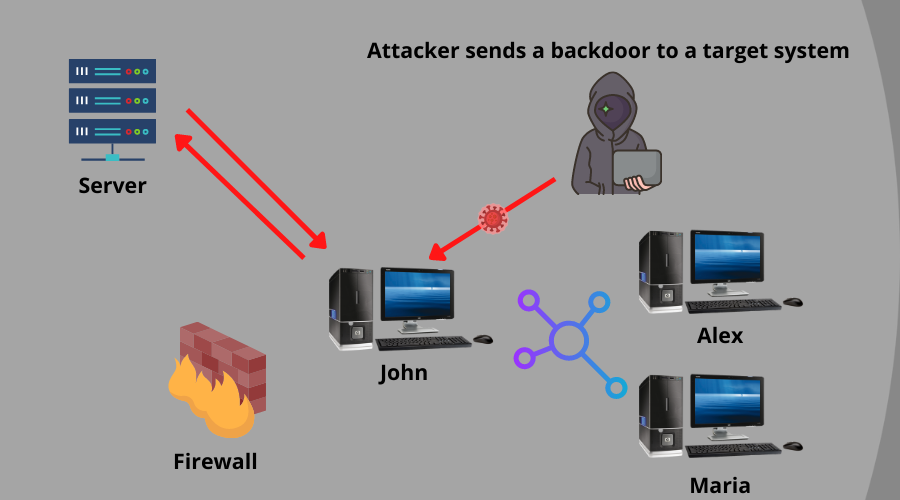

4. Mikä on takaoven hyökkäys?

Takaovihyökkäys on, kun hyökkääjä käyttää ulkoisia agentteja, kuten viruksia tai haittaohjelmia, tunkeutuakseen järjestelmän juureen. Sitten se kohdistaa järjestelmän tai sovelluksen ydinosiin, kuten palvelimiin. He tekevät tämän siksi, että he voivat ohittaa kaikki turvatoimenpiteet.

Kuitenkin konsepti hyökkää takaovea vastaan tai backend antaa sinulle pääsyn joka toiseen oveen ennen sitä. Kun takaoven hyökkäys on onnistunut, tunkeutujat voivat hallita koko järjestelmää.

Haittaohjelmat, kuten vakoiluohjelmat, kiristysohjelmat ja kryptokaappaukset, ovat työkaluja tämäntyyppisiin hyökkäyksiin. Kun järjestelmässä tai sovelluksessa on haittaohjelmia, hyökkääjä voi rikkoa suojausprotokollat.

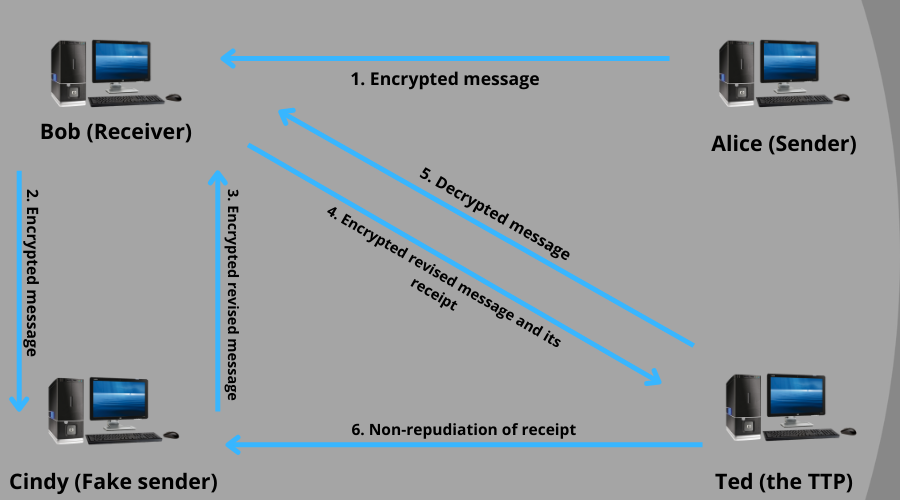

5. Mikä on kieltäytymishyökkäys?

Tämäntyyppinen hyökkäys tapahtuu, kun käyttäjä kieltää tapahtuman suorittamisen. Käyttäjä voi kieltää, ettei hän ole tietoinen mistään toiminnasta tai tapahtumasta. Siksi tarvitaan puolustusjärjestelmä, joka seuraa ja tallentaa kaikkia käyttäjien toimia.

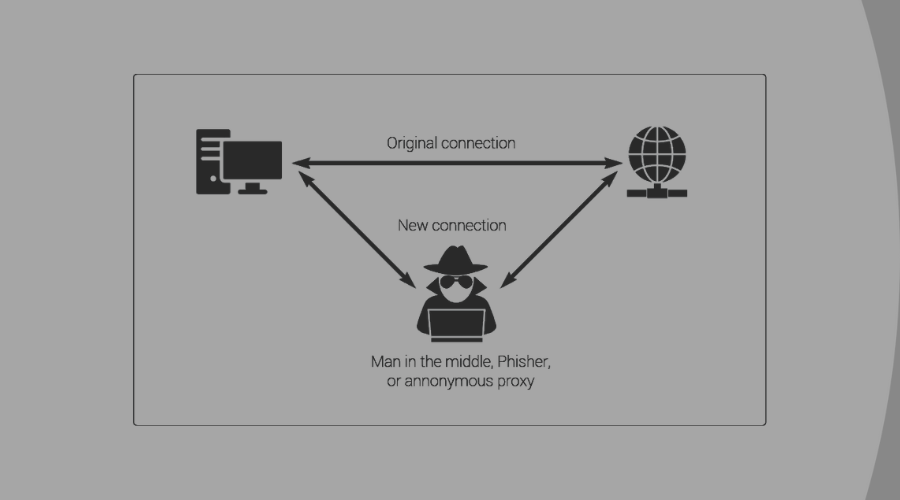

6. Mikä on Man-in-the-middle-hyökkäys?

Esimerkki Man-In-The-Middle-hyökkäyksestä on julkisen Wi-Fi: n käyttö. Olettaen, että muodostat yhteyden Wi-Fi-verkkoon ja hakkeri hakkeroi Wi-Fi-verkkoon, hän voi lähettää haittaohjelmia yhdistettyihin kohteisiin.

Kuten nimestä voi päätellä, tällainen hyökkäys ei ole suoraa. Sen sijaan se tulee asiakkaan ja palvelimen väliin kuin välimies. On yleistä, että sivustot, joiden tiedot eivät ole salattuja, kulkevat asiakkaalta palvelimelle.

Lisäksi se antaa hyökkääjälle oikeuden lukea kirjautumistietoja, asiakirjoja ja pankkitietoja. Secure Sockets Layer (SSL) -sertifikaatti estää tällaisen hyökkäyksen.

7. Mitä on sivustojen välinen komentosarja (XSS)?

Tämä hyökkäys kohdistuu käyttäjiin, jotka vierailevat millä tahansa haittaohjelmatartunnan saaneella verkkosivustolla. Hyökkääjä saastuttaa verkkosivuston haitallisella koodilla ja hiipii sitten sivuston vierailijajärjestelmään. Tämän koodin avulla hyökkääjä voi käyttää sivustoa ja muuttaa verkkosivuston sisältöä rikollisten aikomusten vuoksi.

8. Mikä on haitallisten selainlaajennusten hyökkäys?

Laajennukset ovat pieniä sovelluksia, jotka lataat selaimeesi lisäominaisuuksien lisäämiseksi. Jos selaimeesi pääsee haitallinen laajennus, se voi käydä historia- ja salasanaketjusi läpi.

9. Mikä on rikki todennushyökkäys?

Tämäntyyppinen hyökkäys kaappaa käyttäjien kirjautumisistuntoja rikkinäisen todennusistunnon jälkeen.

10. Mikä on SQL-injektiohyökkäys?

Hakkeri ruiskuttaa haitallisia koodeja palvelimelle ja odottaa uhrin suorittavan koodin selaimessaan. Se on yksinkertainen tapa hakkereille varastaa arvokasta tietoa järjestelmästäsi.

11. Mikä on DNS-myrkytyshyökkäys?

Kun DNS-myrkytyshyökkäys ruiskutetaan selaimeesi, se ohjataan vaarantuneelle verkkosivustolle.

12. Mitä ovat Social Engineering -hyökkäykset?

Tämän tyyppisessä hyökkäyksessä käytetään petollisia keinoja huijatakseen käyttäjän suorittamaan toimintoja, jotka ovat hänelle vaarallisia. Esimerkkinä roskapostin lähettäminen ja tietojenkalastelu. Tämä menetelmä keskittyy usein esittämään liian paljon ollakseen todellisia mahdollisuuksia syöttinä.

13. Mikä on botnet-hyökkäys?

Tämäntyyppinen hyökkäys käyttää laitteita, jotka muodostat pariliitoksen tietokoneesi kanssa päästäkseen selaimeesi. Lisäksi se antaa heille pääsyn koko järjestelmääsi.

14. Mikä on polun läpikulkuhyökkäys?

Hakkerit ruiskuttavat häiritseviä kuvioita verkkopalvelimeen, jolloin he pääsevät käsiksi käyttäjien tunnistetietoihin ja tietokantoihin. Sen tarkoituksena on päästä käsiksi web-juurikansion ulkopuolelle tallennettuihin tiedostoihin ja hakemistoihin.

15. Mikä on paikallinen tiedostojen sisällyttäminen -hyökkäys?

Asiantuntijan vinkki: Joitakin PC-ongelmia on vaikea ratkaista, varsinkin kun kyse on vioittuneista arkistoista tai puuttuvista Windows-tiedostoista. Jos sinulla on ongelmia virheen korjaamisessa, järjestelmäsi voi olla osittain rikki. Suosittelemme asentamaan Restoron, työkalun, joka skannaa koneesi ja tunnistaa vian.

Klikkaa tästä ladataksesi ja aloittaaksesi korjaamisen.

Tämäntyyppinen hyökkäys pakottaa selaimen suorittamaan tietyn lisätyn tiedoston, joka on sidottu paikalliseen tiedostoon.

Jos hyökkäys on tehokas, se paljastaa arkaluonteisia tietoja ja voi vaikeissa tapauksissa pyytää XSS: n ja koodin etäsuorittamisen.

16. Mikä on käyttöjärjestelmän komento-injektiohyökkäys?

Tämä selainhyökkäystyyppi käsittelee käyttöjärjestelmän käyttöjärjestelmän komennon lisäämistä palvelimeen. Palvelin käyttää käyttäjän selainta, joten se on haavoittuvainen ja hyökkääjä voi kaapata järjestelmän.

17. Mikä on LDAP (lightweight Directory Access Protocol) -hyökkäys?

Tällainen ohjelmisto antaa kenelle tahansa pääsyn järjestelmän tietoihin. Jos hakkeri kuitenkin syöttää tällaisen ohjelmiston, hän voi tavoittaa tiedot.

18. Mikä on Insecure Direct Object References (IDOR) -hyökkäys?

Se on selainhyökkäystyyppinen kulunvalvontahaavoittuvuus, joka syntyy, kun sovellus käyttää käyttäjän toimittamaa syötettä päästäkseen objekteihin suoraan selaimen kautta. Tämä tarkoittaa, että hyökkääjä manipuloi URL-osoitetta päästäkseen käsiksi palvelimen tietoihin.

19. Mikä on tietoturvavirhe?

Porsaanreikiä syntyy, kun kehittäjät tekevät virheitä tai jättävät tekemättä joitain tarvittavia muutoksia. Tämä tietoturvavirhe tekee selaimesta haavoittuvan. Näin ollen se voi jättää selaimen avoimeksi erilaisille hyökkäystyypeille.

20. Mikä on puuttuvan toimintotason pääsynhallintahyökkäys?

Hyökkääjät käyttävät hyväkseen heikkoutta, joka on puuttuva toiminto. Tällainen puuttuvan toiminnon tason käyttöoikeus antaa hyökkääjälle pääsyn turvaluokiteltuihin tietoihin. Sen avulla he voivat myös hyödyntää tehtäviä, jotka eivät ole tavallisen käyttäjän käytettävissä.

Mihin toimenpiteisiin voit ryhtyä estääksesi verkkohyökkäyksiä?

➡ Käytä aina vahvoja salasanoja

Tietoihisi on vaikea tunkeutua, jos suojaat ne vahvalla salasanalla, jota tunkeilijat eivät voi tulkita. Useita merkkejä, isoja ja pieniä kirjaimia ja numeroita tulee käyttää.

Toinen tehokas ratkaisu on monitekijätodennuksen käyttö. MFA: n avulla voit suojata tilisi useammilla todennusmenetelmillä. Joten jos hakkeri murtaa salasanasi, tilisi vaatii lisätodisteita.

➡ Käytä satunnaista istuntoavainta.

Tämän tyyppisen suojauksen avulla voit luoda uusia salasanoja ja tunnuksia jokaiselle istuntoyritykselle. Satunnainen istuntoavain toimii kuten token-ohjelmisto, joka luo uuden salasanan jokaiselle tapahtumalle tai kirjautumiselle.

Se estää tunkeilijoita pääsemästä edelliseen istuntoon viimeisimmillä kirjautumistiedoilla. Lisäksi tämä toimenpide sisältää istunnon uudelleentoiston aktiivisen hyökkäyksen.

➡ Käytä Anti-Exploit-ohjelmaa

Anti-Exploit-ohjelmat suojaavat verkkoselaimiasi ja ohjelmistojasi väärinkäyttäytymiseltä tai tilaa uhilta. Lisäksi ne vahvistavat selaimesi turvajärjestelmää torjuakseen sisäänpääsyä yrittäviä selainhyökkäyksiä.

Hyödyntämisen estoohjelmat kuitenkin estävät selaimesi ulkoisen häiriön. Näitä ohjelmia on hyvä käyttää yhdessä virustorjuntaohjelman kanssa turvallisuuden lisäämiseksi.

➡ Ole varovainen selainlaajennusten suhteen

On olemassa työkaluja, jotka voit ladata selaimeesi tuottavampia ominaisuuksia varten. Kuitenkin, joitain selainlaajennuksia voi olla haitallista ja vaarallista selaimillesi.

Vältä haitalliset vaikutukset tutkimalla huolellisesti, mitkä laajennukset haluat asentaa selaimeesi.

➡ Käytä 64-bittistä verkkoselainta

Selaimet pitävät Google Chrome ja Microsoft Edge toimivat 64-bittisellä. Niillä on vahva suoja ja joustavuus selainhyökkäyksiä vastaan. 64-bittisessä verkkoselaimessa on edistyksellinen suojajärjestelmä, joka estää hyökkäykset.

➡ Asenna virustorjunta

Virustorjunta voi auttaa havaitsemaan haitallisen toiminnan ja myös ehkäisemään tunkeilijat järjestelmääsi. Riippuen siitä, kuinka syvälle virustorjuntaohjelmiston suojaus menee, se sisältää ohjelmistoja, jotka eivät tunkeudu laitteeseesi.

Virustorjuntaohjelmisto tarkistaa laitteesi löytääkseen haittaohjelmat ja valitakseen ne. Siellä on paljon virustorjuntaohjelmia. Siirry sivullemme paras virustorjunta sinulle.

➡ Pidä järjestelmäsi ajan tasalla

Selaimet ja ohjelmistot ovat aina haavoittuvia tavalla tai toisella. Tästä syystä kehittäjät tekevät päivityksiä korjatakseen aiemman version porsaanreiät.

Kuitenkin, kun ohjelmistosi ei ole ajan tasalla, se jättää tilaa hyökkäyksille tunkeutua järjestelmääsi. Hakkerit livahtaa näiden haavoittuvuuksien läpi hyödyntääkseen tietojasi ja päästäkseen tilillesi. Käyttää korjaustiedoston hallinta ohjelmisto, joka pitää sovelluksesi ajan tasalla.

Lähes kaikki nykyajan ihmiset muodostavat yhteyden Wi-Fi-verkkoon päivittäin. Valitettavasti se on vaarallista, koska hakkerit voivat päästä verkkoon. Wi-Fi-verkkosi suojakoodi estää kuitenkin luvaton pääsyn siihen.

Millaisia verkkosovellushyökkäystyyppejä on?

1. Injektiohyökkäykset

Tämäntyyppinen verkkosovellushyökkäys vaikuttaa palvelimen tietokantaan. Hakkeri lisää haitallista koodia palvelimelle, saa pääsyn käyttäjien syötteisiin ja tunnistetietoihin ja sallii muutokset.

2. Hämmentävää

Fuzzing on eräänlainen hyökkäys, joka käyttää fuzz-testausta ohjelmiston haavoittuvuuden etsimiseen. Löytääkseen nämä porsaanreiät hakkerit syöttävät useita vioittuneita tietoja ohjelmistoon kaatuakseen. Sitten he käyttävät fuzzeria havaitakseen, missä porsaanreiät ovat. Nämä porsaanreiät ovat sisäänpääsypisteitä, joilla hakkerit voivat hyödyntää ohjelmistoa.

3. Hajautettu palvelunesto (DDoS)

Tämäntyyppinen verkkosovellushyökkäys tekee sivustosta väliaikaisesti käyttökelvottoman tai offline-tilassa. Kun syötät palvelimelle lukemattomia pyyntöjä kerralla, se kaatuu tai se ei ole käytettävissä.

Kuitenkin DDoS-hyökkäys ei ruiskuta haittaohjelmia järjestelmään. Sen sijaan se hämmentää turvajärjestelmää ja antaa hakkereille aikaa hyödyntää ohjelmistoa.

4. Käyttää vahvistamatonta koodia

Lähes jokaisella koodinpalalla on takaovi, joka tekee siitä haavoittuvan. Jos tämä ei ole hyvin suojattu, hakkeri voi pistää siihen haitallista koodia. Sellainen seikkailu tartunnan saanut koodi on sisällytetty sivustoosi, se toimii sisäänkäynninä hyökkäykselle.

5. Tietojenkalastelu

Tietojenkalastelu on verkkosovellushyökkäys jossa hakkeri teeskentelee olevansa joku muu. Se on saada uhri jakamaan tärkeitä tietoja. Hyökkääjät käyttävät väärennettyjä sähköposteja houkutellakseen uhreja arvokkaan tiedon jakamisen ansaan.

Ennaltaehkäisevät toimenpiteet verkkosovellushyökkäysten varalta

- Käytä aina aikaa sähköpostien ja viestien tutkimiseen ennen vastaamista tai edes avaamista.

- Ennen kuin lisäät koodia sovellukseesi, varmista, että kehittäjäsi tarkistavat sen. Jos koodissa on kolmannen osapuolen koodi, poista se.

- Asenna Secure Sockets Layer (SSL) -varmenne sivustollesi. SSL salaa tiedonsiirron asiakkaalta palvelimelle ja päinvastoin.

- Käytä sisällönjakeluverkostoa (CDN). Se tarkkailee ja tasapainottaa sivustojen läpi kulkevaa liikennettä ja kuormitusta.

- Asenna järjestelmääsi virustorjunta tarkistaaksesi, havaitaksesi ja poistaaksesi haitalliset tiedot.

Hakkerit keksivät päivittäin uusia ideoita sovellusten ja ohjelmistojen tunkeutumiseen. Joten sinun on pidettävä turvajärjestelmäsi ajan tasalla.

Kaikilla selainhyökkäyksillä on yksi yhteinen piirre, ja se on se, että ne löytävät ohjelmistoista heikkouksia. Nämä heikkoudet antavat heille mahdollisuuden hyödyntää järjestelmääsi ja varastaa arvokasta tietoa. Yllä mainittujen toimenpiteiden noudattaminen voi auttaa estämään verkkohyökkäyksiä.

Jos haluat tietää ko paras virustorjuntaohjelmisto laitteillesi, meillä on artikkeli aiheesta. Voit myös tarkistaa sivultamme lisätietoja parhaat hyväksikäytön vastaiset työkalut selaimesi suojaamiseen hyökkäyksistä.

Samoin voit tarkistaa verkkosivuiltamme lisää selainhyökkäyksiin liittyviä ongelmia ja helppoja korjauksia niihin.

Onko sinulla edelleen ongelmia?Korjaa ne tällä työkalulla:

Onko sinulla edelleen ongelmia?Korjaa ne tällä työkalulla:

- Lataa tämä PC Repair Tool arvioitiin erinomaiseksi TrustPilot.comissa (lataus alkaa tältä sivulta).

- Klikkaus Aloita skannaus löytääksesi Windows-ongelmia, jotka voivat aiheuttaa tietokoneongelmia.

- Klikkaus Korjaa kaikki korjata Patented Technologies -ongelmia (Yksinkertainen alennus lukijoillemme).

Restoron on ladannut 0 lukijat tässä kuussa.

![Lataa Phoenix-selain Windows 10:lle ja 11:lle [32/64 bit]](/f/3ce826cc9ed423fe7a860f5bee6b8ea0.png?width=300&height=460)