Äskettäin Azure App Servicestä, Microsoftin hallinnoimasta alustasta verkkosovellusten rakentamiseen ja isännöintiin, löydetty tietoturvavirhe johti PHP-, Node-, Python-, Ruby- tai Java-asiakaslähdekoodin paljastukseen.

Vielä huolestuttavampaa on, että tätä on tapahtunut ainakin neljä vuotta, vuodesta 2017 lähtien.

Tämä ongelma vaikutti myös Azure App Service Linux -asiakkaisiin, kun taas Azure App Service Windows -asiakkaiden käyttöön ottamat IIS-pohjaiset sovellukset eivät vaikuttaneet.

Tietoturvatutkijat varoittivat Microsoftia vaarallisesta virheestä

Turvallisuustutkijat Wiz totesi, että pienet asiakasryhmät ovat edelleen mahdollisesti alttiina ja heidän tulee ryhtyä tiettyihin käyttäjien toimiin sovellusten suojaamiseksi.

Yksityiskohdat tästä prosessista löytyvät useista Microsoftin lähettämistä sähköpostivaroituksista 7.–15. joulukuuta 2021.

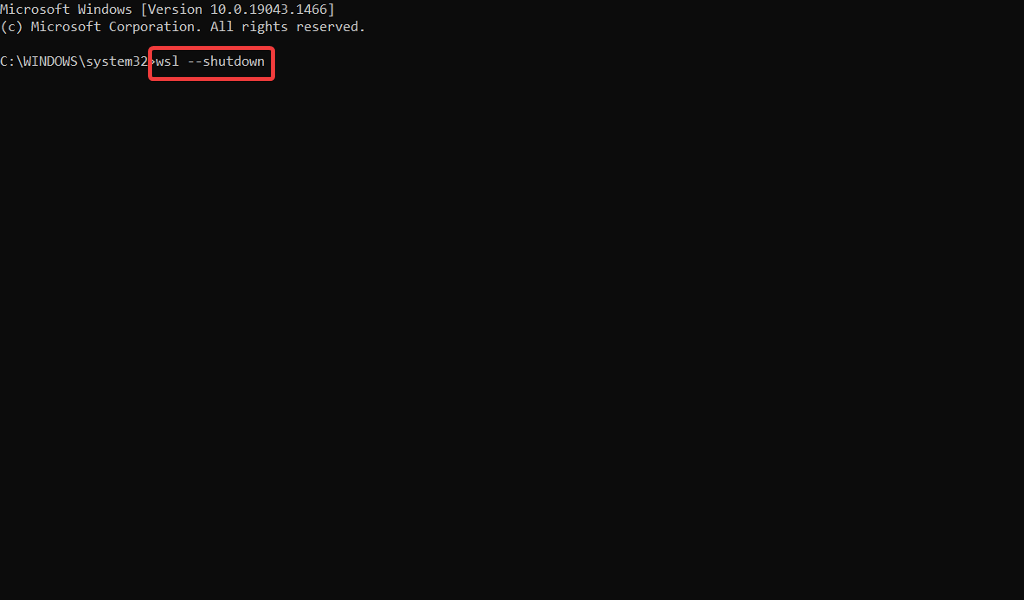

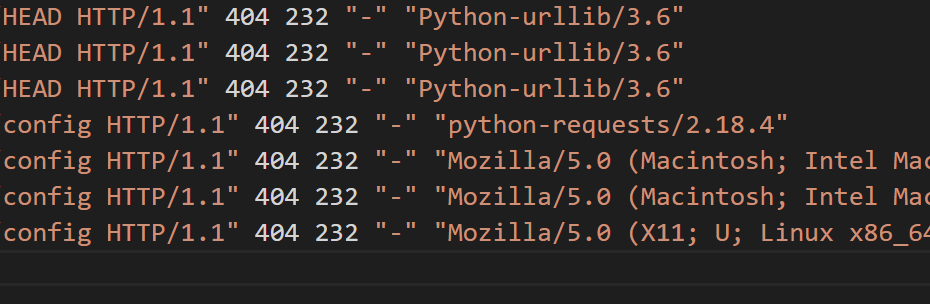

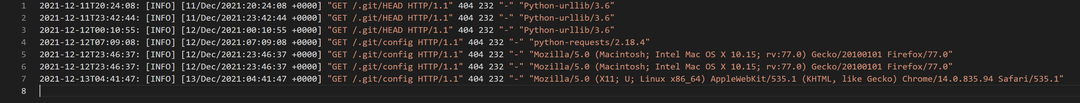

Tutkijat testasivat teoriaansa, jonka mukaan Azure App Service Linuxin epävarmaa oletuskäyttäytymistä käytettiin todennäköisesti hyväksi luonnossa ottamalla käyttöön heidän oma haavoittuva sovellus.

Ja vain neljän päivän kuluttua he näkivät uhkatekijöiden ensimmäiset yritykset päästä käsiksi paljastetun lähdekoodikansion sisältöön.

Vaikka tämä saattaa viitata hyökkääjiin, jotka tietävät jo Ei laillista Virhe ja yrittää löytää paljastuneita Azure App Service -sovellusten lähdekoodia, nämä tarkistukset voidaan myös selittää tavallisiksi paljastuneiden .git-kansioiden skannauksiksi.

Haitalliset kolmannet osapuolet ovat saaneet pääsyn korkean profiilin organisaatioille kuuluviin tiedostoihin löydettyään julkisia .git-kansioita, joten se on ei oikeastaan ole kysymys siitä, se on enemmän a kun kysymys.

Asianomaiset Azure App Service -sovellukset sisältävät kaikki PHP-, Node-, Python-, Ruby- ja Java-sovellukset, jotka on koodattu palvelemaan staattista sisältöä, jos se otetaan käyttöön paikallisella Gitillä Azure App Servicen puhtaassa oletussovelluksessa alkaen 2013.

Tai jos se on otettu käyttöön Azure App Servicessä vuodesta 2013 lähtien millä tahansa Git-lähteellä, sen jälkeen, kun tiedosto on luotu tai sitä on muokattu sovellussäilössä.

Microsoft tunnustettu tiedot, ja Azure App Service -tiimi sekä MSRC ovat jo ottaneet käyttöön korjauksen, joka on suunniteltu kattamaan suurimmat ongelmat asiakkaille ja varoitti kaikille asiakkaille, jotka olivat edelleen näkyvissä sen jälkeen, kun otettiin käyttöön paikan päällä tai ladattiin .git-kansio sisältöön hakemistosta.

Pienet asiakasryhmät ovat edelleen mahdollisesti alttiina, ja heidän tulee ryhtyä tiettyihin käyttäjien suojatoimiin heidän sovelluksensa, kuten on kuvattu useissa Microsoftin lähettämissä sähköpostivaroituksissa 7.–15. joulukuuta, 2021.

Redmondissa toimiva teknologiajätti lievensi virhettä päivittämällä PHP-kuvat estämään .git-kansion käyttämisen staattisena sisältönä.

Myös Azure App Service -asiakirjaan päivitettiin uusi osio oikein sovellusten lähdekoodin suojaaminen ja paikan päällä tapahtuvia käyttöönottoja.

Jos haluat tietää lisää NotLegit-suojausvirheestä, paljastamisen aikajana on osoitteessa Microsoftin blogikirjoitus.

Mitä mieltä olet tästä koko tilanteesta? Jaa mielipiteesi kanssamme alla olevassa kommenttiosassa.

![PC-Reparatur-Tool: Die 5 besten Softwareprogramme [2023]](/f/3e2a5838479851262da8fecf080cddea.jpg?width=300&height=460)