Ohtliku haavatavuse avastas SecureWorks selle aasta alguses.

- Ründaja lihtsalt kaaperdab mahajäetud URL-i ja kasutab seda kõrgemate õiguste saamiseks.

- Haavatavuse avastas küberturbefirma SecureWorks.

- Microsoft käsitles seda kohe, kuid see räägib palju selle küberturvalisuse tasemest.

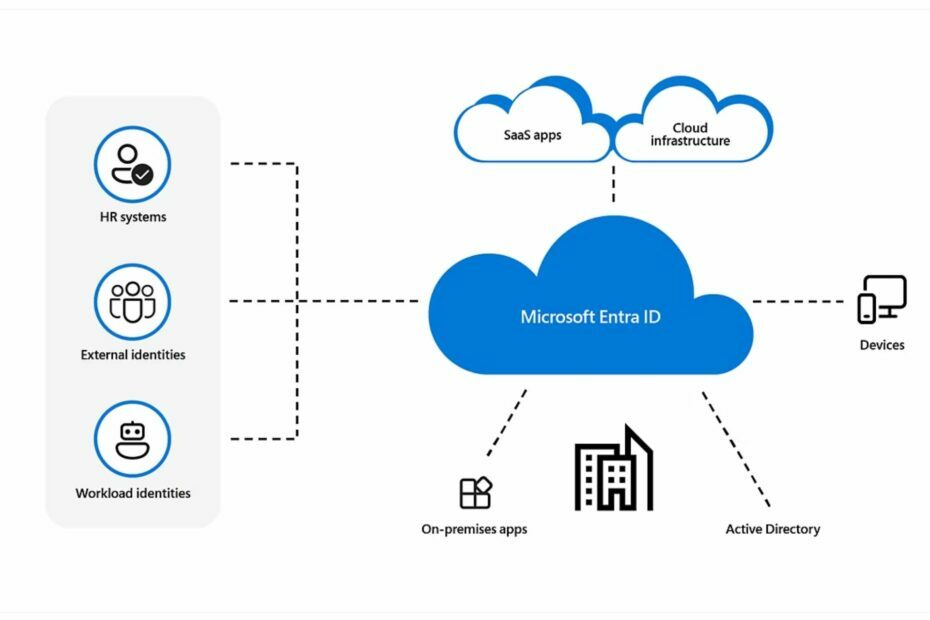

Selle aasta alguses kasutas Microsoft Entra ID (mida selleks ajaks tunti kui Azure Active Directory) võisid hüljatud vastuse URL-e kasutades häkkerid kergesti häkkida ja ohustada. SecureWorksi teadlaste meeskond avastas selle haavatavuse ja teavitas sellest Microsofti.

Redmondis asuv tehnoloogiahiiglane lahendas haavatavuse kiiresti ja eemaldas 24 tunni jooksul pärast esialgset teadet Microsoft Entra ID-st hüljatud vastuse URL-i.

Nüüd, peaaegu 6 kuud pärast seda avastust, on selle taga olev meeskond avastati blogipostituses, protsess, mis seisneb hüljatud vastuse URL-ide nakatamise ja nende kasutamise taga Microsoft Entra ID süttimiseks, mis sisuliselt kahjustab seda.

Hüljatud URL-i kasutades võib ründaja hõlpsasti omandada Microsoft Entra ID-d kasutades organisatsiooni kõrgemad õigused. Ütlematagi selge, et haavatavus kujutas endast suurt ohtu ja ilmselt polnud Microsoft sellest teadlik.

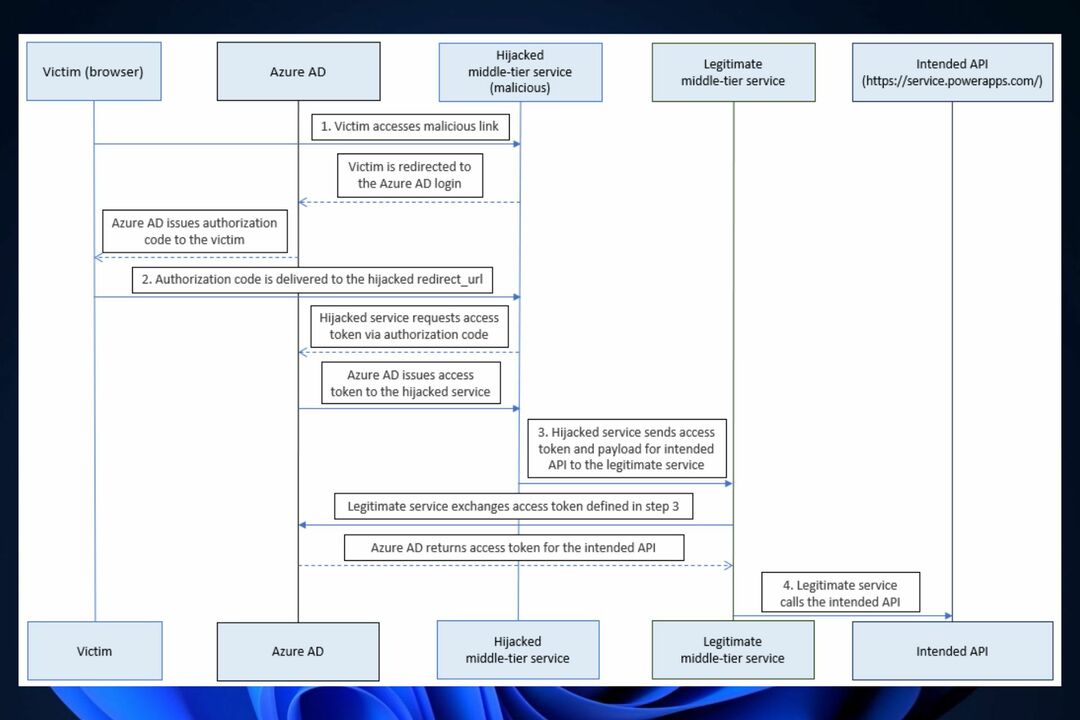

Ründaja võib seda hüljatud URL-i kasutada autoriseerimiskoodide enda juurde suunamiseks, vahetades valesti hangitud autoriseerimiskoodid juurdepääsulubade vastu. Ohustaja saab seejärel helistada Power Platform API-le keskmise tasandi teenuse kaudu ja saada kõrgendatud õigusi.

SecureWorks

Nii kasutab ründaja Microsoft Entra ID haavatavust

- Ründaja avastaks hüljatud vastuse URL-i ja kaaperdaks selle pahatahtliku lingiga.

- Seejärel pääseb ohver sellele pahatahtlikule lingile juurde. Entra ID suunaks seejärel ohvri süsteemi vastuse URL-ile, mis sisaldaks URL-is ka autoriseerimiskoodi.

- Pahatahtlik server vahetab juurdepääsuloa autoriseerimiskoodi.

- Pahatahtlik server helistab keskmise tasandi teenusele, kasutades juurdepääsuluba ja ettenähtud API-d, ning Microsoft Entra ID satuks lõpuks ohtu.

Uurimistöö taganud meeskond avastas aga ka, et ründaja võib lihtsalt juurdepääsulubade autoriseerimiskoode vahetada, ilma žetoone kesktaseme teenusele edastamata.

Arvestades, kui lihtne oleks olnud ründajal Entra ID-servereid tõhusalt ohustada, lahendas Microsoft selle probleemi kiiresti ja avaldas järgmisel päeval selle värskenduse.

Kuid on üsna huvitav näha, kuidas Redmondis asuv tehnoloogiahiiglane ei näinud kunagi seda haavatavust. Siiski on Microsoft haavatavused mõnevõrra tähelepanuta jätnud.

Selle suve alguses Tenable kritiseeris ettevõtet tugevalt, veel üks mainekas küberjulgeolekufirma, kuna ei suutnud kõrvaldada teist ohtlikku haavatavust, mis võimaldaks pahaloomulistel üksustel pääseda juurde Microsofti kasutajate pangateabele.

On selge, et Microsoft peab oma küberjulgeoleku osakonda kuidagi laiendama. Mis sa sellest arvad?

![PARANDUS: Teie arvuti on blokeeritud [punase ekraani hoiatus]](/f/ee896f48fcce9a263679ae16a9a30936.jpg?width=300&height=460)