Haavatavus võimaldab turvakontrollidest mööda minna.

- See haavatavus on Microsoft Teamsi uusimas versioonis.

- Häkkerid saavad IDORi abil turvakontrollidest mööda minna.

- Häkker peab aga ostma sarnase domeeni ja registreerima selle M365-ga.

Hiljuti näitas uuring, et see on läbi 80% Microsoft Teamsi kontodest häkiti vähemalt korra sisse, 2022. aastal. Veelgi murettekitavam on asjaolu, et sama uuring teatas, et 60% Microsoft Teamsi kontodest häkiti edukalt sisse. See on murettekitav arv, kuid kui kergesti saab sel juhul Microsoft Teamsi häkkida?

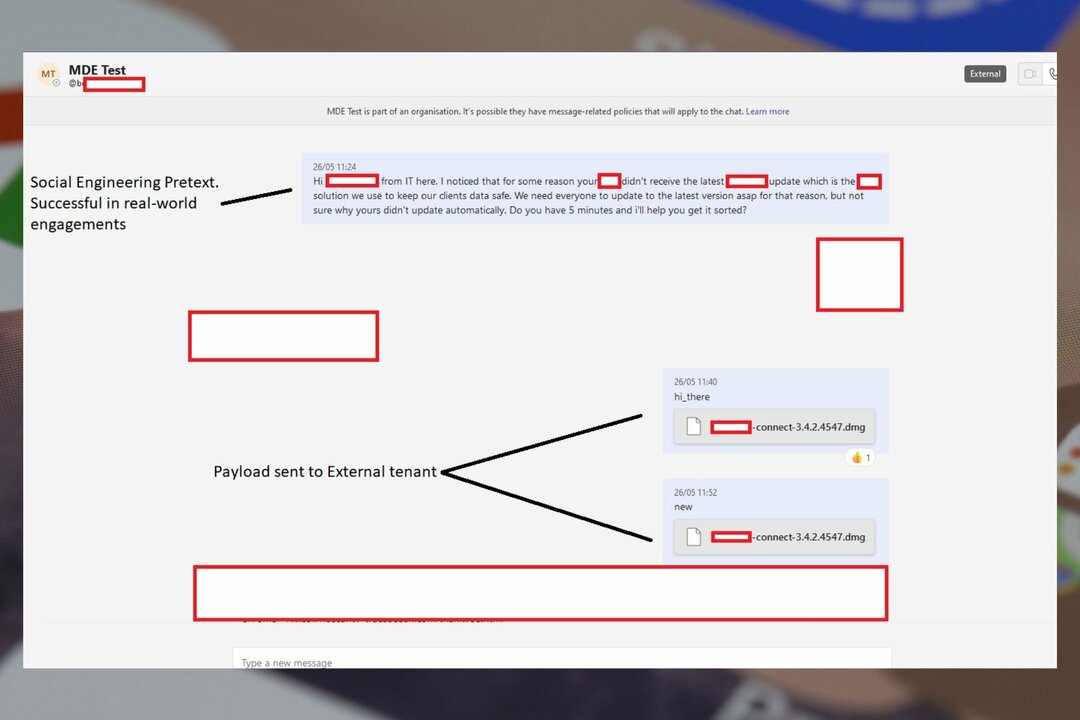

Selgub, et Teamsi saab väga lihtsalt häkkida. Uus uuring, mille viis läbi JUMPSECi punane meeskond avastas, et Team on tegelikult moodsale pahavarale altid. Ja välised üürnikud saavad pahavara hõlpsalt ka Microsoft Teamsi tuua.

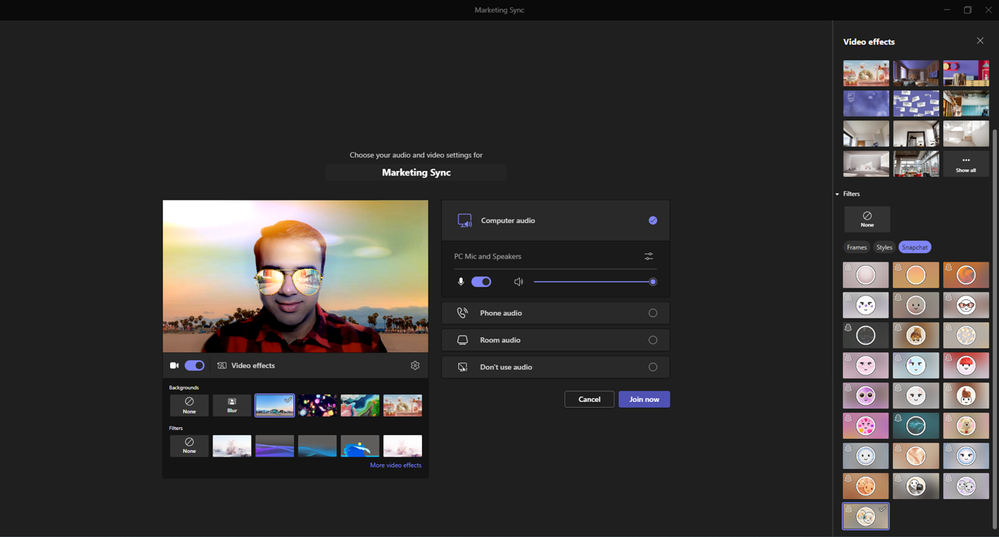

Kuidas see juhtuda saab? Microsoft Teamsi uusimas versioonis on haavatavus. See haavatavus võimaldab pahavaral tungida igasse organisatsiooni, mis kasutab Microsoft Teamsi vaikekonfiguratsioonis.

Häkker võib kliendipoolsetest turvakontrollidest mööda minna. Need turvakontrollid takistavad välistel üürnikel faile (antud juhul pahavara) teie organisatsiooni töötajatele saatmast.

IDOR Microsoft Teamsis võimaldab pahavara juurutamist

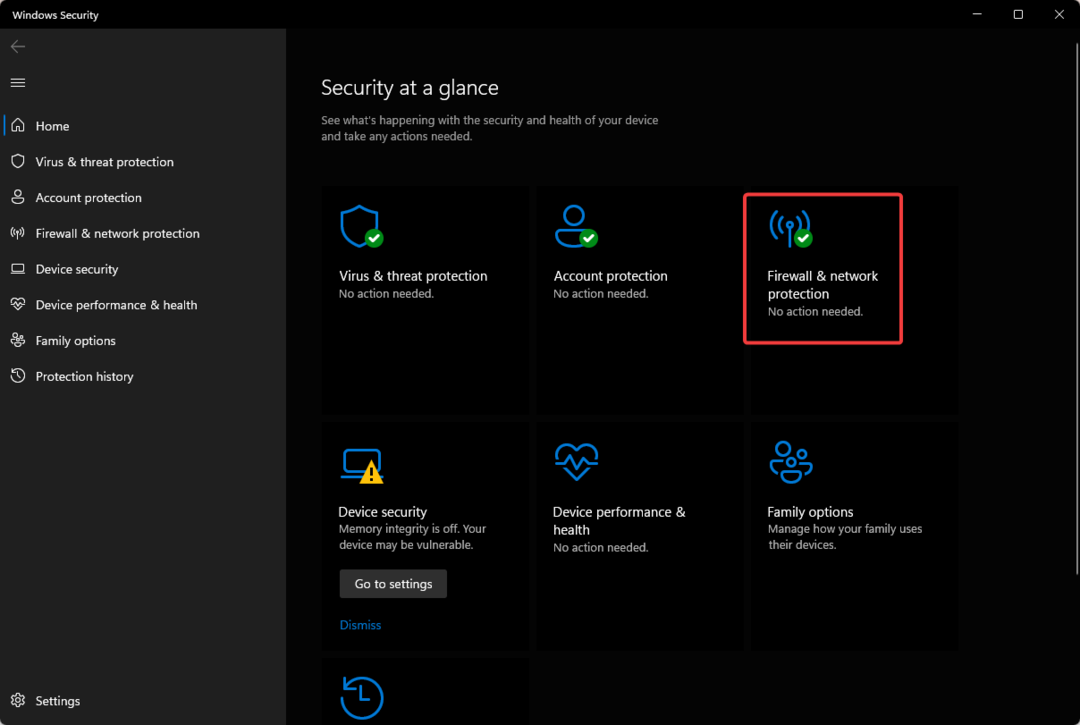

Ärakasutamine on võimalik kliendipoolsete turvakontrollide haavatavuse kaudu. Microsoft Teamsis saab teatud turvakontrolle rakendada kliendi poolel.

See tähendab, et üks häkker võib esineda teie organisatsiooni üksikisikuna ja nendest juhtelementidest mööda minnes saab ta teile saata pahatahtlikke faile. See koos teise haavatavusega võimaldab häkkeril saata pahatahtlikke faile otse teie postkasti.

Uuringud näitavad, et see meetod võib mööduda peaaegu kõigist kaasaegsetest andmepüügivastastest turvakontrollidest. See nõuab aga, et häkker ostaks teie sihtorganisatsiooniga sarnase domeeni ja registreeriks selle M365-ga.

Kuid see mõjutab kõiki organisatsioone, kes kasutavad Teamsi vaikekonfiguratsioonis, nii et ohus osalejad võivad seda haavatavust tohutult ära kasutada.

Microsoft tunnistas haavatavust ja Redmondis asuv tehnoloogiahiiglane kinnitas isegi selle legitiimsust. Tehnikahiiglane ütles aga, et ei vastanud kohese teeninduse nõuetele.

Teie organisatsioon saab enda kaitsmiseks veel asju ära teha. Uuringu kohaselt saate teha järgmist:

- Vaadake üle, kas välistel üürnikel on ärinõue, et neil oleks luba teie töötajatele sõnumite saatmiseks.

- Õpetage töötajaid tootlikkuse suurendamise rakenduste (nt Teams, Slack, Sharepoint jne) võimalustest sotsiaalsete manipuleerimiskampaaniate käivitamiseks.

Nagu näete, on Teams organisatsioonide jaoks väga populaarne rakendus, kuid see on ka rünnakute suhtes väga haavatav. Kuna aga sellised haavatavused on sageli värskendustes paigatud, peaksite ka oma meeskondi pidevalt uusimale versioonile värskendama. Saate lugeda uurimus on täismahus siin.

Mida arvate sellest haavatavusest? Andke meile kindlasti teada allpool olevas kommentaaride jaotises.