Miks võib toetamata Windowsi versioon olla teie allakäik?

- Toe lõpp on termin, mida kasutatakse toote sulgemiskuupäeva kirjeldamiseks.

- See tähendab, et tarnija ei paku pärast seda kuupäeva uusi turbevärskendusi ega -paiku.

- Uurime toetamata Windowsi operatsioonisüsteemide jätkuva kasutamise tagajärgi ja joonistame selles artiklis suurema pildi.

Teadmatus on üks suuremaid põhjusi, miks inimesed on pahatahtlike rünnakute ohvrid. Pole piisavalt teadlik või motiveeritud, et oma teavet kaitsta. Vaja on suurendada üldsuse teadlikkust sellest, mille suhtes nad võivad olla haavatavad ja kuidas vältida nende täitumist.

Kuigi Microsoft on iga uue väljalaskega haavatavuste parandamisel head tööd teinud, kasutavad paljud organisatsioonid endiselt Windowsi vanemaid versioone, mille tugi on juba lõppenud.

Näiteks jätkatakse Windows 7, 8, 8.1 ja 10 kasutamist. Seda isegi siis, kui nad toetus lõppes aastatel 2020, 2016 ja 2023 vastavalt. Windows 10 on ohutu, kuna tugi kestab kuni 2025. aasta oktoobrini.

Nende laialdase kasutuse tõttu on Windowsi süsteemid haavatavuste loendi tipus. Seda artiklit kirjutades

Windows 10 kasutuselevõtt on 71%. See on üle poole turuosast.Üks ärakasutatud haavatavus võib põhjustada mitme nakatunud masina ja andmete kadumise, mis võib tõsiselt ohustada üksikuid kasutajaid ja kogu organisatsiooni, kuhu nad kuuluvad.

See ei pea olema sina. Saate nüüd juhtimise enda kätte võtta ja vältida järjekordseks ohustatud süsteemi statistikaks muutumist. Selles artiklis toome välja ekspertarvamused, et seda küsimust rohkem valgustada.

Millised on toetamata Windowsi versioonide kasutamise riskid?

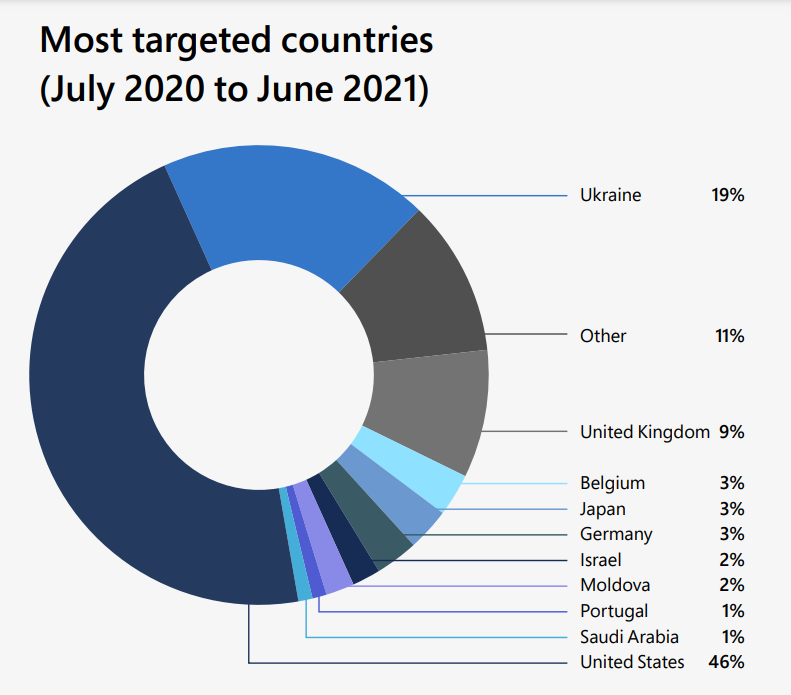

Küberohtude sagedus ja raskusaste suureneb. Samuti muutuvad nad keerukamaks ja sihipärasemaks. Selle tõestuseks on hiljutised lunavararünnakud, mis on tabanud suuri organisatsioone ja väikeettevõtteid. Eelkõige DEV-0586.

kogu rahvusriiki ähvardavast tegevusest

Arvuti- ja tarkvaramaailmas on kahte peamist tüüpi kasutajaid: need, kes on tehnikateadlikud, ja need, kes ei ole.

Endine rühm, nad teavad seda Windows on suurepärane OS. See pole täiuslik, kuid seni, kuni olete selle toimivusega rahul, pole teie versioon oluline.

Viimase rühma jaoks võib olla raske mõista, miks keegi otsustab Windowsi uusimat versiooni mitte kasutada.

Kui olete viimase paari aasta jooksul uudiseid jälginud, olete võib-olla kuulnud mitmest suurest turvarikkumisest, mis on mõjutanud miljoneid inimesi kogu maailmas.

Nendel rikkumistel on ühine see, et need kõik on põhjustatud arvutitest, milles töötab Windowsi toetamata versioon.

Ja kuigi häkkerid on osa neist häkkidest läbi viinud, põhjustasid teised inimlikud vead. Ettevõtted ei tohiks kasutada toetamata operatsioonisüsteemi. See kehtib eriti siis, kui nad soovivad kaitsta oma andmeid ja hoida klientide teavet turvalisena.

Nagu kordab Keytose kaasasutaja ja tegevjuht Igal Flegmann:

Turvaalase koolituse omamine teie organisatsioonis on samuti väga oluline, et kasutajad ei klikiks andmepüügimeilidel ega teataks rünnakutest teie turvameeskonnale.

tegevjuht kl Klahvid

Oletame, et te ei ole kursis riski tõsidusega, mis on seotud Windowsi versiooni käitamisega, mille tugi on juba lõppenud, eriti ettevõtte jaoks. Sel juhul jagame selle teie jaoks lahti.

Turvariskid

Ikka ja jälle on korratud, kuidas toetamata OS-i käitamine kahjustab teie turvalisust. Aga kui suured on riskid?

Kõige olulisem põhjus, miks peaksite uuendada toetamata versioonilt Microsoft ei anna enam nende versioonide turvavärskendusi välja.

Toetamata tarkvara jätab teie tundlikud andmed häkkerite rünnakute eest haavatavaks. Nad saavad hõlpsasti otsida haavatavaid süsteeme, mida pole parandatud.

Ekspertide sõnul on andmepüük kõige levinum sisenemispunkt. Seetõttu seadistamine Windows 11 MFA läheb nende katsete nurjamiseks kaugele.

See on alles algus. Teil on vaja rohkem turvalahendusi, nii et kui üks ebaõnnestub, on teie süsteem endiselt turvaline. Olenevalt ühest on see suitsidaalne, kuna võite kaotada oma andmed, kui need on ohus.

Joe Stockeri eksperdiarvamusel, ettevõtte Patriot Consulting asutaja ja tegevjuht ning Microsofti MVP:

Ükski turvalahendus pole täiuslik. Oluline on kihiline turvalisuse lähenemisviis, mis hõlmab tehniliste ja mittetehniliste juhtelementide kombinatsiooni.

tegevjuht Patriot Consulting

ja Microsofti MVP

Ja kuigi kõik süsteemi juhtelemendid võivad olla paigas, ei saa me endale lubada eirata rolli, mida kasutajad peavad täitma.

Hoides end kursis ja turvatarkvara installimine on vaid jäämäe tipp.

Samuti peate olema valvas ja suutma dešifreerida rünnakut miili kaugusel.

Vastasel juhul on see täpselt nagu kaitseks tugevad metallväravad, kuid unustatakse need lukustada.

Kuid see pole ainus mure, kui tegemist on vananenud OS-idega.

Süsteemi rikked

Kui teie ettevõttes töötab toetamata operatsioonisüsteem, võite uue haavatavuse avastamisel kogeda süsteemitõrkeid.

See võib põhjustada andmete kadumise või seisakuid teie äritegevuses. Kui te ei saa kahjustatud süsteemide lappimisega olukorda kiiresti parandada, levib kogu teie võrgus uus pahavara.

Joe Stockeri sõnul:

Seadmete paigalhoidmine ning AV ja EDR kasutamine vähendab kokkupuudet ja riski, et pahavara lõpp-punktis töötab. Windows ASR, Applocker, WDAC või Windows 11 22H2 "Smart App Control" võivad veelgi vähendada pahavara riski.

Nagu nähtub DEV-0586 turvahaavatavuse mõjust, asub see süsteemidraivis ja sellel on õigus põhikäivituskirje üle kirjutada.

MBR on kõvaketta esimene sektor ja see sisaldab teavet operatsioonisüsteemi käivitamise ja käitamise kohta. Kui an MBR-põhine rünnak Kui alglaaduri võime OS-i laadida, on ohus ja arvuti ei pruugi normaalselt käivituda.

Seetõttu soovitab Infinite Campuse turvaoperatsioonide juht Chris Karel teil:

Omage järjepidevaid varukoopiaid, mida ei saa kergesti kustutada ega hävitada. Ja testige neid regulaarselt, et veenduda nende töös ja katta seda, mida vajate.

juhataja, Lõpmatu ülikoolilinnak

Jõudlusprobleemid

Windowsi vanemate versioonide jõudlus halveneb aja jooksul. Seda seetõttu, et uuem riistvara nõuab operatsioonisüsteemilt rohkem ressursse kui vanem riistvara.

Näiteks kui sa installige uus graafikakaart arvutis, mis toetab DirectX-i, kuid kasutate endiselt Windowsi vana versiooni, mis neid uusi API-sid veel ei toeta, mängud võivad töötada palju aeglasemalt kui nad kasutaksid Windowsi uuemat versiooni.

Paljud rakendused nõuavad õigeks töötamiseks Windowsi kindlaid versioone, nii et kui rakendus ei ühildu teie praeguse versiooniga, ei pruugi see korralikult töötada või üldse mitte töötada. See võib põhjustada probleeme kasutajatele ja IT-administraatoritele, kes peavad leidma nendele ühilduvusprobleemidele lahendused.

Chris usub, et ainus lahendus on:

Süsteemide parandamine ja ajakohasena hoidmine. Nii operatsioonisüsteemid (Windows, Linux) kui ka sellel töötav tarkvara. (Exchange, veebibrauserid, tulemüürid jne) Eriti kõigega, mis puutub kokku Internetiga.

Olulised Windowsi kõvastamise tehnikad

Karastamine viitab süsteemide turvalisemaks muutmise protsessile. See on oluline samm üldises turbeprotsessis, kuna see aitab vältida volitamata juurdepääsu, heakskiitmata muudatusi ja muid rünnakuid süsteemidele ja andmetele.

Mõned kõvenemismeetodid, mida saate kasutada, on järgmised:

Süsteemi konfiguratsioon

Süsteemi standardkonfiguratsioon ei ole sageli piisavalt turvaline, et sihikindlale ründajale vastu seista. Saate oma süsteemi turvalisemaks konfigureerida, muutes vaikekonfiguratsioone, seadistades tulemüüri ja installides viirusetõrjetarkvara.

Järgmised on mõned olulised sammud, mida saate oma süsteemi konfigureerimiseks teha.

- Vaikimisi paroolide muutmine – Vaikimisi on paljudel operatsioonisüsteemidel vaikeparool. Kui keegi saab teie arvuti kätte, saab ta selle vaikeparooli abil sellesse sisse logida.

- Mittevajalike teenuste/rakenduste keelamine – See vähendab ressursikasutust (mälu ja protsessor), parandades seega teie masina jõudlust.

- Süsteemipoliitika seadistamine – Poliitikad aitavad konfigureerida organisatsiooni süsteeme vastavalt konkreetsetele nõuetele. Nende poliitikate kasutamise peamine eesmärk on tagada, et kõik süsteemid on seadistatud nii, et neile pääsevad juurde ainult volitatud töötajad.

Lõppude lõpuks kordab Igal, et:

Parim viis organisatsioonide kaitsmiseks selles null-usaldusmaailmas on pindala vähendamine ja turvavastutuse eemaldamine keskmise lõppkasutaja eest.

Kasutaja juurdepääsu juhtelemendid

Kasutajate juurdepääsu kontroll on esimene kaitseliin rünnakute vastu ja neid tuleks rakendada, et vältida volitamata juurdepääsu süsteemidele.

UAC idee on lihtne. Enne Internetist alla laaditud või meili teel saadud rakenduse käivitamist küsib Windows kasutajalt, kas see toiming tuleks lubada.

See tähendab, et kui keegi proovib teie arvutisse ründetarkvara installida, vajab ta füüsilist juurdepääsu teie arvutile ja peab iga installietapi käsitsi heaks kiitma. See muudab teie arvuti nakatamise teie teadmata palju keerulisemaks.

Oleme näinud mõnda kasutajat UAC-viipa keelamine sest see on invasiivne iga kord, kui proovite rakendust käivitada, kuid on ilmne, et nad pole selle tagajärgedele mõelnud. Hea uudis on see, et Microsoft on teinud edusamme tagamaks, et see on midagi, mida saate kontrollida.

Saate kasutada Windowsi sisseehitatud kasutajakonto kontrolli (UAC) funktsiooni, mis aitab vältida pahavara ja muude pahatahtlike programmide töötamist teie arvutis. See on vaikimisi lubatud, kuid selle toimimise kohandamiseks saate selle sätteid kohandada.

Võrgu turvalisus

Organisatsiooni kõigi süsteemide turvalisus on ülimalt tähtis. Võrguturve on aga kriitilise tähtsusega, kuna see pakub mehhanisme teiste süsteemide kaitsmiseks rünnakute eest.

See lai mõiste hõlmab tehnikate, protsesside ja tehnoloogiate kogumit, mida kasutatakse arvutivõrkude ning nende süsteemide ja seadmete turvamiseks.

Võrguturbe eesmärk on kaitsta teavet volitamata juurdepääsu või avalikustamise eest. Selleks kasutatakse riist- ja tarkvara kombinatsiooni reeglite jõustamiseks, mida võrgu kasutajad, administraatorid ja programmid peavad järgima.

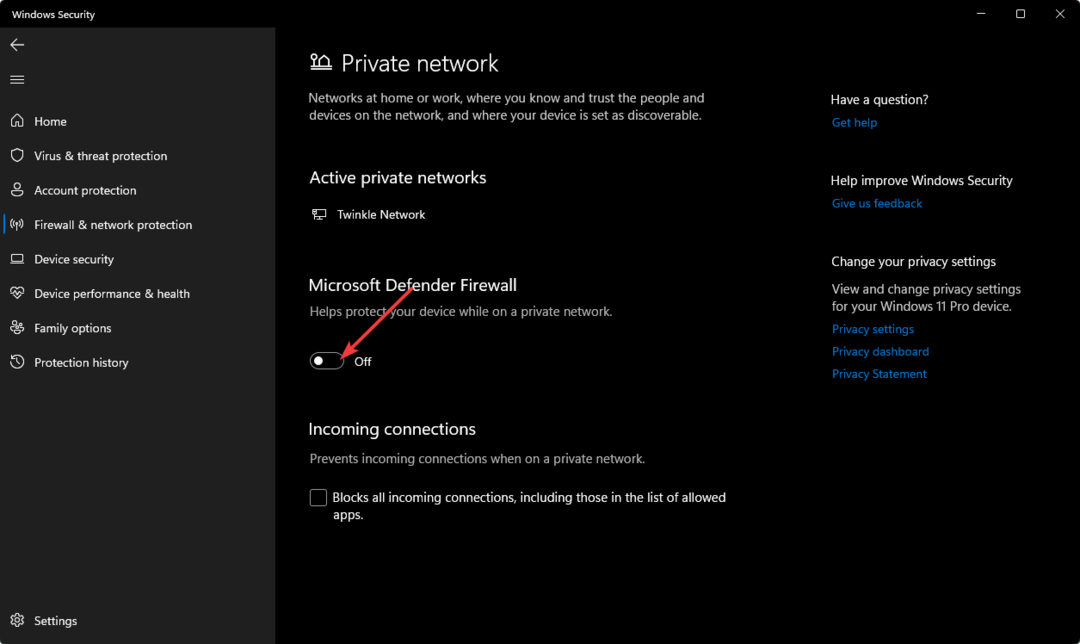

Need reeglid hõlmavad tavaliselt autentimist, autoriseerimist, krüptimist ja kontrolljälge. Alustamiseks peate seda tegema paigalda tulemüür. Tulemüürid on üks olulisemaid võrguturbe tööriistu.

Need võivad olla tarkvara- või riistvaraseadmed, mis kontrollivad juurdepääsu võrgule või arvutile, pakkudes kaitsekihti Interneti või muude ebausaldusväärsete võrkude eest.

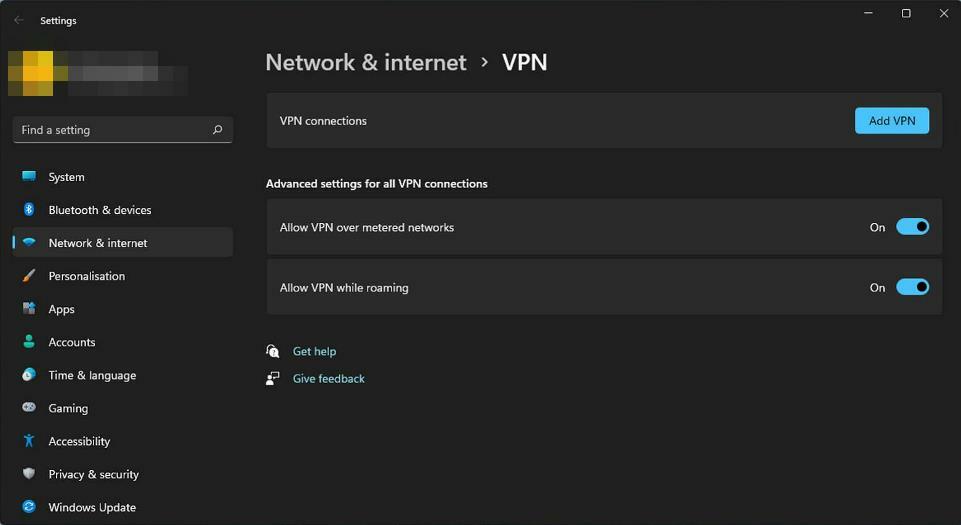

Teine tööriist, mida vajate, on a VPN (virtuaalne privaatvõrk). See krüpteeritud ühendus võimaldab teil sisevõrgule kaugjuurdepääsuks turvaliselt ühenduse luua välise serveriga.

Peamine põhjus, miks VPN-e peetakse Windowsi tugevdamistehnikaks, on see, et need võivad pakkuda täiendavat turvalisust, kui need on kombineeritud teiste tehnoloogiatega, nagu tulemüürid ja sissetungimise tuvastamise süsteemid.

Nad kasutavad krüpteerimine ja autentimine tehnikaid, mis tagavad kogu liikluse turvalisuse. See muudab ründaja jaoks juurdepääsu teie süsteemile palju keerulisemaks, et teavet varastada või kahjustada.

Lisaks traditsioonilistele võrguturbemehhanismidele on tänapäeval tekkimas mitmeid uusi tehnoloogiaid, mis ulatuvad kaugemale traditsioonilistest võrguturbemeetmetest. Need sisaldavad pilvandmetöötlus ja virtualiseerimistarkvara.

Teie võrguturbesüsteem peab olema kõikehõlmav, mitmekesine ja paindlik, et vastata adekvaatselt tänapäevaste tehnoloogiasuundumuste dünaamilistele vajadustele.

Rakenduse kõvenemine

Rakenduste tugevdamine on parimate tavade kogum, mis parandab teie rakenduste turvalisust. See ei seisne ainult teie süsteemi turvalisuse tagamises, vaid ka selles, et sellel töötavad teenused on turvalised.

See hõlmab süstemaatilisi protsesse ja protseduure, et tagada rakenduste turvalisus ja vastupidavus rünnakutele. See on üks tõhusamaid viise oma rakenduste haavatavuste pindala vähendamiseks.

Shiva Shantar, ConnectSecure'i kaasasutaja ja CTO usub, et:

Nõrgad paroolid, aegunud protokollid ja parandamata süsteemid koos väljaõppeta töötajatega, kes klõpsavad pahatahtlikel linkidel, on haavatavuse leviku põhjuseks.

ja CTO, ConnectSecure

Teisisõnu viitab turvaekspert sellele, et haavatavuse ärakasutamise oht seisneb tegurite kombinatsioonis.

On kergesti mõistetav, miks on vaja kogu organisatsioonis laialdast turvapoliitikat.

Kaasatud ei pea mitte ainult otsustajad, vaid kõik kasutajad peavad olema turvalisuse säilitamise osas haritud.

See pole aga liiga keeruline, kui rakendate ranget tegevusplaani.

Siin on mõned soovitused, mida organisatsioonid saavad rakendada, et tugevdada oma Windowsi süsteeme võimalike ohtude vastu.

- Hoidke oma süsteem ajakohasena plaastritega.

- Installige tulemüür, viirusetõrjetarkvara ja a hea varulahendus oma andmete ja süsteemide kaitsmiseks.

- Kasutage keerulisi paroole ja vahetage neid regulaarselt, vähemalt iga 90 päeva järel.

- Võimaluse korral lubage kahefaktoriline või mitmefaktoriline autentimine Microsofti kontode ja muude teenuste jaoks.

- Kasutage paroolihaldurit keerukate paroolide genereerimiseks, salvestamiseks ja haldamiseks.

Ehkki saate rakendada kõiki võimalikke Windowsi karmistamistehnikaid, on taastamine turvaprotsessi jaoks ülioluline. Taastamiskava tagab, et ettevõte saab rikkumisest kiiresti ja tõhusalt tagasi pöörduda.

Turvavõrguna tehke kindlasti ka selle plaani perioodiliselt testid, et tagada selle toimimine vastavalt vajadusele.

Igal rõhutab taastamiskava olulisust:

Kuigi ennetamine on ülimalt tähtis, on iga küberjulgeolekuplaani põhikomponent ka tugev taastamiskava, mida perioodiliselt testitakse.

Pidev haavatavuse haldamine

Pidev haavatavuse haldamine on ennetav lähenemine turvalisusele, mis aitab organisatsioonidel vältida turvarikkumisi tekkivate ohtude ennetav jälgimine. Pideva haavatavuse haldamise eesmärk on ennetada küberrünnakuid enne nende toimumist.

Haavatavused võivad ilmneda kõikjal teie võrgus, alates tulemüürist kuni veebiserverini. Kuna haavatavusi on palju erinevat tüüpi, peaksite nende tuvastamiseks kasutama ka erinevaid süsteeme.

Kuna ohumaastik areneb jätkuvalt, peab arenema ka teie turvastrateegia. Küsimus pole selles, kas teie organisatsiooni rikutakse, vaid millal.

Haavatavuse haldamise programmi põhikomponendid on järgmised:

- Identifitseerimine – teabe kogumine võimalike ohtude ja organisatsiooni süsteemide või võrkude nõrkuste kohta, mida need ohud võivad ära kasutada.

- Analüüs – Iga tuvastatud ohu tehniliste üksikasjade uurimine, et teha kindlaks, kas see kujutab endast organisatsioonile reaalset ohtu või mitte.

- Prioriteetide seadmine – tuvastatud ohtude järjestamine nende tõsiduse või esinemise tõenäosuse järgi. Seda tehakse selleks, et eraldada napid vahendid neile, mis kujutavad endast organisatsioonile suurimat ohtu.

- Tervendamine – Kontrollimeetmete rakendamine tuvastatud haavatavustest tulenevate riskide kõrvaldamiseks või vähendamiseks.

Igal tõstab teadlikkust küberturvalisusest:

Küberturvalisus on kahjuks kallis nii ajas kui rahas. Kuid see on oluline, seega soovitaksin ka ettevõtetel seda tõsiselt võtta ja turvalisusele keskendunud töötajaid tööle võtta.

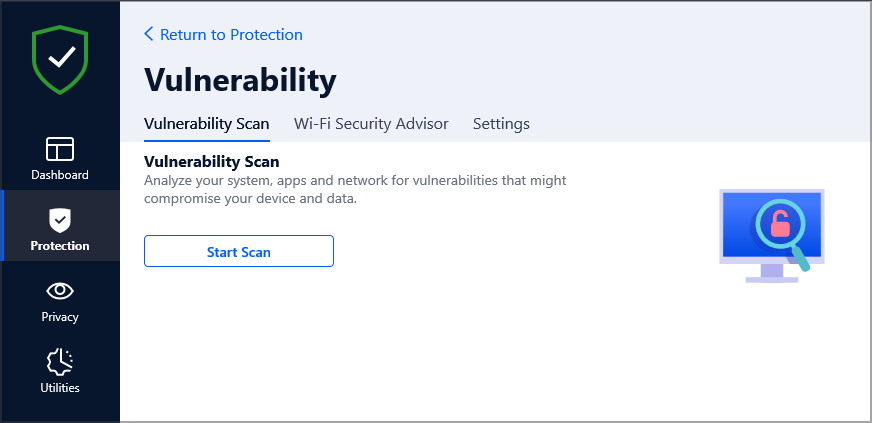

Haavatavuse skannimine

See on protsess, mille käigus kontrollitakse süsteemi või võrgu turvalisust lünkade või haavatavuste suhtes. Haavatavuse skannimine aitab tuvastada süsteemis esinevaid vigu ja annab nõu, kuidas neid parandada.

Organisatsioonid saavad tagada, et nende süsteemid on pahatahtlike rünnakute eest kaitstud, kasutades turvaaukude skannerit.

- Kasutajad ütlevad, et Windows 11 lõikelaud vajab riiulituge

- File Explorer saab lõpuks ümber kujundatud kodu- ja aadressiriba

- Parandus: Windows Update võib AMD automaatselt asendada

Plaastrihaldus

See on veel üks turvalise keskkonna säilitamiseks oluline protsess. See hõlmab tarkvararakenduste või operatsioonisüsteemide teadaolevate vigade ja haavatavuste paikade installimist.

![Teie arvutil ei ole õigust värskendustele: kuidas mööda minna [100% ohutu]](/f/55e7d87d341895c1411d720a584508cc.png)

See tagab, et kõik süsteemid on uusimate tehnoloogiauuendustega kursis ja kõik haavatavused kõrvaldatakse enne, kui häkkerid neid ära kasutavad.

Juhtumi reageerimine

See viitab küberrünnakutele reageerimisele ja nendest taastumisele organisatsiooni võrgus või süsteemis.

Juhtumitele reageerimine on hädavajalik, sest see aitab organisatsioonidel kiiresti ja tõhusalt küberrünnakutest taastuda. Seda kõike tehakse, vältides samal ajal häkkerite poolt nende süsteemide edasist kahjustamist, näiteks lunavarapuhanguid või andmetega seotud rikkumisi, mis võivad andmevarguse tõttu põhjustada rahalist kahju.

Turvalised kodeerimistavad

Turvalise kodeerimise tavad on kodeerimisjuhiste komplekt, mis aitab programmeerijatel kirjutada turvalisemat koodi. Oluline on märkida, et turvaline kodeerimine ei seisne kõigi haavatavuste ärahoidmises.

Selle asemel keskendutakse uute haavatavuste sissetoomise riski ja haavatavuste ärakasutamise mõju vähendamisele.

Siin on mõned viisid, kuidas turvalised kodeerimistavad võivad Windowsi haavatavusi leevendada.

- Turvaline koodi ülevaatus – Turvalise koodi ülevaatus hõlmab lähtekoodi võimalike turbeprobleemide ülevaatamist enne toote tootmisse laskmist. See aitab tuvastada võimalikud probleemid enne, kui need probleemiks muutuvad, vähendades seeläbi nende toodete vastu suunatud tulevaste rünnakute tõenäosust.

- Testipõhine arendus - Testipõhine arendus (TDD) on tarkvara arendusprotsess, mis tagab, et iga üksust on enne kasutamist põhjalikult testitud. integreeritakse teistega ja juurutatakse tootmiskeskkondadesse, minimeerides seeläbi hiljem integratsiooniprobleemidest tulenevaid vigu etapid.

Kodeerimisstandarditest kinnipidamine ei tähenda ainult oma koodi teistele loetavamaks muutmist; Samuti aitab see teil kirjutada vähem vigu ja kulutada vähem aega koodibaasi hooldamisele.

Shiva arvamused selles küsimuses jäävad:

Turvaline kodeerimine ei ole hea tava, vaid kohustuslik.

Küberjulgeolekualane haridus ja teadlikkus

Küberturvalisus on viimastel aastatel muutunud kõigi organisatsioonide – väikeettevõtetest suurettevõteteni – peamiseks murekohaks.

Küberrünnakud sagenevad ja muutuvad keerukamaks, mistõttu on see ettevõtete jaoks olulisem kui kunagi varem head küberturbe tööriistad kohas. Ja kuigi enamik ettevõtteid tunnistab seda vajadust, ei tea paljud, kust selle lahendamisega alustada.

Põhjalik küberturvalisuse koolitusprogramm võib aidata seda probleemi lahendada, pakkudes töötajatele vajalikke teadmisi tuvastada võimalikud ohud, mõista, kuidas need ohud võivad neid ja nende ettevõtet mõjutada, ning teada, kuidas rünnakule kõige paremini reageerida esineb.

Seda tüüpi haridus aitab viia töötajate käitumise vastavusse ettevõtte küberturvalisuse vastavuse ja riskijuhtimise poliitikaga.

Lisaks aitab küberjulgeolekualane koolitus vähendada rikkumistega seotud kulusid, suurendades nende tuvastamise ja ohjeldamise tõenäosust nende elutsükli alguses.

Üks tõhusamaid viise riskide maandamiseks ja turvaintsidentide ennetamiseks on turvateadlikkuse kultuuri edendamine. See tähendab, et teie töötajad suudavad ennetavalt tuvastada võimalikud turvaohud ja neist kiiresti teatada.

Selle saavutamiseks on erinevaid viise:

- Aruandlusmehhanismid – Looge kahtlustatavatest vahejuhtumitest teatamiseks spetsiaalne sisevõrk. See peaks olema teie ettevõtte võrgust eraldi, et see ei tekitaks organisatsioonile ühtegi tõrkepunkti.

- Töötajate mõjuvõimu suurendamine – Koolitage töötajaid kahtlaste meilide või veebisaitide tuvastamiseks ja nendest teavitamiseks, kui nad märkavad midagi ebatavalist.

- Turvakoolitus ei saa olla ühekordne üritus – Turvakoolitusi tuleb regulaarselt korrata, et inimesed oleksid kursis aja jooksul ilmnevate uute ohtude ja riskidega.

Järeldus

Kuna üha enam organisatsioone vähendab Windowsi lõpptoe olulisust, suureneb nende võrgu- ja tehnoloogiarisk. Ägedad rünnakud, mis kuritarvitavad toetamata seadmete või operatsioonisüsteemide turvafunktsioone, on muutunud suure tõenäosusega.

Erinevate riskistsenaariumide põhjal on selge, et ainus kindel viis kaitsta oma organisatsiooni digitaalse leviku eest riskid on pigem migreeruda Windowsi OS-i, kriitiliste rakenduste ja süsteemide asemel toetatud Microsofti lahendustele praegu hiljem.

Üks on kindel. Kui juhite ettevõtet, peate pöörama tähelepanu praegu toimuvatele andmetöötlus- ja turbemuudatustele. Oleme arutanud, kuidas operatsioonisüsteemi uuendamine võib kaasa tuua varjatud ohud ja uuendamise hooletusse jätmisega kaasnevad märkimisväärsed kulud.

Ülejäänu on teie otsustada, kas neid rakendate. Seoses toetamata OS-i kasutamisega on teie jaoks parim nende võrgust eemaldamine. Kui nende kasutamine on hädavajalik, veenduge, et need on võrguriskide eest kaitstud.

See oli üsna suutäis, kuid loodame, et see oli sisukas seanss ja te mõistate nüüd toetamata Windowsi versioonide stagnatsiooni tagajärgi.

Kas teie organisatsioon on teie operatsioonisüsteemiga kursis? Milliseid samme olete sellest artiklist järginud, et juhtida teid oma süsteemide turvalisuse õiges suunas? Andke meile kommentaaride jaotises teada.