Hiinlane küberturvalisus ettevõte on avastanud nullpäeva haavatavus Microsofti Internet Explorer, mida küberkurjategijad kasutavad nende sõnul juba masinate nakatamiseks. Šokeeriva avastuse välja andnud ettevõte Qihoo 360 paljastas oma aruandes, et viga,topelt tapmineSelle tõttu, et see sihib nii Internet Explorerit kui ka kõiki rakendusi, mis kasutavad IE kernelit, kasutab praegu arenenud püsiv oht, mida valitsus sageli teadaolevalt toetab.

Internet Explorer tuleb eelinstallitud igasse Windowsi arvutisse, hoolimata sellest, et uus on sellest üle saanud Microsoft Edge brauser, kuid kuna paljud organisatsioonid kasutavad endiselt Internet Explorerit, Microsoft otsustasin lasta sellel jääda, kuigi ettevõte ei pööra sellele brauseri täiustamiseks nii palju tähelepanu nagu see on Edge'iga.

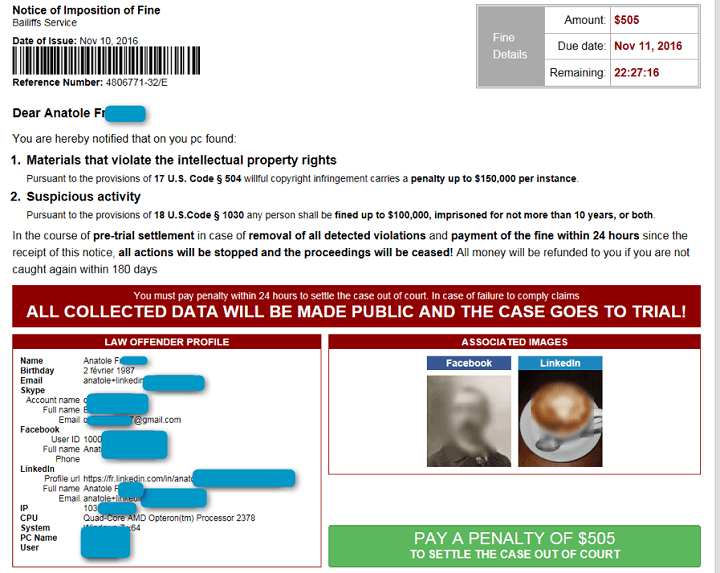

Uus tõsine viga jätab IE avatuks pahavara rünnakutele, kuna viga kasutab Microsoft Office'i eelinstallitud haavatavusega dokument, mis avab veebilehe, mis seejärel tüki alla laadib pahavara. Teadlaste sõnul kasutab pahavara ära a

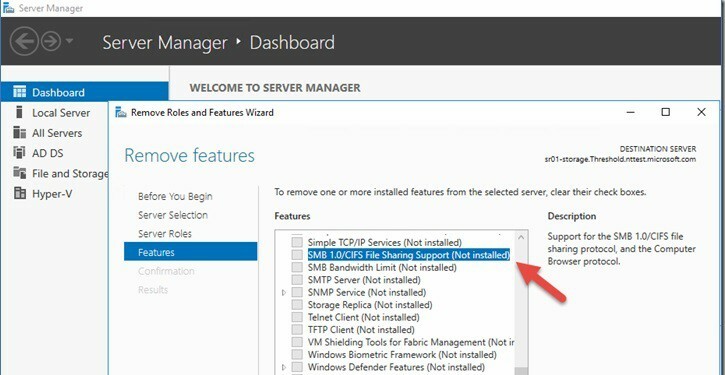

UAC (Kasutajakonto kontroll) ümbersõit manustamistehnoloogia kasutamise ajal, nii et sõnumi, pildi või faili saab manustada teise sõnumi, pildi või faili sisse.Kuigi uudised veast on levinud laialdaselt, ei pea Microsoft veel haavatavuse kohta vastust andma ja seni pole selle jaoks veel plaastrit saadaval. Internet Exploreri kasutajaid hoiatatakse Office'i manuste avamise eest neile tundmatutest allikatest, kuna viga nõuab, et ohver avaks pahatahtliku Microsoft Office'i dokumendi, millel on link veebisaidile, mis edastab pahavara kasuliku koormuse.

Qihoo 360 andmetel võivad ründajad pärast nakatumist installida tagauksed Trooja hobuseid või saavutada masina üle täielik kontroll. Qihoo 360 aruandes pole mainitud, mis on nullipäeva tegelik haavatavus ja kuidas tarkvara tarnitakse, samuti ei paljasta APT näitlejat või valitsuse sponsoreid, kes võivad olla rünnak. Mida raportis mainitakse, on aga rünnaku toimimise järjekord ja kindlus on taotlenud plaastri kiiret vabastamist, kuigi see on Microsofti otsustada nüüd.

- SEOTUD: 7 parimat viirusetõrjevahendit Windows 10 jaoks ohtude blokeerimiseks 2018. aastal

Nullpäeva kasutamise eest kaitstud olekus on mõned näpunäited nakkuse vältimiseks:

- Ärge avage manuseid tundmatutest allikatest

- Nõuda, et teie meeskond või muud tuttavad jagaksid dokumente näiteks pilveteenuste kaudu OneDrive või Google Cloud

- Veenduge, et kogu teie masinate viirusetõrje- ja turvatarkvara oleks värskendatud

- Ärge kasutage selle asemel Internet Explorerit, vaid kasutage brauserit Microsoft Edge mis on turvalisem

- Veenduge, et kõik teie süsteemid oleksid värskendatud uusimate turvapaikadega, kuna vananenud masinad on rünnaku suhtes haavatavamad.

Hea VPN-i abil saate 100% kogu oma Interneti-ühendusest turvata. Me soovitame CyberGhost, mida 15 miljonit kasutajat kogu maailmas usaldab sirvimiskogemuse parema kaitse tagamiseks.

Laadige alla CyberGhost (praegu 77% soodsamalt).

Praegu tundub, et kõik Internet Exploreri versioonid on selle ja muude rünnakute suhtes haavatavad, hoolimata Windowsi versioonist kasutatav operatsioonisüsteem, mis tähendab, et mis tahes Office'i versiooniga avatud dokumendid käivitavad haavatavuse rünnak. See laieneb ka Windows 10-le ja Office 2016-le, mis on väidetavalt haavatavad.

Eeldatakse, et Microsoft vabastab uue turvavärskenduste paketi 2018. aasta mai esimestel nädalatel, teisipäeval, kuid see sõltub sellest, kui paljude rünnakutega see uus viga kaasneb, mis tähendab, et kiirparanduse võiks enne välja anda siis.

SEOTUD LUGUD KONTROLLIMISEKS:

- Olge ettevaatlik: krüptokujulised pahavara rünnakud süvenevad 2018. aastal

- 6 parimat viirusetõrjet ettevõttes kasutamiseks teie ettevõtte andmete kaitsmiseks

- 5 parimat IoT viirusetõrje ja antivara lahendust