- Ehkki Microsoft jutlustas täiustatud turvalisusest, mida me kavatseme TPM-kiipide kaudu saada, pole rünnak sugugi võimatu.

- Kui mõni meie Windows 11 seadmetest satuks valedesse kätesse, satuksid seade ise ja võrk, millega see on ühendatud, ohtu.

- Eksperdid tõestasid, et õigete oskuste korral võivad isegi TPM 2.0 turvakiibid saada lihtsaks saagiks pahatahtlikele üksustele, kes soovivad meie andmeid hankida.

- Microsoft võib-olla soovib neid turvaelemente lähemalt uurida ja võib-olla isegi oma strateegiat üle vaadata, kuni selleks on veel aega.

Ütlematagi selge, et sellest ajast peale, kui Redmondi tehnoloogiaettevõte esimest korda Windows 11 tulevase operatsioonisüsteemina välja kuulutas, on lõputult räägitud mõnest riistvara nõuded mida seadmed peavad täitma.

Paljud ei nõustunud kehtestatud TPM 2.0 piirangutega ja see teema on äratanud Windowsi kasutajate igasuguseid reaktsioone.

Microsoft hoidis oma seisukohta ja kinnitas inimestele, et see TPM-i nõue on nende endi ohutuse tagamiseks, kuna see peaks pakkuma kõrgendatud kaitsetaseme.

Mõned eksperdid leidsid aga hiljuti, et isegi kui need turvakiibid on paigas, ei saa me olla ikka veel täiesti kaitstud pahatahtlike üksuste eest, kui on juhus, et keegi saab meie kätte. Windows 11 seade.

Me pole nii turvalised, kui Microsoft soovib, et te arvate

Tehnoloogiahiiglane näitas üles raudset tahet, kui avalikkuse survel ei pragunenud, eriti pärast seda, kui TPM 2.0 kogukonnalt kaasa võetud nõue.

Nad reklaamisid seda riistvarafunktsiooni nii, nagu see oleks nende enda ja ütles, et kasutajad on selle pisikese kiibi tõttu kaitstud.

Usaldusväärse platvormi mooduli (TPM) tehnoloogia on loodud riistvarapõhiste turvalisusega seotud funktsioonide pakkumiseks. TPM-kiip on turvaline krüptoprotsessor, mis on loodud krüptograafiliste toimingute tegemiseks. Kiip sisaldab mitut füüsilist turvamehhanismi, et muuta see võltsimiskindlaks, ja pahatahtlik tarkvara ei suuda TPM-i turvafunktsioone rikkuda.

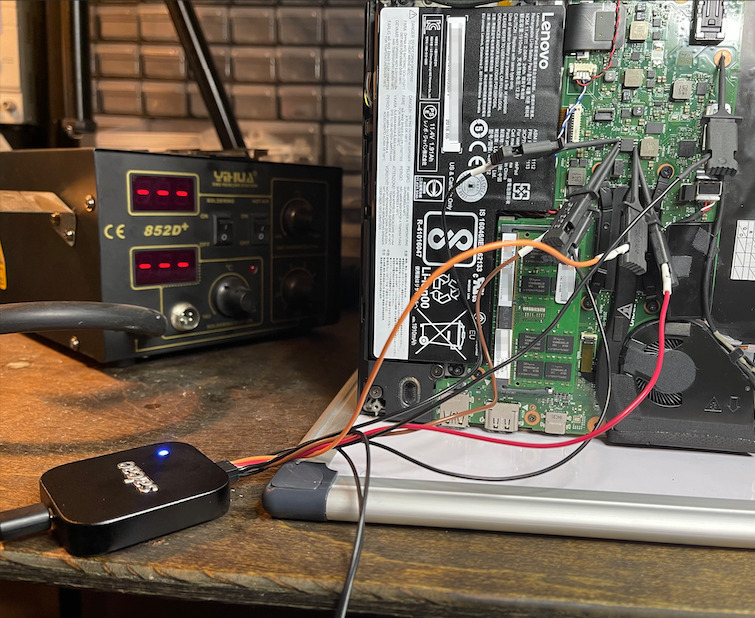

Dolos Groupi eksperdid avastas, et kui keegi meist peaks kaotama oma sülearvuti või lasta selle ära varastada, ei saaks TPM häkkerite hävingut ära hoida.

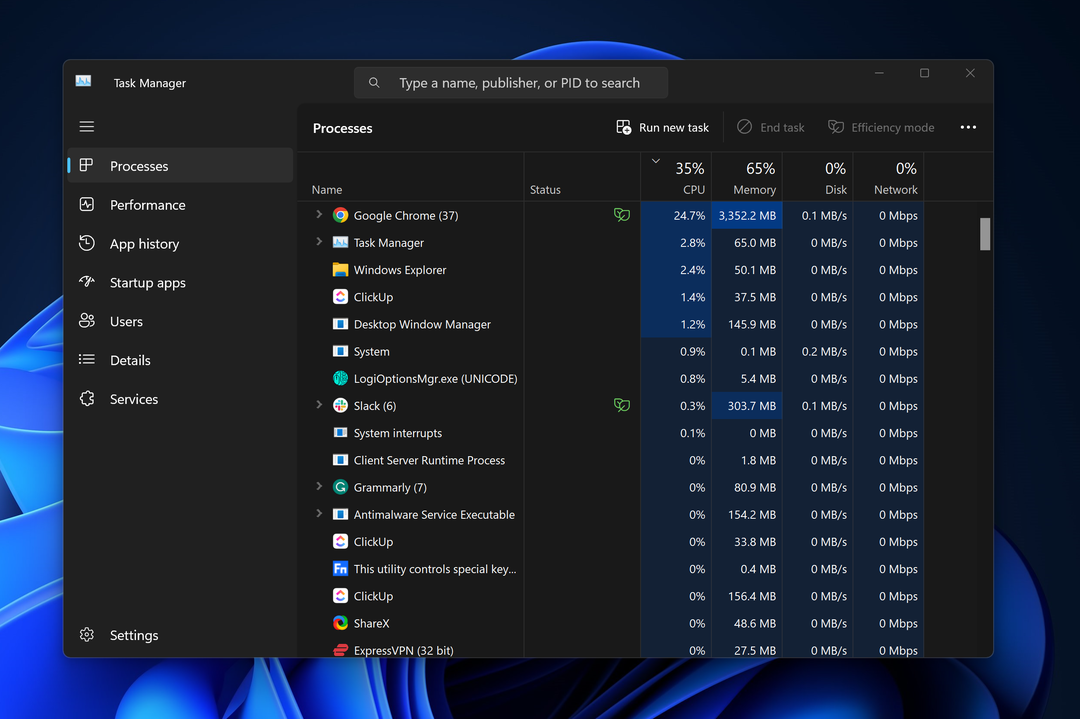

Selle kirjutamise ajal ei kasuta BitLocker ühtegi TPM 2.0 krüpteeritud sidefunktsiooni standard, mis tähendab, et kõik TPM-ist väljuvad andmed tulevad välja lihttekstina, sealhulgas dekrüpteerimisvõti Windows. Kui suudame selle võtme haarata, peaksime saama draivi dekrüpteerida, pääsema juurde VPN-i kliendi konfiguratsioonile ja võib-olla pääseme ligi sisevõrgule.

Kasutades seda ärakasutamist koos teiste geniaalsete skeemidega, suutsid teadlased võtta varastatud ettevõtte sülearvuti (stsenaariumina) ja pääseb tõhusalt juurde sellega seotud ettevõtte võrgule, jättes andmed paljastatuks ja haavatavaks.

Nagu nad täiendavalt kirjeldasid, kasutas eelvarustusega ründaja pärast sülearvuti lahtimurdmist üksikute sondide asemel SOIC-8 klambrit, et ohustada TPM-i turvakiipi.

Klipp muudaks kiibiga ühenduse loomise ülilihtsaks ja mõne minuti reaalsest rünnakust maha ajamise.

Kogu protsessi on üksikasjalikult lahti seletatud ja see on huvitav lugemine, kui teil on suur tehniline taust ja teil on selliseid teadmisi.

See on murettekitav uudis, arvestades, et Microsoft tegi nii suure tehingu, et me läheksime üle seadmetele, millesse sellised turvafunktsioonid juba on integreeritud.

Seda arvestades saaks Redmondis asuv tehnoloogiaettevõte teha paremat tööd, pakkudes BitLockerile turvalisemat tulevikku, kus sellised häkkimismeetodid pole enam võimalikud.

Samuti võite soovida teada, et saate installida Microsofti tulevase operatsioonisüsteemi isegi ilma kehtestatud TPM-nõudeta.

Mida arvate kogu sellest olukorrast? Jagage oma arvamust meiega allpool olevas kommentaaride jaotises.

![Kaustade peitmine ja peitmine Windows 11-s [3 võimalust]](/f/cb3d7314735c5b9a69a24e43df6c733b.png?width=300&height=460)