- MysterySnaili nullpäeva ärakasutamine mõjutab negatiivselt Windowsi kliente ja serveriversioone.

- Pahavarast enim mõjutatud osapooled olid IT-ettevõtted, sõjaväe- ja kaitseorganisatsioonid.

- IronHusky oli serverite ründamise taga.

Turvauurijate sõnul on Hiina häkkerid suutnud nullpäevase kõrguse privileegi ärakasutamise abil rünnata IT-ettevõtteid ja kaitsetöövõtjaid.

Kaspersky teadlaste kogutud teabe põhjal suutis APT rühm uue RAT-i trooja arenduses ära kasutada Windows Win32K kerneli draiveri nullpäeva haavatavust. Null-päeva kasutusel oli eelmisest versioonist palju silumisstringe, haavatavus CVE-2016-3309. 2021. aasta augustist septembrini ründas MysterySnail paari Microsofti serverit.

Command and Control (C&C) infrastruktuur on avastatud koodiga üsna sarnane. Sellest eeldusest lähtudes suutsid teadlased seostada rünnakud IronHusky häkkerirühmaga. Edasiste uuringute käigus tehti kindlaks, et suuremahulistes kampaaniates kasutati ärakasutamise variante. Seda peamiselt sõjaväe- ja kaitseorganisatsioonide ning IT-ettevõtete vastu.

Turvaanalüütik kordab samu seisukohti, mida jagasid allpool Kaspersky teadlased IronHusky poolt pahavara kasutavatele suurtele ettevõtetele tekitatud ohtude kohta.

Teadlased aadressil @kaspersky jagage, mida nad selle kohta teavad #Müstiline Tigu#rott meiega. Analüüsi kaudu omistasid nad #pahavara ähvardavatele näitlejatele, keda tuntakse #IronHusky. https://t.co/kVt5QKS2YS#Küberturvalisus#ITSecurity#InfoSec#ThreatIntel#ThreatHunting#CVE202140449

- Lee Archinal (@ArchinalLee) 13. oktoober 2021

MysterySnaili rünnak

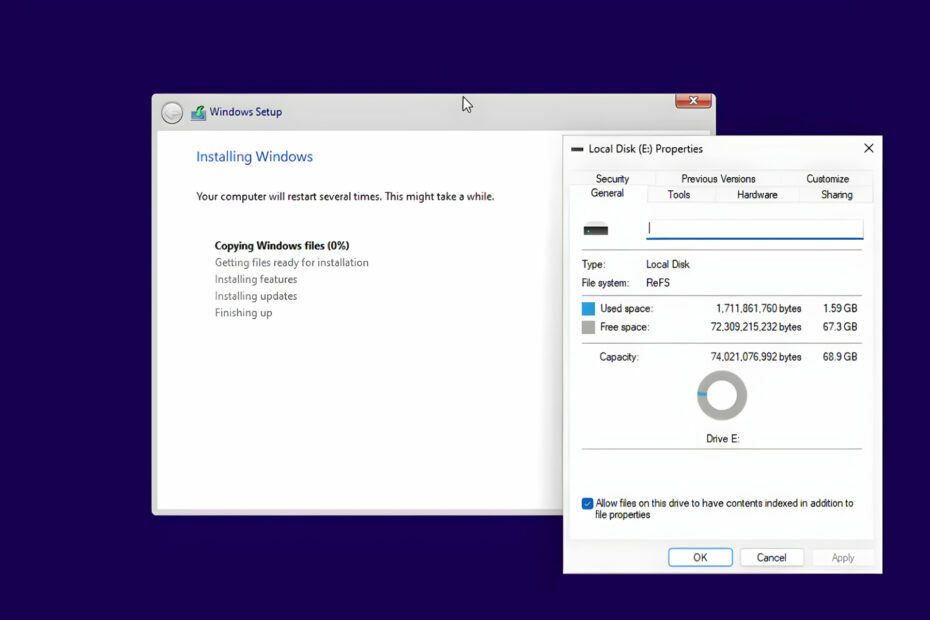

MysterySnail RAT töötati välja Windowsi klientide ja serverite versioonide mõjutamiseks, eriti alates Windows 7 ja Windows Server 2008 kuni uusimate versioonideni. See sisaldab Windows 11 ja Windows Server 2022. Kaspersky aruannete kohaselt on ärakasutamine suunatud peamiselt Windowsi kliendiversioonidele. Sellest hoolimata leiti seda valdavalt Windows Server Systems'is.

Teadlaste kogutud teabe põhjal tuleneb see haavatavus seadistusvõimest kasutajarežiimis tagasihelistamised ja ootamatute API-funktsioonide käivitamine nende rakendamise ajal tagasihelistamised. Teadlaste sõnul käivitab vea funktsiooni ResetDC teistkordne käivitamine. See on sama käepideme jaoks selle tagasihelistamise ajal.

Kas MysterySnaili nullpäeva ärakasutamine mõjutas teid? Andke meile teada allpool olevas kommentaaride jaotises.

![Laadi alla Fácil el Mejor Controlador de Audio [Windows 11]](/f/bc50f0fd66543ad3894bb2fb34f7c6b5.png?width=300&height=460)