Proofpointi eksperdid katmata uued pahavara kampaaniad LinkedIn. Sarnaseid kampaaniaid on juba ammu märgatud. Need pahavarakampaaniad on suunatud üksikisikutele küll võltsitud LinkedIni kontode kaudu.

LinkedIni kasutavad erinevad ettevõtted ja ettevõtted meelitada töötajat või luua suuri professionaalseid võrgustikke. Erinevad ettevõtted pakuvad töövõimalusi, nii et tööotsijad jätavad oma elulookirjelduse seal väljas.

Nutikad küberkurjategijad on aktiivsed ja nad on alati selleks valmis tundliku teabe kogumiseks. Kuigi LinkedIn pakub optimeeritud tingimusi professionaalsetele võrkudele, on see pigem küberkurjategijate suhtes. Seega peavad kasutajad olema isikliku teabe üleslaadimisel ettevaatlikud.

Juhul, kui soovite Internetis surfamise ajal turvaline olla, peate oma võrgu turvamiseks hankima täielikult pühendatud tööriista. Installige nüüd Cyberghost VPN ja kindlustage ennast. See kaitseb teie arvutit sirvimise ajal rünnakute eest, varjab teie IP-aadressi ja blokeerib kogu soovimatu juurdepääsu.

Modus operandi

Häkkerid kasutavad pahavara levitamiseks erinevaid vektoreid, et jätta palju allalaaditavaid mune. Häkkerid saavad vaadata erinevate ettevõtete töövõimalusi ja postitusi.

Pärast erinevate ettevõtete LinkedIni profiilide ülevaatamist saavad nad aimu ettevõtte võrkudest, partneritest ja operatsioonisüsteemist. Nii saavad nad sihtida erinevaid tööstusharusid ja jaemüüki.

Nad võivad varastada LinkedIni erinevate ettevõtete ühendusi ja seejärel pakkuda tööd nendes ettevõtetes erinevatele mainekatele ametikohtadele. Nagu ProofPointi teadlased väidavad:

URL-id viitavad sihtlehele, mis võltsib tõelisi talente ja personali haldavat ettevõtet, kasutades kampaaniate legitiimsuse suurendamiseks varastatud kaubamärki.

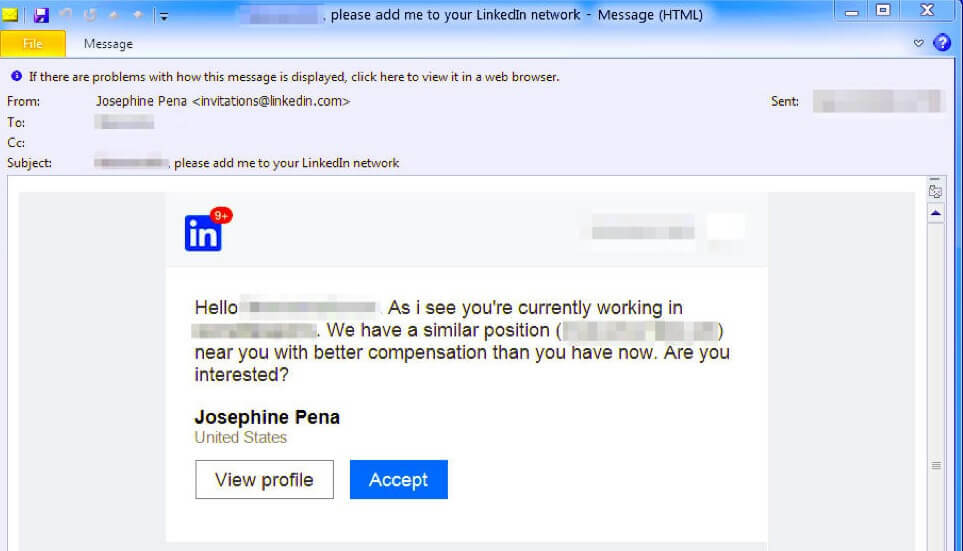

Samuti võivad nad teha võltskontosid nagu Facebook ja Twitter ja siis saata healoomulisi kirju kasutajatele. Alustades lihtsast vestlusest, otsivad nad kasutajate tähelepanu, pakkudes teavet töökohtade kohta.

Nad saadavad erinevaid URL-e, mis on ühendatud sihtlehega. Sihtleht sisaldab erinevat tüüpi faile, näiteks PDF, Microsoft Wordi dokumendid või muud sellised dokumendid.

Neid Taurus Builderiga loodud dokumente hakatakse kahjulike makrode abil automaatselt alla laadima. Kui kasutaja avab makrod, laaditakse alla rohkem mune. ProofPointi teadlased lisasid veel, et:

See näitleja pakub nende uute lähenemisviiside kohta kaalukaid näiteid, kasutades LinkedIni kraapimist, mitme vektori ja mitmeastmelisi kontakte saajatega, isikupärastatud peibutisi ja mitmekesised ründetehnikad More munade allalaadija levitamiseks, mis omakorda võib levitada enda valitud pahavara ohule edastatud süsteemiprofiilide põhjal näitleja.

Kui laaditakse alla laaditavaid mune, pole teie kontot võimalik kaitsta. Üks viis oma isiklike andmete kaitsmiseks on kasutage tugevat ja ainulaadset parooli.

Teine võimalus on, et kui saate üheltki ettevõttelt sõnumi või e-kirja, siis ärge avage seda ega klõpsake URL-il. LinkedIn on küberkurjategijate rünnakute suhtes tundlikum, seega peaksite LinkedInis konto loomisel olema ettevaatlik.

SEOTUD JUHISED, MIDA TEILE VAJALIK KONTROLLIDA:

- Microsoft tunnistab, et paljastas miljoneid MS Office'i paroole

- Parimad 2019. aastal installitavad Windows 10 viirusetõrjelahendused [UNBIASED LIST]

- Uus Internet Exploreri nullpäevane ärakasutamine varjab pahavara arvutisse