Mõni nädal tagasi käivitas Microsoft kiiresti a Spectre'i ja Meltdowni fikseerimiseks Windows 7-s püsivad turvaauke. Kahjuks ei jõudnud asjad plaanipäraselt, sest ettevõtte Meltdowni plaaster käivitas tegelikult veelgi rohkem turvaprobleeme.

Plaaster tõi Windows 7-s rohkem vigu, mis võimaldas kõigil kasutajataseme rakendustel lugeda saidilt sisu Windowsi tuum. Veelgi enam, plaaster võimaldab isegi andmete kirjutamist tuuma mällu. Siit saate teada selle kõige kohta.

Siit saate teada, mida Meltdowni plaaster Windows 7-s käivitas

Rootsi IT-turvalisuse ekspert Ulf Frisk, avastatud auk, mille see uusim Microsofti plaaster käivitab. Ta tegi seda PCILeechi kallal töötades, mis on seade, mille ta mõned aastad tagasi tegi ja mis korraldab otsemälu juurdepääsuga (DMA) rünnakuid ning ka kaitseb OS-i mälu.

Selle eksperdi sõnul õnnestus Microsofti CVE-2-17-5754 jaoks mõeldud Meltdowni plaastril põhjustada viga bitis, mis juhuslikult kontrollib tuumamälu juurdepääsu luba. Frisk avas oma blogipostituse kirjutades:

Tutvuge jaanuarist Windows 7 Meltdowni plaastriga. See peatas Meltdowni, kuid avas haavatavuse veelgi hullemini... See võimaldas igal protsessil seda lugeda täielik mälu sisu gigabaitides sekundis, oi - suvalisse mällu oli võimalik kirjutada kui hästi.

Mingeid uhkeid ekspluateerimisi polnud vaja. Windows 7 tegi juba raske töö, kaardistades vajaliku mälu igasse jooksvasse protsessi. Kasutamine oli lihtsalt juba kaardistatud protsessisisesesse virtuaalsesse mällu lugemise ja kirjutamise küsimus. Pole vaja väljamõeldud API-sid ega süsteemikõnesid - lugege ja kirjutage lihtsalt tavaliselt!

Frisk jätkas ja selgitas, etKasutaja / superviisori loa bitt määrati PML4 iseviidetavasse kirjesse, Ja see käivitas kõikides protsessides lehe tabelite kasutajarežiimi koodi kättesaadavuse.

- SEOTUD: Inteli 8. põlvkonna protsessorid toovad Spectre & Meltdowni blokeerimiseks uue riistvaradisaini

Need lehetabelid peaksid olema juurdepääsetavad kerneli kaudu ainult normaalsetes tingimustes. PML4 kasutab protsessori mäluhalduse üksus protsesside virtuaalsete aadresside tõlkimiseks RAM-is olevate füüsiliste mäluaadressidena.

Microsoft parandab probleemi 2018. aasta märtsi plaastri teisipäevaga

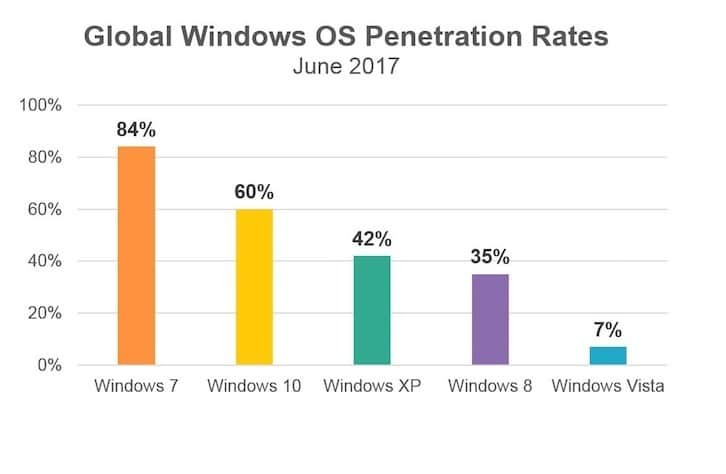

Rootsi eksperdi sõnul näib probleem olevat mõjutanud ainult Windows 7 ja Windows 64-bitiseid versioone Windows Server 2008 R2. Microsoft parandas vea, libistades PML4 loa tagasi algsele väärtusele Märtsi plaastri teisipäev. Näib, et see probleem ei mõjuta Windows 8.1 ega Windows 10 arvuteid.

SEOTUD LUGUD KONTROLLIMISEKS:

- AMD kinnitab CTS-laborite leitud puudusi; lubab parandustega plaastreid

- Inteli sõnul ei tohiks te Spectre'i ja Meltdowni plaaste installida

- 100% parandus: VPN ei tööta Windows 7 arvutites