Microsoft uhkeldab uhkusega, et mõlemad oma Windows 10 ja Servade sirviminer on maailma kõige turvalisemad süsteemid. Kuid me kõik teame, et pole olemas pahavarakindlat tarkvara, ja avastasime hiljuti, et isegi Microsofti uusim operatsioonisüsteem ja selle komponendid on ohtude suhtes haavatavad.

Esiteks Windows Jumala režiimi häkkimine võimaldab häkkeritel käskida juhtpaneeli suvandeid ja sätteid, kasutades haavatavust tõsiste pahavara rünnakute jaoks juurdepääsuväravana. Microsoft hoiatas kasutajaid ka a uus makrotrikk kasutatakse lunavara aktiveerimiseks. Seda kõike samal ajal, kui suurt hulka kasutajaid jätkub toetamata Windows XP ja IE versioonid, muutes nende arvutid häkkerite jaoks istuvad pardid.

Need on vaid mõned konkreetsed näited haavatavustest - ja halvim on veel ees. Hiljutise avalikustamise kohaselt on Windowsi kõigi 32- ja 64-bitiste versioonide jaoks nullipäevane ekspluateerimine. Teabe paljastas tuntud kasutaja BuggiCorp, kes on samuti valmis selle ekspluateerimise lähtekoodi müüma 90 000 dollari eest. Kasutaja nõuab makse sooritamist Bitcoin.

Kasutage Win32k.sys 0-päevase haavatavuse jaoks kohaliku privileegi eskaleerimist (LPE). Haavatavus seisneb teatud omadustega aknaobjektide vales käitlemises ja [haavatavus] on olemas kõigis operatsioonisüsteemides [versioonides], alates Windows 2000-st. [The] -võimalust rakendatakse kõigi OS-i arhitektuuride (x86 ja x64) jaoks, alates Windows XP-st, sealhulgas Windows Serveri versioonidest, ja kuni Windows 10 praeguste variantideni. Haavatavus on „kirjuta-kuhu-kuhu” ja võimaldab sellisena kirjutada mis tahes aadressile [mälus] teatud väärtuse, mis on täielikuks ärakasutamiseks piisav. Kasutamine pääseb edukalt ILL / appcontainer (LOW) juurest, möödudes (täpsemalt: see ei mõjuta üldse) kõiki olemasolevaid kaitsemehhanisme, nagu ASLR, DEP, SMEP jne.

See haavatavus on äärmiselt ohtlik, kuna väidetavalt laseb see häkkeritel tõsta mis tahes tarkvaraprotsessi privileegid süsteemi tasemele. Huvitav oleks näha, kes koodi ostab, nii nagu keegi seda saaks teha, alates Microsoftist kuni häkkeriteni. Esialgu pole kindlust, kas ekspluateerimine on autentne või mitte. Microsoft on selle koodi olemasolust juba teadlik, kuid pole veel kommentaare välja andnud.

SEOTUD LOOD, mida peate kontrollima:

- Häkkeritele lekkis üle 65 miljoni Tumblri parooli

- Windows XP on nüüd häkkerite jaoks väga lihtne sihtmärk, Windows 10 värskendus on kohustuslik

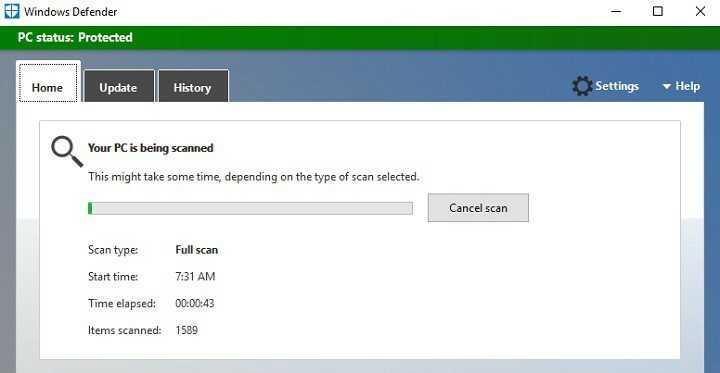

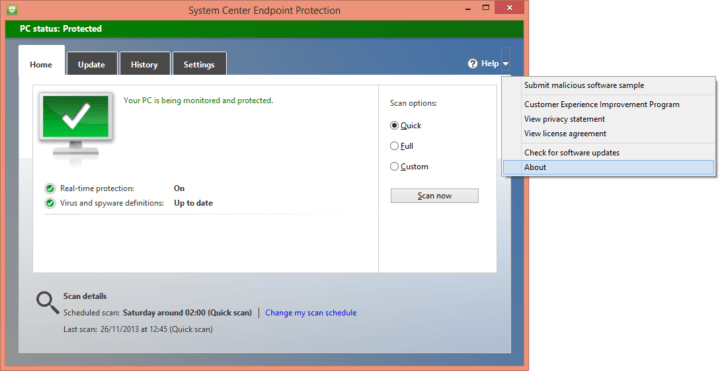

- Microsoft tutvustab antimalware Scan Interface n Windows 10

- Lunavara Petya toob peole varukoopia