- TPM 1.2 vs 2.0, ¿cuál es más seguro? En esta guía, compararemos los dos y le diremos cuál es la mejor opción.

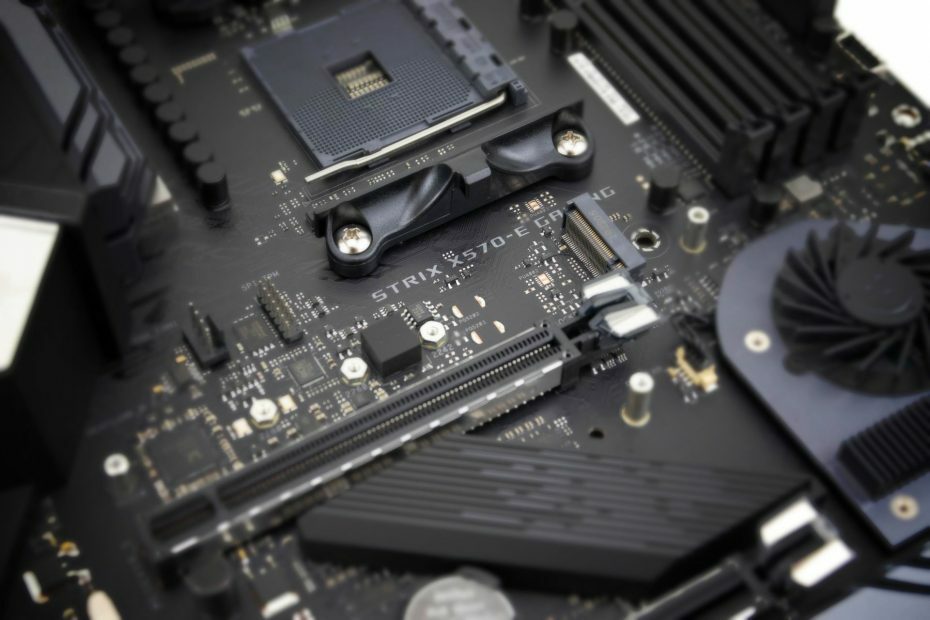

- TPM es un chip físico en su placa base, pero también se puede colocar dentro de su CPU.

- Su objetivo principal es proteger sus contraseñas, claves de cifrado y otros datos confidenciales.

- ¿Quiere saber más sobre la seguridad de TPM 1.2 y 2.0? Esta guía responderá esta y todas las demás preguntas sobre el tema dado.

Este software reparará errores comunes de la computadora, lo protegerá de la pérdida de archivos, malware, fallas de hardware y optimizará su PC para un rendimiento máximo. Solucione problemas de PC y elimine virus ahora en 3 sencillos pasos:

- Descargar la herramienta de reparación de PC Restoro que viene con tecnologías patentadas (patente disponible aquí).

- Hacer clic Iniciar escaneo para encontrar problemas de Windows que podrían estar causando problemas en la PC.

- Hacer clic Repara todo para solucionar problemas que afectan la seguridad y el rendimiento de su computadora

- Restoro ha sido descargado por 0 lectores este mes.

Como probablemente sepa, Windows 11 se anunció recientemente y trae una amplia gama de nuevas características, así como algunos requisitos específicos.

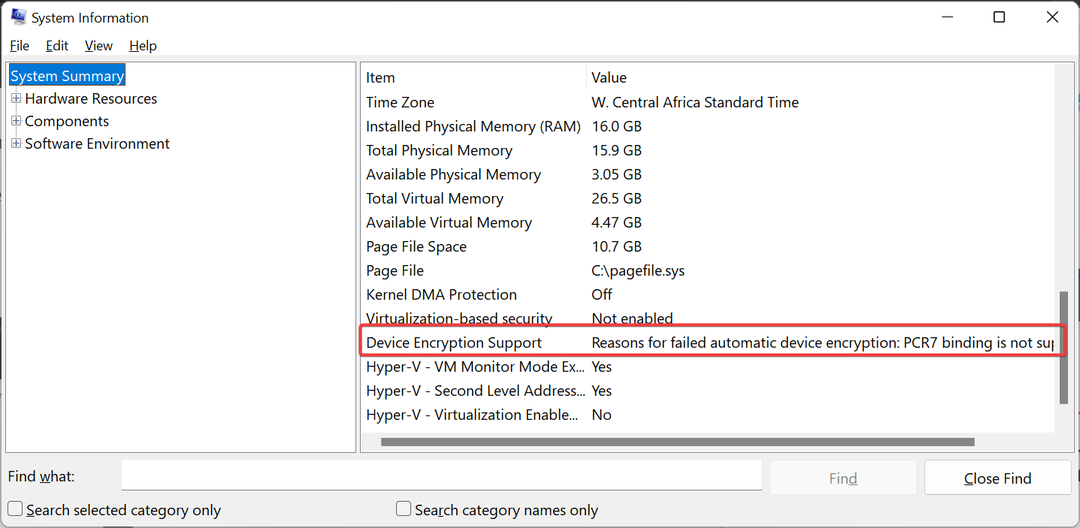

Con respecto a Requisitos de hardware de Windows 11, el nuevo cambio del que todos hablan es el chip TPM y, a menos que lo tenga, no podrá actualizar a Windows 11 debido a Errores de TPM 2.0.

Hay dos versiones de TPM y, en esta guía, compararemos TPM 1.2 con 2.0 y veremos cuál es mejor.

TPM 1.2 vs 2.0, ¿cuál debo usar?

Una historia rápida de TPM

TPM fue introducido por primera vez por Trusted Computing Group en 2009 y desde entonces se ha utilizado en computadoras, dispositivos ATM y decodificadores.

En cuanto al TPM 1.2, fue lanzado en 2005 y recibió la última revisión en 2011. Por otro lado, TPM 2.0 se lanzó inicialmente en 2014, mientras que la última revisión fue de 2019.

Las dos versiones tienen varias diferencias, pero antes de comenzar a compararlas, veamos qué hace TPM y cómo protege su PC.

¿Qué es TPM?

TPM son las siglas de Trusted Platform Module, y es un microcontrolador dedicado que proporciona cifrado características y una capa adicional de seguridad para su PC.

TPM suele ser un chip en su placa base, pero también puede integrarse dentro de la CPU o puede ejecutarse en firmware por separado. Algunas placas base tienen conectores TPM, por lo que puede agregar un chip TPM por su cuenta.

También hay un TPM completamente virtual que se ejecuta a nivel de software, pero muchos expertos creen que no es tan seguro como su contraparte física.

¿Cómo funciona TPM?

TPM se utiliza principalmente para el cifrado y generará y almacenará partes de las claves de cifrado. Esto significa que si desea desbloquear una unidad encriptada, deberá usar el mismo chip TPM que generó la clave de encriptación.

Dado que la clave de cifrado no se almacena en su unidad, es más difícil para los piratas informáticos descifrar sus datos, ya que también necesitan acceso al chip TPM.

Los chips TPM también tienen protección contra manipulaciones, y en caso de que un pirata informático manipule el chip o la placa base, el TPM aún debería poder mantener sus datos bloqueados.

Además del cifrado, el TPM puede proteger su PC del cargador de arranque malware verificando el cargador de arranque. En caso de que su cargador de arranque haya sido moderado, TPM evitará que su sistema se inicie.

TPM también tiene un modo de cuarentena que puede usar para solucionar problemas del cargador de arranque. Por último, TPM almacena todas sus contraseñas en su interior, lo que las protege de los piratas informáticos.

En cuanto a otros usos, TPM se utiliza para la gestión de derechos digitales, protección de licencias de software y, en algunos casos, como prevención de trampas en videojuegos.

TPM 1.2 vs 2.0, ¿cuáles son las diferencias?

TPM 2.0 es una mejora con respecto a TPM 1.2 y, aunque son similares, debe saber que TPM 2.0 no es compatible con TPM 1.2.

TPM 1.2 tiene una especificación única para todos, mientras que la versión 2.0 tiene especificaciones específicas de la plataforma que definen qué partes de la biblioteca son obligatorias u opcionales.

En cuanto a los algoritmos en TPM 1.2, se requieren SHA-1 y RSA, mientras que AES es opcional. Con TPM 2.0, se requieren SHA-1 y SHA-256 para hashes.

RSA y ECC con curva Barreto-Naehrig de 256 bits y una curva NIST P-256 se utilizan para criptografía de clave pública y generación y verificación de firmas digitales asimétricas en TPM 2.0.

En cuanto a la generación de firmas digitales simétricas, el TPM 2.0 utiliza HMAC y AES de 128 bits para algoritmos de clave simétrica.

La diferencia entre los algoritmos es notable, lo que hace que TPM 2.0 sea una solución muy segura.

Con respecto a las primitivas criptográficas, el TPM 1.2 y 2.0 ofrecen lo siguiente:

- Generación de números aleatorios

- Algoritmo criptográfico de clave pública

- Función de generación de máscara

- Generación y verificación de firma digital

- Algoritmos de clave simétrica

A pesar de compartir las mismas funciones, TPM 2.0 usa la atestación anónima directa utilizando la curva de 256 bits de Barreto-Naehrig, por lo que es más seguro de usar.

En términos de jerarquía, TPM 1.2 tiene solo la jerarquía de almacenamiento, mientras que TPM 2.0 tiene una plataforma, almacenamiento y jerarquía de respaldo.

Con respecto a las claves raíz, solo SRK RSA-2048 es compatible con TPM 1.2, mientras que TPM 2.0 admite varias claves y algoritmos por jerarquía.

En cuanto a la autorización, TPM 1.2 utiliza HMAC, PCR, localidad y presencia física. TPM 2.0 ofrece las mismas funciones de autorización y protección con contraseña.

En términos de NVRAM, TPM 1.2 solo admite datos no estructurados, mientras que TPM 2.0 admite datos no estructurados, Contador, Mapa de bits, Extender, PIN pasa y falla.

Como puede ver, TPM 2.0 ofrece una amplia gama de mejoras y es una opción más segura en lo que respecta a la protección y el cifrado de datos.

A continuación, se ofrece una descripción general rápida de los algoritmos que admiten TPM 1.2 y TPM 2.0.

| Tipo de algoritmo: | Nombre: | TPM 1.2 | TPM 2.0 |

|---|---|---|---|

| Asimétrico | RSA 1024 | sí | Opcional |

| RSA 2048 | sí | sí | |

| ECC P256 | No | sí | |

| ECC BN256 | No | sí | |

| Simétrico | AES 128 | Opcional | sí |

| AES 256 | Opcional | Opcional | |

| Picadillo | SHA-1 | sí | sí |

| SHA-2 256 | No | sí | |

| HMAC | SHA-1 | sí | sí |

| SHA-2 256 | No | sí |

¿Por qué es TPM 2.0 mejor que TPM 1.2?

TPM 1.2 solo usa el algoritmo de hash SHA-1, lo cual es un problema ya que SHA-1 no es seguro y muchas agencias comenzaron a migrar a SHA-256 en 2014.

Microsoft y Google eliminaron la compatibilidad con la firma de certificados basada en SHA-1 en 2017. También vale la pena mencionar que TPM 2.0 admite algoritmos más nuevos que mejorarán la firma de unidades y el rendimiento de generación de claves.

TPM 2.0 también ofrece una experiencia más consistente y Windows configura la política de bloqueo. Con TPM 1.2, las implementaciones varían según la configuración de la política, lo que puede ser un problema de seguridad.

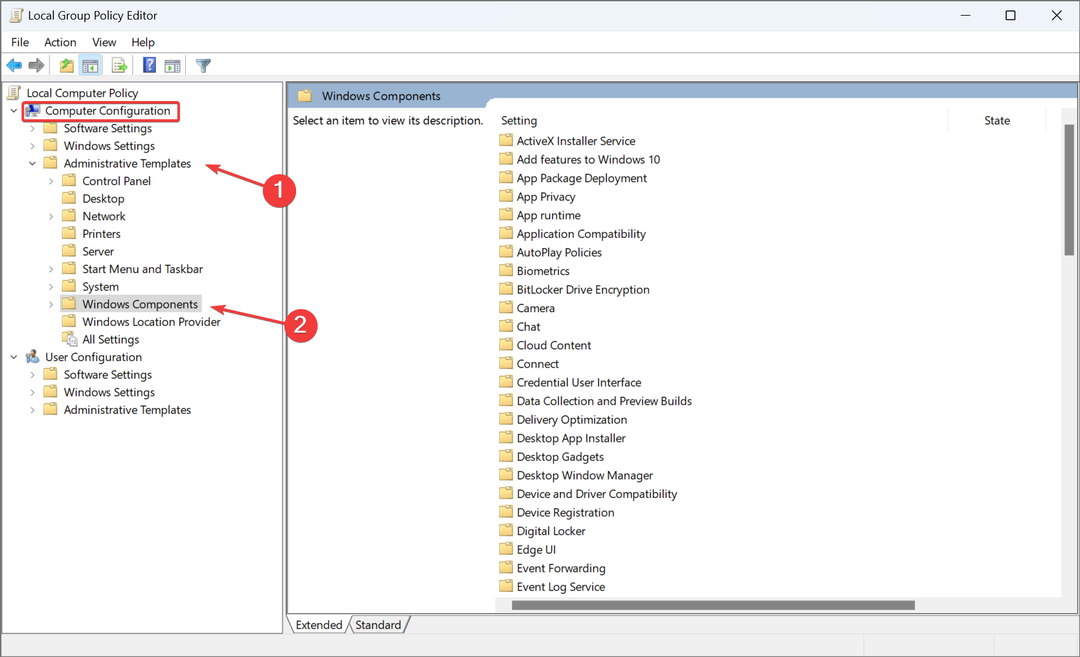

También tenemos que mencionar que ciertas características como el cifrado del dispositivo, Windows Defender System Guard, Autopilot y SecureBIO están disponibles solo cuando se usa TPM 2.0.

A continuación, se muestra una lista de funciones compatibles con TPM 1.2 y TPM 2.0:

| TPM 1.2 | TPM 2.0 | |

|---|---|---|

| Bota medida | ✅ | ✅ |

| BitLocker | ✅ | ✅ |

| Cifrado de dispositivo | ❌ | ✅ |

| Control de aplicaciones de Windows Defender | ✅ | ✅ |

| Guardia del sistema de Windows Defender | ❌ | ✅ |

| Guardia de credenciales | ✅ | ✅ |

| Atestación de estado del dispositivo | ✅ | ✅ |

| Windows Hello | ✅ | ✅ |

| Arranque seguro UEFI | ✅ | ✅ |

| Proveedor de almacenamiento de claves del proveedor de cifrado de la plataforma TPM | ✅ | ✅ |

| Tarjeta inteligente virtual | ✅ | ✅ |

| Almacenamiento de certificados | ✅ | ✅ |

| Piloto automático | ❌ | ✅ |

| SecureBIO | ❌ | ✅ |

¿Windows 11 requiere TPM 2.0?

Cuando se anunció por primera vez, los requisitos de hardware de Windows 11 indicaron que Windows 11 funcionará con TPM 1.2 y TPM 2.0, siendo esta última una opción más segura.

Según la documentación, se permitiría una actualización a Windows 11 con un chip TPM 1.2, pero no se recomienda. Sin embargo, Microsoft ha actualizado su documentación y, actualmente, el TMP 2.0 es el requisito para Windows 11.

Esto nos lleva a creer que TPM 2.0 es el requisito para Windows 11 y que los usuarios con chips TMP 1.2 no podrán usar Windows 11.

Sin embargo, hay una forma de instalar Windows 11 sin TPM, si es un experto en tecnología. En el lado positivo, parece que algunos sistemas Windows 11 funcionarán sin chips TPM 2.0, que es una gran noticia para muchos.

¿TPM está destinado solo a usuarios empresariales?

Aunque TPM se desarrolló inicialmente para usuarios comerciales, la tecnología ahora también está disponible en PC domésticos.

Si bien encriptar sus datos no es esencial para los usuarios domésticos, si desea asegurarse de que sus archivos estén seguros en todo momento, entonces es imprescindible encriptar sus archivos y usar TPM.

No todo el cifrado requiere TPM, pero su uso ofrece una capa de seguridad de hardware que dificulta que los piratas informáticos accedan a sus datos.

Ofrece protección contra manipulación, por lo que puede estar seguro de que sus archivos cifrados permanecerán protegidos contra piratas informáticos incluso si intentan modificar su hardware.

TPM no solo se usa para el cifrado de archivos, y probablemente lo esté usando como usuario doméstico sin siquiera saberlo. Si está usando Windows Hello función, ya está utilizando un TPM.

Sus contraseñas y PIN también se almacenan en TPM, incluso para usuarios domésticos. Por último, TPM le proporciona una Arranque seguro característica que evita que los cargadores de arranque infecten su PC.

Por lo tanto, incluso si no es un usuario comercial y no encripta sus datos, aún se beneficia de TPM como usuario doméstico.

Conclusión

TPM 1.2 y TPM 2.0 tienen sus ventajas, y con los requisitos de Windows 11 recientemente anunciados, los chips TPM se convertirán en imprescindibles, por lo que si no posee un chip TPM, es posible que desee considerar comprar un chip TPM.

Entonces, ¿qué versión del TPM es mejor? La respuesta es bastante simple, el TPM 2.0 es más nuevo, más seguro y ofrece más funciones de seguridad, funciona mejor con Windows y podemos decir con seguridad que TPM 2.0 es una mejor opción que TPM 1.2.