La peligrosa vulnerabilidad fue descubierta por SecureWorks a principios de este año.

- Un atacante simplemente secuestraría una URL abandonada y la usaría para obtener privilegios elevados.

- La vulnerabilidad fue descubierta por SecureWorks, una empresa de ciberseguridad.

- Microsoft lo abordó de inmediato, sin embargo, dice mucho sobre su nivel de ciberseguridad.

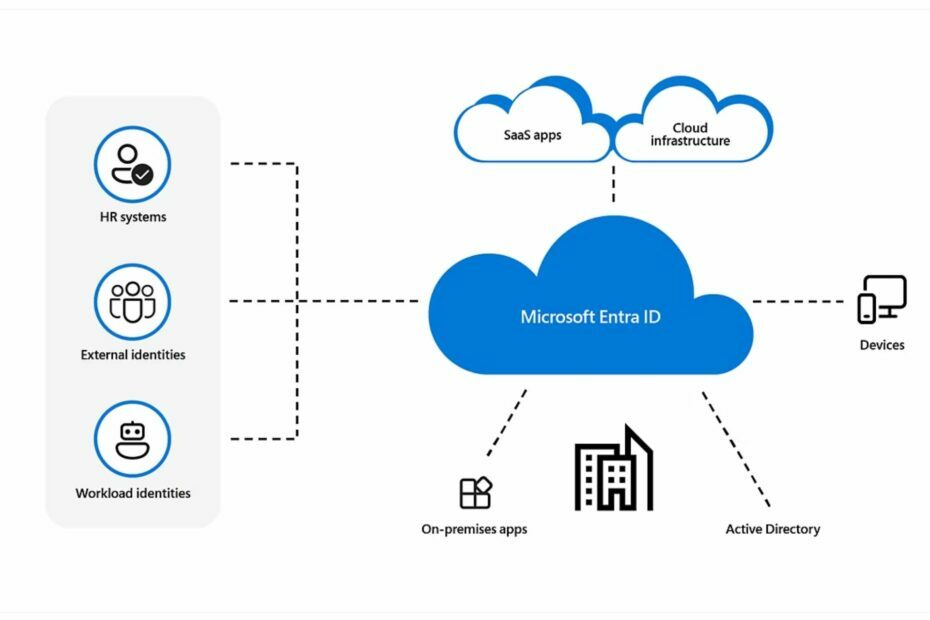

A principios de este año, Microsoft Entra ID (que para entonces se conocía como Directorio activo de Azure) podría haber sido fácilmente pirateado y comprometido por piratas informáticos utilizando URL de respuesta abandonadas. Un equipo de investigadores de SecureWorks descubrió esta vulnerabilidad y alertó a Microsoft.

El gigante tecnológico con sede en Redmond abordó rápidamente la vulnerabilidad y dentro de las 24 horas posteriores al anuncio inicial, eliminó la URL de respuesta abandonada en Microsoft Entra ID.

Ahora, casi 6 meses después de este descubrimiento, el equipo detrás de él, descubierto en una publicación de blog, el proceso que se esconde detrás de infectar URL de respuesta abandonadas y usarlas para prender fuego a Microsoft Entra ID, comprometiéndolo esencialmente.

Al utilizar la URL abandonada, un atacante podría obtener fácilmente privilegios elevados de la organización utilizando Microsoft Entra ID. No hace falta decir que la vulnerabilidad representaba un gran riesgo y aparentemente Microsoft no lo sabía.

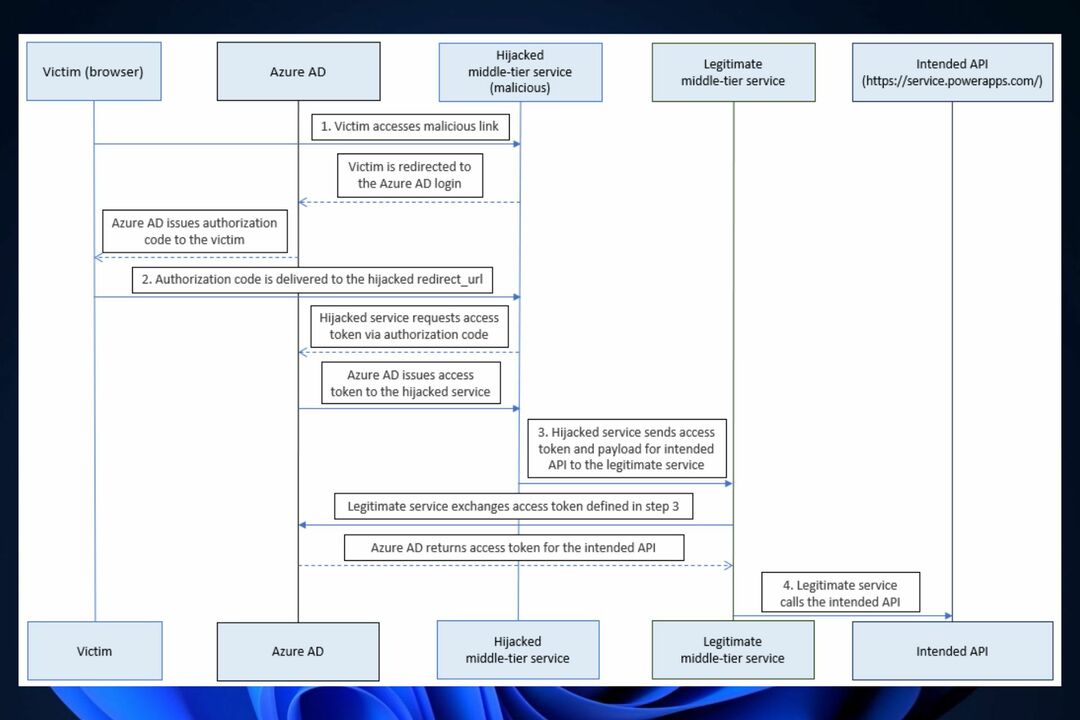

Un atacante podría aprovechar esta URL abandonada para redirigir los códigos de autorización a sí mismo, intercambiando los códigos de autorización obtenidos ilícitamente por tokens de acceso. Luego, el actor de amenazas podría llamar a la API de Power Platform a través de un servicio de nivel medio y obtener privilegios elevados.

Trabajos seguros

Así aprovecharía un atacante la vulnerabilidad de Microsoft Entra ID

- El atacante descubriría la URL de respuesta abandonada y la secuestraría con un enlace malicioso.

- Luego, la víctima accedería a este enlace malicioso. Luego, Entra ID redirigiría el sistema de la víctima a la URL de respuesta, que también incluiría el código de autorización en la URL.

- El servidor malicioso intercambia el código de autorización por el token de acceso.

- El servidor malicioso llama al servicio de nivel medio utilizando el token de acceso y la API prevista, y el ID de Microsoft Entra terminaría siendo comprometido.

Sin embargo, el equipo detrás de la investigación también descubrió que un atacante podría simplemente intercambiar los códigos de autorización por tokens de acceso sin retransmitir tokens al servicio de nivel medio.

Dada la facilidad con la que un atacante habría comprometido eficazmente los servidores de Entra ID, Microsoft abordó rápidamente este problema y lanzó una actualización al día siguiente.

Pero es bastante interesante ver cómo, para empezar, el gigante tecnológico con sede en Redmond nunca vio esta vulnerabilidad. Sin embargo, Microsoft tiene un historial de descuido de vulnerabilidades.

A principios de este verano, la empresa fue fuertemente criticada por Tenable, otra prestigiosa firma de ciberseguridad, por no abordar otra peligrosa vulnerabilidad que permitiría a entidades malignas acceder a la información bancaria de los usuarios de Microsoft.

Está claro que Microsoft necesita ampliar de alguna manera su departamento de ciberseguridad. ¿Qué piensa usted al respecto?

![Los 5 mejores programas anti-keylogger gratuitos para su PC con Windows [lista 2020]](/f/1cddb65c49a80918c73c8c55a7b5f11a.jpg?width=300&height=460)

![3 mejores software anti-pharming para usar en la actualidad [Guía 2021]](/f/4726ae4a94b8fbe5b83696f8544a6778.jpg?width=300&height=460)