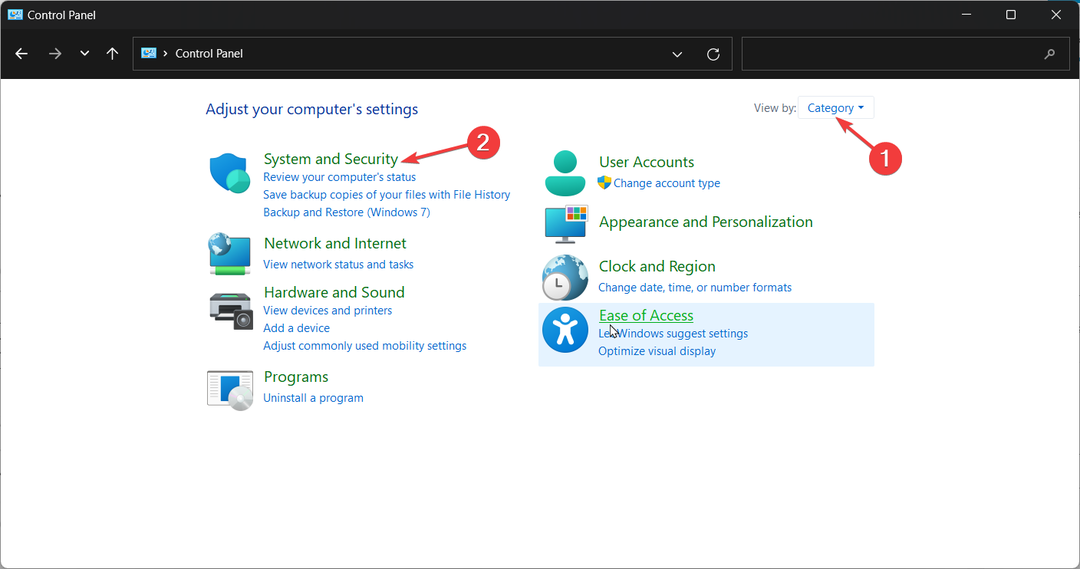

Microsoft emitió recientemente un Aviso de seguridad (ADV180028) advertencia para los usuarios de unidades de estado sólido (SSD) autocifradas que utilizan Bitlocker sistemas de cifrado.

Este aviso de seguridad se produjo después de que dos investigadores de seguridad de los Países Bajos, Carlo Meijer y Bernard van Gastel, publicaran un borrador de documento que describe las vulnerabilidades que descubrieron. Aquí está el resumen resumiendo el problema:

Hemos analizado el cifrado de disco completo por hardware de varios SSD mediante ingeniería inversa de su firmware. En teoría, las garantías de seguridad que ofrece el cifrado de hardware son similares o mejores que las implementaciones de software. En realidad, descubrimos que muchas implementaciones de hardware tienen debilidades de seguridad críticas, ya que muchos modelos permiten la recuperación completa de los datos sin el conocimiento de ningún secreto.

Si ha visto el documento, puede leer sobre todas las diferentes vulnerabilidades. Me concentraré en los dos principales.

Seguridad de cifrado de hardware SSD

Microsoft sabía que había un problema con las SSD. Por tanto, en los casos de SSD autocifrados, Bitlocker permitiría cifrado utilizado por los SSD para hacerse cargo. Desafortunadamente, para Microsoft, esto no resolvió el problema. Más de Meijer y van Gastel:

BitLocker, el software de cifrado integrado en Microsoft Windows se basará exclusivamente en el cifrado de disco completo por hardware si el SSD anuncia que lo admite. Por lo tanto, para estas unidades, los datos protegidos por BitLocker también se ven comprometidos.

La vulnerabilidad significa que cualquier atacante que pueda leer el manual del usuario de los SED, puede acceder al contraseña maestra. Al obtener acceso a la contraseña maestra, los atacantes pueden omitir la contraseña generada por el usuario y acceder a los datos.

- RELACIONADOS: 4 el mejor software para compartir archivos cifrados para Windows 10

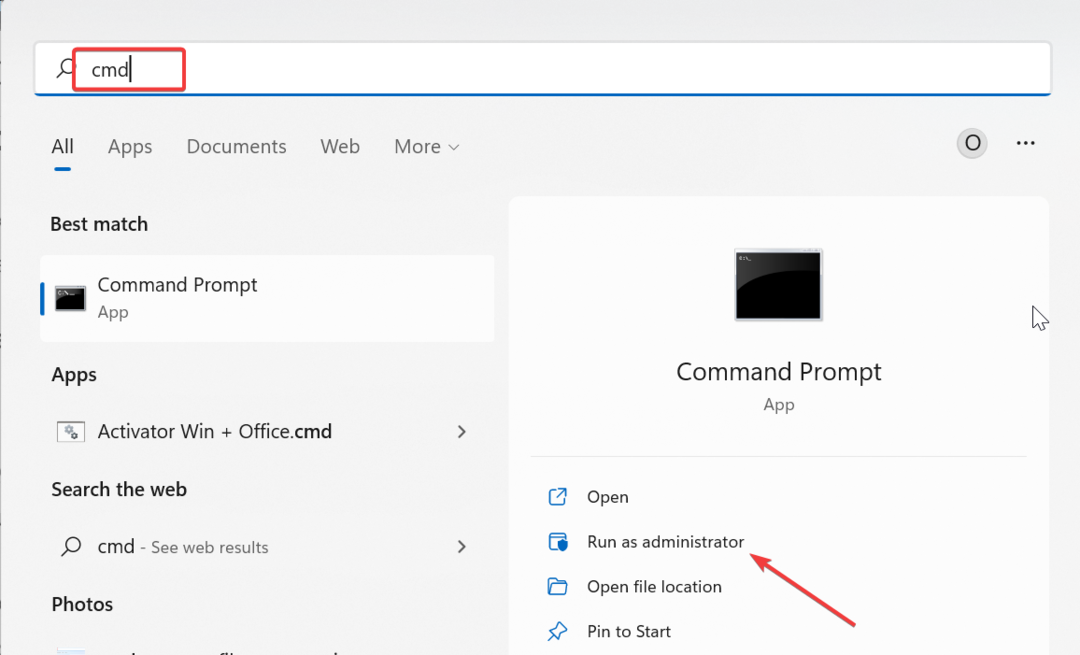

Reparar las vulnerabilidades de la contraseña maestra

En realidad, esta vulnerabilidad parece bastante fácil de solucionar. En primer lugar, el usuario puede establecer su propia contraseña maestra, reemplazando la generada por el proveedor de SED. Esta contraseña generada por el usuario no sería accesible para un atacante.

La otra opción parecería ser establecer la Capacidad de la contraseña maestra al "máximo", deshabilitando así la contraseña maestra por completo.

Por supuesto, el aviso de seguridad proviene de la suposición de que el usuario promedio cree que un SED estaría a salvo de los atacantes, entonces, ¿por qué alguien haría cualquiera de estas cosas?

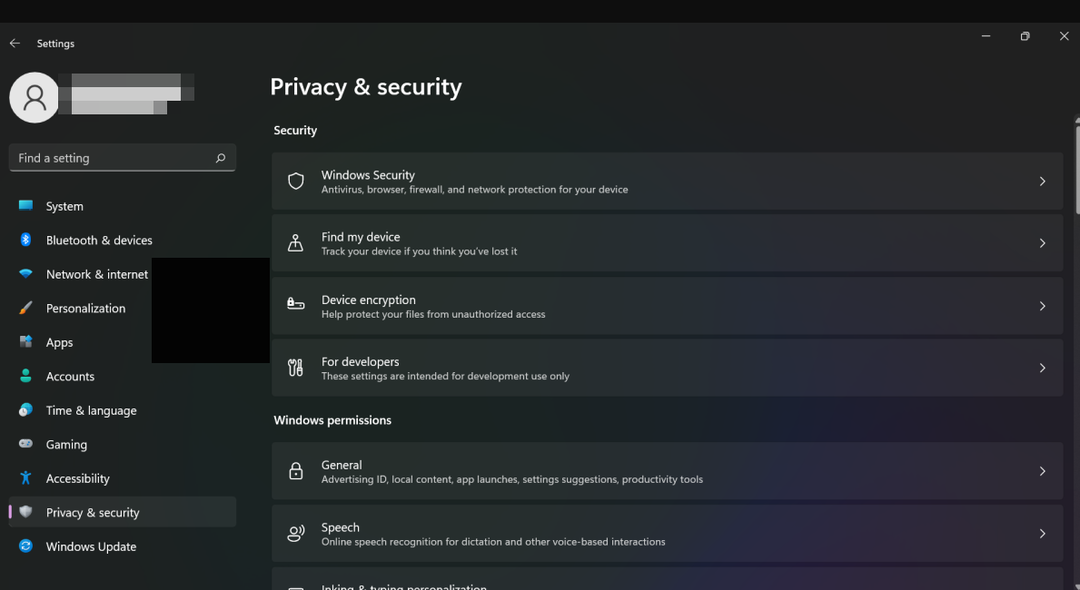

Contraseñas de usuario y claves de cifrado de disco

Otra vulnerabilidad es que no existe un enlace criptográfico entre la contraseña del usuario y la clave de cifrado de disco (DEK) utilizada para cifrar la contraseña.

En otras palabras, alguien podría mirar dentro del chip SED para encontrar los valores de DEK y luego usar esos valores para robar los datos locales. En este caso, el atacante no necesitaría la contraseña del usuario para acceder a los datos.

Hay otras vulnerabilidades, pero siguiendo el ejemplo de casi todos los demás, solo les voy a dar el enlace al borrador, y puedes leer sobre todos ellos allí.

- RELACIONADOS: 6 de los discos duros SSD más grandes para comprar en 2018

No todos los SSD pueden verse afectados

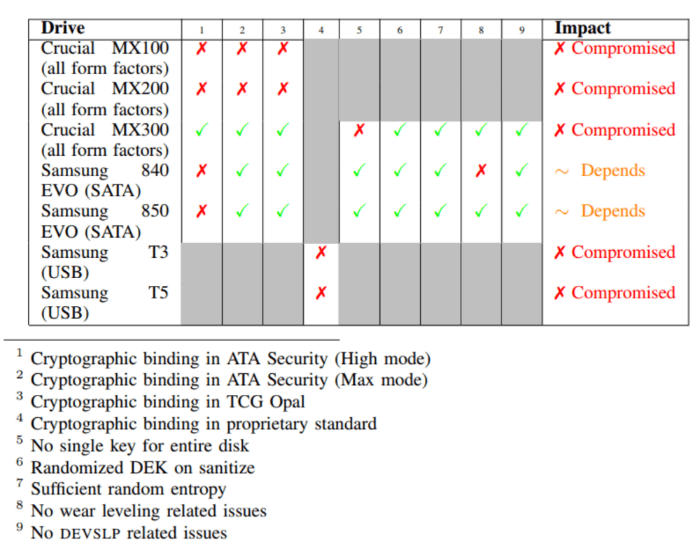

Sin embargo, me gustaría señalar dos cosas. En primer lugar, Meijer y van Gastel solo probaron una fracción de todos los SSD. Investigue su SSD y vea si puede tener algún problema. Estos son los SSD que probaron los dos investigadores:

Los atacantes necesitan acceso local

También tenga en cuenta que esto necesita acceso local al SSD ya que los atacantes necesitan acceder y manipular el firmware. Esto significa que su SSD y los datos que contiene están, en teoría, seguros.

Dicho esto, no quiero decir que esta situación deba tratarse a la ligera. Dejaré la última palabra a Meijer y van Gastel,

Este [informe] desafía la opinión de que el cifrado por hardware es preferible al cifrado por software. Llegamos a la conclusión de que no se debe confiar únicamente en el cifrado de hardware que ofrecen los SSD.

Ciertamente sabias palabras.

¿Ha descubierto un SSD no listado que tiene el mismo problema de seguridad? Háganos saber en los comentarios a continuación.

PUBLICACIONES RELACIONADAS PARA VERIFICAR:

- 5 antivirus con la tasa de detección más alta para atrapar malware malicioso

- El cifrado de un extremo a otro ahora está disponible para los usuarios de Outlook.com

- 5+ mejor software de seguridad para el comercio de cifrado para proteger su billetera