- Otra estafa de phishing dirigida a los usuarios de Office 365.

- El ataque utilizó una técnica de imagen invertida con el objetivo de obtener las credenciales de inicio de sesión.

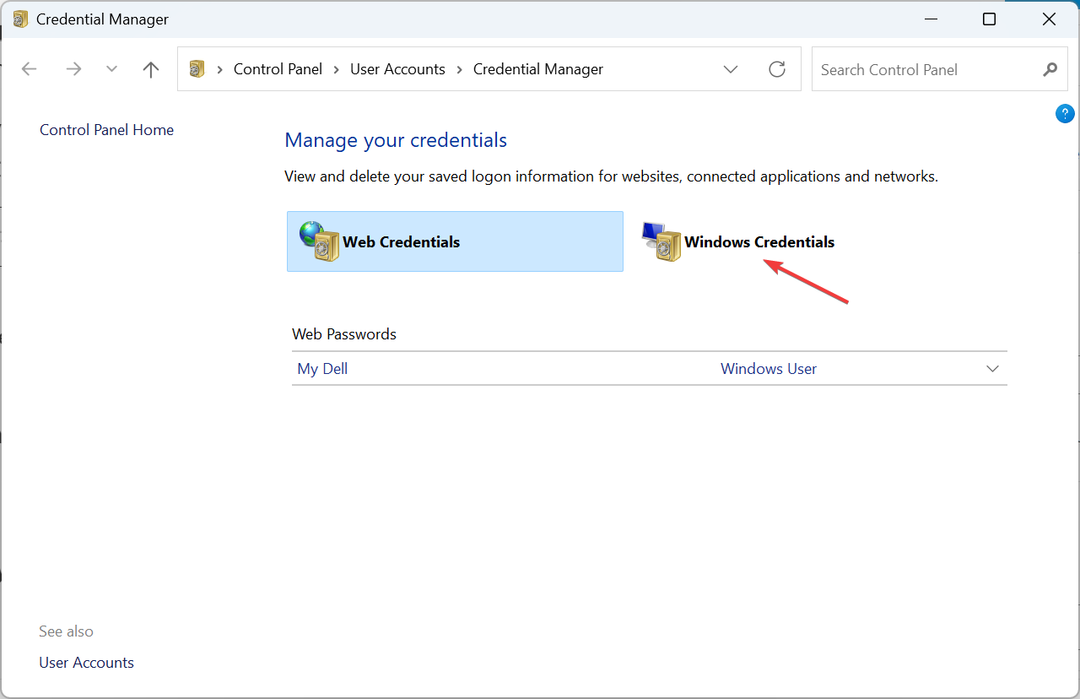

- Manténgase protegido siguiendo nuestras recomendaciones en el Sección de seguridad y privacidad.

- Para obtener más noticias relacionadas, diríjase a la Sección de Microsoft 365.

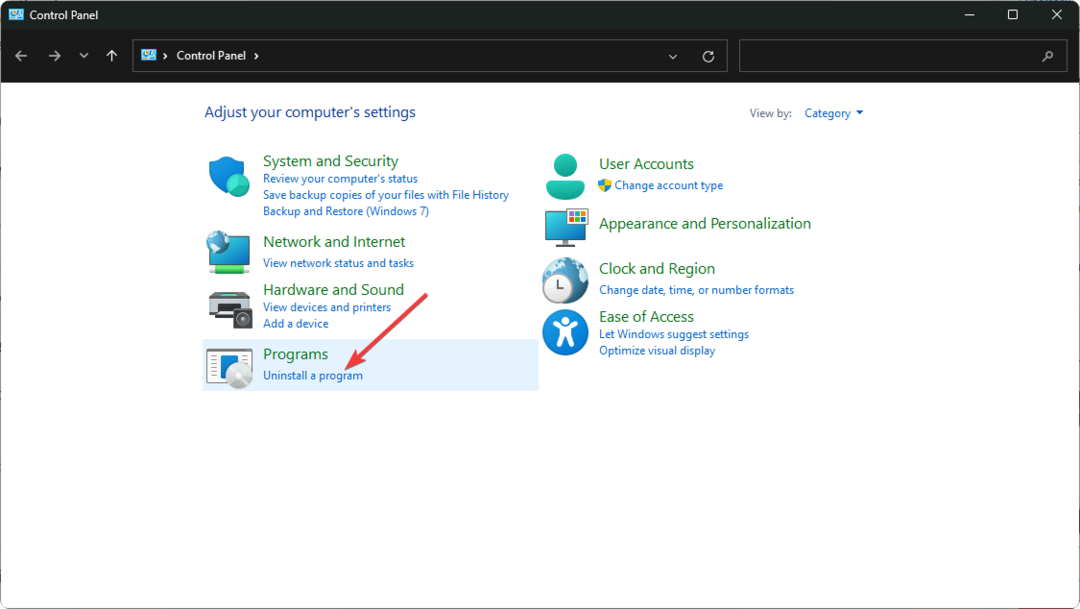

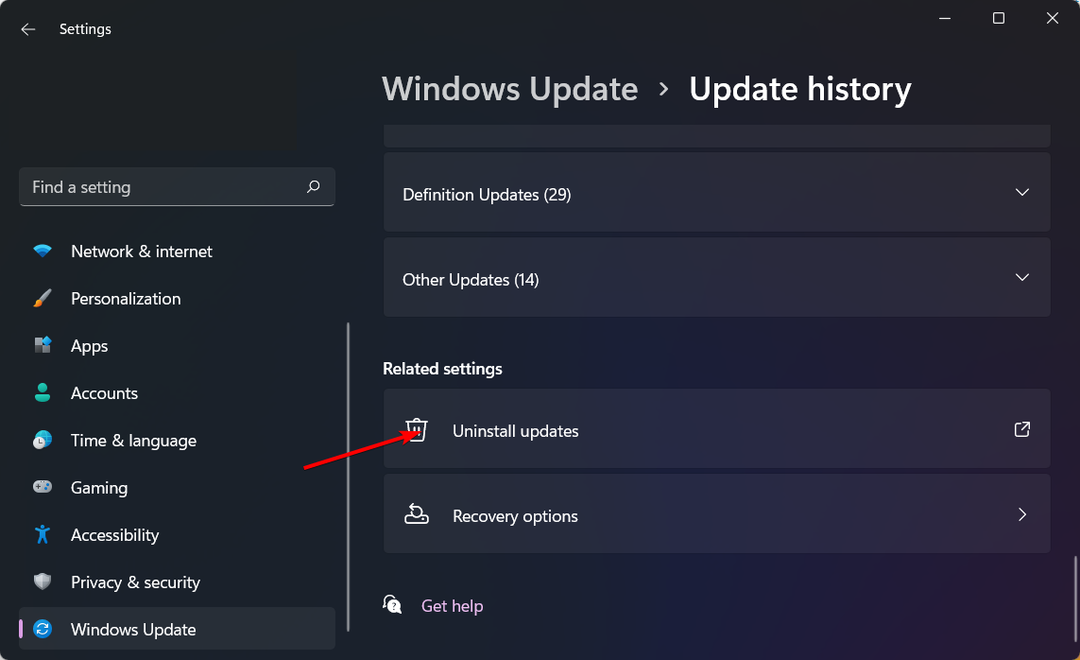

Las cuentas de Office 365 se encuentran entre los objetivos más frecuentes de las estafas de phishing. Después informes recientes reveló que la página de inicio de sesión es el primer paso donde ocurren tales ataques, ahora podemos averiguar qué tipo de ataque se puede esperar.

Más específicamente, WMC Global cita a los analistas de PhishFeed en su intento de deconstruir una nueva estafa de phishing dirigida a los usuarios de Office 365, aún en la página de inicio de sesión.

Detectando la nueva técnica de phishing

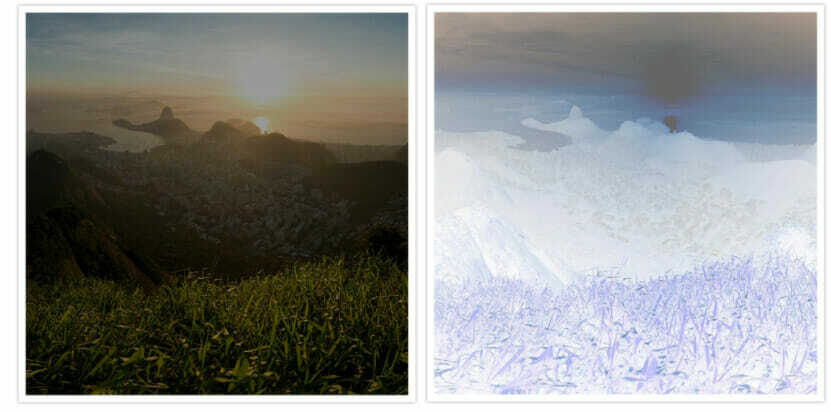

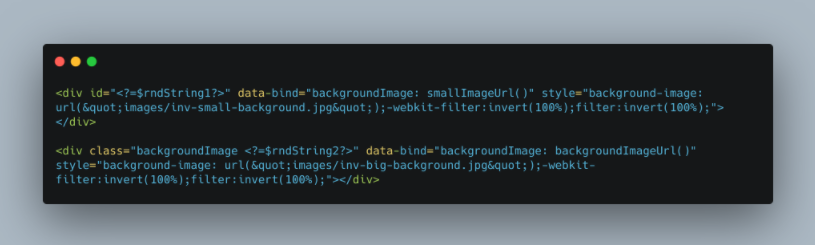

La nueva estrategia implica invertir los colores de la imagen de fondo y así hacer que se vea como el original, sin embargo, contiene un formulario de inicio de sesión falso.

El propósito es evitar ser detectado como un intento malicioso y evitar cualquier motor de detección. Además, esta técnica supuestamente no hace que los usuarios sospechen y evita ingresar sus credenciales.

Para que el intento parezca aún más legítimo, el kit de phishing utiliza un pequeño truco. Es decir, los atacantes almacenan la imagen en color invertida, luego modifican el código CSS index.php para forzar que el color vuelva al estado original.

Más adelante, los visitantes obtienen la página falsa, mientras que los motores de detección reciben la original y lo más probable es que no se den cuenta de la estafa.

Además, según la fuente:

[…] La imagen invertida se descubrió dentro de un kit de phishing de credenciales de Office 365 implementado. Nuestro equipo revisó otras campañas implementadas por este actor de amenazas y descubrió que el individuo estaba usando la misma técnica de inversión en el entorno más reciente de Office365.

Siempre es una buena idea estar atento a estas estafas para evitar caer en la trampa.

Hace solo unos meses, un ataque de phishing similar se aplicó a las puertas de enlace de correo electrónico seguras, tratando de atraer a los usuarios de Office 365 a aceptar nuevos Términos de uso y Política de privacidad.

Bitdefender Antivirus Plus

Deje que Bitdefender esté atento a posibles intentos de phishing mientras disfruta de una navegación segura.

Visita la página web

Si bien es difícil para el usuario habitual detectar páginas de inicio de sesión falsas, mantenerse alejado de los enlaces y formularios no solicitados puede evitarle más problemas.

Además, el uso de un antivirus potente con una tasa de detección probada contra ataques de phishing, como Bitdefender, aumentará su seguridad mientras navega por Internet.

Esperamos que no haya sido víctima de esta estafa de phishing; pero si lo ha hecho, puede compartir su experiencia con nosotros en los comentarios a continuación.