- Una falla de seguridad de Kerberos provocó una respuesta inmediata de Microsoft.

- La empresa inició una implementación por fases para Server DC Hardening.

- Estamos recibiendo la tercera actualización de seguridad en Parche martes el 11 de abril de 2022.

Microsoft ha emitido otro recordatorio hoy, con respecto al endurecimiento del controlador de dominio (DC) debido a una falla de seguridad de Kerberos.

Como seguramente recordará, en noviembre, el segundo martes del mes, Microsoft lanzó su actualización Patch Tuesday.

El de los servidores, que fue KB5019081, abordó una vulnerabilidad de elevación de privilegios de Windows Kerberos.

Esta falla en realidad permitió a los actores de amenazas alterar las firmas del Certificado de atributo de privilegio (PAC), rastreadas bajo ID CVE-2022-37967.

En aquel entonces, Microsoft recomendó implementar la actualización en todos los dispositivos de Windows, incluidos los controladores de dominio.

La falla de seguridad de Kerberos desencadena el endurecimiento de Windows Server DC

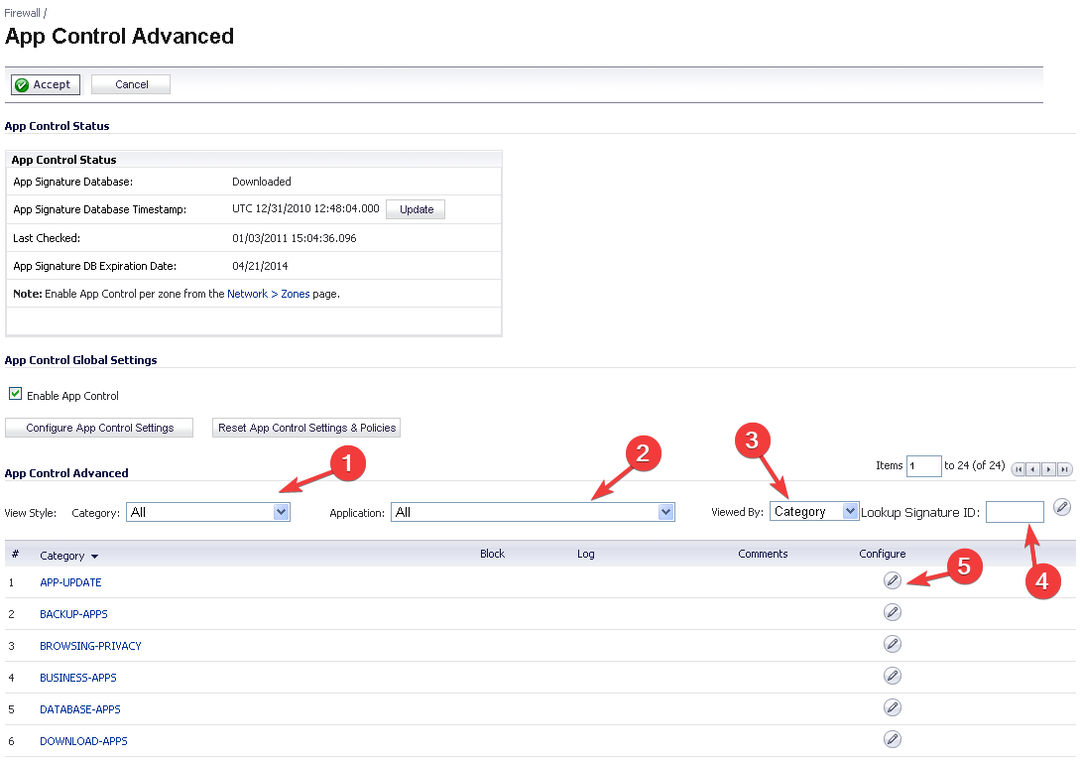

Para ayudar con la implementación, el gigante tecnológico con sede en Redmond publicó una guía, compartiendo algunos de los aspectos más importantes.

Las actualizaciones de Windows del 8 de noviembre de 2022 abordan la omisión de seguridad y la elevación de vulnerabilidades de privilegios con firmas de Certificado de atributo de privilegio (PAC).

De hecho, esta actualización de seguridad aborda las vulnerabilidades de Kerberos en las que un atacante podría alterar digitalmente las firmas PAC, aumentando sus privilegios.

Para ayudar a proteger aún más su entorno, instale esta actualización de Windows en todos los dispositivos, incluidos los controladores de dominio de Windows.

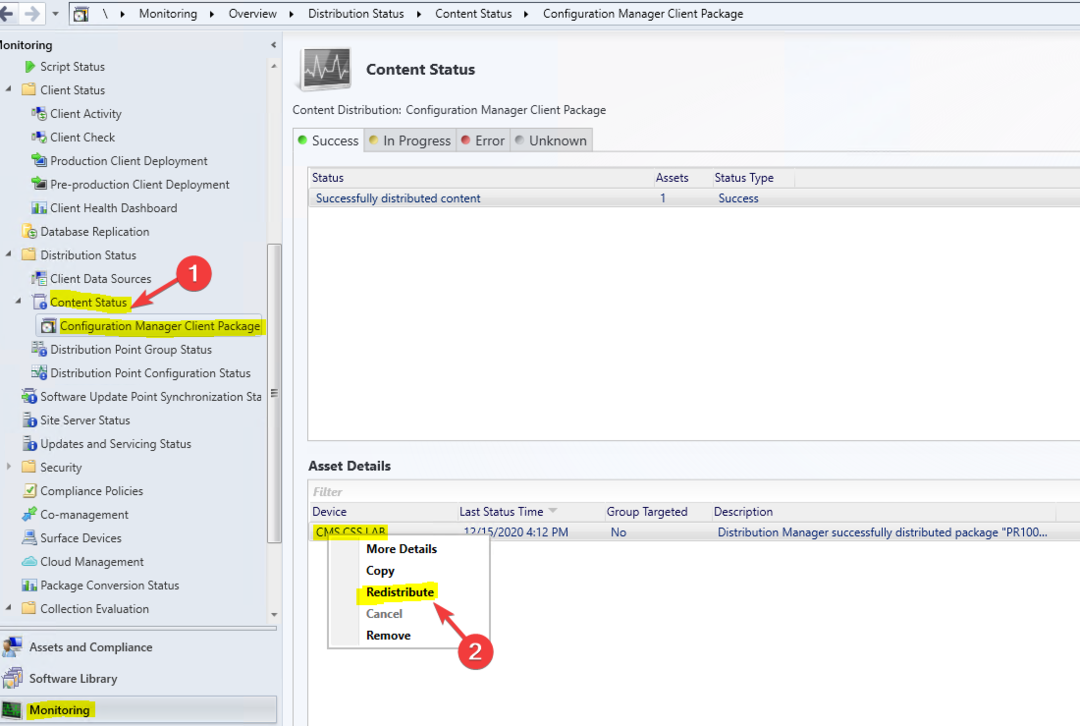

Tenga en cuenta que Microsoft lanzó esta actualización de manera gradual, tal como lo mencionó por primera vez.

El primer despliegue fue en noviembre, el segundo fue poco más de un mes después. Ahora, avanzando rápidamente hasta hoy, Microsoft ha publicado este recordatorio ya que la tercera fase de implementación casi está aquí, ya que se lanzará en el martes de parches del próximo mes el 11 de abril de 2022.

Hoy, el gigante tecnológico recordó nosotros que cada fase eleva el mínimo predeterminado para los cambios de refuerzo de seguridad para CVE-2022-37967 y su entorno debe ser compatible antes de instalar actualizaciones para cada fase en su controlador de dominio.

Si está deshabilitando la adición de firmas PAC configurando el KrbtgtFullPacFirma subkey a un valor de 0, ya no podrá usar esta solución después de instalar las actualizaciones publicadas el 11 de abril de 2023.

Tanto las aplicaciones como el entorno deberán cumplir al menos con KrbtgtFullPacFirma subclave a un valor de 1 para instalar estas actualizaciones en sus controladores de dominio.

Si no está utilizando ninguna solución para problemas relacionados con CVE-2022-37967 fortalecimiento de la seguridad, es posible que aún deba abordar problemas en su entorno para las próximas fases.

Dicho esto, recuerde que también compartimos información disponible sobre el Endurecimiento de DCOM para varias versiones del sistema operativo Windows, incluidos los servidores.

Siéntase libre de compartir cualquier información que tenga, o hacer cualquier pregunta que desee hacernos, en la sección de comentarios dedicada que se encuentra a continuación.