El software de ciberseguridad puede proteger todo su entorno de red

- El software de seguridad cibernética es extremadamente importante si desea proteger su entorno de red.

- Las siguientes herramientas ofrecen todas las características necesarias para la gestión y protección de endpoints.

- Algunos de ellos tienen capacidades antivirus y de copia de seguridad, mientras que otros brindan un control completo sobre todos los dispositivos.

En cuanto a su entorno de red, no se escatiman esfuerzos para su protección. Afortunadamente, existen algunas soluciones poderosas de seguridad cibernética que pueden ayudarlo con todas las herramientas que necesita para eso.

En este artículo, encontrará el mejor software que se puede adaptar a cualquier red y tamaño de empresa.

¿Cómo pueden las soluciones de ciberseguridad proteger mi red?

Cuando administra una red pequeña, es relativamente fácil verificar cada activo individualmente. Sin embargo, cuando se trata de más de 10 terminales y otros servidores y equipos, las cosas pueden complicarse.

Ya sea que necesite en las instalaciones o protección en la nube, parcheando sus sistemas o simplemente asegurando solo las entradas autorizadas, necesita una herramienta de ciberseguridad de red para administrar la carga de trabajo.

Con tales herramientas de administración, puede automatizar todos los eventos de seguridad sin problemas, desde una sola consola.

¿Cuáles son las mejores soluciones de ciberseguridad de red?

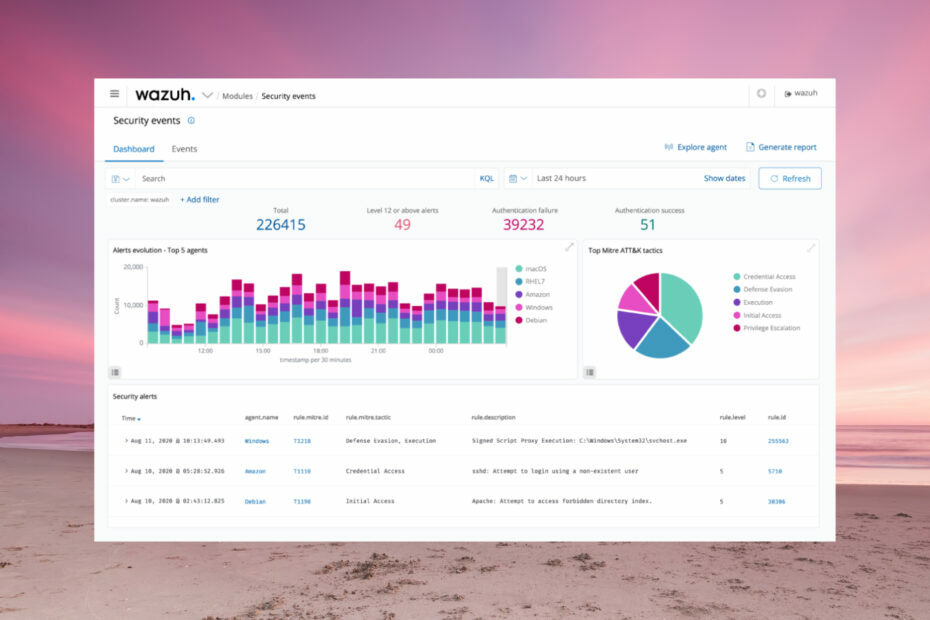

Wazuh – La mejor detección de vulnerabilidades de red.

Cuando se trata de seguridad de la red, Wazuh ofrece el mejor enfoque para la seguridad cibernética. Protege

cargas de trabajo en entornos locales, virtualizados, en contenedores y basados en la nube desde una sola consola.

Wazuh tiene agentes ligeros para sistemas Windows, Linux, macOS, Solaris, AIX y HP-UX que detectan cualquier comportamiento inusual o que infrinja las reglas en el sistema.

Eso incluye procesos encubiertos, archivos ocultos, oyentes de red no registrados y muchos más problemas de seguridad.

Después de recopilar información del sistema y los registros de la aplicación, el software envía los datos a un administrador central para que los analice y almacene.

Las aplicaciones y los archivos se monitorean constantemente para detectar cualquier cambio de configuración o atributo y para supervisar el cumplimiento de las políticas de seguridad que ha aplicado.

Después de detectar dichos problemas, Wazuh puede bloquear el acceso a un sistema o ejecutar comandos predeterminados o realizar más consultas sobre los sistemas afectados.

El software es de código abierto, por lo que puede modificarlo según sus necesidades, pero también admite una amplia gama de integraciones como AlienVault, Amazon Macie, VirusTotal y mucho más.

Repasemos algunos de sus mejores características abajo:

- Agentes de sistemas Windows, Linux macOS, Solaris, AIX y HP-UX listos para usar

- Tecnología avanzada de inteligencia de amenazas

- Interfaz de usuario web para visualización de datos, análisis y gestión de plataformas

- Seguridad en la nube y en contenedores, incluidos los hosts de Docker y los nodos de Kubernetes, y hasta el nivel del contenedor en sí

- Amplios informes de cumplimiento, vulnerabilidad e integridad de archivos

- Protege las nubes públicas, las nubes privadas y los centros de datos locales

Wazuh

Obtenga protección completa para endpoints y cargas de trabajo en la nube desde una herramienta de código abierto con muchas integraciones.

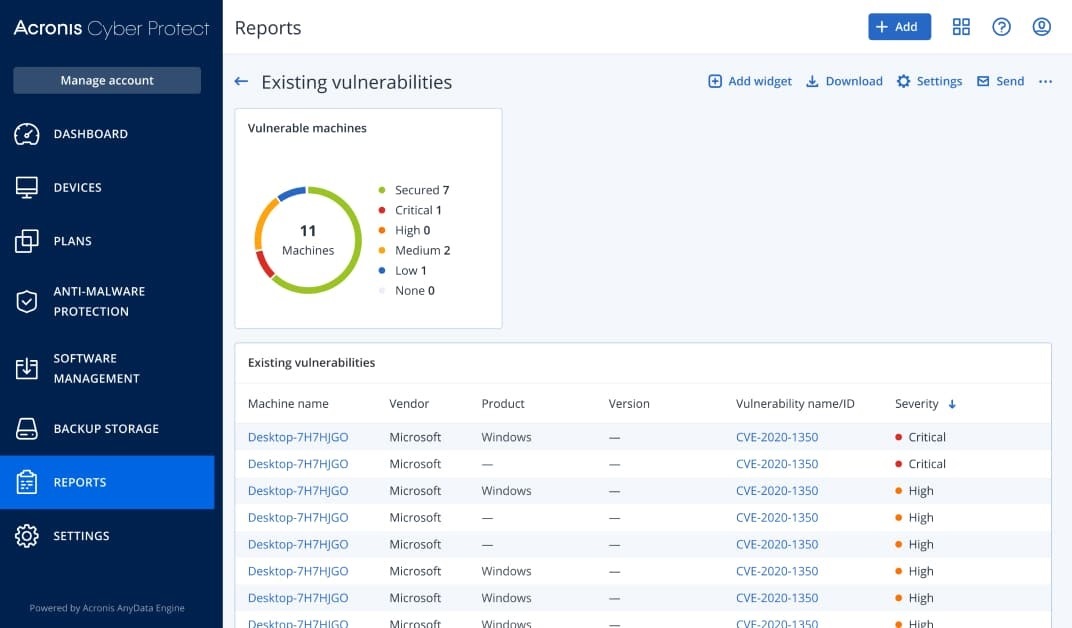

Si está buscando copias de seguridad y antimalware para todos sus dispositivos, Acronis Cyber Protect es más que adecuado para este propósito.

Viene con protección contra ransomware basada en IA y herramientas integradas de administración de parches para que no tenga que preocuparse por las lagunas en sus sistemas.

La solución también es capaz de proporcionar una evaluación de vulnerabilidades y permitirá que su administrador de red controle los puntos finales de forma remota.

Por lo tanto, tendrá el control total de todos los activos y el entorno de su red desde una sola consola y evitará cualquier amenaza cibernética.

Éstos son sólo algunos de los mejores características de Acronis Cyber Protect:

- Protección antivirus y antimalware completa con protección contra ransomware basada en IA

- Gestión integrada de parches y copia de seguridad

- Interfaz intuitiva basada en web con administración multiinquilino

- Capacidades de escritorio remoto

- Cifrado multinivel

Protección cibernética de Acronis

¡Acronis Cyber Protect se asegurará de que todos los datos de su empresa estén a salvo de amenazas internas y externas!

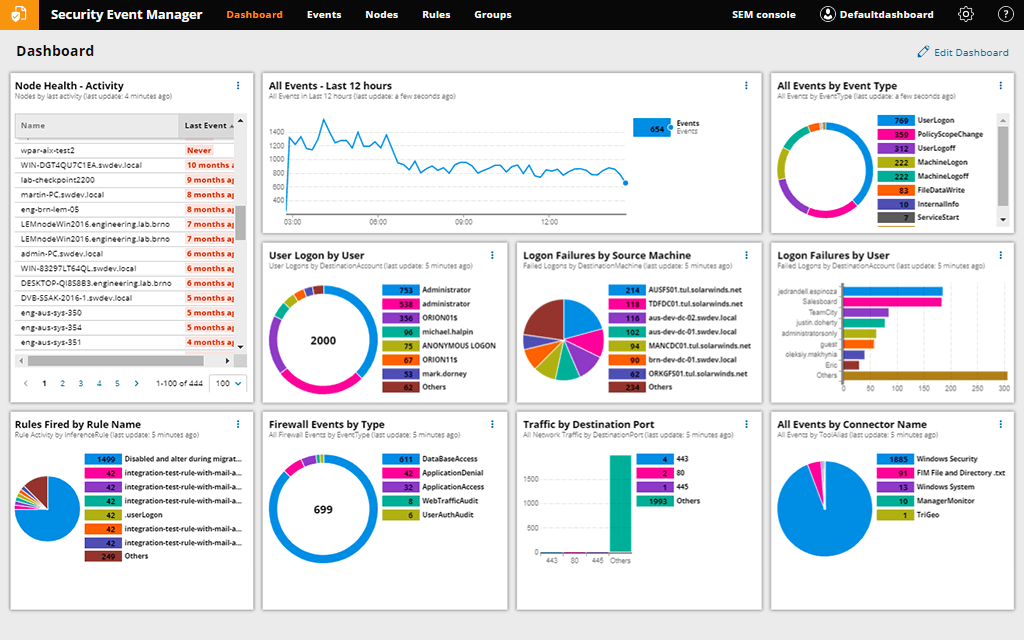

Detectar inicios de sesión fallidos y eventos de firewall es una gran parte de la seguridad de la red y Security Event Manager cubre esa área muy bien.

Viene con cientos de conectores preconstruidos que recopilan registros de varias fuentes, compilan sus datos y los reúne en una ubicación central para que pueda investigar amenazas potenciales, prepararse para auditorías y almacenar registros

Básicamente, puede crear cualquier red o reglas basadas en el usuario y programarlas también para que respondan en consecuencia.

Por ejemplo, puede responder de inmediato bloqueando direcciones IP, cambiando privilegios, deshabilitando cuentas, bloqueando dispositivos USB, finalizando aplicaciones y mucho más.

Aquí están algunos de sus características clave:

- Analizador de registro de cortafuegos pfSense avanzado

- Realice un seguimiento de los eventos de inicio y cierre de sesión con un monitor centralizado

- Informes de cumplimiento avanzados con plantillas predefinidas para PCI DSS, HIPAA, SOX y más

- Herramienta de prevención de secuencias de comandos entre sitios

- Bloquea direcciones IP, cambia privilegios, desactiva cuentas, bloquea dispositivos USB y más

⇒ Obtener Administrador de eventos de seguridad

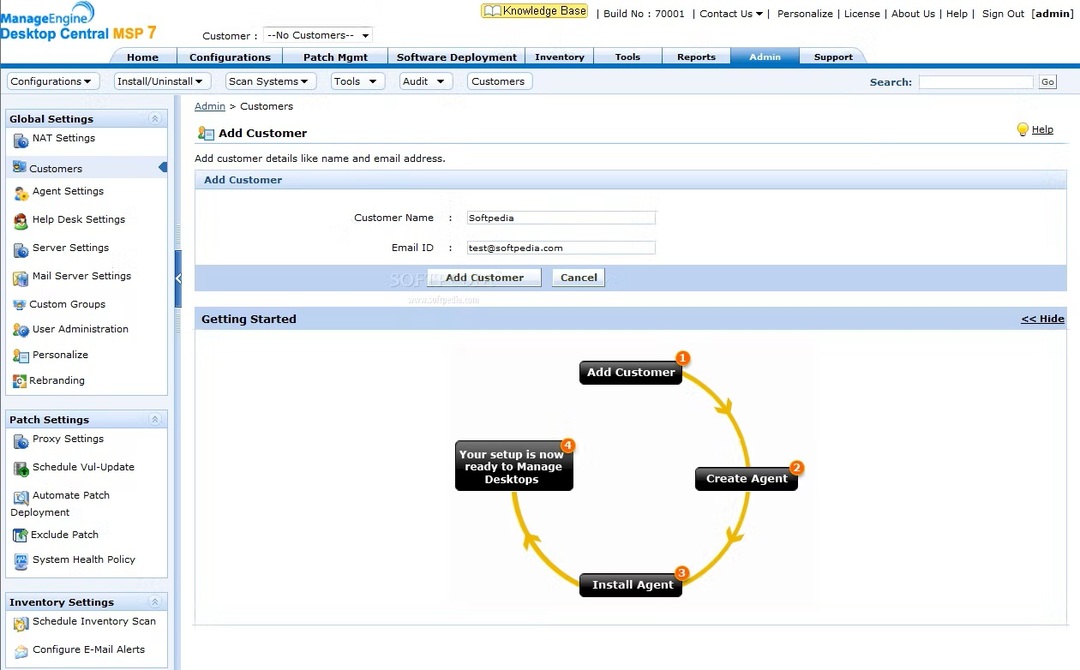

Endpoint Central MSP es un software integral de administración de terminales para MSP que lo ayuda a administrar equipos de escritorio, servidores, computadoras portátiles y dispositivos móviles desde una ubicación central.

Esta herramienta viene con 50 configuraciones predefinidas y más de 100 scripts que le permitirán administrar cualquier tipo de entorno de cliente.

Podrá rastrear datos de activos granulares para hardware y software y extraer información crítica, incluidas estadísticas de uso, aplicaciones en la lista negra, garantía, licencias, etc.

Y si necesita atender a un punto final específico, puede hacerlo con funciones de escritorio remoto que incluyen compatibilidad con llamadas de video y audio, transferencia de archivos, accesos directos, grabación de sesiones y más.

Aquí están algunos de sus características clave:

- Automatice la implementación de parches para más de 850 aplicaciones propias y de terceros

- Implementar aplicaciones de forma remota en los equipos cliente

- Administre dispositivos Windows, servidores, Android, iOS y Chrome

- Administre hasta 25 puntos finales con la versión gratuita

- Restrinja y controle el uso de dispositivos USB

MSP de Endpoint Central

Administre sus puntos finales de forma segura y proporcione copias de seguridad y parches a todos los dispositivos de la red.

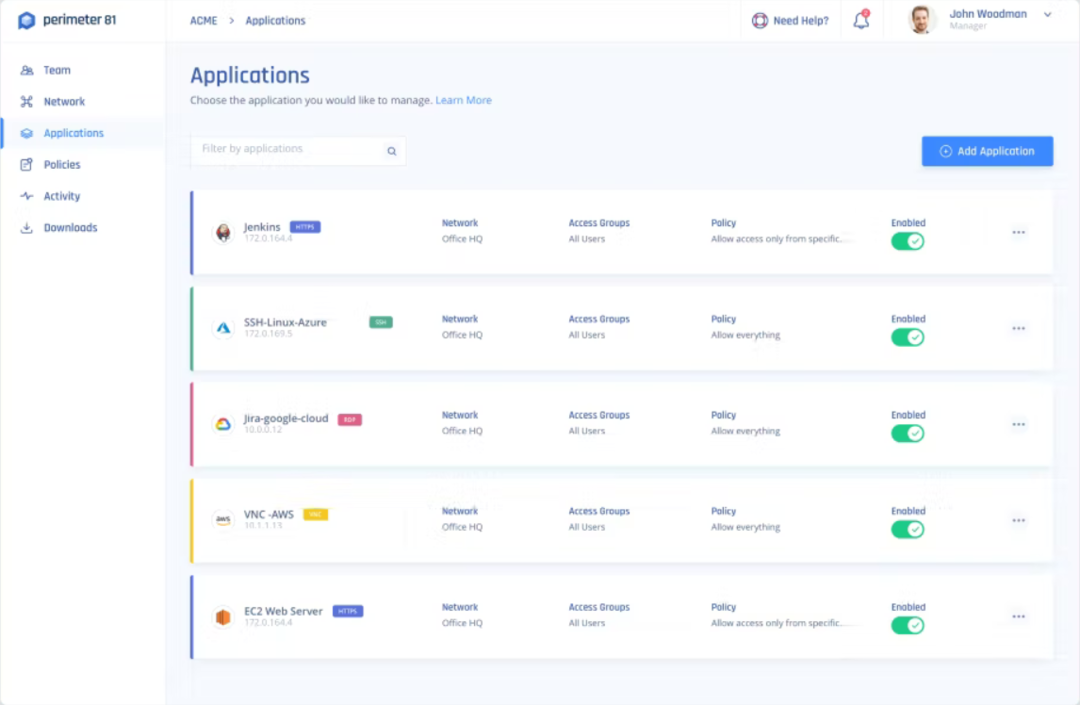

Perimeter 81 es una plataforma de seguridad de nivel empresarial que puede usar para monitorear todo el tráfico y la actividad de la red.

La herramienta viene con un perímetro definido por software que le permite restringir el acceso a la red y proporcionar canales seguros a los sistemas compartidos.

Con herramientas de seguridad de varias capas, incluido el cifrado siempre activo, la autenticación de dos factores y el inicio de sesión único, Perimeter 81 evita la pérdida de datos y el acceso no autorizado a su red.

Los dispositivos se verifican antes de acceder a la red y los recursos internos, lo que se traduce en una mayor seguridad.

Perimeter 81 también es una solución VPN basada en la nube que es escalable para su red en crecimiento.

Echa un vistazo a estos Perímetro 81 principales características:

- Acceso remoto seguro

- Protocolos de seguridad OpenVPN, L2TP, IKEv2 y PPTP

- Integración con todos los principales servicios en la nube y recursos locales

- Compatible con todas las plataformas principales, incluidas Windows, Mac OS, iOS y Android

- Política de devolución de dinero de 30 días garantizada

⇒ Obtener perímetro 81

Esto concluye nuestra lista de las mejores herramientas de ciberseguridad de red para redes empresariales. Mientras que algunos de ellos se enfocan en la detección de vulnerabilidades, otros vienen con protección activa y respaldo.

Todo lo que necesita hacer es evaluar el nivel necesario de seguridad y características para tomar la decisión correcta.

- Los 6 mejores programas de bloqueo de USB para seguridad y protección de puertos

- RoboForm vs Bitwarden: Comparación de seguridad y asequibilidad

- NET HELPMSG 2250: qué es y cómo solucionarlo

- LastPass vs RoboForm: esto es lo que revelaron nuestras pruebas

- Antivirus de Windows XP: 8 opciones principales que aún son compatibles con este sistema operativo

También te puede interesar nuestra selección de mejores herramientas de ciberseguridad empresarial en términos de antivirus y funciones de copia de seguridad.

¿Se ha decidido por una solución de nuestra lista? Cuéntanos cómo tomaste tu decisión en la sección de comentarios a continuación.

![Más de 5 mejores programas antivirus para PC de juegos [Guía para jugadores]](/f/d0ba5dcaa3329a34dd1d18f6072aa741.jpg?width=300&height=460)