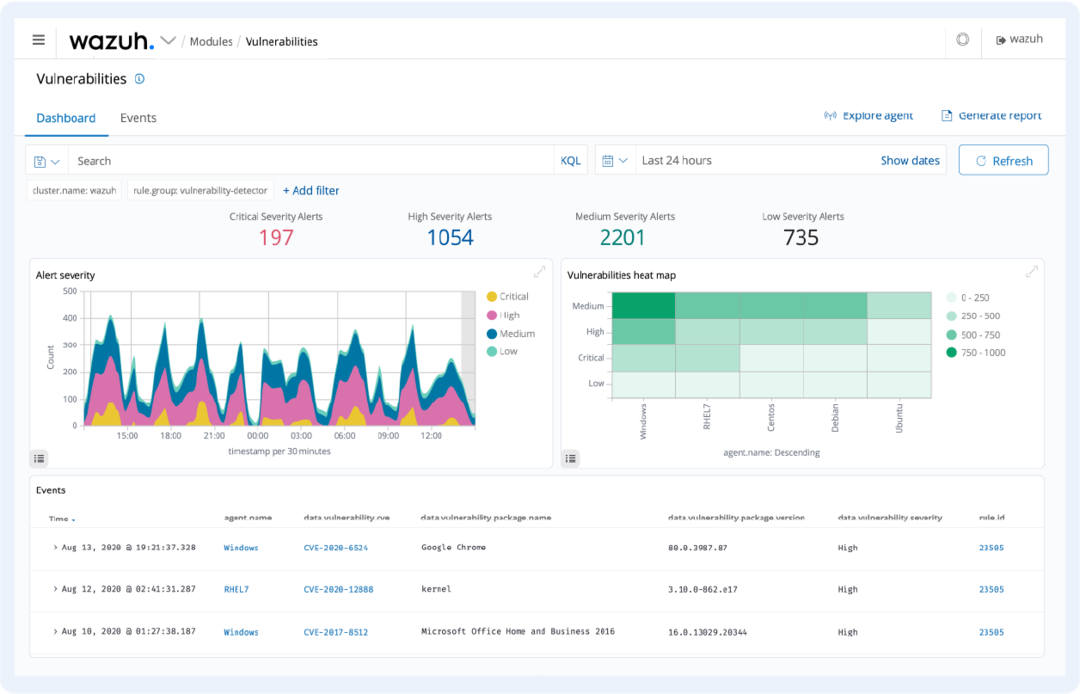

Si está buscando la mejor herramienta de seguridad de red de código abierto, la respuesta es Wazuh.

Por supuesto, es una solución de código abierto que garantiza la protección de las cargas de trabajo en entornos locales, virtualizados y basados en la nube.

En otras palabras, es una herramienta de nivel empresarial tanto para la seguridad en la nube como para los terminales. Sus agentes para sistemas Windows, Linux macOS, Solaris, AIX y HP-UX son capaces de detectar cualquier anomalía o transgresión basada en reglas.

Y lo hace escaneando todos los componentes de la red y sus registros, para proporcionar información al administrador central que la analizará y almacenará.

Como un cambio en el contenido del archivo, los atributos y los permisos se consideran amenazas a la privacidad, Wazuh supervisa constantemente dichas modificaciones.

Sin embargo, no solo te alerta, también puede bloquear el acceso al sistema afectado o ejecutar comandos para remediar la situación.

Otra gran ventaja de Wazuh es la lista de integraciones con otros servicios y herramientas como YARA, AlienVault, Amazon Macie, VirusTotal y muchos más.

La solución es gratuita para que pueda implementarla de inmediato, pero si necesita asistencia técnica, deberá pagar una tarifa.

Repasemos algunos de sus características clave:

- Analiza los datos recibidos de los agentes de sistemas Windows, Linux macOS, Solaris, AIX y HP-UX y los procesa mediante inteligencia de amenazas.

- Revise el cumplimiento normativo, las vulnerabilidades, la integridad de los archivos, la evaluación de la configuración y no solo la nube seguridad, pero también seguridad del contenedor (para hosts Docker y notas de Kubernetes y hasta el nivel del contenedor) sí mismo)

- Interfaz de usuario web para visualización, análisis y gestión de datos

- Funciones avanzadas de inteligencia de amenazas

- Detección de malware y análisis de datos de registro

Wazuh

Proteja su entorno de red con una solución completa de ciberseguridad de red XDR y SIEM.

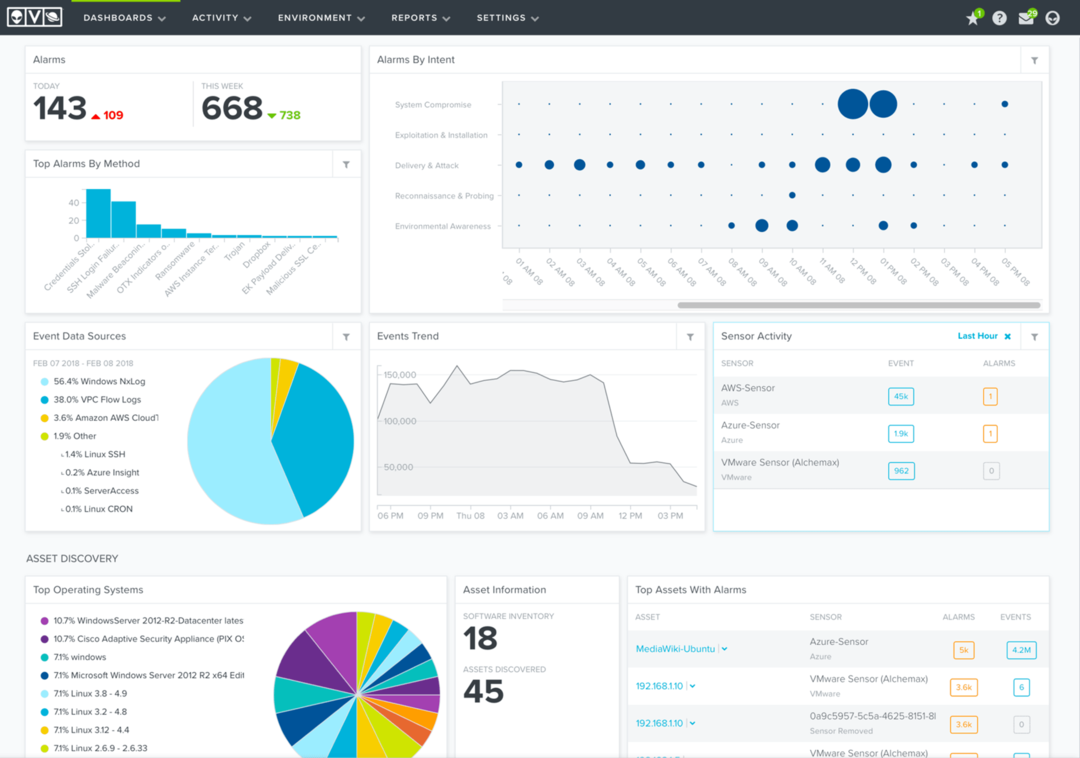

El acrónimo OSSIM de AlienVault OSSIM significa Gestión de eventos e información de seguridad de código abierto.

En comparación con Wazuh, que también tiene componentes XDR para combatir los ataques, esta solución solo tiene funciones SIEM.

Eso significa que puede detectar eventos de red y alertarlo para que pueda realizar los cambios necesarios para resolver el posible problema.

En resumen, AlienVault OSSIM ofrece descubrimiento de activos, evaluación de vulnerabilidades, detección de intrusos, monitoreo de comportamiento y correlación de eventos SIEM.

El software se basa en Open Threat Exchange (OTX) patentado que involucra a los usuarios que contribuyen y reciben información en tiempo real sobre hosts maliciosos.

Aquí están algunos de sus caracteristicas mas importantes:

- Supervisa entornos físicos y virtuales en las instalaciones

- Descubrimiento e inventario de activos

- Amplia evaluación de vulnerabilidades

- Desarrollado por Open Threat Exchange (OTX)

- Soporte de la comunidad a través de foros de productos

⇒ ConseguirAlien Vault OSSIM

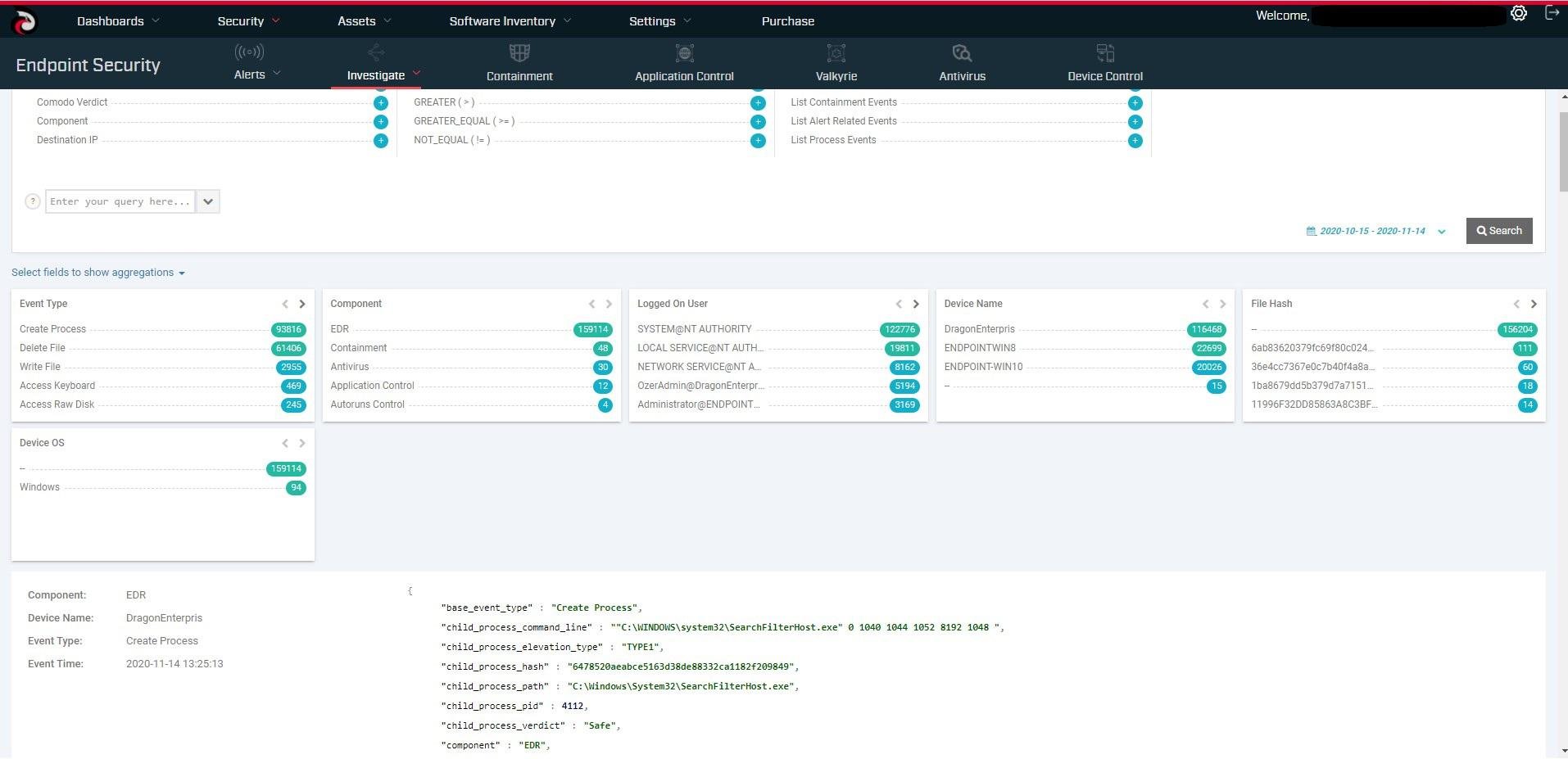

OpenEDR es un software gratuito de código abierto para la detección y respuesta de endpoints. Proporciona detección analítica en tiempo real con visibilidad de Mitre ATT&CK.

Básicamente, ofrece correlación de eventos y análisis de causa raíz de actividad y comportamientos de amenazas maliciosas para ayudarlo a proteger su red.

Una de las mejores ventajas de OpenEDR es que se puede implementar en cualquier entorno de punto final y tiene una consola de administración basada en la nube.

Y si desea crear integraciones para él, es tan simple como usar su código fuente de GitHub.

Repasemos algunos de sus características clave:

- Habilite el monitoreo continuo y completo de puntos finales

- Correlacione y visualice los datos de seguridad de los endpoints

- Realice análisis de malware, seguimiento de comportamiento anómalo e investigaciones de ataques en profundidad

- Promulgue remediaciones y endurezca las posturas de seguridad para reducir el riesgo en los puntos finales

- Detenga los intentos de ataque, el movimiento lateral y las infracciones.

Si tiene un equipo de administración de TI sólido, Metasploit puede ser una excelente herramienta para probar la vulnerabilidad de su red.

El software se puede utilizar para ejecutar evaluaciones de seguridad, anticipar ataques y mejorar la conciencia general sobre ciberseguridad.

Una gran ventaja es que es muy flexible. Puede instalarlo en estaciones de trabajo Windows (64 bits), macOS y Linux.

Además, encontrará instaladores listos para usar para una implementación rápida. Y luego, Metasploit puede automatizar casi todas las fases de una prueba de penetración, comenzando con las tácticas de explotación y terminando con la recopilación de evidencia.

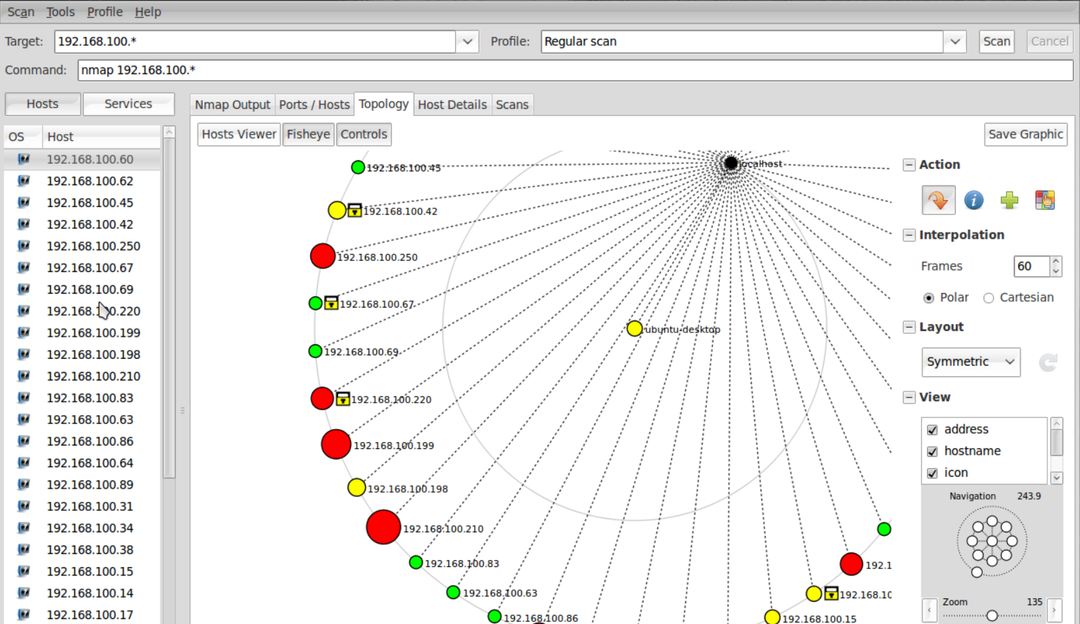

Además de aparecer en Matrix Reloaded y Ocean's 8 como una herramienta de piratería, Nmap es en realidad una herramienta de visualización y mapeo de redes.

Los administradores de red también pueden utilizarlo para el inventario de la red, la gestión de programas de actualización de servicios y la supervisión del tiempo de actividad del host o del servicio.

Nmap utiliza paquetes de IP sin procesar para identificar qué hosts están disponibles en la red, qué servicios ofrecen, qué sistemas operativos están ejecutando y mucho más.

Las herramientas pueden escanear grandes redes muy rápido y se ejecutan en todos los principales sistemas operativos de computadora. Encontrará paquetes binarios oficiales para Linux, Windows y Mac OS X.

Viene como un terminal de línea de comandos, pero también puede instalar una GUI avanzada y un visor de resultados llamado Zenmap.

También hay otras integraciones disponibles como Ncat (una transferencia de datos flexible, redirección y herramienta de depuración), Ndiff (para comparar resultados de escaneo) y Nping (un análisis de respuesta y generación de paquetes herramienta.

echa un vistazo a su características clave abajo:

- Admite docenas de técnicas avanzadas para mapear redes llenas de filtros IP, firewalls, enrutadores y otros obstáculos

- Escanea enormes redes de literalmente cientos de miles de máquinas

- La mayoría de los sistemas operativos son compatibles, incluidos Linux, Microsoft Windows, FreeBSD, OpenBSD, Solaris, IRIX, Mac OS X, HP-UX, NetBSD, Sun OS, Amiga y más.

⇒ Obtener Nmap

Esto concluye nuestra selección del mejor software de seguridad de red de código abierto para su empresa.

Esperamos que nuestro artículo le haya ayudado a seleccionar la herramienta adecuada para sus necesidades y que ahora haya ampliado sus opciones.

También te puede interesar consultar nuestra lista de mejores antivirus de código abierto para su sistema.

Si tiene alguna otra sugerencia de software que se ajuste a esta categoría, háganoslo saber en la sección de comentarios a continuación.

![5+ mejores software de seguridad para pequeñas empresas [Lista 2021]](/f/d0ba5dcaa3329a34dd1d18f6072aa741.jpg?width=300&height=460)