- Después de todo este tiempo, los servidores SQL siguen siendo populares entre los administradores expertos. Sin embargo, asegurarlos todavía parece ser uno de los mayores problemas.

- Vigilar de cerca la base de datos de su servidor SQL es una excelente manera de detectar y contrarrestar cualquier intento de ataque.

- Echa un vistazo a nuestro servidor SQL sección para obtener más soluciones rápidas, noticias y guías.

- Visita el Centro de TI Pro para descubrir más guías y herramientas de software para profesionales de TI.

Este software mantendrá sus controladores en funcionamiento, lo que lo mantendrá a salvo de errores comunes de la computadora y fallas de hardware. Verifique todos sus controladores ahora en 3 sencillos pasos:

- Descarga DriverFix (archivo de descarga verificado).

- Hacer clic Iniciar escaneo para encontrar todos los controladores problemáticos.

- Hacer clic Actualizar los controladores para conseguir nuevas versiones y evitar averías en el sistema.

- DriverFix ha sido descargado por 0 lectores este mes.

Después de todo este tiempo, SQLservidores siguen siendo bastante populares entre los administradores expertos. Y por una buena razón también.

Son increíblemente fáciles de instalar y ofrecen muchas seguridad funciones, son de bajo costo de poseer y operar, y ofrecen muchas funciones de administración de registros y datos.

Sin embargo, poseer y operar un servidor SQL, ya sea que decida seguir con MicrosoftVersión de MySQL, o la versión gratuita de MySQL de Oráculo, viene con una serie de responsabilidades.

Una de las cosas más importantes de las que debe ocuparse es la seguridad. Si las bases de datos de su servidor son cualquier cosa menos herméticas, es posible que experimente ataques antes de lo que cree.

Por este motivo, hemos recopilado estas sugerencias rápidas que puede utilizar para proteger su base de datos de servidor SQL en poco tiempo.

¿Cómo proteger la base de datos del servidor SQL?

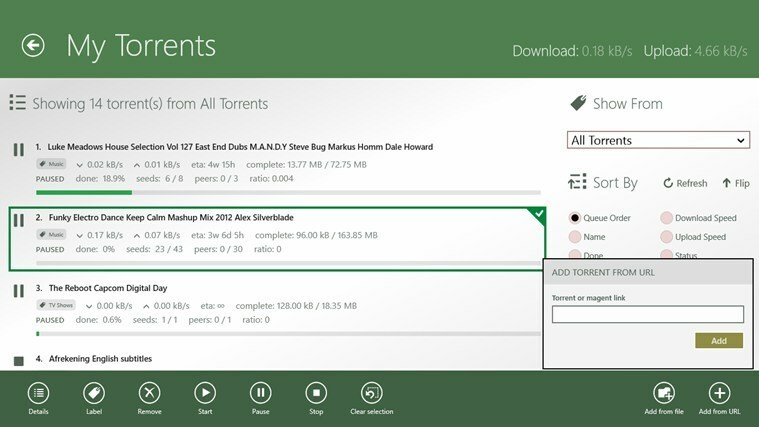

1. Supervise el servidor de cerca

Se dice que es mejor prevenir que curar. En nuestro caso, vigilar de cerca su servidor SQL puede hacer maravillas, ya que le da el tiempo que tanto necesita para contrarrestar las amenazas.

Sin embargo, no puede monitorear exactamente el servidor las 24 horas del día, los 7 días de la semana, a menos que sea un robot y no necesite dormir. Por esta razón, las soluciones de software de terceros se pueden utilizar con éxito en este escenario.

Recomendamos de todo corazón Paessler PRTG Network Monitor, ya que le proporciona varias funciones potentes y también se puede configurar fácilmente.

Esto es lo que necesita saber sobre Paessler PRTG Network Monitor:

- Ofrece múltiples sensores para todos los sistemas SQL populares (MySQL, SQL Server, Oracle SQL, PostgreSQL, SAP SQL)

- Incluye descripciones generales de monitoreado servidores

- Se puede implementar fácilmente en varios sistemas.

- Tiene servidores preconfigurados para una fácil instalación

- Viene con extenso vigilancia sensores

- Supervisa los inicios de sesión de SQL

2. Utilice siempre contraseñas seguras

No hace falta decir que el uso de una contraseña segura que incluya caracteres en minúsculas y mayúsculas, números y símbolos puede evitarle muchos problemas.

Por supuesto, es más fácil usar una contraseña débil y simple, pero eso también se aplica al atacante.

Asegúrese de utilizar contraseñas seguras tanto para Cuenta SA y el MySQL usuario root. Es mejor si usa un generador de contraseñas para crear una combinación difícil de recordar.

Realice una copia de seguridad en un lugar seguro para no perderlo.

3. Deshabilitar la cuenta SA

Es muy frecuente que el Cuenta SA es blanco de amenazas cibernéticas. Por esa razón, es mejor deshabilitarlo y dejarlo así, a menos que esté usando una aplicación que requiera que esté activo.

Mejor aún, cámbiele el nombre a otro y luego desactívelo. Incluso los procesos que requieren Cuenta SA seguirá funcionando, incluso después de cambiarle el nombre y deshabilitarlo.

Sin embargo, la aplicación de actualizaciones acumulativas o la instalación de paquetes de servicios puede resultar un poco problemática. En este caso, simplemente restaure la cuenta SA a su estado original, luego cámbiele el nombre y desactívela cuando haya terminado.

O, si tiene los conocimientos técnicos, puede automatizar el proceso y utilizar las instalaciones anteriores como desencadenantes.

4. Mantenlo simple

Intente abstenerse de instalar cualquier cosa que no necesite en su servidor SQL para evitar vulnerabilidades explotables. Durante la instalación de la instalación de la base de datos de SQL Server, lo más probable es que se le pida que elija qué funciones implementar.

Solo asegúrate de desmarcar todo lo que no quieras 100% necesitar. Además, al asignar privilegios a los usuarios de su base de datos, intente no otorgar demasiado acceso innecesario y evite TODOS los permisos a toda costa siempre que sea posible.

Además, como nota al margen, mantén todo actualizado. Hay una buena razón por la que las actualizaciones y los parches de seguridad se publican con tanta frecuencia. Varias vulnerabilidades de día cero se detectan día a día y las actualizaciones pueden ayudar a repararlas.

5. Presta atención a las copias de seguridad

Si tiene las habilidades adecuadas para administrar la base de datos del servidor, lo más probable es que tenga copias de seguridad. Sin embargo, si no protege sus copias de seguridad de la misma manera que la base de datos del servidor principal, es propenso a sufrir desastres.

Un pirata informático no necesita necesariamente acceder al servidor principal siempre que haya una copia de seguridad a la que se pueda acceder más fácilmente. Por lo tanto, asegúrese de hacer cumplir también políticas de seguridad sólidas para sus copias de seguridad.

6. Utilice procedimientos almacenados en lugar de consultas SQL directas

¿Alguna vez has oído hablar de las inyecciones de SQL? Si no es así, debería agradecerle a su estrella de la suerte, ya que son piezas de código desagradables que pueden ser utilizadas por prácticamente cualquier persona para comprometer su servidor.

Simplemente, búsquelo y comprenderá por qué incluso un niño curioso puede causar estragos en su servidor usando solo una cadena de código en el campo correcto.

Afortunadamente, puede eliminar el riesgo de inyecciones de SQL cambiando a procedimientos almacenados. Estos procedimientos solo funcionan con parámetros preestablecidos y se pueden utilizar para realizar funciones fijas.

Por lo tanto, los usuarios no pueden inyectar código incorrecto en su servidor y comprometerlo.

Reflexiones finales sobre la protección de la base de datos de su servidor SQL

A fin de cuentas, seguimos abogando por que la prevención sea mejor que la cura. Mantener segura la base de datos de su servidor SQL es mucho más fácil que tener que lidiar con las secuelas de un ataque cibernetico.

Vigilar su base de datos SQL todo el tiempo con herramientas especializadas como Passler PRTG Network Monitor puede llevarlo algunos pasos por delante de posibles atacantes.

Sin embargo, debe recordar que la supervisión de la base de datos de su servidor SQL por sí sola no servirá de mucho. Por lo tanto, debe intentar aplicar medidas de seguridad para cualquier área que pueda ser propensa a la explotación.