A estas alturas, es obvio que Microsoft está presionando mucho para hacer Windows Defender la solución de seguridad estándar para Windows 10. Parecería que está bastante lejos de eso, ya que se ha encontrado otra falla crítica en Windows Defender. Tavis Ormandy, un ingeniero de seguridad de Google, sacó a la luz el problema.

Proyecto cero de Google

Tavis trabaja en Google bajo el Proyecto cero iniciativa, una especie de grupo de trabajo que tiene como objetivo encontrar problemas críticos dentro del software publicado. Al encontrar problemas críticos con el software, se contacta al desarrollador / proveedor del software y se le solicita que solucione el problema.

Después de eso, Project Zero le da al proveedor 90 días para solucionar el problema. Si no se lanza un parche en este período de tiempo, el grupo de trabajo de Google tomará el asunto en sus propias manos y hará público el problema, en servicio de los clientes del proveedor que necesitan estar informados sobre el problema principal o problemas encontrados dentro del software por el que pagan.

Ya en el trabajo

No era necesario que la segunda parte de la iniciativa se llevara a cabo esta vez, ya que Microsoft ya lanzó un parche para la vulnerabilidad de seguridad.

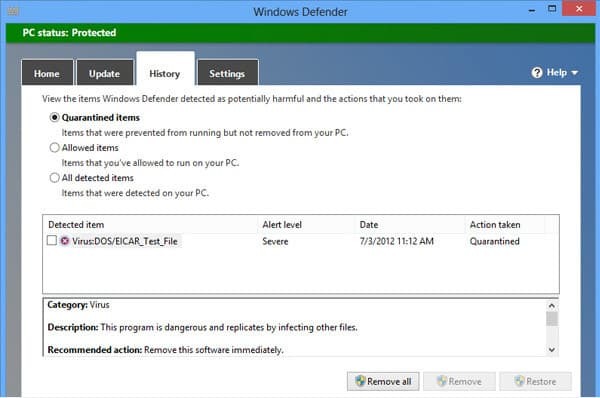

En cuanto a la vulnerabilidad real, el emulador x86 para Windows Defender se eliminó de la zona de pruebas. Esto podría haberlo impactado negativamente. El emulador también se vio afectado por un error. Ormandy se puso en contacto directamente con Microsoft para consultar sobre su decisión de exponer la instrucción apicall. Esto es lo que dijo el fabricante de Windows en respuesta a Tavis Ormandy:

"Hablé de la instrucción" apicall "de Microsoft que puede invocar una gran cantidad de emuladores internos apis y está expuesto a atacantes remotos de forma predeterminada en todas las versiones recientes de Windows. Le pregunté a Microsoft si esto se había expuesto intencionalmente y respondieron "El apicall la instrucción está expuesta por múltiples razones ", por lo que es intencional"

Actualización de Windows Defender

El problema ya ha sido parcheado, como se mencionó anteriormente, pero los usuarios aún deben aplicar dicho parche. Para aquellos que intentan averiguar si tienen o no el último parche que contiene la solución, ese parche actualiza el motor de protección contra malware a versión 1.1.139.03.0. La versión actual instalada en una PC se puede verificar en la sección de Windows Defender en Windows, que se encuentra en Actualizar y Seguridad.

HISTORIAS RELACIONADAS PARA VER:

- Microsoft corrige otra vulnerabilidad grave en Windows Defender

- Microsoft corrige una vulnerabilidad de ejecución remota de código de Windows Defender

- Microsoft corrige un desagradable error de Windows Defender en Windows 10 Redstone 3