- Hay un nuevo documento de malware de Microsoft que se enmascara como uno creado con Windows 11 Alpha.

- Los documentos maliciosos aprovechan las macros de VBA para infiltrarse con éxito en el sistema.

- Se sospecha que el grupo FIN7 está detrás de este ataque, dada su historia previa en casos similares.

Los usuarios de Microsoft tienen una cosa más de la que preocuparse. Una empresa de investigación de seguridad ha descubierto un nuevo malware de documentos de Microsoft Word. El maldoc se enmascara a sí mismo como un documento creado en Windows 11 Alpha. Anomali Threat Research ha descubierto seis programas maliciosos similares y advierte a los usuarios que estén atentos mientras Microsoft intenta mantenerse al tanto de la situación.

Microsoft ha enfrentado ataques de malware en el pasado reciente donde los atacantes han estado hacerse pasar por herramientas de productividad conocidas y de uso común para lanzar un ataque. El documento de malware descubierto se llama "Users-Progress-072021-1.doc".

El ataque tuvo lugar a finales de junio

Según Anomali, el ataque probablemente tuvo lugar a fines de junio y terminó a fines de julio. La firma afirma que el grupo FIN7 está detrás del ataque y el objetivo principal era entregar una variación de Javascript a través de la puerta trasera, como vienen intentando desde 2018. FIN7 se considera el grupo de ciberataques de mayor duración desde 2013.

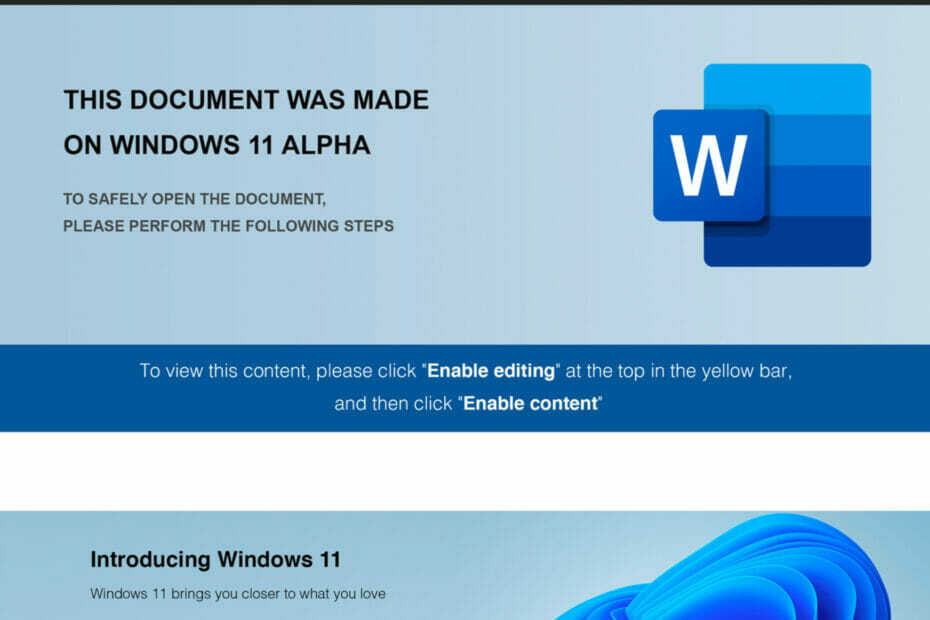

La cadena de infección comenzó con una imagen que se hizo pasar por Windows 11 Alpha. La imagen asignaba a los usuarios la tarea de "Habilitar contenido" o "Habilitar edición" para el siguiente paso.

Un usuario de Twitter llamado NinjaOperator recurrió a Twitter para preguntarse si FIN7 estaba detrás del ataque cuando se conoció la noticia.

Eres tu # FIN7https://t.co/54VUmf21Pn

- Nicko K (@NinjaOperator) 3 de septiembre de 2021

Los usuarios son atraídos usando las instrucciones en la portada del documento.

El documento de malware utiliza macros de Visual Basic para aplicaciones. Una vez que tiene éxito, se descarta una carga útil de JavaScript. La macro se ejecuta cuando un usuario realiza funciones básicas como "habilitar la edición" o "habilitar el contenido", tal como dicen las instrucciones en la portada.

Usuarios familiarizados con Versiones y variaciones de Windows 11 tienen menos probabilidades de sufrir el ataque, pero otros pueden caer en este truco y ejecutar el archivo.

El documento de malware puede realizar varias comprobaciones como:

- Capacidad de memoria

- Idioma

- Comprobación de VM

- Comprobación de CLEARMIND

CLEARMIND es un dominio para un proveedor de servicios POS. FIN7 es conocido por apuntar a dichos dominios para obtener acceso a datos a gran escala.

El grupo sigue activo a pesar de las medidas adoptadas para poner fin a los ataques. Se advierte a los usuarios que permanezcan más atentos a todos los archivos.

¿Ha sufrido algún ataque de malware en el pasado reciente? Comparta cualquier consejo que le haya resultado útil en la sección de comentarios a continuación.

![Cele mai bune cámara video auto cu GPS [Ghid 2021]](/f/222ca02342f16a975f3ef544fa5229d1.jpg?width=300&height=460)

![Antivirus gratuito pentru un an [Top 4 solutii ideale]](/f/b3bd92fbab1746b4e38a30016725c7b2.jpg?width=300&height=460)

![Cel mai bun laptop pentru diagnoza auto [Top 5 soluciones]](/f/e99e461ff503a97fc412059e553372ed.jpg?width=300&height=460)