Microsoft afirma que Windows 10 es el sistema operativo Windows más seguro de todos los tiempos. Sin embargo, los atacantes siempre encuentran formas de ingresar al sistema a través de algunas de sus funciones y dañar a los usuarios habituales.

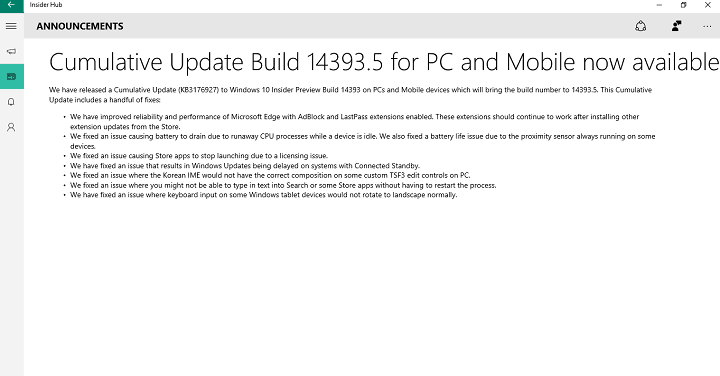

Como parte del parche de abril el martes pasado, Microsoft lanzó un puñado de nuevas actualizaciones de seguridad para Windows. 10, que apunta a vulnerabilidades conocidas ubicadas principalmente en Internet Explorer, Microsoft Edge y a través de Adobe Flash Jugador. El paquete consta de 13 actualizaciones de seguridad, 6 críticas y 7 importantes, y cada actualización tiene como objetivo una característica específica del sistema.

Microsoft lanza actualizaciones de seguridad para Windows 10 y sus características

Actualizaciones críticas

- MS16-037 - Esta actualización resuelve seis problemas de vulnerabilidad en Internet Explorer, que permiten a los atacantes obtener los derechos de usuario de un usuario. Los atacantes pueden recopilar los datos de los usuarios a través de un sitio web especialmente diseñado, que utiliza un "mecanismo" especial para exponer los datos de los usuarios. Microsoft marca esta actualización como "Parche ahora", por lo tanto, se recomienda encarecidamente instalarla.

- MS16-038 -Este parche hace básicamente lo mismo que MS16-037, pero está dirigido a Microsoft Edge. Microsoft también marca esta actualización como "Parchear ahora".

- MS16-039 - La actualización apunta a vulnerabilidades en .NET Framework, Microsoft Office, Skype for Business y Microsoft Lync. Estas vulnerabilidades podrían permitir la ejecución remota de código si un usuario abre un archivo infectado a través de uno de estos servicios.

- MS16-040 - Este parche actualiza la versión 3 de MSXML Services, eliminando la posibilidad de dejar el sistema vulnerable a la ejecución remota de código. Desafortunadamente, esta actualización solo tiene como objetivo la versión 3, ya que otras versiones se han dejado, por lo que solo es útil si está ejecutando algún programa anterior, desarrollado para versiones anteriores de Windows.

- MS16-042 - Esta actualización tiene como objetivo resolver las vulnerabilidades informadas en Microsoft Office. La actualización debería eliminar la posibilidad de dejar el sistema de los usuarios expuesto a los atacantes si un usuario abre un documento de Office sospechoso. Este parche también está marcado como la actualización "Patch Now", por lo que debería instalarlo.

- MS16-050 - El último parche de este paquete de actualizaciones críticas no está relacionado con los productos de Microsoft. Esta actualización elimina las vulnerabilidades de Adobe Flash Player y debería llegar a todos los sistemas operativos Windows más nuevos (Windows 7, Windows 8 / 8.1 y Windows 10). Si desea obtener más información sobre esta actualización, consulte Página de soporte de Adobe.

Actualizaciones importantes

- MS16-041 - La primera actualización importante está dirigida principalmente a usuarios de Server 2008 y Windows 7. Debería tratar los problemas de vulnerabilidad informados con .NET Framework.

- MS16-044 - Esta actualización resuelve una única vulnerabilidad de la que se ha informado de forma privada en el componente principal de Windows OLE. Si Windows OLE no valida la entrada del usuario, un atacante podría ejecutar un código malicioso a través de un programa infectado.

- MS16-045 - Esta actualización elimina las vulnerabilidades expuestas en los sistemas operativos creados por Hyper-V. Sin embargo, si no ejecuta Hyper-V, no estará expuesto.

- MS16-046 - Resuelve la vulnerabilidad informada en el proceso de inicio de sesión secundario de Windows.

- MS16-047 - Resuelve la vulnerabilidad informada en la política de dominio y seguridad de inicio de sesión de Windows.

- MS16-048 - Resuelve la vulnerabilidad informada en el subsistema de tiempo de ejecución de cliente / servidor de Windows.

- MS16-049 - Actualiza el archivo HTTP.SYS, para resolver la vulnerabilidad que podría conducir a un escenario de denegación de servicio.

Si desea obtener más detalles sobre todas las actualizaciones de Patch Tuesday, consulte Página de soporte de TechNet.