Hacking y sus consecuencias: - La piratería está mal vista y es ilegal en casi todos los países del mundo y no debe realizarse con fines ilegales.

Nota: Este artículo es solo para fines educativos y debe usarse para encontrar y corregir vulnerabilidades en su propia red. Bajo ninguna circunstancia, debe utilizar estos programas para obtener acceso ilegal a otras redes inalámbricas.

Hackear Wifi

Hackear cualquier cosa comienza con el simple proceso de encontrar vulnerabilidades y luego usarlas para obtener acceso. Del mismo modo, existen muchos tipos de vulnerabilidades que puedes encontrar entre los protocolos Wifi.

-> Mala configuración

Se trata de lagunas y lagunas en la configuración de cualquier red inalámbrica. Cualquier red inalámbrica, cuando se está configurando, tiene sus propios valores y configuraciones predeterminados para asegurar una fácil configuración. A menudo, los usuarios que no están familiarizados con este aspecto tienden a mantener los mismos valores / configuraciones predeterminados, sin ningún conocimiento al respecto. Esto se convierte en una puerta de enlace gratuita para cualquier tipo de ataque, ya que los atacantes suelen conocer estos valores predeterminados o, si no se conocen, están fácilmente disponibles mediante la supervisión de la red.

-> Cifrado deficiente

Estos son fallos de seguridad y lagunas en el cifrado de sus contraseñas o datos.

Esto puede deberse a una mala elección de contraseñas o simplemente al uso de un protocolo de seguridad débil. Los protocolos de seguridad débiles son como invitaciones a ataques inalámbricos y, por lo tanto, deben mantenerse con regularidad.

Protocolos de seguridad Wifi

- WEP y WPA

WEP significa = Privacidad equivalente por cable

WPA significa = acceso protegido Wi-Fi

WEP es un protocolo de seguridad LAN Wi-Fi obsoleto, utilizado en la década de 1990 durante el inicio de la tecnología inalámbrica. Se descubrió que el protocolo era muy vulnerable y débil. Pronto, los piratas informáticos y otros usuarios malintencionados pudieron aprovechar esto y realizar tareas poco éticas. Por lo tanto, pronto se introdujeron los protocolos WPA a principios de la década de 2000 para proporcionar a los usuarios más protección en comparación con el protocolo WEP. Este nuevo protocolo estaba disponible en dos versiones diferentes, WPA 1 y 2. Estos protocolos son los protocolos de seguridad que se utilizan actualmente en las máquinas inalámbricas para garantizar la seguridad adecuada de su red.

Lea también:Cómo hackear la cuenta de Facebook de alguien

Por lo tanto, para obtener acceso a cualquier red Wifi, tendría que omitir el protocolo WEP o WPA, según el que esté activo. Para eludir o romper los protocolos de seguridad, puede aprovechar la debilidad de WEP o atacar continuamente WPA1 o WPA2 para finalmente obtener acceso a la red wi-fi.

También puede usar registradores de claves y otras herramientas de monitoreo para obtener acceso a la red, si no puede descifrar los protocolos de seguridad WEP / WPA.

A continuación se muestra la lista de programas que puede utilizar para encontrar vulnerabilidades en su red inalámbrica y obtener acceso no autorizado.

Nota: este contenido es solo para fines educativos

No se recomienda ni desaconseja el uso de estos programas con fines no éticos. El escritor o el blog no serán responsables de ninguna actividad ilegal debido a este contenido. Se aconseja al usuario que mantenga los estándares éticos y utilice el software bajo su propio riesgo.

Lea también:Cómo saber su contraseña wifi olvidada en Windows 10

Este es uno de los programas más populares y famosos que existen para descifrar cualquier red wifi con protocolos de seguridad WEP o WPA. AirCrack es una de las mejores herramientas para descifrar contraseñas que existen y utiliza algoritmos de última generación para capturar diferentes paquetes de datos del red inalámbrica a lo largo del tiempo, y una vez que se hayan recopilado suficientes paquetes de datos, el software entrará en el proceso de recuperación del contraseña.

Los desarrolladores del programa ofrecen tutoriales en línea para ayudarlo a descifrar redes inalámbricas de manera eficiente y sin obstáculos. El software está disponible para todos los sistemas operativos en formato de distribución de Linux, Live CD o simplemente en una imagen de VMware. La imagen y el CD tienen sus propias limitaciones, que debe tener en cuenta antes de continuar.

Esta es otra gran herramienta para descifrar contraseñas wifi en la que confían muchos usuarios de todo el mundo. AirSnort puede descifrar cualquier tipo de cifrado WEP de una red wifi, ayudándole a obtener acceso a esa red. El software es totalmente gratuito y también está disponible para usuarios de Linux y Windows. La herramienta es un programa muy simple con instrucciones de procesamiento simples. La herramienta está diseñada para recopilar y monitorear pasivamente diferentes transmisiones de la red inalámbrica. red y luego procesar los datos para obtener acceso a la red una vez que se hayan recogido.

El único inconveniente es que debido a la simplicidad de la herramienta, ya no se mantiene, pero aún está disponible para descargar.

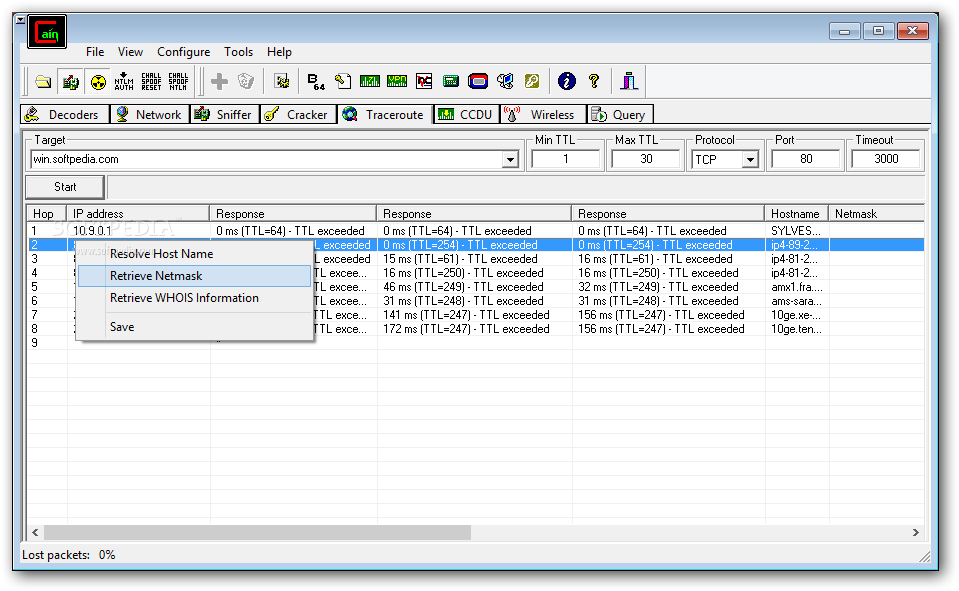

Esta es una herramienta muy popular para descifrar contraseñas apreciada por muchos analistas de seguridad en todo el mundo. La herramienta es desarrollada por sus desarrolladores para interceptar y monitorear el tráfico de la red. Al encontrar el tipo correcto de contenido, el programa está diseñado para recuperar la contraseña mediante el uso de la fuerza bruta de los métodos de ataque de criptoanálisis. Si los ataques no funcionan y están a punto de atraparlo, puede usar el protocolo de seguridad y el administrador de protocolos de enrutamiento para buscar y encontrar vulnerabilidades. Con todo, este es otro gran programa para probar toda la seguridad de su red de una sola vez y buscar vulnerabilidades, si las hay.

Este es un rastreador de redes inalámbricas y un IDS. IDS son las siglas de Intrusion Detection System. El programa puede analizar wi-fi 802.11 a / g / b / n capa 2 y encontrar vulnerabilidades en él. La herramienta puede descifrar cualquier red inalámbrica que admita la monitorización por radiofrecuencia. La herramienta recopilará paquetes de datos hasta que se hayan recopilado suficientes datos para romper la red. El programa puede incluso detectar e identificar redes ocultas y encontrar vulnerabilidades en ellas para sus necesidades de seguridad. El software está disponible para todas las plataformas, incluidas las plataformas Linux, Mac, Windows y BSD.

En general, es otra gran herramienta para buscar lagunas y vulnerabilidades en su red inalámbrica.

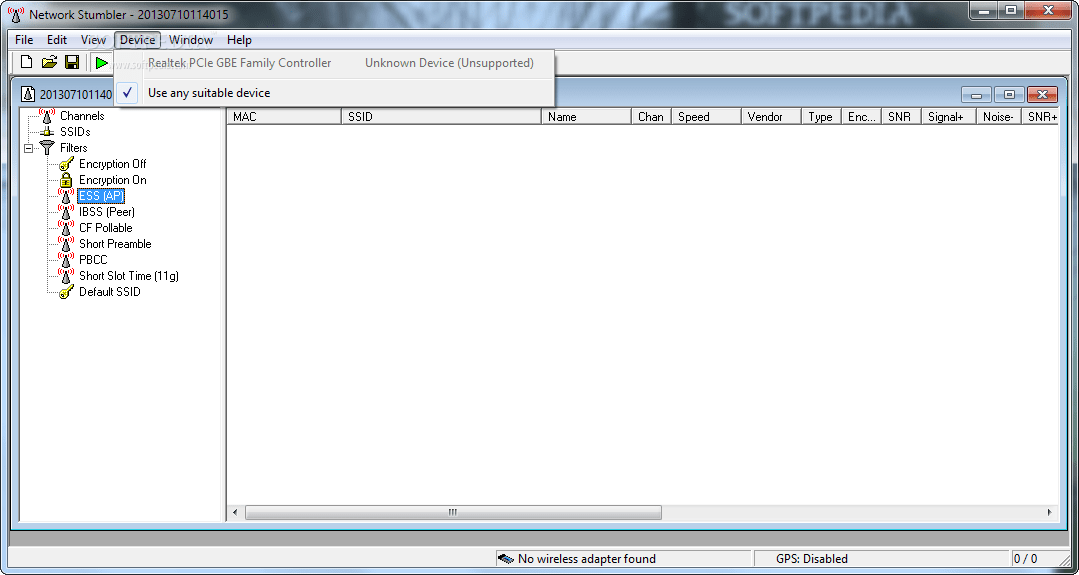

Este es otro gran programa para poder encontrar puntos de acceso inalámbricos abiertos en cualquier red inalámbrica. La herramienta es absolutamente gratuita y está disponible para todos los usuarios de Windows. El programa está repleto de funciones con diferentes herramientas y otras utilidades para ayudarlo con todas sus necesidades de configuración de seguridad.

Existe una versión ligera de la herramienta, llamada miniNetStumbler. La versión ligera y recortada de la herramienta podría ser útil para algunos de ustedes.

NetStumbler se puede utilizar para buscar y encontrar todos estos diferentes tipos de vulnerabilidades y fallos en la configuración de seguridad.

- Wardriving

- Verificación de configuraciones

- Áreas de redes y conexiones deficientes

- Puntos de acceso no autorizados

Etc.

La herramienta tiene solo un gran inconveniente

- La herramienta solo es compatible con versiones de Windows de 32 bits y no de 64 bits.

Considerándolo todo, es otro gran programa para encontrar vulnerabilidades en su red inalámbrica.

InSSIDer es otra herramienta popular para los sistemas operativos Windows y Mac. La herramienta era de código abierto en sus primeras etapas y recibió un gran premio por ser la mejor en su categoría. La herramienta ahora cuesta 19,99 $ y tiene varias características premium que la hacen excepcionalmente genial. El programa es un escáner de wi-fi y se puede utilizar para muchos propósitos. El programa puede encontrar fácilmente puntos de acceso abiertos, vulnerabilidades, guardar diferentes registros e incluso rastrear la intensidad de la señal para un análisis detallado.

Con todo, InSSIDer es otra gran herramienta para el análisis de seguridad y probar la vulnerabilidad de su red inalámbrica.

Este es otro gran programa para probar la estabilidad de su red inalámbrica. WireShark es un analizador de protocolo de red, que le permite verificar y monitorear toda la actividad que tiene lugar en su red. Además de capturar paquetes salientes para el autoanálisis del programa, también puede capturar paquetes en tiempo real, buscar vulnerabilidades y analizarlas usted mismo. Puede analizar y dividir los datos hasta llegar al nivel micro. El software le proporciona la máxima precisión y detalle para garantizar los mejores resultados.

El programa es compatible con todas las plataformas principales, incluidas Windows, Linux, Max OS, Solaries, FreeBsd y muchas más.

WireShark se recomienda para usuarios avanzados, ya que la herramienta requiere una evaluación manual de cada paquete de datos capturado y, por lo tanto, podría resultar demasiado para todos aquellos que son nuevos en este campo.

En general, WireShark es otro gran analizador de protocolos de red para encontrar vulnerabilidades en su red inalámbrica.

Esta es una herramienta de ataque automatizada que apunta al protocolo WPA-PSK de la red inalámbrica. El programa es muy eficiente y solo es compatible con Linux. La herramienta incluso tiene una interfaz de línea de comandos y se ejecuta en una lista de palabras.

Esta lista también contiene la contraseña que se utilizará en el ataque.

La herramienta es muy sencilla de utilizar sin complicaciones. El único inconveniente es que, debido al descifrado del cifrado SSID, el proceso tarda mucho más de lo esperado. Esto se debe al proceso utilizado por su programa, en palabras simples, el programa tiene que pasar por un diccionario de palabras y compararlo con la contraseña enviada para intentar romper la seguridad protocolo.

En la última entrega del programa, los desarrolladores intentaron reducir el tiempo de espera al incluir alrededor de 1000 de los más populares. SSI. Esto significa que si su SSID no está incluido en los 1000 populares, tendrá que esperar un poco más para que el proceso terminar.

AirJack es otra herramienta popular para la recuperación de contraseñas. La herramienta está diseñada básicamente en torno al concepto de una herramienta de inyección de paquetes, que puede inyectar paquetes infectados / diseñados específicamente en una red para tener el efecto deseado.

También puede transmitir paquetes falsificados a la red para intentar eliminarlos.

Esta herramienta también puede ayudar a probar un ataque de "hombre en el medio".

Con todo, AirJack es otra gran herramienta de inyección de paquetes que se puede utilizar para comprobar la integridad de su red inalámbrica.

Esta es una herramienta de ruptura de claves WEP muy simple, al grano, para todos los usuarios de Linux. Esta herramienta simplemente realiza un ataque de verificación de diccionario activo en la contraseña al compararla con millones de entradas que forman un diccionario completo.

El único requisito es tener una tarjeta WLAN que funcione.

Considerándolo todo WEPAttack es otra gran herramienta para verificar su red inalámbrica en busca de fallas de seguridad y asegurarse de que sea segura.

OmniPeek es un rastreador de paquetes y también una herramienta de análisis de redes. La herramienta se vende por una pequeña tarifa y, por lo tanto, se clasifica como un paquete comercial. La herramienta requiere que esté familiarizado con los protocolos de red y las diferentes técnicas de análisis de redes. Esto se debe a que la herramienta está diseñada para usuarios profesionales y resultará confusa para los principiantes. La herramienta se utiliza para capturar y

Analice los datos del tráfico inalámbrico en busca de vulnerabilidades y agujeros en la seguridad. La herramienta es compatible con casi todas las tarjetas WLAN, por lo que no tiene que preocuparse por la compatibilidad con demasiada frecuencia.

Esta es otra herramienta inalámbrica de monitoreo y análisis de paquetes disponible para descargar. El programa tiene una interfaz de usuario fácil de usar que es un gran lado positivo cuando se trata de herramientas y programas de este tipo. Por lo general, los programas de prueba de seguridad y búsqueda de vulnerabilidades no tienen una interfaz de usuario descriptiva y fácil de usar. La herramienta está diseñada para capturar paquetes importantes que contienen datos importantes y mostrarlos como una lista fácil de leer y comprender.

Los paquetes se pueden definir fácilmente utilizando claves WPA / WEP definidas por el usuario.

Con todo, esta es otra gran herramienta para monitorear y cuidar su red inalámbrica, ya sea que sea un usuario doméstico o un profesional de la red.

Nota: - Estos fueron los mejores programas para probar la seguridad de su red inalámbrica y probarla en busca de vulnerabilidades.

Estos programas deben usarse de manera responsable y no deben usarse indebidamente con fines ilegales.

Cualquier problema o problema legal que enfrente debido a este contenido no concierne al escritor del blog.

Utilice las herramientas de forma responsable.