- Αυτό είναι ένα σοβαρό μήνυμα και θα πρέπει να αντιμετωπίζεται ως τέτοιο από όλους τους πελάτες της Microsoft.

- Η εταιρεία Redmond εκδίδει μια πραγματική προειδοποίηση σχετικά με το SEABORGIUM phishing.

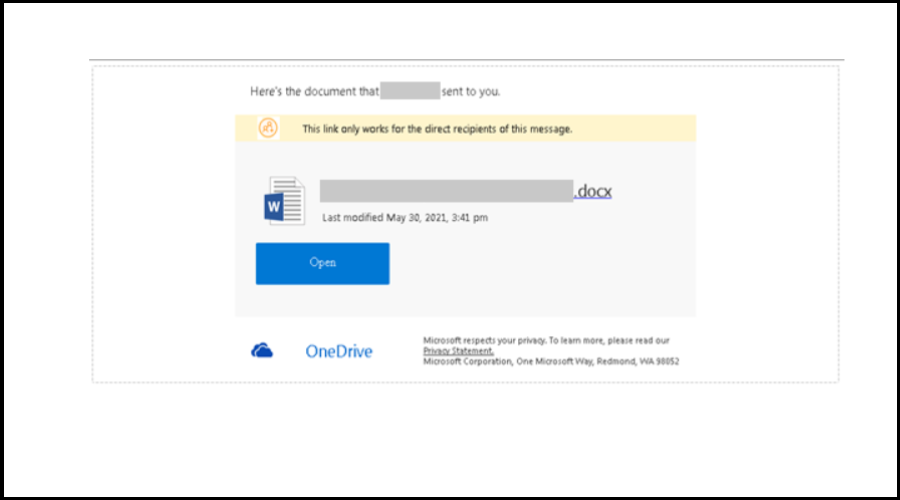

- Κακόβουλα τρίτα μέρη μπορούν να διεισδύσουν στο σύστημά σας χρησιμοποιώντας κατασκευασμένα μηνύματα ηλεκτρονικού ταχυδρομείου OneDrive.

Ακριβώς όταν νόμιζες ότι το πιο πρόσφατο Ενημερώστε τις ενημερώσεις ασφαλείας της Τρίτης κάλυψε σχεδόν όλα τα κενά στο αμυντικό πλέγμα της Microsoft, ο τεχνολογικός γίγαντας φέρνει πιο ανησυχητικά νέα.

Το Κέντρο Πληροφοριών Threat Intelligence της εταιρείας Redmond, ή MSTIC, εξέδωσε μια σοβαρή προειδοποίηση σχετικά με μια εκστρατεία ηλεκτρονικού ψαρέματος που ονομάζεται SEABORGIUM.

Αυτό δεν είναι μια καινοτομία για τους ειδικούς σε θέματα ασφάλειας, καθώς αυτό το σχέδιο υπάρχει ουσιαστικά από το 2017, η Microsoft έκανε ένα σημαντικό ανάρτηση σχετικά με το SEABORGIUM.

Πρόκειται να σας δείξουμε τους τρόπους λειτουργίας του, εξετάζοντας ορισμένες περιεκτικές οδηγίες που θα μπορούσαν να βοηθήσουν τα πιθανά θύματα να το αποφύγουν.

Πώς λειτουργεί το σύστημα phishing SEABORGIUM;

Γνωρίζουμε ότι τώρα πιθανώς αναρωτιέστε τι κάνει αυτή την καμπάνια ηλεκτρονικού ψαρέματος τόσο επικίνδυνη για τους χρήστες της Microsoft.

Λοιπόν, πρέπει να ξέρετε ότι είναι στην πραγματικότητα ο τρόπος με τον οποίο τα κακόβουλα τρίτα μέρη ξεκινούν την επίθεση. Πρώτον, έχει δει ότι διεξάγουν αναγνώριση ή ενδελεχή παρατήρηση των πιθανών θυμάτων χρησιμοποιώντας δόλια προφίλ στα μέσα κοινωνικής δικτύωσης.

Ως αποτέλεσμα, δημιουργούνται επίσης πολλές διευθύνσεις email για την πλαστοπροσωπία πραγματικών ταυτοτήτων αυθεντικών προσώπων για να επικοινωνήσουν με τους επιλεγμένους στόχους.

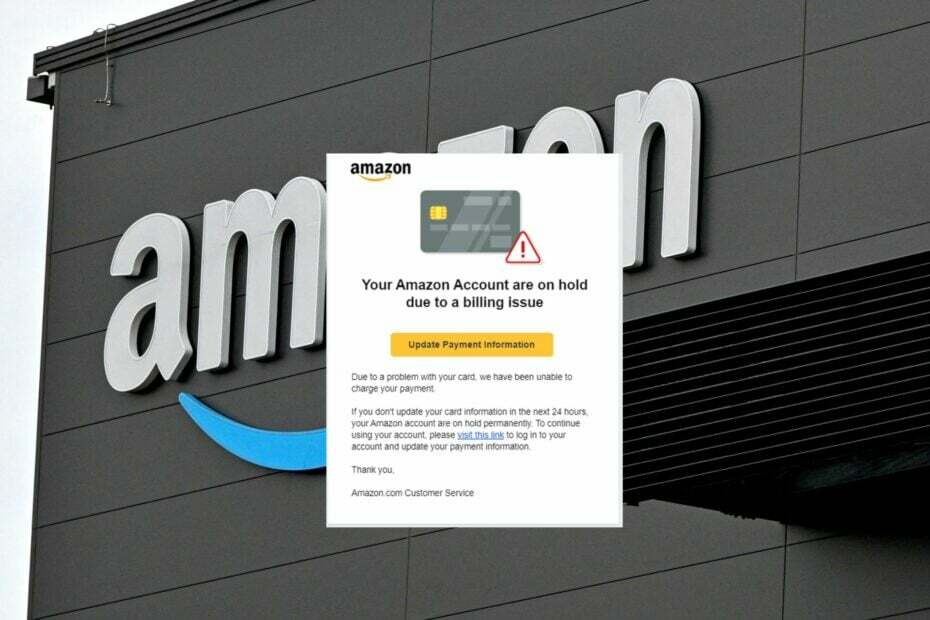

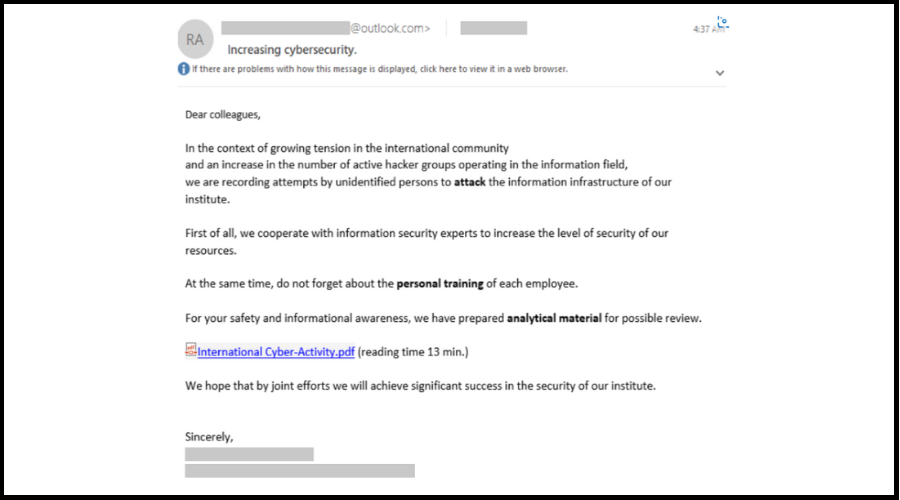

Όχι μόνο αυτό, αλλά τα δυνητικά επιβλαβή μηνύματα ηλεκτρονικού ταχυδρομείου μπορούν επίσης να προέρχονται από τις λεγόμενες σημαντικές εταιρείες ασφαλείας, που προσφέρουν την εκπαίδευση των χρηστών σχετικά με την ασφάλεια στον κυβερνοχώρο.

Η Microsoft διευκρίνισε επίσης ότι οι χάκερ SEABORGIUM παραδίδουν κακόβουλες διευθύνσεις URL απευθείας σε ένα email ή μέσω συνημμένων, συχνά μιμούμενοι υπηρεσίες φιλοξενίας όπως το OneDrive της Microsoft.

Επιπλέον, ο τεχνολογικός γίγαντας περιέγραψε επίσης τη χρήση του κιτ phishing EvilGinx σε αυτήν την περίπτωση που χρησιμοποιείται για την κλοπή των διαπιστευτηρίων των θυμάτων.

Όπως είπε η εταιρεία, στην απλούστερη περίπτωση, η SEABORGIUM προσθέτει απευθείας μια διεύθυνση URL στο σώμα του ηλεκτρονικού ταχυδρομείου ηλεκτρονικού ψαρέματος.

Ωστόσο, κατά καιρούς, κακόβουλα τρίτα μέρη χρησιμοποιούν προγράμματα συντόμευσης διευθύνσεων URL και ανοίγουν ανακατευθύνσεις για να αποκρύψουν τη διεύθυνση URL τους από τις πλατφόρμες στόχου και ενσωματωμένης προστασίας.

Το email ποικίλλει μεταξύ ψεύτικης προσωπικής αλληλογραφίας με κείμενο με υπερσύνδεσμο και πλαστών μηνυμάτων ηλεκτρονικού ταχυδρομείου κοινής χρήσης αρχείων που μιμούνται μια σειρά από πλατφόρμες.

Η καμπάνια SEABORGIUM έχει παρατηρηθεί ότι χρησιμοποιεί κλεμμένα διαπιστευτήρια και συνδέεται απευθείας σε λογαριασμούς email των θυμάτων.

Έτσι, με βάση την εμπειρία των ειδικών στον τομέα της κυβερνοασφάλειας που ανταποκρίνονται σε εισβολές από αυτόν τον παράγοντα για λογαριασμό των πελατών μας, η εταιρεία επιβεβαίωσε ότι οι ακόλουθες δραστηριότητες είναι κοινές:

- Διήθηση δεδομένων πληροφοριών: Το SEABORGIUM έχει παρατηρηθεί να διεισδύει email και συνημμένα από τα εισερχόμενα των θυμάτων.

- Ρύθμιση μόνιμης συλλογής δεδομένων: Σε περιορισμένες περιπτώσεις, έχει παρατηρηθεί ότι η SEABORGIUM θέτει κανόνες προώθησης από τα εισερχόμενα των θυμάτων σε λογαριασμούς νεκρών απόρριψης που ελέγχονται από τους ηθοποιούς, όπου ο ηθοποιός έχει μακροπρόθεσμη πρόσβαση στα συλλεγμένα δεδομένα. Σε περισσότερες από μία περιπτώσεις, έχουμε παρατηρήσει ότι οι ηθοποιοί μπόρεσαν να έχουν πρόσβαση σε δεδομένα λίστας αλληλογραφίας για ευαίσθητες ομάδες, όπως αυτές όπου συχνάζουν πρώην αξιωματούχοι των μυστικών υπηρεσιών και διατηρεί μια συλλογή πληροφοριών από τη λίστα αλληλογραφίας για περαιτέρω στόχευση και διήθηση.

- Πρόσβαση σε άτομα που ενδιαφέρουν: Υπήρξαν αρκετές περιπτώσεις όπου το SEABORGIUM έχει παρατηρηθεί χρησιμοποιώντας τους λογαριασμούς πλαστοπροσωπίας τους για να διευκολύνει το διάλογο με συγκεκριμένα άτομα ενδιαφέροντος και, ως εκ τούτου, συμπεριλήφθηκαν σε συζητήσεις, μερικές φορές άθελά τους, που αφορούσαν πολλά μέρη. Η φύση των συνομιλιών που εντοπίστηκαν κατά τη διάρκεια ερευνών από τη Microsoft καταδεικνύει την κοινή χρήση δυνητικά ευαίσθητων πληροφοριών που θα μπορούσαν να προσφέρουν αξία πληροφοριών.

Τι μπορώ να κάνω για να προστατευτώ από το SEABORGIUM;

Όλες οι προαναφερθείσες τεχνικές που η Microsoft είπε ότι χρησιμοποιούνται από τους χάκερ μπορούν στην πραγματικότητα να μετριαστούν υιοθετώντας τα ζητήματα ασφαλείας που παρέχονται παρακάτω:

- Ελέγξτε τις ρυθμίσεις φιλτραρίσματος email του Office 365 για να βεβαιωθείτε ότι αποκλείετε πλαστά μηνύματα ηλεκτρονικού ταχυδρομείου, ανεπιθύμητα μηνύματα και μηνύματα ηλεκτρονικού ταχυδρομείου με κακόβουλο λογισμικό.

- Διαμορφώστε το Office 365 για να απενεργοποιήσετε την αυτόματη προώθηση email.

- Χρησιμοποιήστε τους δείκτες συμβιβασμού που περιλαμβάνονται για να διερευνήσετε εάν υπάρχουν στο περιβάλλον σας και να αξιολογήσετε για πιθανή εισβολή.

- Ελέγξτε όλη τη δραστηριότητα ελέγχου ταυτότητας για υποδομή απομακρυσμένης πρόσβασης, με ιδιαίτερη έμφαση στους λογαριασμούς έχει διαμορφωθεί με έλεγχο ταυτότητας ενός παράγοντα, για την επιβεβαίωση της γνησιότητας και τη διερεύνηση τυχόν ανώμαλων δραστηριότητα.

- Απαιτείται έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) για όλους τους χρήστες που προέρχονται από όλες τις τοποθεσίες, συμπεριλαμβανομένων των αντιληπτών αξιόπιστα περιβάλλοντα και όλες τις υποδομές που έχουν πρόσβαση στο Διαδίκτυο – ακόμα και εκείνες που προέρχονται από εγκαταστάσεις συστήματα.

- Αξιοποιήστε πιο ασφαλείς υλοποιήσεις όπως FIDO Tokens ή Microsoft Authenticator με αντιστοίχιση αριθμών. Αποφύγετε μεθόδους MFA που βασίζονται στην τηλεφωνία για να αποφύγετε τους κινδύνους που σχετίζονται με την υποδοχή SIM.

Για πελάτες Microsoft Defender για Office 365:

- Χρησιμοποιήστε το Microsoft Defender για το Office 365 για βελτιωμένη προστασία από ψάρεμα και κάλυψη έναντι νέων απειλών και πολυμορφικών παραλλαγών.

- Ενεργοποιήστε την αυτόματη εκκαθάριση μηδενικής ώρας (ZAP) στο Office 365 για να θέσετε σε καραντίνα τα αποσταλμένα μηνύματα ως απόκριση σε νέα απειλή νοημοσύνη και αναδρομική εξουδετέρωση κακόβουλων μηνυμάτων ηλεκτρονικού ψαρέματος (phishing), ανεπιθύμητης αλληλογραφίας ή κακόβουλου λογισμικού που έχουν ήδη παραδοθεί σε γραμματοκιβώτια.

- Διαμορφώστε το Defender για το Office 365 για να ελέγχει ξανά τους συνδέσμους όταν κάνετε κλικ. Οι Ασφαλείς Σύνδεσμοι παρέχουν σάρωση URL και επανεγγραφή των εισερχόμενων μηνυμάτων email στη ροή αλληλογραφίας και επαλήθευση χρόνου του κλικ Διευθύνσεις URL και σύνδεσμοι σε μηνύματα ηλεκτρονικού ταχυδρομείου, άλλες εφαρμογές του Office όπως το Teams και άλλες τοποθεσίες όπως το SharePoint Online. Η σάρωση ασφαλών συνδέσμων πραγματοποιείται επιπλέον της τακτικής προστασίας κατά των ανεπιθύμητων μηνυμάτων και του κακόβουλου λογισμικού στα εισερχόμενα μηνύματα ηλεκτρονικού ταχυδρομείου στο Exchange Online Protection (EOP). Η σάρωση Ασφαλών συνδέσμων μπορεί να βοηθήσει στην προστασία του οργανισμού σας από κακόβουλους συνδέσμους που χρησιμοποιούνται σε phishing και άλλες επιθέσεις.

- Χρησιμοποιήστε τον προσομοιωτή επίθεσης στο Microsoft Defender για το Office 365 για να εκτελέσετε ρεαλιστικές, αλλά ασφαλείς, προσομοιωμένες καμπάνιες phishing και επίθεσης κωδικού πρόσβασης στον οργανισμό σας. Εκτελέστε προσομοιώσεις spear-phishing (συγκομιδή διαπιστευτηρίων) για να εκπαιδεύσετε τους τελικούς χρήστες να μην κάνουν κλικ στις διευθύνσεις URL σε ανεπιθύμητα μηνύματα και να αποκαλύπτουν τα διαπιστευτήριά τους.

Έχοντας όλα αυτά κατά νου, θα πρέπει να σκεφτείτε δύο φορές πριν ανοίξετε οποιοδήποτε είδος συνημμένου που έρχεται σε ένα email από αμφισβητήσιμη πηγή.

Μπορεί να νομίζετε ότι ένα απλό κλικ είναι αβλαβές, αλλά στην πραγματικότητα, είναι το μόνο που χρειάζονται οι εισβολείς για να διεισδύσουν, να συμβιβαστούν και να εκμεταλλευτούν τα δεδομένα σας.

Έχετε παρατηρήσει κάποια ύποπτη δραστηριότητα τον τελευταίο καιρό; Μοιραστείτε την εμπειρία σας μαζί μας στην παρακάτω ενότητα σχολίων.

![Μπορεί το Antivirus να ανιχνεύσει το Phishing; [Οδηγός πρόληψης]](/f/f7cd85f8e58b419c47d4b6b379d151ed.png?width=300&height=460)

![Μπορεί το Antivirus να ανιχνεύσει το Phishing; [Οδηγός πρόληψης]](/f/4f6460d1d25f95007e1883c581a48b1e.jpg?width=300&height=460)