- Υπάρχουν διάφοροι τύποι επίθεσης προγράμματος περιήγησης που μπορείτε να συναντήσετε ανάλογα με τα στοιχεία του προγράμματος περιήγησής σας που λείπουν.

- Με μια ανησυχητική αύξηση του εγκλήματος στον κυβερνοχώρο, η ασφάλεια του ιστότοπου είναι ζωτικής σημασίας για την αποφυγή ευπάθειας που θα μπορούσε να θέσει σε κίνδυνο τα δεδομένα σας.

- Η ενημέρωση των εφαρμογών και του λογισμικού σας θα σας βοηθήσει να διορθώσετε τα κενά του και να αποτρέψετε τις επιθέσεις στον κυβερνοχώρο.

- Αντικλεπτική υποστήριξη

- Προστασία webcam

- Διαισθητική εγκατάσταση και διεπαφή χρήστη

- Υποστήριξη πολλαπλών πλατφορμών

- Κρυπτογράφηση τραπεζικού επιπέδου

- Χαμηλές απαιτήσεις συστήματος

- Προηγμένη προστασία κατά του κακόβουλου λογισμικού

Ένα πρόγραμμα προστασίας από ιούς πρέπει να είναι γρήγορο, αποτελεσματικό και οικονομικά αποδοτικό, και αυτό τα έχει όλα.

Υπάρχουν αμέτρητοι τύποι επίθεσης προγράμματος περιήγησης αυτές τις μέρες και δεν είναι ασυνήθιστο να τους συναντήσει κανείς. Η κατανόηση του τι συνιστά αυτές τις επιθέσεις μπορεί να αξίζει τον κόπο, λαμβάνοντας υπόψη τα υψηλά ποσοστά εγκλήματος στον κυβερνοχώρο.

Συνήθως, οι περισσότεροι τύποι επιθέσεων του προγράμματος περιήγησης είναι προσανατολισμένοι στην εκμετάλλευση ευπαθειών στο πρόγραμμα περιήγησης για την απόκτηση πληροφοριών. Αυτές οι πληροφορίες μπορούν στη συνέχεια να εκτραπούν ή να μολυνθούν με κακόβουλο κακόβουλο λογισμικό για να προκαλέσουν παραβιάσεις ή απώλεια δεδομένων.

Ωστόσο, υπάρχουν διάφοροι τρόποι αποτροπής αυτών των επιθέσεων στο πρόγραμμα περιήγησης. Σήμερα, θα περάσουμε από το προληπτικά μέτρα και μέσα ελέγχου. Ωστόσο, προτού βουτήξουμε σε αυτό, ας εξετάσουμε τους δημοφιλείς τύπους εισβολέων του προγράμματος περιήγησης ιστού που είναι συνηθισμένοι.

Τι είναι μια επίθεση προγράμματος περιήγησης;

Σε μια επίθεση προγράμματος περιήγησης, οι εισβολείς βρίσκουν και εκμεταλλεύονται τις αδυναμίες ασφαλείας ενός προγράμματος περιήγησης ή λογισμικού. Μπορεί να οδηγήσει σε απώλεια πολύτιμων πληροφοριών αλλά και χρημάτων.

Αυτές οι επιθέσεις μπορούν να κάνουν τον υπολογιστή σας και τα αποθηκευμένα δεδομένα σας ευάλωτα σε επεξεργασία, διαγραφή, ακόμη και αντιγραφή από τρίτους. Αυτό, με τη σειρά του, μπορεί να προκαλέσει όλεθρο στην προσωπική σας ζωή, καθώς ευαίσθητες πληροφορίες, όπως στοιχεία πιστωτικής κάρτας, ενδέχεται να αποθηκευτούν στο πρόγραμμα περιήγησης που δέχεται επίθεση.

Αν αποτρέψετε αυτό το ενδεχόμενο, θα διασφαλίσετε ότι μπορείτε να χρησιμοποιήσετε τη συσκευή σας σε οποιοδήποτε πρόγραμμα περιήγησης χωρίς να ανησυχείτε για την κλοπή ή την αντιγραφή των δεδομένων σας.

Γρήγορη συμβουλή:

Το ESET Internet Security είναι μια νέα προσέγγιση για την πραγματικά ολοκληρωμένη ασφάλεια υπολογιστών. Για να διατηρήσετε τον υπολογιστή σας ασφαλή, η πιο πρόσφατη έκδοση του μηχανισμού σάρωσης ESET LiveGrid συνδυάζεται με τις προσαρμοσμένες μονάδες Firewall και Antispam.

Ως αποτέλεσμα, η παρουσία σας στο διαδίκτυο προστατεύεται από ένα έξυπνο σύστημα που βρίσκεται συνεχώς σε επιφυλακή για επιθέσεις και κακόβουλο λογισμικό.

⇒Αποκτήστε το ESET Internet Security

Πριν φτάσουμε σε αυτό το μέρος του ταξιδιού μας, ας δούμε πρώτα τι μορφή έχουν οι επιθέσεις του προγράμματος περιήγησης στην καθημερινή ζωή.

Ποιοι είναι οι διαφορετικοί τύποι διαδικτυακών επιθέσεων;

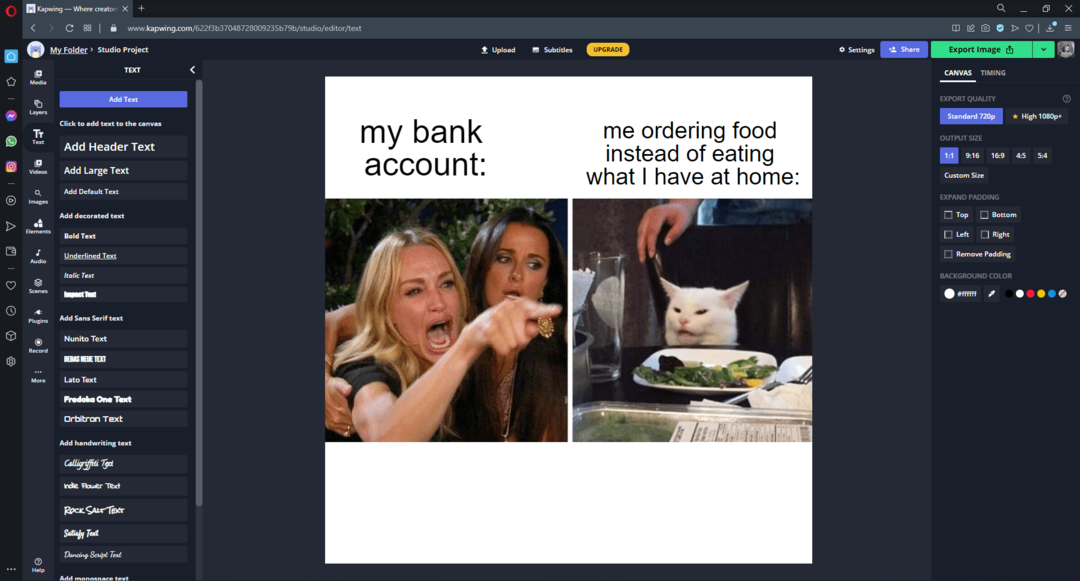

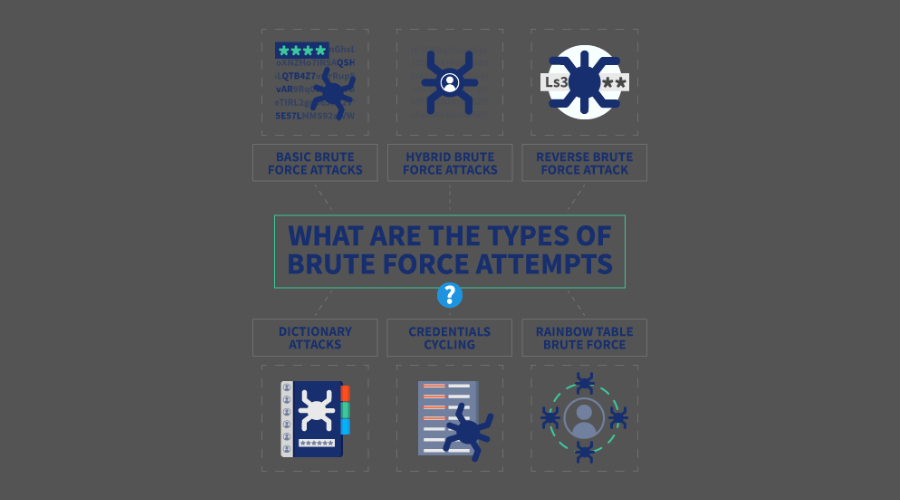

1. Τι είναι μια επίθεση ωμής βίας;

Είναι μια μέθοδος hacking που είναι πολύ απλή και είναι μια από τις απλούστερες. Η όλη ιδέα της επίθεσης ωμής βίας είναι δοκιμή και σφάλμα.

Ο δράστης σχηματίζει κωδικούς πρόσβασης και διαπιστευτήρια σύνδεσης μαντεύοντας. Ωστόσο, το σπάσιμο κωδικών πρόσβασης και κωδικών κρυπτογράφησης με ωμή βία μπορεί να διαρκέσει πολύ.

Συμβαίνει επειδή ο επιτιθέμενος πρέπει να δοκιμάσει αμέτρητες πιθανότητες πριν αποκτήσει πρόσβαση. Μερικές φορές, μπορεί να είναι μια μάταιη προσπάθεια να χρησιμοποιήσετε την επίθεση ωμής βίας, ανάλογα με το πόσο λογικός είναι ο κωδικός πρόσβασης.

2. Τι είναι οι ενεργές επιθέσεις;

Μια ενεργή επίθεση συμβαίνει όταν ένας εισβολέας αλλάζει τα δεδομένα που αποστέλλονται στον στόχο. Αυτή η επίθεση χρησιμοποιεί συμβιβασμό για να εξαπατήσει αυτόν τον στόχο ώστε να πιστέψει ότι έχει τις πληροφορίες.

Ωστόσο, ο επιτιθέμενος παρεμβαίνει στο σύστημα ή το δίκτυο στέλνοντας νέα δεδομένα ή επεξεργάζοντας τα δεδομένα στόχου.

Μια ενεργή επίθεση μπορεί μερικές φορές να χρησιμοποιήσει μια επίθεση γνωστή ως παθητική επίθεση. Αυτή η επίθεση έχει προτεραιότητα έναντι μιας ενεργής επίθεσης. Περιλαμβάνει τη συλλογή πληροφοριών σχετικά με την πειρατεία, γνωστή ως κατασκοπεία.

Επίσης, οι χάκερ επεξεργάζονται τις διευθύνσεις κεφαλίδας πακέτων για να ανακατευθύνουν τα μηνύματα στον επιθυμητό σύνδεσμο. Τους δίνει πρόσβαση σε πληροφορίες που πηγαίνουν σε κάποιον άλλο, όπως στοιχεία λογαριασμού και διαπιστευτήρια.

3. Τι είναι μια επίθεση πλαστογράφησης;

Μια επίθεση πλαστογράφησης συμβαίνει όταν ένας εισβολέας προσποιείται ότι είναι άλλο άτομο για να έχει πρόσβαση στα δεδομένα κάποιου άλλου. Αυτή η επίθεση κλέβει απόρρητες πληροφορίες, δεδομένα, αρχεία, χρήματα κ.λπ.

Ωστόσο, τα θύματα πρέπει να ερωτεύονται τις πλαστές πληροφορίες για μια επίθεση πλαστογράφησης. Εν ολίγοις, πλαστογράφηση είναι όταν ένας κυβερνοεπιτιθέμενος υποδύεται ένα άλλο άτομο στέλνοντας προσομοιωμένα δεδομένα για παράνομη πρόσβαση.

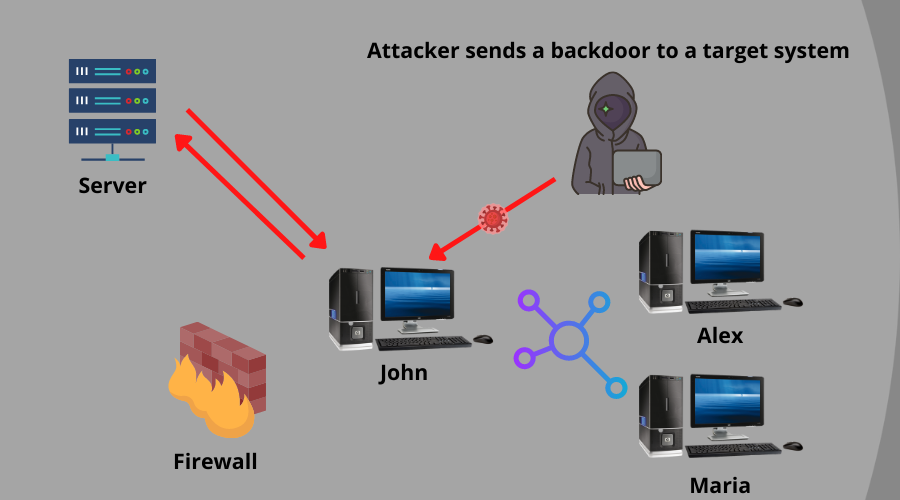

4. Τι είναι μια επίθεση με κερκόπορτα;

Μια επίθεση κερκόπορτας είναι όταν ένας εισβολέας χρησιμοποιεί εξωτερικούς παράγοντες όπως ιούς ή κακόβουλο λογισμικό για να διεισδύσει στη ρίζα ενός συστήματος. Στη συνέχεια, στοχεύει τα βασικά μέρη του συστήματος ή της εφαρμογής σας, όπως διακομιστές. Γιατί το κάνουν αυτό είναι για να μπορούν να παρακάμψουν κάθε μέτρο ασφαλείας.

Ωστόσο, η ιδέα είναι να επιτίθεται στο backdoor ή το backend θα σας δώσει πρόσβαση σε κάθε άλλη πόρτα πριν από αυτήν. Μετά την επιτυχή επίθεση της κερκόπορτας, οι εισβολείς μπορούν να ελέγξουν ολόκληρο το σύστημα.

Το κακόβουλο λογισμικό όπως το spyware, το ransomware και το crypto-jacking είναι εργαλεία για αυτού του είδους την επίθεση. Όταν υπάρχει κακόβουλο λογισμικό στο σύστημα ή την εφαρμογή, θα είναι δυνατό για τον εισβολέα να παραβιάσει τα πρωτόκολλα ασφαλείας.

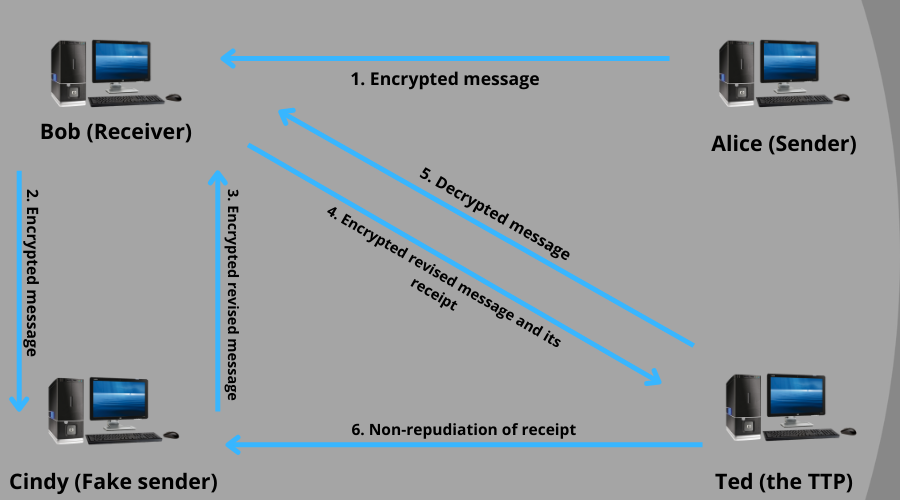

5. Τι είναι μια επίθεση απόρριψης;

Αυτός ο τύπος επίθεσης συμβαίνει όταν ένας χρήστης αρνείται την εκτέλεση μιας συναλλαγής. Ο χρήστης μπορεί να αρνηθεί ότι δεν γνωρίζει οποιαδήποτε ενέργεια ή συναλλαγή. Επομένως, είναι απαραίτητο να υπάρχει ένα αμυντικό σύστημα που παρακολουθεί και καταγράφει όλες τις δραστηριότητες των χρηστών.

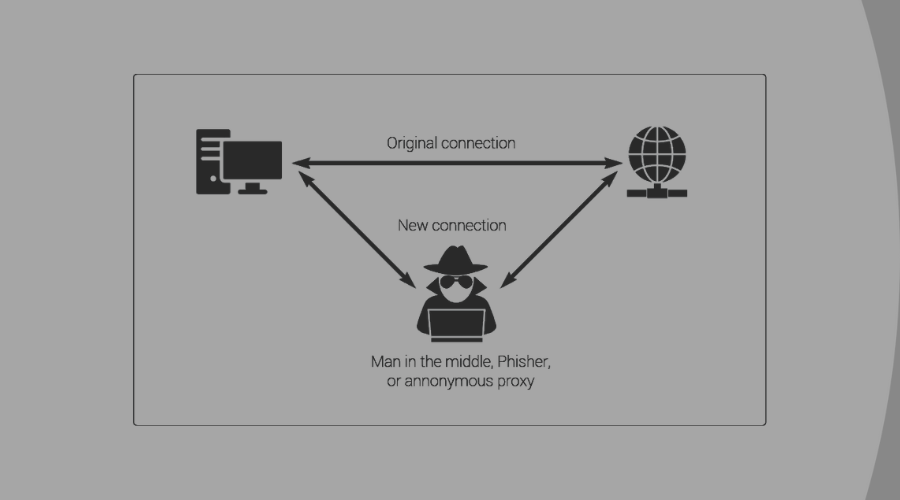

6. Τι είναι η επίθεση Man-in-the-Middle;

Ένα παράδειγμα επίθεσης Man-In-The-Middle είναι η χρήση δημόσιου Wi-Fi. Αν υποθέσουμε ότι συνδέεστε στο Wi-Fi και ένας χάκερ χακάρει το Wi-Fi, μπορεί να στείλει κακόβουλο λογισμικό στους συνδεδεμένους στόχους.

Όπως υποδηλώνει το όνομα, αυτού του είδους η επίθεση δεν είναι άμεση. Αντίθετα, έρχεται μεταξύ του πελάτη και του διακομιστή σαν μεσάζων. Είναι σύνηθες για ιστότοπους χωρίς κρυπτογράφηση στα δεδομένα τους να ταξιδεύουν από τον πελάτη στον διακομιστή.

Επιπλέον, δίνει πρόσβαση στον εισβολέα για να διαβάσει τα διαπιστευτήρια σύνδεσης, τα έγγραφα και τα τραπεζικά στοιχεία. Το πιστοποιητικό Secure Sockets Layer (SSL) αποκλείει αυτό το είδος επίθεσης.

7. Τι είναι το cross-site scripting (XSS);

Αυτή η επίθεση στοχεύει τους χρήστες που επισκέπτονται οποιονδήποτε ιστότοπο έχει ήδη μολυνθεί με κακόβουλο λογισμικό. Ο εισβολέας μολύνει τον ιστότοπο με κακόβουλο κώδικα και, στη συνέχεια, εισχωρεί στο σύστημα επισκεπτών του ιστότοπου. Αυτός ο κωδικός επιτρέπει στον εισβολέα να έχει πρόσβαση στον ιστότοπο και να αλλάξει το περιεχόμενο του ιστότοπου για εγκληματικές προθέσεις.

8. Τι είναι μια επίθεση κακόβουλης προσθήκης προγράμματος περιήγησης;

Οι προσθήκες είναι μικρές εφαρμογές που κατεβάζετε στο πρόγραμμα περιήγησής σας για να προσθέσετε περισσότερες δυνατότητες. Εάν μια κακόβουλη προσθήκη εισέλθει στο πρόγραμμα περιήγησής σας, μπορεί να περάσει από την αλυσίδα ιστορικού και κωδικών πρόσβασης.

9. Τι είναι μια κατεστραμμένη επίθεση ελέγχου ταυτότητας;

Αυτός ο τύπος επίθεσης παραβιάζει τις περιόδους σύνδεσης χρήστη μετά από μια χαλασμένη περίοδο λειτουργίας ελέγχου ταυτότητας.

10. Τι είναι μια επίθεση SQL injection;

Ο χάκερ εισάγει κακόβουλους κώδικες στον διακομιστή και περιμένει ένα θύμα να εκτελέσει τον κώδικα στο πρόγραμμα περιήγησής του. Είναι ένας απλός τρόπος για τους χάκερ να κλέψουν πολύτιμα δεδομένα από το σύστημά σας.

11. Τι είναι μια επίθεση δηλητηρίασης DNS;

Όταν μια επίθεση Δηλητηρίασης DNS εγχυθεί στο πρόγραμμα περιήγησής σας, θα ανακατευθυνθεί σε έναν παραβιασμένο ιστότοπο.

12. Τι είναι οι επιθέσεις Κοινωνικής Μηχανικής;

Αυτός ο τύπος επίθεσης χρησιμοποιεί παραπλανητικά μέσα για να ξεγελάσει τον χρήστη ώστε να εκτελέσει ενέργειες που θα είναι επικίνδυνες για αυτόν. Ένα παράδειγμα είναι το spamming και το phishing. Αυτή η μέθοδος συχνά εστιάζει στην παρουσίαση πάρα πολλών για να είναι πραγματικές ευκαιρίες ως δόλωμα.

13. Τι είναι μια επίθεση botnet;

Αυτός ο τύπος επίθεσης χρησιμοποιεί συσκευές που αντιστοιχίζετε με τον υπολογιστή σας για να μπουν στο πρόγραμμα περιήγησής σας. Επίσης, τους δίνει πρόσβαση σε ολόκληρο το σύστημά σας.

14. Τι είναι μια επίθεση διάβασης μονοπατιού;

Οι χάκερ εισάγουν ενοχλητικά μοτίβα στον διακομιστή ιστού, δίνοντάς τους πρόσβαση σε διαπιστευτήρια χρήστη και βάσεις δεδομένων. Στοχεύει στην πρόσβαση σε αρχεία και καταλόγους που είναι αποθηκευμένα εκτός του ριζικού φακέλου web.

15. Τι είναι μια επίθεση συμπερίληψης τοπικού αρχείου;

Συμβουλή ειδικού: Ορισμένα ζητήματα υπολογιστών είναι δύσκολο να αντιμετωπιστούν, ειδικά όταν πρόκειται για κατεστραμμένα αποθετήρια ή για αρχεία Windows που λείπουν. Εάν αντιμετωπίζετε προβλήματα με την επιδιόρθωση ενός σφάλματος, το σύστημά σας μπορεί να είναι μερικώς κατεστραμμένο. Συνιστούμε να εγκαταστήσετε το Restoro, ένα εργαλείο που θα σαρώσει το μηχάνημά σας και θα εντοπίσει ποιο είναι το σφάλμα.

Κάντε κλικ ΕΔΩ για λήψη και έναρξη επισκευής.

Αυτός ο τύπος επίθεσης αναγκάζει το πρόγραμμα περιήγησης να εκτελέσει ένα συγκεκριμένο αρχείο με ένεση που έχει τοποθετηθεί στο τοπικό αρχείο.

Σε περίπτωση που η επίθεση είναι αποτελεσματική, θα αποκαλύψει ευαίσθητα δεδομένα και, σε σοβαρές περιπτώσεις, μπορεί να ζητήσει από το XSS και την απομακρυσμένη εκτέλεση κώδικα.

16. Τι είναι μια επίθεση έγχυσης εντολών OS;

Αυτός ο τύπος επίθεσης προγράμματος περιήγησης ασχολείται με την εισαγωγή μιας εντολής λειτουργικού συστήματος στο διακομιστή. Ο διακομιστής εκτελεί το πρόγραμμα περιήγησης χρήστη, επομένως είναι ευάλωτος και ο εισβολέας μπορεί να παραβιάσει το σύστημα.

17. Τι είναι μια ελαφριά επίθεση πρωτοκόλλου πρόσβασης καταλόγου (LDAP);

Αυτό το είδος λογισμικού εξουσιοδοτεί οποιονδήποτε να έχει πρόσβαση στα δεδομένα του συστήματος. Ωστόσο, εάν ένας χάκερ εγχύσει τέτοιο λογισμικό, θα μπορεί να φτάσει στα δεδομένα.

18. Τι είναι μια επίθεση Insecure Direct Object References (IDOR);

Είναι μια ευπάθεια ελέγχου πρόσβασης τύπου επίθεσης προγράμματος περιήγησης που προκύπτει όταν μια εφαρμογή χρησιμοποιεί είσοδο που παρέχεται από τον χρήστη για να έχει πρόσβαση σε αντικείμενα απευθείας μέσω του προγράμματος περιήγησης. Αυτό περιλαμβάνει τον εισβολέα που χειρίζεται τη διεύθυνση URL για να αποκτήσει πρόσβαση στα δεδομένα του διακομιστή.

19. Τι είναι η εσφαλμένη ρύθμιση παραμέτρων ασφαλείας;

Θα υπάρχουν κενά όταν οι προγραμματιστές κάνουν λάθη ή παραλείπουν κάποιες απαραίτητες αλλαγές. Αυτή η εσφαλμένη ρύθμιση παραμέτρων ασφαλείας καθιστά το πρόγραμμα περιήγησης ευάλωτο. Ως εκ τούτου, μπορεί να αφήσει το πρόγραμμα περιήγησης ανοιχτό σε διάφορους τύπους επιθέσεων.

20. Τι είναι μια επίθεση ελέγχου πρόσβασης σε επίπεδο λειτουργίας που λείπει;

Οι επιτιθέμενοι εκμεταλλεύονται την αδυναμία, η οποία είναι η λειτουργία που λείπει. Αυτό το είδος ελέγχου πρόσβασης επιπέδου λειτουργίας που λείπει δίνει στον εισβολέα πρόσβαση σε διαβαθμισμένα δεδομένα. Επίσης, τους επιτρέπει να εκμεταλλεύονται εργασίες που δεν είναι διαθέσιμες σε έναν απλό χρήστη.

Ποια είναι μερικά μέτρα που μπορείτε να λάβετε για να αποτρέψετε επιθέσεις στον ιστό;

➡ Χρησιμοποιείτε πάντα ισχυρούς κωδικούς πρόσβασης

Θα είναι δύσκολο να διεισδύσετε στα δεδομένα σας εάν τα προστατεύσετε με έναν ισχυρό κωδικό πρόσβασης που δεν μπορούν να αποκρυπτογραφήσουν οι εισβολείς. Θα πρέπει να χρησιμοποιείται η χρήση πολλών χαρακτήρων, κεφαλαίων και πεζών αλφαβήτων και αριθμών.

Μια άλλη αποτελεσματική λύση είναι η χρήση ελέγχου ταυτότητας πολλαπλών παραγόντων. Το MFA σάς επιτρέπει να προστατεύετε τον λογαριασμό σας με περισσότερες μεθόδους ελέγχου ταυτότητας. Έτσι, ίσως ένας χάκερ σπάσει τον κωδικό πρόσβασής σας και ο λογαριασμός σας θα απαιτήσει πρόσθετη απόδειξη.

➡ Χρησιμοποιήστε ένα τυχαίο κλειδί συνεδρίας.

Αυτό το είδος ασφάλειας σάς επιτρέπει να δημιουργείτε νέους κωδικούς πρόσβασης και αναγνωριστικά για κάθε προσπάθεια συνεδρίας. Ένα τυχαίο κλειδί συνεδρίας λειτουργεί σαν λογισμικό διακριτικών που δημιουργεί έναν νέο κωδικό πρόσβασης για κάθε συναλλαγή ή σύνδεση.

Θα εμποδίσει τους εισβολείς να έχουν πρόσβαση στην προηγούμενη περίοδο λειτουργίας με τα τελευταία διαπιστευτήρια σύνδεσης. Επιπλέον, αυτό το μέτρο περιέχει την ενεργή επίθεση επανάληψης συνεδρίας.

➡ Χρησιμοποιήστε ένα πρόγραμμα Anti-Exploit

Τα προγράμματα Anti-Exploit προστατεύουν τα προγράμματα περιήγησης Ιστού και το λογισμικό σας από κακή συμπεριφορά ή να δίνουν χώρο για απειλές. Επιπλέον, ενισχύουν το σύστημα ασφαλείας του προγράμματος περιήγησής σας για την καταπολέμηση των επιθέσεων του προγράμματος περιήγησης που προσπαθούν να εισέλθουν.

Ωστόσο, τα προγράμματα anti-exploit αποτρέπουν εξωτερικές παρεμβολές στο πρόγραμμα περιήγησής σας. Αυτά τα προγράμματα είναι καλό να εκτελούνται μαζί με ένα antivirus για περισσότερη ασφάλεια.

➡ Να είστε προσεκτικοί με τις επεκτάσεις του προγράμματος περιήγησης

Υπάρχουν εργαλεία που μπορείτε να κατεβάσετε στο πρόγραμμα περιήγησής σας για πιο παραγωγικές λειτουργίες. Ωστόσο, ορισμένες επεκτάσεις προγράμματος περιήγησης μπορεί να είναι κακόβουλο και επικίνδυνο για τα προγράμματα περιήγησής σας.

Ερευνήστε προσεκτικά τις επεκτάσεις που θέλετε να εγκαταστήσετε στο πρόγραμμα περιήγησής σας για να αποφύγετε επιζήμια αποτελέσματα.

➡ Χρησιμοποιήστε ένα πρόγραμμα περιήγησης Ιστού 64-bit

Τα προγράμματα περιήγησης όπως Google Chrome και Microsoft Edge λειτουργούν σε 64-bit. Διαθέτουν ισχυρή προστασία και ανθεκτικότητα έναντι των επιθέσεων του προγράμματος περιήγησης. Το πρόγραμμα περιήγησης ιστού έκδοσης 64-bit διαθέτει προηγμένο σύστημα ασφαλείας που αποτρέπει επιθέσεις.

➡ Εγκαταστήστε ένα Antivirus

Το λογισμικό προστασίας από ιούς μπορεί να βοηθήσει στον εντοπισμό κακόβουλης δραστηριότητας και επίσης να αποτρέψει εισβολείς στο σύστημά σας. Ανάλογα με το πόσο βαθιά είναι η ασφάλεια του λογισμικού προστασίας από ιούς, περιέχει λογισμικό που διεισδύει στη συσκευή σας.

Το λογισμικό προστασίας από ιούς θα σαρώσει τη συσκευή σας για να εντοπίσει κακόβουλο λογισμικό και να το επιλέξει. Υπάρχουν πολλά προγράμματα προστασίας από ιούς εκεί έξω. Μεταβείτε στη σελίδα μας για το το καλύτερο antivirus για εσάς.

➡ Διατηρήστε το σύστημά σας ενημερωμένο

Τα προγράμματα περιήγησης και το λογισμικό είναι πάντα ευάλωτα με τον ένα ή τον άλλο τρόπο. Αυτός είναι ο λόγος που οι προγραμματιστές κάνουν ενημερώσεις για να διορθώσουν τα κενά στην προηγούμενη έκδοση.

Ωστόσο, όταν το λογισμικό σας δεν είναι ενημερωμένο, αφήνει περιθώριο για επιθέσεις να διεισδύσουν στο σύστημά σας. Οι χάκερ περνούν κρυφά από αυτά τα τρωτά σημεία για να εκμεταλλευτούν τα δεδομένα σας και να αποκτήσουν πρόσβαση στον λογαριασμό σας. Χρησιμοποιώ διαχείριση ενημερώσεων κώδικα λογισμικό για να διατηρείτε τις εφαρμογές σας ενημερωμένες.

Σχεδόν όλοι στη σημερινή εποχή συνδέονται σε Wi-Fi καθημερινά. Δυστυχώς, είναι επικίνδυνο επειδή οι χάκερ μπορούν να εισέλθουν στο δίκτυο. Ωστόσο, ένας κωδικός ασφαλείας στο Wi-Fi σας θα αποτρέψει τη συμμετοχή μη εξουσιοδοτημένων ατόμων σε αυτό.

Ποιοι είναι οι διαφορετικοί τύποι επιθέσεων διαδικτυακών εφαρμογών;

1. Επιθέσεις με ένεση

Αυτός ο τύπος επίθεσης διαδικτυακής εφαρμογής επηρεάζει τη βάση δεδομένων του διακομιστή. Ο χάκερ θα εισαγάγει κακόβουλο κώδικα στον διακομιστή, θα έχει πρόσβαση στις εισαγωγές και τα διαπιστευτήρια χρήστη και θα επιτρέπει τροποποιήσεις.

2. Θολές

Το Fuzzing είναι ένας τύπος επίθεσης που χρησιμοποιεί δοκιμές fuzz για να εντοπίσει την ευπάθεια του λογισμικού. Για να βρουν αυτά τα κενά, οι χάκερ εισάγουν πολλά κατεστραμμένα δεδομένα στο λογισμικό για να διακοπεί. Στη συνέχεια, χρησιμοποιούν ένα fuzzer για να εντοπίσουν πού βρίσκονται τα κενά. Αυτά τα κενά είναι τα σημεία εισόδου για τους χάκερ για να εκμεταλλευτούν το λογισμικό.

3. Κατανεμημένη άρνηση παροχής υπηρεσιών (DDoS)

Αυτός ο τύπος επίθεσης διαδικτυακής εφαρμογής καθιστά προσωρινά τον ιστότοπο μη προσβάσιμο ή εκτός σύνδεσης. Όταν εισάγετε αμέτρητους αριθμούς αιτημάτων στον διακομιστή ταυτόχρονα, θα διακοπεί ή θα γίνει μη διαθέσιμος.

Ωστόσο, το Επίθεση DDoS δεν εισάγει κακόβουλο λογισμικό στο σύστημα. Αντίθετα, μπερδεύει το σύστημα ασφαλείας, δίνοντας στον χάκερ χρόνο να εκμεταλλευτεί το λογισμικό.

4. Χρήση μη επαληθευμένου κώδικα

Σχεδόν κάθε κομμάτι κώδικα έχει μια κερκόπορτα που το καθιστά ευάλωτο. Εάν αυτό δεν είναι καλά ασφαλισμένο, ένας χάκερ μπορεί να εισαγάγει κακόβουλο κώδικα σε αυτό. Ενδεχομένως, τέτοια ο μολυσμένος κώδικας ενσωματώνεται στον ιστότοπό σας, θα χρησιμεύσει ως είσοδος για επίθεση.

5. Phishing

Το phishing είναι μια επίθεση διαδικτυακής εφαρμογής όπου ένας χάκερ προσποιείται ότι είναι κάποιος άλλος. Είναι να πείσουμε το θύμα να μοιραστεί σημαντικές πληροφορίες και δεδομένα. Οι δράστες χρησιμοποιούν πλαστά email για να παρασύρουν τα θύματα στην παγίδα της ανταλλαγής πολύτιμων πληροφοριών.

Προληπτικά μέτρα για επιθέσεις διαδικτυακών εφαρμογών

- Αφιερώνετε πάντα το χρόνο σας για να διερευνήσετε τα email και τα μηνύματα πριν απαντήσετε ή ακόμα και να τα ανοίξετε.

- Πριν εφαρμόσετε οποιονδήποτε κώδικα στην εφαρμογή σας, βεβαιωθείτε ότι οι προγραμματιστές σας κάνουν έλεγχο. Εάν υπάρχει κωδικός τρίτου μέρους στο κομμάτι του κώδικα, αφαιρέστε τον.

- Εγκαταστήστε ένα πιστοποιητικό Secure Sockets Layer (SSL) στον ιστότοπό σας. Το SSL θα κρυπτογραφήσει τη μεταφορά δεδομένων από τον πελάτη στον διακομιστή και αντίστροφα.

- Χρησιμοποιήστε ένα δίκτυο παράδοσης περιεχομένου (CDN). Παρακολουθεί και εξισορροπεί την κίνηση και το φόρτο που περνά μέσα από τοποθεσίες.

- Εγκαταστήστε ένα Antivirus στο σύστημά σας για σάρωση, εντοπισμό και διαγραφή κακόβουλων δεδομένων.

Οι χάκερ έρχονται με νέες ιδέες για διείσδυση σε εφαρμογές και λογισμικό καθημερινά. Επομένως, πρέπει να διατηρείτε ενημερωμένο το σύστημα ασφαλείας σας.

Οι επιθέσεις σε προγράμματα περιήγησης έχουν όλες ένα κοινό χαρακτηριστικό και είναι το γεγονός ότι βρίσκουν αδυναμίες στο λογισμικό. Αυτές οι αδυναμίες τους δίνουν πρόσβαση για να εκμεταλλευτούν το σύστημά σας και να κλέψουν πολύτιμα δεδομένα. Η τήρηση των μέτρων που αναφέρονται παραπάνω μπορεί να βοηθήσει στην αποφυγή επιθέσεων ιστού.

Αν θέλετε να μάθετε για το το καλύτερο λογισμικό προστασίας από ιούς για τις συσκευές σας, έχουμε ένα άρθρο για αυτό. Επίσης, μπορείτε να ελέγξετε τη σελίδα μας για λεπτομέρειες σχετικά με το καλύτερα εργαλεία κατά της εκμετάλλευσης για την προστασία του προγράμματος περιήγησής σας από επιθέσεις.

Ομοίως, μπορείτε να ελέγξετε τον ιστότοπό μας για περισσότερα ζητήματα που σχετίζονται με επιθέσεις προγράμματος περιήγησης και εύκολες διορθώσεις για αυτούς.

Έχετε ακόμα προβλήματα;Διορθώστε τα με αυτό το εργαλείο:

Έχετε ακόμα προβλήματα;Διορθώστε τα με αυτό το εργαλείο:

- Κάντε λήψη αυτού του εργαλείου επισκευής υπολογιστή Αξιολογήθηκε Εξαιρετική στο TrustPilot.com (η λήψη ξεκινά από αυτή τη σελίδα).

- Κάντε κλικ Εναρξη σάρωσης για να βρείτε ζητήματα των Windows που θα μπορούσαν να προκαλούν προβλήματα στον υπολογιστή.

- Κάντε κλικ Φτιάξ'τα όλα για να διορθώσετε προβλήματα με τις κατοχυρωμένες τεχνολογίες (Αποκλειστική Έκπτωση για τους αναγνώστες μας).

Το Restoro έχει ληφθεί από 0 αναγνώστες αυτόν τον μήνα.