- Μια κρίσιμη ευπάθεια των Windows, που ανακαλύφθηκε πριν από μέρες, κάνει τους χρήστες να προσπαθούν να ενεργοποιήσουν επιπλέον μέτρα ασφαλείας.

- Ξεκίνησε όταν ένας ερευνητής παρατήρησε αυτό που πίστευε ότι ήταν μια κωδικοποίηση παλινδρόμησης σε μια έκδοση beta του επερχόμενου Windows 11.

- Προφανώς, το περιεχόμενο του διαχειριστής λογαριασμού ασφαλείας (SAM), θα μπορούσαν να διαβαστούν από χρήστες με περιορισμένα δικαιώματα συστήματος.

- Αυτό Η ευπάθεια επηρεάζει επίσης όλες τις εκδόσεις των Windows 10 που κυκλοφόρησαν τα τελευταία 2,5 χρόνια, σύμφωνα με τους ειδικούς.

Εμείς, εδώ στο Windows Report, τονίζουμε πάντα τη σημασία της προστασίας ενώ είμαστε συνδεδεμένοι στο διαδίκτυο, καθώς οι απειλές στον κυβερνοχώρο αυξάνονται και είναι συνεχώς παρούσες, στις μέρες μας.

Σε αντίθετη περίπτωση, μπορεί να προκύψουν διαρροές εμπιστευτικών και πολύτιμων δεδομένων που μπορεί να έχουν σοβαρές επιπτώσεις τόσο για ιδιώτες όσο και για επιχειρήσεις.

Την Τρίτη, όλοι συγκλονίστηκαν όταν έμαθαν για δύο νέα τρωτά σημεία, το ένα στα Windows και το άλλο στο Linux, που μπορούν να επιτρέψουν στους χάκερ να παρακάμψουν τους περιορισμούς ασφαλείας του λειτουργικού συστήματος και να έχουν πρόσβαση σε ευαίσθητους πόρους.

Η νέα ευπάθεια των Windows 11 θα μπορούσε να οδηγήσει σε σοβαρές παραβιάσεις

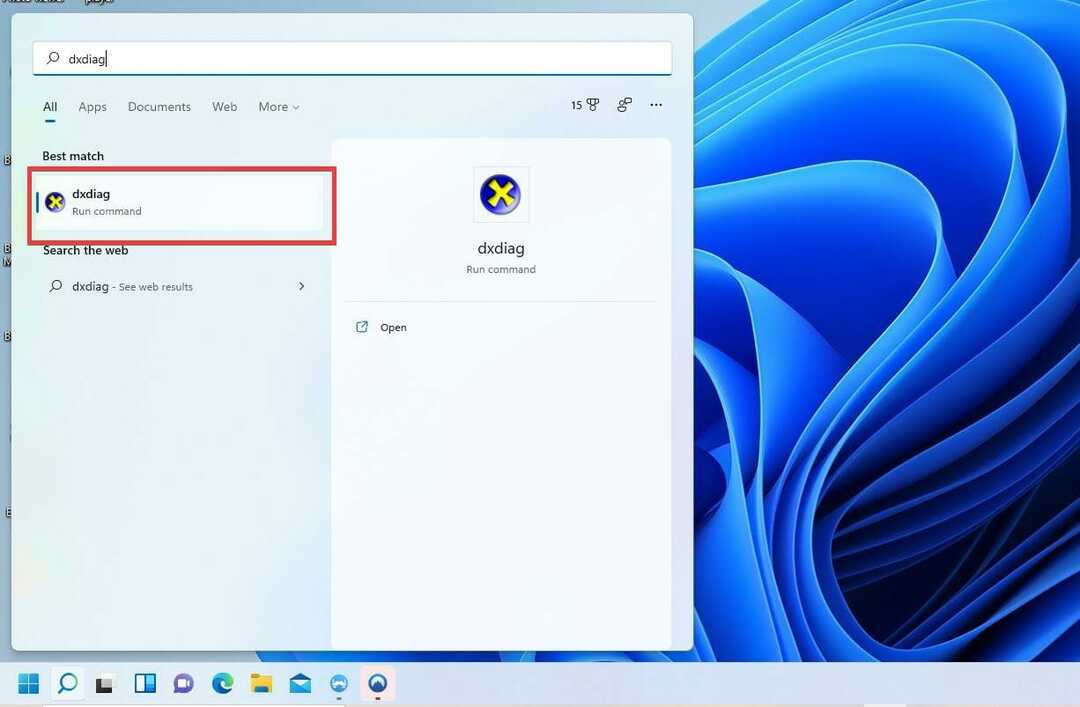

Αυτή η κρίσιμη ευπάθεια των Windows ανακαλύφθηκε τυχαία πριν από λίγες ημέρες όταν ένας ερευνητής παρατήρησε αυτό που πίστευε ότι ήταν μια παλινδρόμηση κωδικοποίησης σε μια έκδοση beta του επερχόμενου Windows 11.

Διαπίστωσε επίσης ότι το περιεχόμενο του διαχειριστής λογαριασμού ασφαλείας (SAM), η οποία είναι η βάση δεδομένων που αποθηκεύει λογαριασμούς χρηστών και περιγραφείς ασφαλείας για χρήστες στον τοπικό υπολογιστή, θα μπορούσε να διαβαστεί από χρήστες με περιορισμένα δικαιώματα συστήματος.

yarh- για κάποιο λόγο στο win11, το αρχείο SAM είναι τώρα ΔΙΑΒΑΣΤΕ για τους χρήστες.

Έτσι, εάν έχετε ενεργοποιήσει τους τόμους σκιών, μπορείτε να διαβάσετε το αρχείο sam ως εξής:Δεν γνωρίζω ακόμη την πλήρη έκταση του ζητήματος, αλλά είναι πάρα πολλά για να μην είναι πρόβλημα νομίζω. pic.twitter.com/kl8gQ1FjFt

- Jonas L (@jonasLyk) 19 Ιουλίου 2021

Για να κατανοήσετε καλύτερα, όλοι γνωρίζουμε ότι, καθώς τα λειτουργικά συστήματα και οι εφαρμογές καθίστανται πιο δύσκολο να επιτευχθούν, οι επιτυχείς επιθέσεις απαιτούν δύο ή περισσότερες ευπάθειες για εκμετάλλευση.

Για να είμαστε λίγο πιο ακριβείς, μία από τις ευπάθειες θα επιτρέψει σε κακόβουλα τρίτα μέρη να έχουν πρόσβαση σε πόρους λειτουργικού συστήματος χαμηλού προνομίου, όπου μπορεί να εκτελεστεί κώδικας ή να διαβαστούν ιδιωτικά δεδομένα.

Η δεύτερη ευπάθεια οδηγεί τη διαδικασία σε ένα εντελώς νέο επίπεδο, παρέχοντας πρόσβαση σε πόρους συστήματος που προορίζονται για αποθήκευση κωδικού πρόσβασης ή άλλες ευαίσθητες λειτουργίες.

Το θέμα ευπάθειας SeriousSAM επηρεάζει όλες τις εκδόσεις των Windows 10 που κυκλοφόρησαν τα τελευταία 2,5 χρόνια

-CVE-2021-36934 μπορεί να χρησιμοποιηθεί για να αποκτήσετε πρόσβαση διαχειριστή για εκδόσεις Windows 10 v1809 και νεότερες εκδόσεις

-Δεν υπάρχουν διαθέσιμα μπαλώματα ακόμα

-PoC και μερικές συμβουλές καταγραφής διαθέσιμεςhttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3- Catalin Cimpanu (@campuscodi) 21 Ιουλίου 2021

Πώς ακριβώς αυτό το ζήτημα επιτρέπει στους εισβολείς να διεισδύσουν στα συστήματά μας;

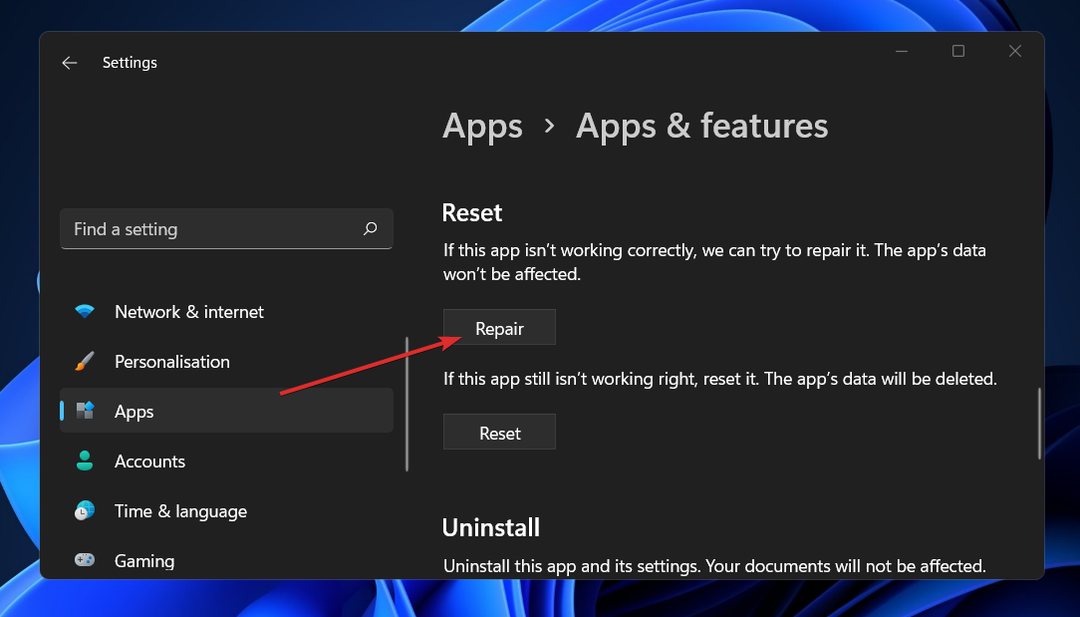

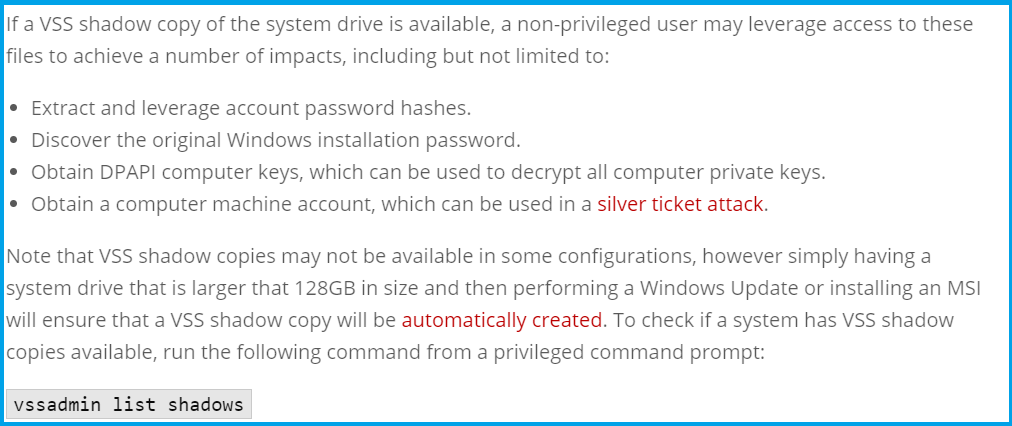

Το προαναφερθέν ζήτημα επέτρεψε σε τρίτους να εξάγουν δεδομένα κωδικού πρόσβασης με κρυπτογραφική προστασία.

Επίσης, θα μπορούσαν να ανακαλύψουν τον κωδικό πρόσβασης που χρησιμοποιήσαμε για την εγκατάσταση των Windows, να πάρουν στα χέρια τους τα κλειδιά του υπολογιστή για το API προστασίας δεδομένων των Windows, το οποίο μπορεί να χρησιμοποιηθεί για την αποκρυπτογράφηση ιδιωτικών κλειδιών κρυπτογράφησης.

Μια άλλη ενέργεια που θα μπορούσαν να εκτελέσουν οι επιτιθέμενοι στον κυβερνοχώρο κατά τη διερεύνηση αυτής της ευπάθειας είναι η δημιουργία λογαριασμών στη στοχευμένη συσκευή.

Όπως μπορείτε να φανταστείτε, το αποτέλεσμα είναι ότι ο τοπικός χρήστης μπορεί να αυξήσει τα προνόμια μέχρι το Σύστημα, το υψηλότερο επίπεδο στα Windows.

Ε: τι μπορείτε να κάνετε όταν έχετε #mimikatz🥝 & μερικά Πρόσβαση ανάγνωσης σε αρχεία συστήματος Windows όπως SYSTEM, SAM και SECURITY;

Α: Κλιμάκωση τοπικού προνομίου Local

Σας ευχαριστώ @jonasLyk για αυτήν την πρόσβαση ανάγνωσης στα προεπιλεγμένα Windows😘 pic.twitter.com/6Y8kGmdCsp

- 🥝 Benjamin Delpy (@gentilkiwi) 20 Ιουλίου 2021

Αυτό είναι τώρα μια νέα ευπάθεια και ήταν παρούσα ακόμη και στα Windows 10

Οι χρήστες που έλαβαν υπόψη αυτές τις αναρτήσεις και απάντησαν, επεσήμαναν επίσης ότι αυτή η συμπεριφορά δεν ήταν μια παλινδρόμηση που εισήχθη στα Windows 11, όπως αρχικά πιστεύαμε.

Φαίνεται ότι η ίδια ευπάθεια που έχει τους χρήστες των Windows 11 στα άκρα των καθισμάτων τους υπήρχε ακόμη και στην τελευταία έκδοση των Windows 10.

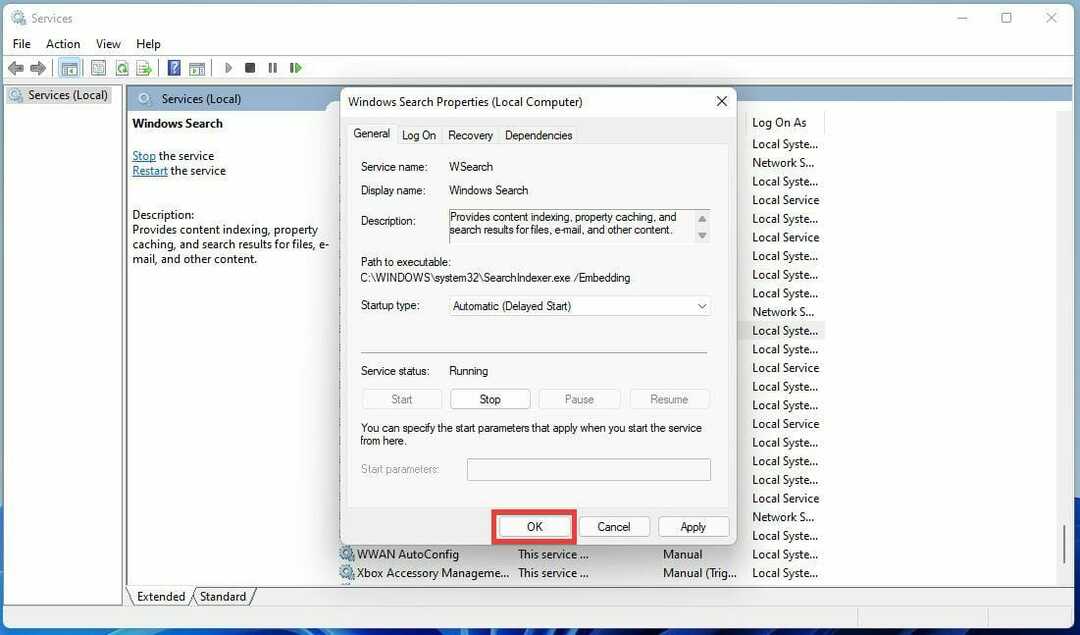

Έτσι, η Ομάδα Ετοιμότητας για Έκτακτες Υπολογιστές των ΗΠΑ δηλωθείς ότι αυτό το ζήτημα εκδηλώνεται όταν η υπηρεσία αντιγραφής σκιάς τόμου, η δυνατότητα των Windows που επιτρέπει το λειτουργικό σύστημα ή οι εφαρμογές για λήψη στιγμιότυπων ενός ολόκληρου δίσκου χωρίς κλείδωμα του συστήματος αρχείων, είναι γυρισμένο επί.

Το χειρότερο είναι ότι προς το παρόν, δεν υπάρχει διαθέσιμο ενημερωμένο κώδικα, επομένως δεν υπάρχει τρόπος να πούμε πότε θα διορθωθεί αυτό το πρόβλημα.

Αξιωματούχοι της εταιρείας Microsoft ερευνούν το θέμα ευπάθειας και θα λάβουν μέτρα ανάλογα με τις ανάγκες. Η ευπάθεια εντοπίζεται ως CVE-2021-36934, ως Η Microsoft είπε ότι οι εκμεταλλεύσεις στη φύση είναι πιο πιθανές.

Έγραψα για #HiveNightmare aka #SeriousSAM (κατηγορώ @cyb3rops για αυτό), μια ευπάθεια που δεν έχει προσαρμοστεί στα Windows 10 και επιτρέπει σε οποιονδήποτε χρήστη που δεν είναι διαχειριστής να έχει πρόσβαση στο πλήρες μητρώο του συστήματος, συμπεριλαμβανομένων των ευαίσθητων περιοχών.

Περιλαμβάνεται τρομερά κακώς κωδικοποιημένο PoC.

https://t.co/PX1fOGpzbf- Kevin Beaumont (@GossiTheDog) 20 Ιουλίου 2021

Λαμβάνετε επιπλέον προφυλάξεις για να μην πέσετε θύματα κυβερνοεπιθέσεων; Μοιραστείτε τις σκέψεις σας μαζί μας στην παρακάτω ενότητα σχολίων.