Lernen Sie die beste Mischung aus Windows-Ereignisprotokollpraktiken kennen

- Das bloße Protokollieren von Ereignisprotokollen reicht nicht aus, da Sie daraus Informationen extrahieren müssen.

- Sie sollten über alle Informationen verfügen, die Sie aus einem Protokoll benötigen, um das Problem zu beheben.

- Lesen Sie diese Anleitung, um die besten Windows-Ereignisprotokollpraktiken zu verstehen, die Sie befolgen sollten.

XINSTALLIEREN, INDEM SIE AUF DIE DOWNLOAD-DATEI KLICKEN

- Laden Sie Fortect herunter und installieren Sie es auf Ihrem PC.

- Starten Sie den Scanvorgang des Tools um nach beschädigten Dateien zu suchen, die die Ursache Ihres Problems sind.

- Klicken Sie mit der rechten Maustaste auf Starten Sie die Reparatur damit das Tool den Reparaturalgorithmus starten konnte.

- Fortect wurde heruntergeladen von 0 Leser diesen Monat.

Aufgrund des technologischen Fortschritts müssen Sie sicherstellen, dass die von Ihnen notierten Ereignisprotokolle Ihnen die richtigen Informationen über den Netzwerkzustand oder versuchte Sicherheitsverletzungen liefern.

Während Organisationen versuchen, Best Practices anzuwenden Windows-EreignisprotokolleDennoch gelingt es ihnen immer noch nicht, eine sicherheitsorientierte Überwachungsrichtlinie zu formulieren.

In diesem Leitfaden stellen wir Ihnen 10 der Best Practices für das Windows-Ereignisprotokoll vor, die Ihnen bei der Bewältigung unerwünschter Herausforderungen in Ihrem Netzwerk helfen. Lassen Sie uns gleich loslegen.

Warum ist die Anwendung der besten Windows-Ereignisprotokollpraktiken so wichtig?

Ereignisprotokolle enthalten wichtige Informationen zu allen Vorfällen im Internet. Dazu gehören alle Sicherheitsinformationen, Anmelde- oder Abmeldeaktivitäten, erfolglose/erfolgreiche Zugriffsversuche und mehr.

Sie können sich auch über Malware-Infektionen oder Datenschutzverletzungen informieren mithilfe der Ereignisprotokolle. Ein Netzwerkadministrator hat Echtzeitzugriff, um potenzielle Sicherheitsbedrohungen zu verfolgen und kann sofort Maßnahmen zur Behebung des auftretenden Problems ergreifen.

Darüber hinaus müssen viele Organisationen Windows-Ereignisprotokolle führen, um die Einhaltung gesetzlicher Vorschriften für Prüfprotokolle usw. einzuhalten.

Was sind die besten Methoden für die Windows-Ereignisprotokollierung?

- Warum ist die Anwendung der besten Windows-Ereignisprotokollpraktiken so wichtig?

- Was sind die besten Methoden für die Windows-Ereignisprotokollierung?

- 1. Aktivieren Sie die Prüfung

- 2. Definieren Sie Ihre Audit-Richtlinie

- 3. Konsolidieren Sie Protokolldatensätze zentral

- 4. Aktivieren Sie Echtzeitüberwachung und Benachrichtigungen

- 5. Stellen Sie sicher, dass Sie über eine Protokollaufbewahrungsrichtlinie verfügen

- 6. Reduzieren Sie die Unordnung bei Veranstaltungen

- 7. Stellen Sie sicher, dass die Uhren synchronisiert sind

- 8. Entwerfen Sie Protokollierungspraktiken basierend auf den Richtlinien Ihres Unternehmens

- 9. Stellen Sie sicher, dass der Protokolleintrag alle Informationen enthält

- 10. Nutzen Sie effiziente Protokollüberwachungs- und Analysetools

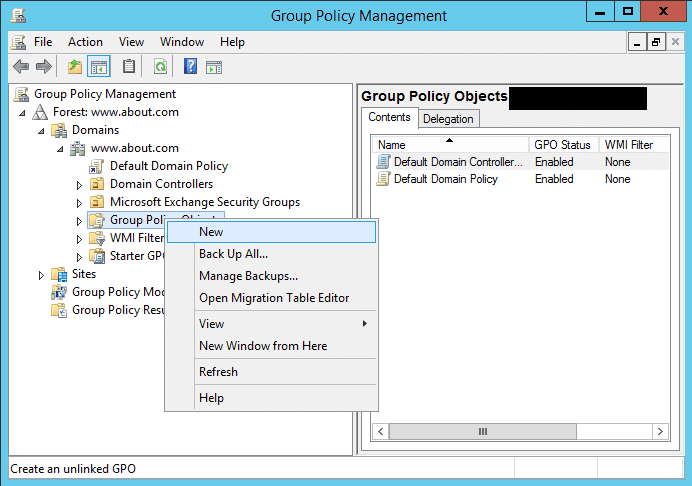

1. Aktivieren Sie die Prüfung

Um das Windows-Ereignisprotokoll zu überwachen, müssen Sie zunächst die Überwachung aktivieren. Wenn die Überwachung aktiviert ist, können Sie Benutzeraktivitäten, Anmeldeaktivitäten, Sicherheitsverstöße oder andere Sicherheitsereignisse usw. verfolgen.

Das einfache Aktivieren der Überwachung ist nicht von Vorteil, aber Sie müssen die Überwachung für Systemautorisierung, Datei- oder Ordnerzugriff und andere Systemereignisse aktivieren.

Wenn Sie dies aktivieren, erhalten Sie detaillierte Details zu den Systemereignissen und können anhand der Ereignisinformationen Fehler beheben.

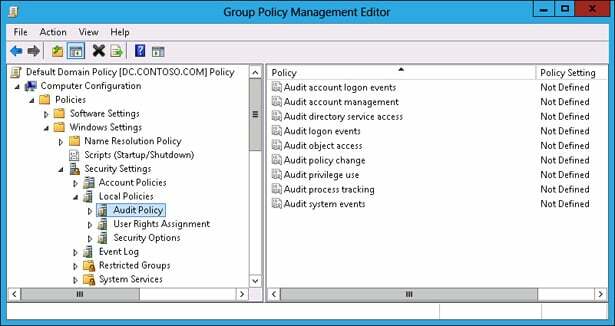

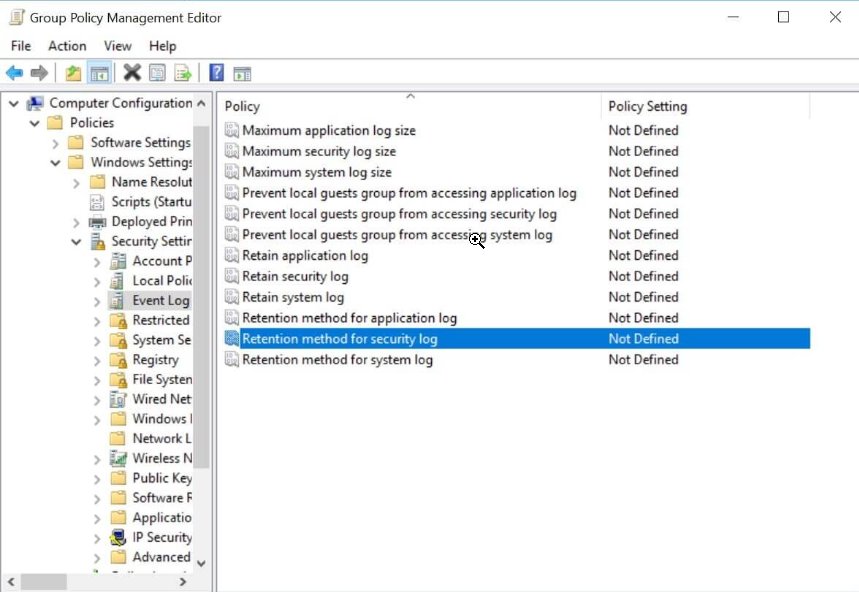

2. Definieren Sie Ihre Audit-Richtlinie

Audit-Richtlinie bedeutet einfach, dass Sie definieren müssen, welche Sicherheitsereignisprotokolle Sie aufzeichnen möchten. Nachdem Sie Compliance-Anforderungen, lokale Gesetze und Vorschriften sowie Vorfälle, die Sie protokollieren müssen, bekannt gegeben haben, werden Sie die Vorteile vervielfachen.

Der größte Vorteil wäre, dass das Sicherheits-Governance-Team, die Rechtsabteilung und andere Stakeholder Ihres Unternehmens die erforderlichen Informationen erhalten, um etwaige Sicherheitsprobleme anzugehen. Als allgemeine Regel gilt, dass Sie die Prüfrichtlinie manuell auf einzelnen Servern und Arbeitsstationen festlegen müssen.

3. Konsolidieren Sie Protokolldatensätze zentral

Beachten Sie, dass Windows-Ereignisprotokolle nicht zentralisiert sind, was bedeutet, dass jedes Netzwerkgerät oder System Ereignisse in seinen eigenen Ereignisprotokollen aufzeichnet.

Um ein umfassenderes Bild zu erhalten und die Probleme schnell zu beheben, müssen Netzwerkadministratoren eine Möglichkeit finden, die Datensätze in den zentralen Daten für eine vollständige Überwachung zusammenzuführen. Darüber hinaus wird dies die Überwachung, Analyse und Berichterstattung erheblich erleichtern.

Es hilft nicht nur, Protokolldatensätze zentral zu konsolidieren, sondern es sollte auch so eingestellt werden, dass dies automatisch erfolgt. Da die Einbeziehung einer großen Anzahl von Maschinen, Benutzern usw. wird die Erfassung der Protokolldaten erschwert.

4. Aktivieren Sie Echtzeitüberwachung und Benachrichtigungen

Viele Unternehmen bevorzugen die Verwendung der gleichen Art von Geräten und des gleichen Betriebssystems, am häufigsten das Windows-Betriebssystem.

Allerdings möchten Netzwerkadministratoren möglicherweise nicht immer einen bestimmten Betriebssystem- oder Gerätetyp überwachen. Sie wünschen sich möglicherweise Flexibilität und die Möglichkeit, mehr als nur die Überwachung des Windows-Ereignisprotokolls auszuwählen.

Hierfür sollten Sie sich für Syslog-Unterstützung für alle Systeme einschließlich UNIX und LINUX entscheiden. Darüber hinaus sollten Sie auch die Echtzeitüberwachung von Protokollen aktivieren und sicherstellen, dass jedes abgefragte Ereignis in regelmäßigen Abständen aufgezeichnet wird und bei Erkennung eine Warnung oder Benachrichtigung generiert wird.

Die beste Methode wäre die Einrichtung eines Ereignisüberwachungssystems, das alle Ereignisse aufzeichnet und eine höhere Abfragefrequenz konfiguriert. Sobald Sie die Ereignisse und das System im Griff haben, können Sie die Anzahl der Ereignisse, die Sie überwachen möchten, kalkulieren und reduzieren.

5. Stellen Sie sicher, dass Sie über eine Protokollaufbewahrungsrichtlinie verfügen

Expertentipp:

GESPONSERT

Einige PC-Probleme sind schwer zu lösen, insbesondere wenn es um fehlende oder beschädigte Systemdateien und Repositorys Ihres Windows geht.

Stellen Sie sicher, dass Sie ein spezielles Werkzeug verwenden, z Festung, das Ihre beschädigten Dateien scannt und durch die neuen Versionen aus dem Repository ersetzt.

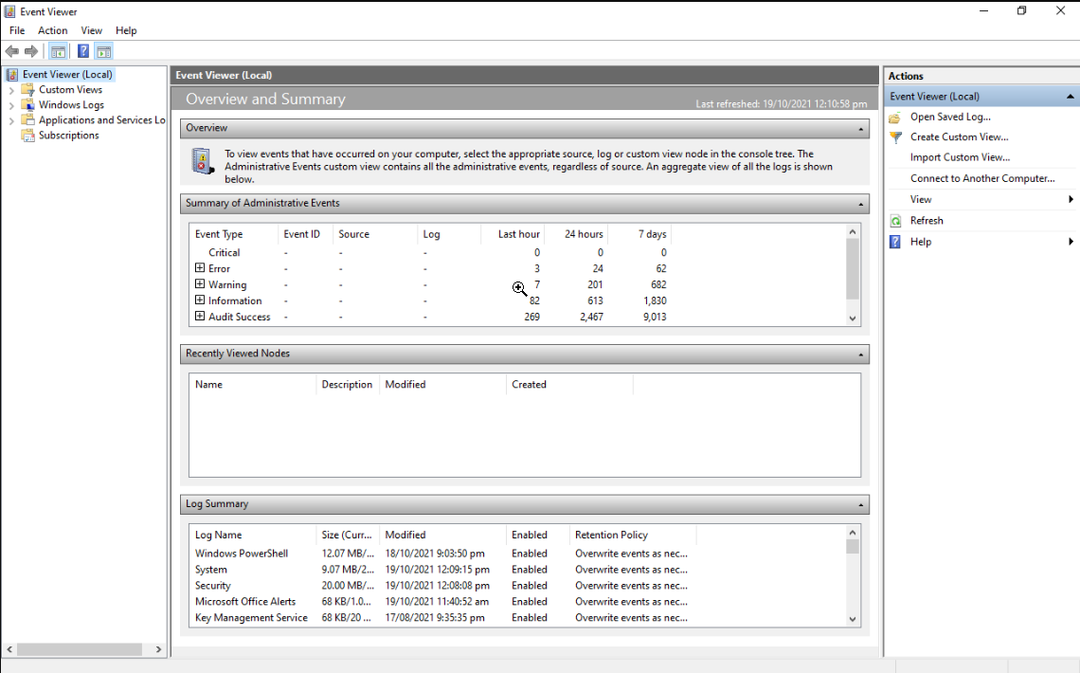

Nur das zentrale Sammeln von Protokollen bringt auf lange Sicht nicht viel. Als eine der besten Windows-Ereignisprotokollpraktiken sollten Sie sicherstellen, dass Sie über eine Protokollaufbewahrungsrichtlinie verfügen.

Wenn Sie eine Protokollaufbewahrungsrichtlinie für längere Zeiträume aktivieren, erfahren Sie mehr über die Leistung Ihres Netzwerks und Ihrer Geräte. Darüber hinaus können Sie Datenschutzverletzungen und Ereignisse im Laufe der Zeit verfolgen.

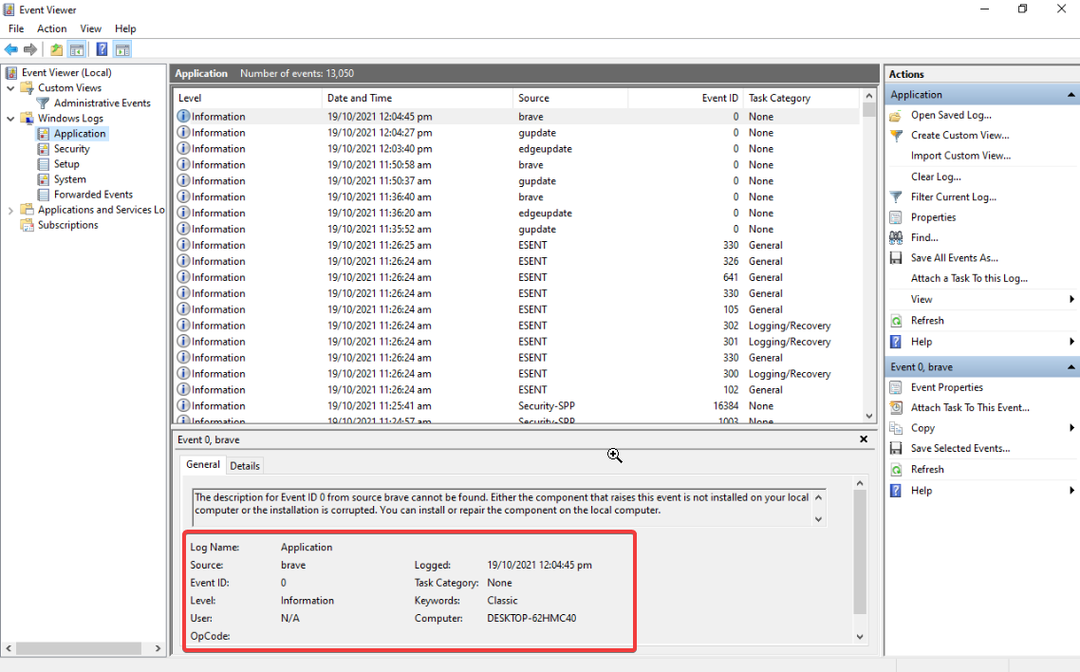

Sie können die Protokollaufbewahrungsrichtlinie mithilfe von optimieren Microsoft-Ereignisanzeige und legen Sie die maximale Größe des Sicherheitsprotokolls fest.

- Was ist OIS.exe und wie behebt man seine Anwendungsfehler?

- So sichern oder exportieren Sie das Windows-Ereignisprotokoll

- So beheben Sie das Problem, dass die Ereignisanzeige unter Windows 10 und 11 nicht funktioniert

- Was ist Dotnetfx.exe und wie kann ich es herunterladen und installieren?

6. Reduzieren Sie die Unordnung bei Veranstaltungen

Während es für einen Netzwerkadministrator großartig ist, Protokolle aller Ereignisse in seinem Arsenal zu haben, kann die Protokollierung zu vieler Ereignisse auch dazu führen, dass man sich nicht mehr auf das Wesentliche konzentriert.

Möglicherweise übersehen Sie kritische Informationen und es kann zur Umgehung von Sicherheitsverletzungen kommen. In einem solchen Fall sollten Sie Ihre Sicherheitsrichtlinien sorgfältig prüfen. Als eine der besten Methoden zur Windows-Ereignisprotokollierung empfehlen wir Ihnen, nur kritische Ereignisse zu protokollieren.

7. Stellen Sie sicher, dass die Uhren synchronisiert sind

Während Sie die besten Richtlinien zum Verfolgen und Überwachen der Windows-Ereignisprotokolle festgelegt haben, ist es wichtig, dass Sie die Uhren aller Ihrer Systeme synchronisiert haben.

Eine der wesentlichen und besten Vorgehensweisen bei der Windows-Ereignisprotokollierung besteht darin, sicherzustellen, dass die Uhren überall synchronisiert sind, um sicherzustellen, dass Sie über die richtigen Zeitstempel verfügen.

Selbst wenn es eine kleine zeitliche Diskrepanz zwischen den Systemen gibt, führt dies zu einer strengeren Überwachung von Ereignissen und kann auch zu Sicherheitslücken führen, wenn die Ereignisse zu spät diagnostiziert werden.

Stellen Sie sicher, dass Sie Ihre Systemuhren wöchentlich überprüfen und die richtige Uhrzeit und das richtige Datum einstellen, um Sicherheitsrisiken zu minimieren.

8. Entwerfen Sie Protokollierungspraktiken basierend auf den Richtlinien Ihres Unternehmens

Eine Protokollierungsrichtlinie und die protokollierten Ereignisse sind für jede Organisation ein wichtiger Vorteil bei der Behebung von Netzwerkproblemen.

Sie sollten daher sicherstellen, dass die von Ihnen angewendete Protokollierungsrichtlinie mit den Richtlinien des Unternehmens übereinstimmt. Dies könnte Folgendes umfassen:

- Rollenbasierte Zugriffskontrollen

- Überwachung und Lösung in Echtzeit

- Wenden Sie beim Konfigurieren von Ressourcen die Richtlinie mit den geringsten Berechtigungen an

- Überprüfen Sie die Protokolle vor der Speicherung und Verarbeitung

- Maskieren Sie vertrauliche Informationen, die für die Identität einer Organisation wichtig und entscheidend sind

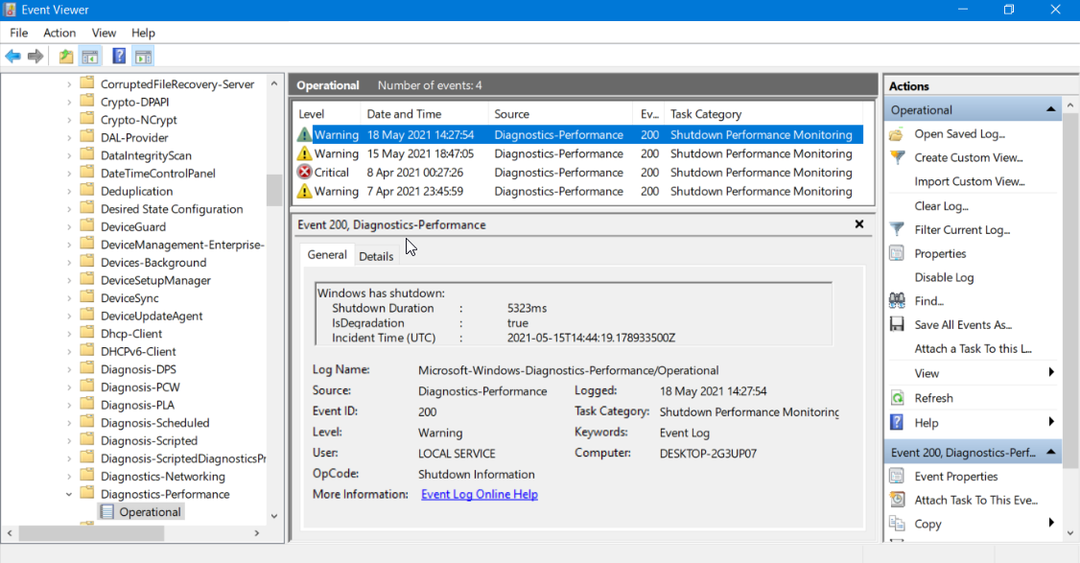

9. Stellen Sie sicher, dass der Protokolleintrag alle Informationen enthält

Das Sicherheitsteam und die Administratoren sollten zusammenarbeiten, um ein Protokollierungs- und Überwachungsprogramm zu erstellen, das sicherstellt, dass Sie über alle zur Abwehr von Angriffen erforderlichen Informationen verfügen.

Hier ist die allgemeine Liste der Informationen, die Ihr Protokolleintrag enthalten sollte:

- Schauspieler – Wer einen Benutzernamen und eine IP-Adresse hat

- Aktion – Lesen/Schreiben auf welcher Quelle

- Zeit – Zeitstempel des Ereignisauftritts

- Standort – Geolokalisierung, Name des Codeskripts

Die oben genannten vier Informationen bilden die Wer-, Was-, Wann- und Wo-Informationen eines Protokolls. Und wenn Sie die Antworten auf diese entscheidenden vier Fragen kennen, können Sie das Problem richtig entschärfen.

Die manuelle Fehlerbehebung im Ereignisprotokoll ist nicht ganz sicher und kann sich auch als Fehltritt erweisen. In einem solchen Fall empfehlen wir Ihnen, Protokollüberwachungs- und Analysetools zu verwenden.

Für Ihre Bequemlichkeit haben wir einen Leitfaden zusammengestellt, der einige davon auflistet Die besten Tools zur Ereignisprotokollanalyse das du nutzen kannst. Die Liste enthält kostenlose und erweiterte Analysetools.

Darüber hinaus können Sie sich unsere Liste der ansehen beste Protokollüberwachungssoftware für Windows 10 und 11 zur Automatisierung und Unterstützung bei der Lösung von Problemen.

Das ist es von uns in diesem Ratgeber. Wir haben eine Anleitung, die im Detail erklärt, wie Sie Probleme mit der nicht funktionierenden Ereignisanzeige unter Windows 10 und 11 beheben können.

Teilen Sie uns gerne in den Kommentaren unten mit, welche der besten Windows-Ereignisprotokollpraktiken aus der obigen Liste folgen.

Treten immer noch Probleme auf?

GESPONSERT

Wenn die oben genannten Vorschläge Ihr Problem nicht gelöst haben, kann es sein, dass auf Ihrem Computer schwerwiegendere Windows-Probleme auftreten. Wir empfehlen die Wahl einer All-in-One-Lösung wie Festung um Probleme effizient zu beheben. Klicken Sie nach der Installation einfach auf Anzeigen und Reparieren Taste und dann drücken Starten Sie die Reparatur.

![Ereignis-ID 5137: Ein Verzeichnisdienstobjekt wurde erstellt [Fix]](/f/3d7d9338f4400ff8aeffbc6368f6cb14.png?width=300&height=460)

![Ereignis-ID 7045: Ein Dienst wurde im System installiert [Fix]](/f/fba09b4618216fef3d7cb83a11511db2.png?width=300&height=460)

![Ereignis-ID 5136: Ein Verzeichnisdienstobjekt wurde geändert [Fix]](/f/079b1401c05ec476d135035cca80eaaa.png?width=300&height=460)