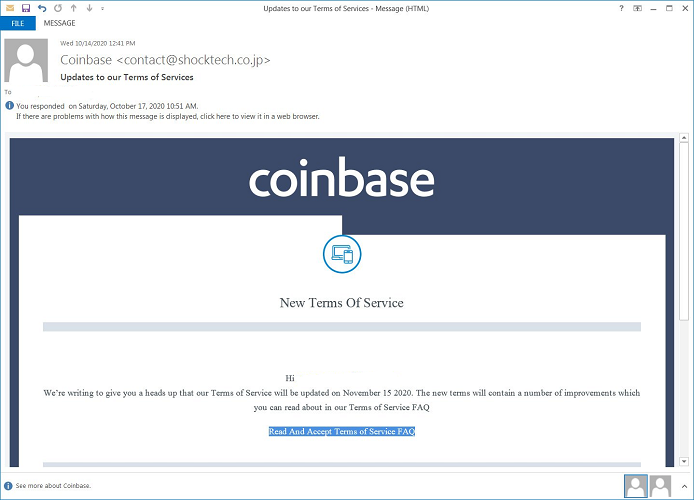

- Eine kürzlich durchgeführte Phishing-Kampagne verwendet eine E-Mail mit Coinbase-Thema, um Zugriff auf das E-Mail-Konto eines Benutzers zu erhalten.

- Coinbase soll sicher sein, dennoch müssen Sie auf die Neue Nutzungsbedingungen Email.

- Um Zugang zu Premium-Apps für Produktivität und Zusammenarbeit zu erhalten, finden Sie alles über Microsoft 365.

- Außerdem können Sie gerne ein Lesezeichen für unsere Software-Hub für Sicherheit und Datenschutz um weitere Sicherheitstricks zu finden.

Die neueste Phishing-Kampagne verwendet eine E-Mail mit Coinbase-Thema, um Hackern den Zugriff auf das E-Mail-Konto eines Benutzers zu ermöglichen und in seinem Namen Aktionen auszuführen.

Das ist möglich, indem Sie ein bestimmtes Microsoft 365 Zustimmungs-App, die Angreifern Zugriff auf die E-Mail des Benutzers gewährt. Diese Zustimmungs-Apps sind eigentlich Microsoft 365 OAuth-Anwendungen.

Im Moment ist das Phishing Kampagne hat die Form von a Neue Nutzungsbedingungen Vereinbarung, die Coinbase-Benutzer lesen und akzeptieren müssen, um den Dienst weiterhin nutzen zu können.

Solche Dinge sind in den letzten Jahren ständig passiert. Hier ist, was ein Benutzer sagte:

Kürzlich eine Autorisierungs-E-Mail von „coinbase“ erhalten, in der behauptet wird, dass ein neues Gerät Zugriff auf Ihr Konto anfordert. In der E-Mail stand, dass der IP-Standort aus Russland stammte, also scrollte ich nach unten und klickte auf "Anfrage stornieren".

Wie schützt man das Microsoft 365-Konto vor Coinbase-Phishing?

Wie schon gesagt, die Neue Nutzungsbedingungen Übereinstimmung ist nicht immer das, was es scheint. Klicken Sie auf die Lesen und akzeptieren Sie die Nutzungsbedingungen FAQ Link führt Sie zu einer legitimen Microsoft-Seite.

Sie werden aufgefordert, sich beim Microsoft-Konto anzumelden. Achten Sie auf die URL und sehen Sie, ob sie nach dem Benutzer fragt. Email lesen. Lesen und Mailen. ReadWrite-Berechtigungen.

Sobald Sie sich in Ihrem Microsoft-Konto befinden, sehen Sie eine neue Aufforderung, einer App von coinbaseterms.app den Zugriff auf Ihr Konto zu ermöglichen.

Akzeptieren Sie an dieser Stelle die Anfrage der App nicht, sonst riskieren Sie, Opfer einer betrügerischen Praxis zu werden, die Ihre Sicherheit erheblich beeinträchtigen kann.

Der mit Ihrem Konto verbundene Sicherheitstoken gerät in die falschen Hände und wird in kürzester Zeit kompromittiert.

Hacker können auf Ihre E-Mails, Kontakte, persönlichen Notizen und alle sensiblen Informationen zugreifen, die auf Ihrem. gespeichert sind Cloud-Speicher Platz.

Teilen Sie uns mit, ob Ihnen dies in der Vergangenheit schon einmal passiert ist, indem Sie den Kommentarbereich unten verwenden.