Bei Windows 10 dreht sich alles um Updates. Sie können das System im Grunde nicht richtig betreiben ohne installiere Updates hier und da. Aber wie bei jedem Aspekt von Windows müssen Sie beim Herunterladen von Updates vorsichtig sein, da einige von ihnen möglicherweise nicht das sind, was Sie denken.

Kaspersky vor kurzem gewarnt seine Benutzer und alle Windows-Benutzer über eine neue Schadsoftware namens Fantom. Dieser Trojaner ist eine Ransomware, die sich als regelmäßiges Update für Windows tarnt, Benutzerdaten verschlüsselt und für den Zugriff unzugänglich macht.

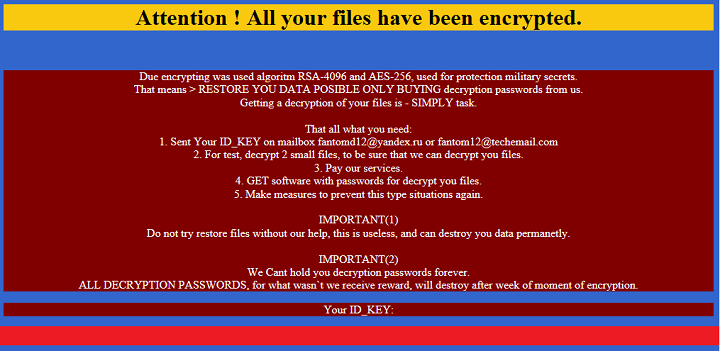

Fantom funktioniert genauso wie jede andere Ransomware. Sobald Sie es auf Ihren Computer heruntergeladen haben, erstellt es einen Verschlüsselungsschlüssel und speichert ihn auf einem Command-and-Control-Server. Sobald der Vorgang abgeschlossen ist, können Benutzer nicht mehr auf die verschlüsselten Daten zugreifen, ohne für den Verschlüsselungsschlüssel zu bezahlen.

Wenn ein Benutzer die ausführbare Fantom-Datei startet, simuliert der Virus

Windows Update Bildschirm und sieht aus wie jede andere Update-Installation. Während Nutzer meinen, ein neues, wichtiges Update würde auf ihren Rechnern installiert, ist Fantom im Hintergrund damit beschäftigt, ihre Dateien zu verschlüsseln.Sobald Fantom seine Sache erledigt, löscht es alle verdächtigen Dateien und ausführbaren Dateien und erstellt eine .html-Lösegeldnotiz. Der Lösegeldschein enthält weitere Anweisungen, wie Sie Ihre Daten wiederherstellen können, indem Sie natürlich ein Lösegeld zahlen. So sieht die Lösegeldforderung aus:

Es ist nicht bekannt, wie Fantom verbreitet wird, aber Kaspersky nannte einige Methoden, um es zu vermeiden und das Risiko zu minimieren, es zu erhalten:

- Sichern Sie Ihre Daten regelmäßig und bewahren Sie Sicherungskopien Ihrer Dateien auf einem getrennten externen Laufwerk auf. Ein Backup bedeutet, dass Sie Ihr System und Ihre Dateien wiederherstellen können, selbst wenn Ihr PC infiziert wird.

- Seien Sie vorsichtig: Öffnen Sie keine verdächtigen E-Mail-Anhänge, halten Sie sich von trüben Websites fern und klicken Sie nicht auf dubiose Online-Anzeigen. Fantom kann wie jede Malware jeden dieser Angriffsvektoren verwenden, um Ihr System zu infiltrieren.

- Verwenden Sie eine robuste Sicherheitslösung: Kaspersky Internet Security erkennt Fantom beispielsweise bereits als Trojaner-Ransom. MSIL.Tear.wbf oder PDM: Trojaner. Win32.Generic. Und selbst wenn eine noch unbekannte Ransomware-Probe die Antiviren-Engine umgangen hat, würde die System Watcher-Funktion, die verdächtiges Verhalten überwacht, sie blockieren.

Wir empfehlen Ihnen, diese Anweisungen zu befolgen und beim Öffnen von E-Mail-Anhängen und Herunterladen von Daten aus verdächtigen Quellen äußerste Vorsicht geboten. Es gibt keine Möglichkeit, Ihre Daten zurückzubekommen, sobald Fantom sie verschlüsselt hat, ohne das Lösegeld zu zahlen, was heißt: etwas, das Sie nicht tun sollten, denn selbst wenn Sie das Lösegeld zahlen, gibt es keine Garantie, dass Sie Ihre Daten erhalten zurück.

VERWANDTE GESCHICHTEN, DIE SIE SICH ANSEHEN MÜSSEN:

- Zepto-Ransomware ist zurück, Windows Defender kann sie nicht blockieren

- Cerber-Ransomware schlägt erneut zu, Windows Defender ist wehrlos

- TunnelBear ist ein schnelles, zuverlässiges VPN für Windows 10