Ein Team von Sicherheitsforschern von Glass Wall Solutions hat kürzlich ein neues Bericht zur Bedrohungsanalyse. Der Bericht unterstreicht die Tatsache, dass rund 85 % der CVE-Malware aus bekannten Quellen stammten Q1 2019.

Windows 10 hat eine schlechte Geschichte, was die Fehler betrifft. Bestimmte Schwachstellen sind fester Bestandteil jedes neuen Updates.

Überraschend ist jedoch, dass Hacker nun die von Microsoft behobenen Schwachstellen ausnutzen.

Hacker verteilen alte Malware in neuer Verpackung

Diese Situation wirft einige wichtige Sicherheitsbedenken auf. Angreifer verwenden jetzt alte Malware, um brandneue Angriffe auf Ihre Systeme zu starten.

Die Angreifer wissen, dass viele große Unternehmen und Organisationen immer noch veraltete Plattformen wie Windows 8, 7 und verwenden Windows XP.

Diese Organisationen haben ihre eigenen Gründe, diese Legacy-Systeme in der Betriebsumgebung zu verwenden. Die Forscher wiesen darauf hin, dass etwa 37 % der Systeme immer noch mit Windows 7 OS.

Darüber hinaus beträgt die Zahl der Benutzer von Windows 8, 8.1 und Windows XP 2,1 %, 7 % bzw. 2,3 %.

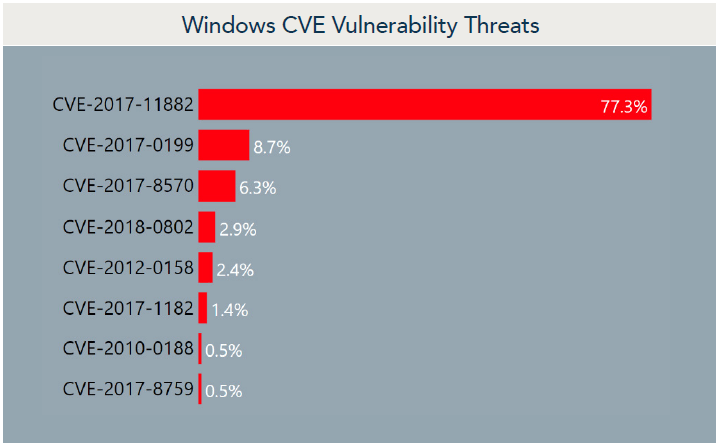

Diese Situation macht die jeweiligen PCs zu einem leichten Ziel. Die Trends zu Windows CVE-Schwachstellen zeigen, dass CVE-2017-11882 bei Cyberkriminellen sehr beliebt ist.

CVE-2017-11882 ist im Grunde eine Schwachstelle in der Equation Editor-Komponente von Microsoft Office-Software.

Jeder kann diese Sicherheitsanfälligkeit ausnutzen, um die Berechtigungen eines lokalen Benutzers zu erhalten, um Malware-Programme auszuführen.

Darüber hinaus nutzten Angreifer Office-Dokumente, um Windows-Systeme anzugreifen. Die Dateityptrends zeigen, dass Angreifer 65 % Word-Dateien, 25 % Excel-Dateien und 1 % PDF-Dateien verwendet haben, um Malware zu verbreiten.

Daher zeigen diese Zahlen eindeutig die Tatsache, dass Sicherheitsanbieter es versäumt haben, Benutzercomputer vor bekannten Bedrohungen zu schützen.

Wir sehen deutlich, dass Angreifer dem Spiel jetzt einen Schritt voraus sind. Sie verteilen nur alte Malware in neuer Verpackung.

Angreifer sind clever genug, ihre Taktiken und Techniken zu ändern.

Böswillige Akteure haben Microsoft im Jahr 2017 ins Visier genommen und die Geschichte wiederholt sich jetzt. Erinnerst du dich an die WannaCry-Episode?

Microsoft muss die Situation wirklich in den Griff bekommen, bevor es zu spät ist.

ZUGEHÖRIGE ARTIKEL, DIE SIE ANSEHEN MÜSSEN:

- 1 Mio. Windows-PCs sind immer noch anfällig für BlueKeep-Malware-Angriffe

- Microsoft Azure hostet unbeabsichtigt Malware-Sites

- 5 beste Malware-Tracker-Karten, um Sicherheitsangriffe in Echtzeit zu sehen